ルールベースのアクセス制御:事例と実装方法 - Rule Based Access Control

ルールベースのアクセス制御(RBAC)は、組織内のユーザーがアクセスできる情報やリソースを制御するために広く用いられる手法です。この手法は、ユーザーがシステム上で実行できる操作を予め定義されたルールに基づいて制限することで、セキュリティを向上させます。本記事では、ルールベースのアクセス制御の事例を紹介し、組織での実装方法について解説します。また、RBACを効果的に活用するためのベストプラクティスや、注意すべきポイントも取り上げます。

ルールベースアクセス制御とは?

ルールベースアクセス制御とは、システムやアプリケーションへのアクセスを管理するためのメソッドの1つです。この方法では、アクセス制御の決定がルールに基づいて行われます。これらのルールは、ユーザーの属性、ロール、時間、場所、デバイスなど、様々な条件に基づいて定義されます。ルールベースアクセス制御は、組織のセキュリティポリシーを効果的に実装し、適切なユーザーが適切なアクセスを取得できるようにするための重要なツールです。

ルールベースアクセス制御の事例

ルールベースアクセス制御は、様々な業界で広く採用されています。以下にいくつかの具体的な事例を挙げます。

- 医療業界では、患者情報へのアクセスを医師や看護師などの職種に基づいて制限することが可能です。

- 金融業界では、特定の取引の承認を時間帯や地理的場所に基づいて制御することができます。

- 教育機関では、学部や学科ごとに異なるリソースへのアクセスを管理することができます。

ルールベースアクセス制御の実装方法

ルールベースアクセス制御を実装する際には、以下の手順を踏むことが一般的です。

- 要件定義:組織のセキュリティポリシーやアクセス制御の要件を明確にします。

- ルール設計:アクセス制御ルールを設計し、ユーザーの属性や条件に基づいて具体的なルールを定義します。

- システム統合:既存のシステムやアプリケーションにルールベースアクセス制御を統合し、テストを行います。

ルールベースアクセス制御の利点

ルールベースアクセス制御には、以下の利点があります。

- 柔軟性:様々な条件に基づいて細かくアクセス制御を設定できるため、組織のニーズに合わせて柔軟に対応できます。

- セキュリティ:不正アクセスを防止し、機密情報を保護することができます。

- 管理容易性:ルールの変更や追加が比較的容易であるため、組織の変化に迅速に対応できます。

RBACとABACの違いは何ですか?

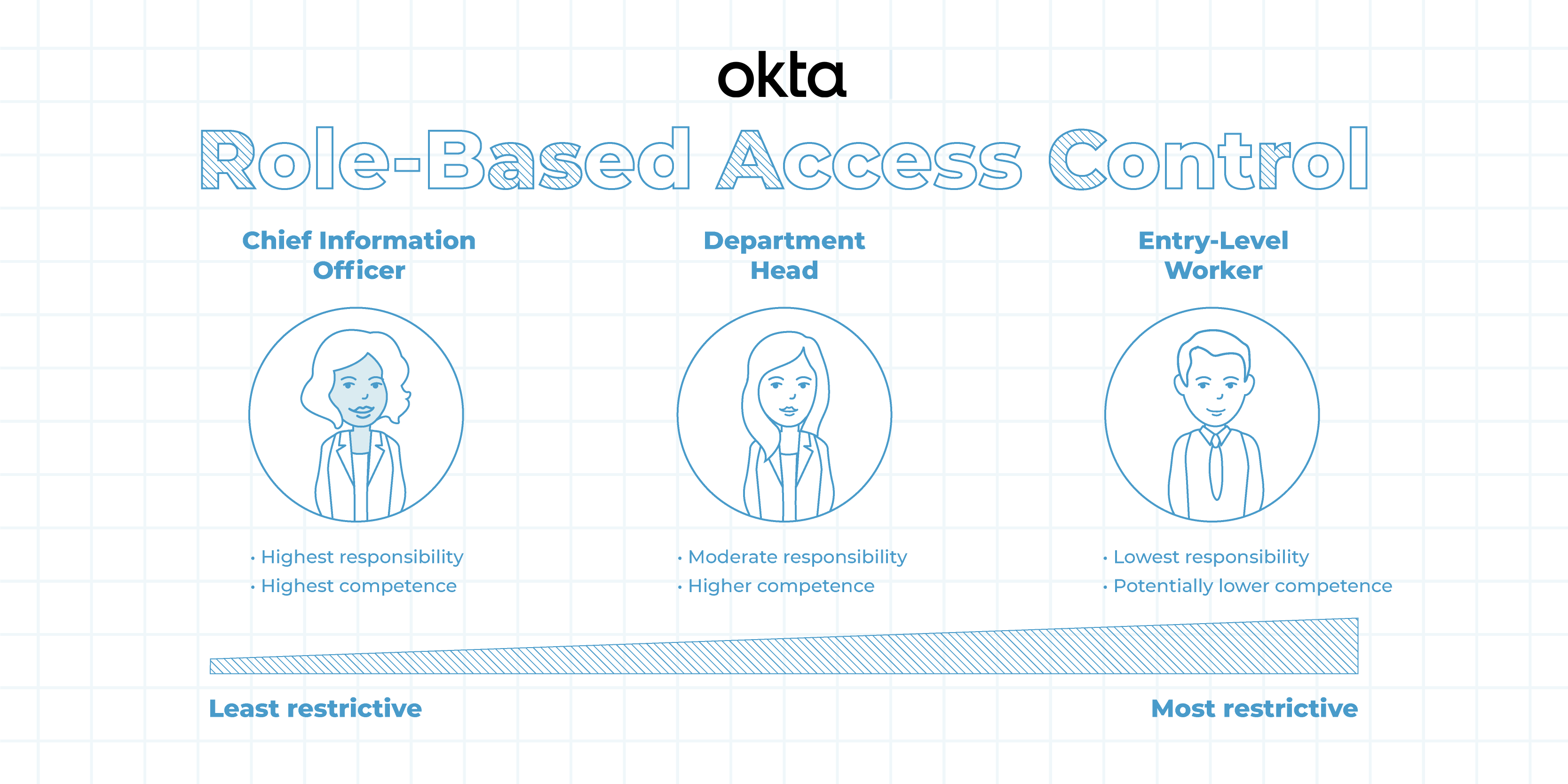

RBAC(RoleBased Access Control:ロールベースのアクセス制御)とABAC(AttributeBased Access Control:属性ベースのアクセス制御)は、システムのアクセス制御において使用される2つの主要なアプローチです。RBACは、ユーザーのロールに基づいてアクセス権限を管理します。一方、ABACは、ユーザー、リソース、操作、環境などの属性に基づいてアクセス権限を決定します。以下に、RBACとABACの違いを詳しく説明します。

RBACの特徴と実装方法

RBACは、ユーザーのロールに基づいてアクセス権限を管理するアプローチです。ユーザーは1つまたは複数のロールに属し、各ロールには特定のアクセス権限が付与されます。RBACの実装では、以下のような手順が一般的です:

- ロール定義:システム内の異なるロールを定義し、それぞれのロールに適切なアクセス権限を割り当てます。

- ユーザー割り当て:ユーザーを適切なロールに割り当てます。ユーザーは複数のロールに属する場合もあります。

- アクセス制御:ユーザーがリソースにアクセスする際に、割り当てられたロールに基づいてアクセス権限を確認します。

ABACの特徴と実装方法

ABACは、ユーザー、リソース、操作、環境などの属性に基づいてアクセス権限を管理するアプローチです。ABACの実装では、以下のような手順が一般的です:

- 属性定義:ユーザー、リソース、操作、環境などの属性を定義します。たとえば、ユーザーの役割、リソースの種類、操作の種類、アクセス時間など。

- ポリシー作成:属性に基づいたアクセス制御ポリシーを作成します。ポリシーは、特定の属性の組み合わせが存在する場合にアクセスを許可または拒否するルールを定義します。

- アクセス制御:ユーザーがリソースにアクセスする際に、定義されたポリシーに基づいてアクセス権限を確認します。

RBACとABACの比較

RBACとABACの主な違いは、アクセス権限の管理方法にあります。RBACはロールに基づいてアクセス権限を管理するため、シンプルで管理が容易ですが、細かいアクセス制御が難しい場合があります。一方、ABACは属性に基づいてアクセス権限を管理するため、より柔軟で詳細なアクセス制御が可能です。ただし、ABACの実装は複雑で管理負荷が高くなる場合があります。以下に、RBACとABACの主な違いをまとめます:

- 管理の容易さ:RBACは管理が容易ですが、ABACはより複雑な管理が必要です。

- 柔軟性:ABACはより細かいアクセス制御が可能ですが、RBACは一般的なアクセス制御に適しています。

- スケーラビリティ:RBACはスケーラビリティが高く、大規模なシステムに適していますが、ABACは属性の数が増えると性能に影響が出ることがあります。

ロールベースのアクセス制御(RBAC)とは何ですか?

ロールベースのアクセス制御(RBAC)とは、ユーザーのアクセス権限を ロール または 役割 に基づいて管理するセキュリティモデルです。RBACでは、システム内のリソースへのアクセスが、ユーザーが属しているロールによって制御されます。各ロールには、特定のアクセス権限が割り当てられており、ユーザーは複数のロールに属することができます。これにより、システム管理者はより細かいレベルでアクセス制御を行うことができ、セキュリティと管理の効率性が向上します。

RBACとルールベースのアクセス制御の主な違い

RBACとルールベースのアクセス制御(RBACのRがRuleに置き換わったもの)は、どちらもアクセス制御の方法ですが、主な違いがあります。RBACは ロール に基づいてアクセス権限を管理しますが、ルールベースのアクセス制御は ルール に基づいてアクセスを制御します。ルールは、特定の条件が満たされた場合にのみアクセスが許可されるように設計されています。例えば、時間帯やIPアドレス、ユーザーの属性などに基づいてアクセスを制御できます。

RBACの実装方法

RBACを実装する際には、以下の手順を踏むことが一般的です。

- ロールの定義:システム内で必要なロールを定義します。例えば、「管理者」「一般ユーザー」「ゲスト」などが考えられます。

- 権限の割り当て:各ロールにどのようなアクセス権限を割り当てるかを決定します。例えば、管理者にはすべてのリソースへのアクセス権限を、一般ユーザーには一部のリソースへのアクセス権限を割り当てます。

- ユーザーのロール指定:ユーザーを適切なロールに割り当てます。ユーザーは複数のロールに属することができ、それぞれのロールに応じたアクセス権限が与えられます。

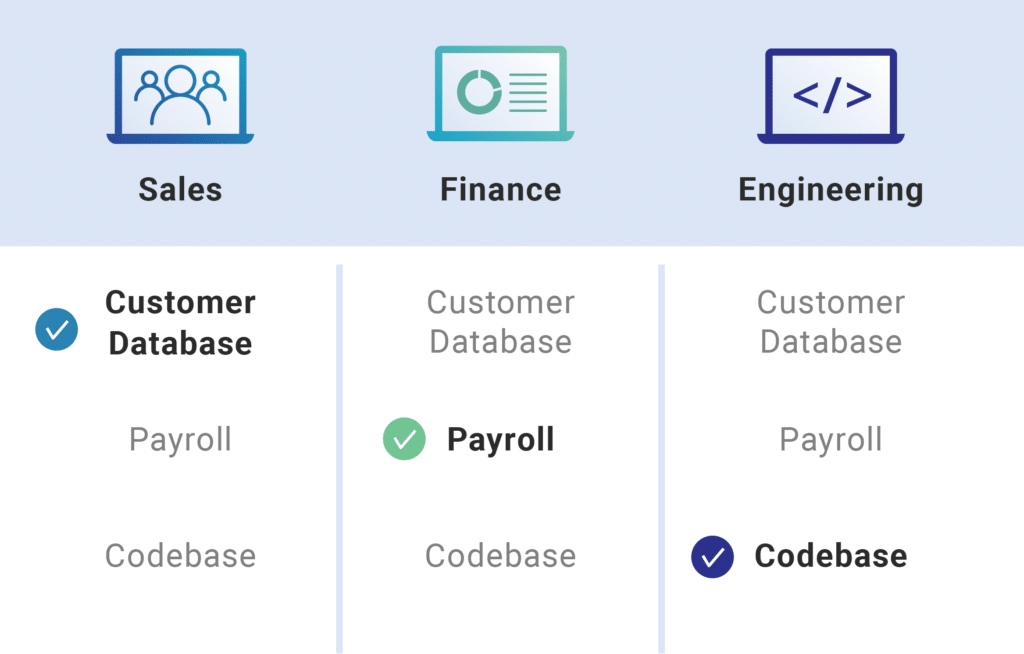

RBACの適用例

RBACは多くのシステムで採用されており、以下に具体的な適用例を示します。

- 企業の情報システム:企業内の情報システムでは、部門や役職に基づいてロールを定義し、各ロールに適切なアクセス権限を割り当てることができます。

- クラウドサービス:クラウドプラットフォームでは、ユーザーの役割に基づいてリソースへのアクセスを管理し、セキュリティを確保することができます。

- Webアプリケーション:Webアプリケーションでは、ユーザーの役割に基づいて機能やデータへのアクセスを制御することで、より安全で効率的なシステムを構築できます。

ルールベースのアクセス制御:事例と実装方法

ルールベースのアクセス制御(RBAC)は、組織内のユーザーがアクセスできる情報やリソースを制御するためのアクセス制御モデルです。このモデルは、規則やポリシーに基づいてアクセス権限を決定します。これにより、組織は情報セキュリティを向上させながら、効率的なアクセス管理を行うことができます。以下に、RBACの事例と実装方法について詳しく説明します。

RBACの基本概念

RBACでは、ユーザー、アクセス権限、リソースの間の関係を定義するルールを設定します。これらのルールに基づいて、ユーザーが特定のリソースにアクセスできるかどうかが決定されます。RBACの基本概念は以下の通りです。 1. ユーザー:システムやネットワークにアクセスする個人やグループ 2. アクセス権限:ユーザーが持つ特定のリソースに対する読み取り、書き込み、実行などの権限 3. リソース:システムやネットワーク上のファイル、フォルダ、データベースなど

RBACの利点

RBACには、以下のような利点があります。 1. セキュリティの向上:ルールに基づいてアクセス権限を厳格に管理することで、情報漏洩や不正アクセスのリスクを軽減 2. 効率的なアクセス管理:役割ベースのアクセス制御により、ユーザーの役割に応じた適切なアクセス権限を簡単に設定・変更 3. コンプライアンスの確保:内部統制や法令遵守のためのアクセス制御要件を満たすことが容易

RBACの実装ステップ

RBACを実装するには、以下のステップを実行します。 1. 役割の定義:組織内の各ユーザーの役割を特定し、必要なアクセス権限を定義 2. ルールの作成:役割とアクセス権限の関係を定義するルールを作成 3. ユーザーの割り当て:ユーザーを適切な役割に割り当て、アクセス権限を設定 4. モニタリングと管理:アクセス制御の効果を監視し、必要に応じてルールや役割を更新

RBACの事例

RBACは、多くの組織で広く採用されています。以下は、RBACを適用することができる事例です。 1. 企業の情報システム:役割に応じて社員のアクセス権限を設定、情報セキュリティを確保 2. クラウドサービス:ユーザーの役割に基づいてリソースへのアクセスを制御 3. 医療情報システム:患者のプライバシー保護のため、医療従事者の役割に応じてアクセス権限を設定

RBACのベストプラクティス

RBACを効果的に実装するために、以下のベストプラクティスに従ってください。 1. 最小権限の原則:ユーザーに必要な最小限のアクセス権限を割り当てることで、リスクを最小限に抑制 2. 定期的なアクセス権限の確認:ユーザーの役割や責任の変更に応じて、アクセス権限を定期的に見直し 3. アクセス制御ポリシーの文書化:アクセス制御に関するルールや手続きを明確に文書化し、関連するスタッフに周知

| RBACの要素 | 説明 |

|---|---|

| ユーザー | システムやネットワークにアクセスする個人やグループ |

| アクセス権限 | ユーザーが持つ特定のリソースに対する読み取り、書き込み、実行などの権限 |

| リソース | システムやネットワーク上のファイル、フォルダ、データベースなど |

アクセス制御のルールベースとは?

アクセス制御のルールベースとは、組織内で情報やリソースへのアクセスを管理するために定められた一連のルールやポリシーのことです。ルールベースアクセス制御(RBAC)は、ユーザーが持つ役割や職務に基づいてアクセス権限を割り当てる方法であり、組織のセキュリティポリシーに従ってアクセスを制御します。この方式は、個々のユーザーに対して直接アクセス権限を設定するのではなく、役割に基づいてアクセス制御を行うことで、効率的かつ一貫性のあるアクセス管理を実現します。

ルールベースアクセス制御の利点

ルールベースアクセス制御には以下のような利点があります:

- 効率的なアクセス管理: 役割ごとにアクセス権限を設定することで、個々のユーザーに対してアクセス権限を個別に設定する手間が省けます。

- 一貫性のあるアクセス制御: 組織のセキュリティポリシーに従って役割にアクセス権限を割り当てることで、一貫性のあるアクセス制御を実現します。

- セキュリティの向上: 不必要なアクセス権限を排除し、最小権限の原則に従ったアクセス制御を行うことで、セキュリティを向上させることができます。

ルールベースアクセス制御の実装

ルールベースアクセス制御を実装する際には、以下の手順を踏みます:

- 役割の定義: 組織内での役割や職務を明確に定義し、それぞれの役割が持つべきアクセス権限を決定します。

- アクセス制御ルールの設定: 役割に基づいてアクセス制御ルールを設定し、どの役割がどのリソースに対してどのようなアクセス権限を持つかを定めます。

- ユーザーの役割割り当て: 個々のユーザーに対して適切な役割を割り当て、アクセス制御ルールに基づいてアクセス権限を自動的に設定します。

ルールベースアクセス制御のベストプラクティス

ルールベースアクセス制御を効果的に実施するためのベストプラクティスを以下に示します:

- 最小権限の原則: ユーザーに必要最低限のアクセス権限のみを付与し、不必要な権限を与えないようにします。

- 定期的なレビュー: 役割とアクセス制御ルールを定期的に見直し、必要に応じて更新することで、適切なアクセス制御を維持します。

- 監査とログ管理: アクセス制御に関するログを適切に管理し、不正アクセスやセキュリティ侵害を早期に検知できるようにします。

Role-based Access Controlとはどういう意味ですか?

Role-based Access Controlとは、役割に基づいたアクセス制御のことです。ユーザーがシステム内で持つ役割に応じて、アクセス権限を割り当てる方法です。このアプローチは、大規模な組織や複雑なシステムにおいて、効率的かつ安全にアクセス制御を実現することができます。

Role-based Access Controlの利点

Role-based Access Controlには、以下のような利点があります。

- アクセス制御の簡素化:役割ごとにアクセス権限を設定することで、個々のユーザーに対する設定が不要となり、管理が簡素化されます。

- セキュリティの向上:最小権限の原則に基づいてアクセス権限を割り当てることで、情報漏洩や不正アクセスのリスクを軽減できます。

- スケーラビリティの向上:大規模な組織や複数のシステム間でのアクセス制御を効率的に実現できます。

Role-based Access Controlの実装手順

Role-based Access Controlを実装するには、以下の手順を踏みます。

- 役割の定義:組織内の役割を明確に定義し、それぞれの役割が持つべき権限を決定します。

- 権限の割り当て:定義された役割に基づいて、ユーザーに適切なアクセス権限を割り当てます。

- 監査と評価:定期的にアクセス制御の設定を監査し、必要に応じて更新や変更を行います。

Role-based Access Controlの課題

Role-based Access Controlには、以下のような課題が存在します。

- 役割の設計の難しさ:役割を適切に設計することが重要ですが、組織の規模や構造によっては複雑になることがあります。

- 権限の過不足:役割に基づいて権限を割り当てる際、過剰な権限や不足した権限が与えられることがあります。

- 更新の手間:組織の変更に伴って役割や権한の更新が必要になることがあり、管理の手間がかかることがあります。

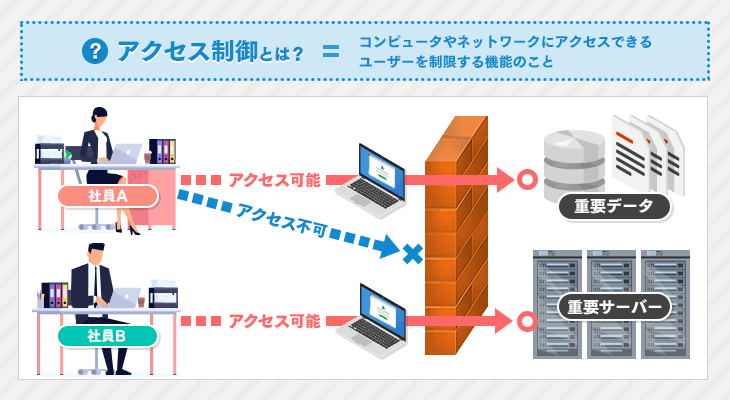

アクセス制御の事例は?

アクセス制御の事例は、コンピュータシステムやネットワークにおいて、リソースやデータへのアクセスを制御するための方法です。アクセス制御は、承認されたユーザーだけが特定のリソースやデータにアクセスできるようにし、不正アクセスや情報漏洩を防ぐ目的があります。以下に、アクセス制御の具体的な事例をいくつか紹介します。

役割に基づくアクセス制御(RBAC)

役割に基づくアクセス制御(RBAC)は、ユーザーの役割や職務に基づいてアクセス権限を設定する方法です。RBACでは、ユーザーが持つ役割に応じて、必要なリソースへのアクセス権限が付与されます。これにより、ユーザーが持つべき権限以上のアクセスが禁止されるため、セキュリティが向上します。

- 役割の定義: 組織内の各役割(例:管理者、一般ユーザー、ゲスト)を定義します。

- アクセス権限の設定: 役割ごとにアクセスできるリソースや実行できる操作を設定します。

- ユーザーの役割割り当て: 各ユーザーに適切な役割を割り当て、アクセス権限を付与します。

属性に基づくアクセス制御(ABAC)

属性に基づくアクセス制御(ABAC)は、ユーザー、リソース、環境などの属性に基づいてアクセス制御を行う方法です。ABACでは、ポリシーに基づいて属性を評価し、アクセスを許可または拒否します。これにより、より柔軟かつ動的なアクセス制御が可能になります。

- 属性の定義: ユーザー、リソース、環境などの属性を定義します(例:ユーザーの部門、リソースの重要度、アクセス時の時間帯)。

- ポリシーの作成: 属性に基づいてアクセス制御ルールを定義したポリシーを作成します。

- アクセス制御の実施: アクセス要求時に、ポリシーに基づいて属性を評価し、アクセスを許可または拒否します。

強制アクセス制御(MAC)

強制アクセス制御(MAC)は、システムがあらかじめ定義されたセキュリティポリシーに基づいてアクセス制御を行う方法です。MACでは、ユーザーが自分でアクセス権限を変更することはできず、セキュリティポリシーに従った制御が強制されます。これにより、機密情報や重要なリソースの保護が強化されます。

- セキュリティポリシーの定義: システム全体のセキュリティ要件に基づいて、厳格なアクセス制御ポリシーを定義します。

- ラベルの付与: ユーザーとリソースにセキュリティラベルを付与し、機密性や整合性レベルを示します。

- アクセス制御の適用: セキュリティポリシーに基づいて、ラベルに従ったアクセス制御を実施します。

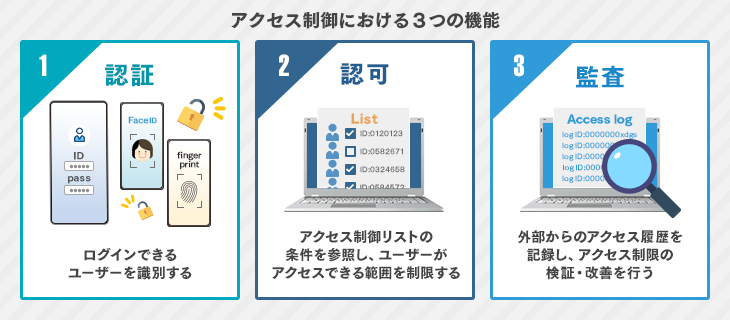

アクセス制御の3要素は?

アクセス制御の3要素は以下の通りです。

認証(Authentication)

認証は、ユーザーが本人であることを確認するプロセスです。パスワード、生体認証、またはその他の認証情報を使用して行われます。認証が成功すると、ユーザーはシステムへのアクセスを許可されます。

- パスワード認証:ユーザー名とパスワードの組み合わせを使用して認証を行う。

- 二要素認証:パスワードに加えて、SMSや認証アプリなどによる追加の認証手段を使用する。

- 生体認証:指紋や顔、虹彩などの生体情報を使用して認証を行う。

認可は、認証されたユーザーに何が許可されているかを決定するプロセスです。ユーザーのロールや権限に基づいて、アクセスできるリソースや実行できる操作を制御します。

- ロールベースのアクセス制御(RBAC):ユーザーの役割に基づいてアクセス権限を割り当てる。

- 属性ベースのアクセス制御(ABAC):ユーザー、リソース、環境などの属性に基づいてアクセス制御を行う。

- マンドATORYアクセス制御(MAC):システムが定義したルールに基づいてアクセス制御を行う。

監査(Auditing)

監査は、システムのアクセスや変更に関する記録を保持し、セキュリティポリシーの遵守や不正アクセスの検出に役立てるプロセスです。監査ログを分析することで、セキュリティインシデントの検知や調査が可能になります。

- アクセスログ:ユーザーのログインやログアウト、リソースへのアクセスの記録。

- 変更ログ:システムやデータの変更履歴を記録する。

- イベントログ:システムの異常やエラー、セキュリティイベントの記録。

よくある質問

ルールベースアクセス制御とは何ですか?

ルールベースアクセス制御(RBAC)は、システムリソースへのアクセスを制御するためのセキュリティモデルです。このモデルでは、ルールが定義され、これらのルールに基づいてユーザーがリソースにアクセスできるかどうかが決定されます。ルールは通常、ユーザーの属性、リソースの種類、アクセス要求のコンテキストなどに基づいて定義されます。RBACは、アクセス制御リスト(ACL)やロールベースアクセス制御(RBAC)など、他のアクセス制御モデルと組み合わせて使用されることがよくあります。

ルールベースアクセス制御の事例を教えてください。

ルールベースアクセス制御の一般的な事例としては、時間ベースのアクセス制御があります。この場合、ルールは、特定の時間帯にのみ特定のリソースにアクセスできるように定義されます。例えば、業務時間以外には機密情報へのアクセスを制限することができます。他の事例としては、地理的な位置情報に基づいてアクセスを制御することもできます。これは、特定の国または地域からのアクセスのみを許可する場合に役立ちます。

ルールベースアクセス制御を実装する方法は?

ルールベースアクセス制御を実装するには、まずアクセス制御ポリシーを定義する必要があります。このポリシーには、リソースへのアクセスを許可または拒否するためのルールが含まれます。次に、ポリシーを実装するためのメカニズムが必要です。これには、ユーザー認証、リソース要求の評価、ルールの適用などが含まれます。実装には、アクセス制御リスト(ACL)、ファイアウォール、アイデンティティ管理システムなど、さまざまな技術が使用されることがあります。

ルールベースアクセス制御の利点は何ですか?

ルールベースアクセス制御の主な利点の1つは、その柔軟性です。ルールは、組織のニーズやセキュリティ要件に応じてカスタマイズできます。また、ルールは動的に変更および適用できますので、リアルタイムでセキュリティポリシーを更新できます。さらに、ルールベースアクセス制御は、非常に詳細なアクセス制御を実現できます。これにより、データとリソースへの不正アクセスを効果的に防ぐことができます。

ルールベースのアクセス制御:事例と実装方法 - Rule Based Access Control に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事