JavaからLDAPサーバーにアクセスする方法!認証&ユーザー情報取得

Javaを使用してLDAPサーバーにアクセスする方法について解説します。本記事では、JavaからLDAPサーバーへの接続方法、認証の実施、そしてユーザー情報の取得方法を詳しく説明しています。JavaでLDAPを操作するための基本的な知識や、必要なライブラリの導入方法も取り上げていますので、初心者から上級者まで幅広い方々にご参考になると思います。ぜひ、本記事を通じてJavaを使用したLDAPサーバー操作のスキルを身につけてください。

LDAPサーバに通信が通っているか確認する方法は?

LDAPサーバに通信が通っているか確認する方法には、JavaからLDAPサーバーに接続し、認証やユーザー情報の取得を試みることで、サーバーへの通信が正常に行われているかを確認できます。JavaのJNDI (Java Naming and Directory Interface) を使用することで、LDAPサーバーとの通信を容易に実装できます。以下に具体的な方法を示します。

JavaからLDAPサーバーに接続する方法

JavaからLDAPサーバーに接続するには、JNDIを使用します。まず、`InitialDirContext` オブジェクトを作成し、LDAPサーバーのURL、バインドDN、およびパスワードを設定することで接続を確立します。

- 環境設定: `Hashtable` オブジェクトでJNDIの環境設定を行います。`Context.INITIAL_CONTEXT_FACTORY` には `com.sun.jndi.ldap.LdapCtxFactory` を指定します。

- 接続情報の設定: `Context.PROVIDER_URL` にはLDAPサーバーのURLを、`Context.SECURITY_PRINCIPAL` にはバインドDNを、`Context.SECURITY_CREDENTIALS` にはパスワードを設定します。

- 接続の確立: `InitialDirContext` のコンストラクターに環境設定を渡して、LDAPサーバーに接続します。

LDAPサーバーとの認証を行う方法

LDAPサーバーとの認証を行うには、接続を確立した後、`DirContext` オブジェクトを使用して認証情報を検証します。

- 接続の確立: 前述の方法で `InitialDirContext` オブジェクトを作成します。

- 認証情報の検証: `DirContext` オブジェクトの `rebind` メソッドや `lookup` メソッドを使用して、指定したDNとパスワードが正しいかどうかを確認します。

- 例外処理: 認証に失敗した場合、`NamingException` がスローされるため、適切な例外処理を実装します。

LDAPサーバーからユーザー情報を取得する方法

LDAPサーバーからユーザー情報を取得するには、`DirContext` オブジェクトを使用して検索を行います。

- 検索条件の設定: `SearchControls` オブジェクトを作成し、検索の範囲や属性を設定します。

- 検索の実行: `DirContext` オブジェクトの `search` メソッドを使用して、指定した検索条件に一致するユーザー情報を取得します。

- 結果の処理: `NamingEnumeration` オブジェクトを使用して、検索結果をイテレーションしながらユーザー情報を取得します。

JavaからLDAPサーバーにアクセスする方法!認証&ユーザー情報取得

JavaアプリケーションからLDAP(Lightweight Directory Access Protocol)サーバーにアクセスする方法について説明します。LDAPは、ディレクトリサービスにアクセスするための標準プロトコルであり、ユーザー認証やユーザー情報の取得に広く使用されています。本記事では、JavaからLDAPサーバーに接続し、認証を行う方法とユーザー情報を取得する方法を解説します。

LDAPサーバーへの接続

JavaからLDAPサーバーに接続するには、JNDI(Java Naming and Directory Interface)を使用します。JNDIは、Javaアプリケーションから various naming and directory services にアクセスするためのAPIです。以下は、LDAPサーバーに接続するJavaコードの例です。 java import javax.naming.; import javax.naming.directory.; public class LDAPConnection { public static void main(String[] args) { try { Hashtable env = new Hashtable(); env.put(Context.INITIAL CONTEXT FACTORY, com.sun.jndi.ldap.LdapCtxFactory); env.put(Context.PROVIDER URL, ldap://localhost:389); env.put(Context.SECURITY AUTHENTICATION, simple); env.put(Context.SECURITY PRINCIPAL, cn=admin,dc=example,dc=com); env.put(Context.SECURITY CREDENTIALS, password); DirContext ctx = new InitialDirContext(env); System.out.println(接続成功!); } catch (NamingException e) { System.out.println(接続失敗: + e.getMessage()); } } } このコードでは、`DirContext`オブジェクトを使用してLDAPサーバーに接続しています。`env`ハッシュテーブルには、接続に必要な情報を設定しています。`INITIAL CONTEXT FACTORY`には、使用するJNDIプロバイダ(ここではLDAP)を指定します。`PROVIDER URL`には、LDAPサーバーのURLを指定します。また、認証情報として、`SECURITY AUTHENTICATION`、`SECURITY PRINCIPAL`、`SECURITY CREDENTIALS`を設定しています。

ユーザー認証

LDAPサーバーへの接続が確立されたら、ユーザー認証を行うことができます。以下のコードは、ユーザー名とパスワードを使用して認証を行う例です。 java try { SearchControls searchControls = new SearchControls(); searchControls.setSearchScope(SearchControls.SUBTREE SCOPE); String userFilter = (&(objectClass=inetOrgPerson)(uid= + username + )); NamingEnumeration results = ctx.search(dc=example,dc=com, userFilter, searchControls); if (results.hasMore()) { SearchResult searchResult = results.next(); String userDN = searchResult.getNameInNamespace(); try { ctx.addToEnvironment(Context.SECURITY PRINCIPAL, userDN); ctx.addToEnvironment(Context.SECURITY CREDENTIALS, password); DirContext authCtx = new InitialDirContext(env); System.out.println(認証成功!); } catch (AuthenticationException e) { System.out.println(認証失敗: + e.getMessage()); } } else { System.out.println(ユーザーが見つかりません。); } } catch (NamingException e) { System.out.println(認証エラー: + e.getMessage()); } このコードでは、まず`SearchControls`オブジェクトを作成し、検索範囲をサブツリーに設定しています。そして、指定されたユーザー名に一致するユーザーを検索します(ここでは`inetOrgPerson`オブジェクトクラスを使用)。検索結果が存在する場合、ユーザーのDN(Distinguished Name)を取得します。 次に、取得したユーザーのDNとパスワードを使用して、新しい`DirContext`オブジェクトを作成し、認証を試みます。認証が成功すると、認証成功!と表示されます。認証に失敗すると、認証失敗:とともにエラーメッセージが表示されます。

ユーザー情報の取得

ユーザー認証が成功したら、ユーザーの情報を取得できます。以下のコードは、ユーザーの属性を取得する例です。 java try { Attributes attrs = ctx.getAttributes(userDN); String displayName = (String) attrs.get(displayName).get(); String email = (String) attrs.get(mail).get(); System.out.println(表示名: + displayName); System.out.println(メールアドレス: + email); } catch (NamingException e) { System.out.println(ユーザー情報取得エラー: + e.getMessage()); } このコードでは、`getAttributes`メソッドを使用して、ユーザーのDNから属性を取得します。`displayName`属性や`mail`属性などの値を取得し、コンソールに表示しています。

接続のーズ

LDAPサーバーとの接続が終わったら、接続をーズすることが重要です。以下のコードは、接続をーズする例です。 java try { ctx.close(); System.out.println(接続をーズしました。); } catch (NamingException e) { System.out.println(接続ーズエラー: + e.getMessage()); } `close`メソッドを使用して、`DirContext`オブジェクトをーズします。これにより、LDAPサーバーとの接続が切断されます。

エラー処理

LDAPサーバーへの接続や操作を行う際には、エラー処理を適切に行うことが重要です。Javaでは、JNDI関連の例外は`NamingException`クラスで表現されます。例外が発生した場合、適切なエラーメッセージを表示し、プログラムの異常終了を防ぐ必要があります。 また、LDAPサーバーへの接続や認証失敗時に、攻撃者に情報

LDAP認証とSAML認証の違いは何ですか?

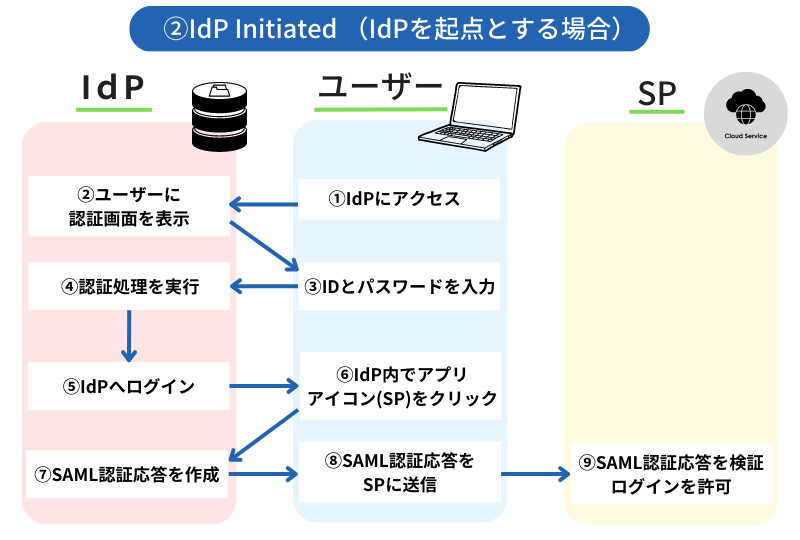

LDAP認証とSAML認証の違いは、主に認証プロトコルと使用目的が異なります。LDAP認証はディレクトリーサービスに対してユーザー情報を問い合わせるために使用されるプロトコルで、SAML認証は異なるドメイン間でシングルサインオン(SSO)を実現するためのプロトコルです。

認証プロトコルの違い

LDAP認証は、Lightweight Directory Access Protocol(軽量ディレクトリアクセスプロトコル)を使用してディレクトリサービス(Active DirectoryやOpenLDAPなど)にアクセスし、ユーザー情報を取得します。一方、SAML認証は、Security Assertion Markup Language(セキュリティアサーションマークアップランゲージ)を使用して、認証情報を異なるドメイン間で安全に伝達します。

- LDAP認証はディレクトリーサービスとの通信に使用される。

- SAML認証は異なるドメイン間の認証情報の伝達に使用される。

- 両者とも認証の目的は同じだが、使用されるプロトコルが異なる。

使用目的の違い

LDAP認証は、ユーザー情報を中央集権的に管理するためのディレクトリサービスに対して認証を行うために使用されます。SAML認証は、異なるドメイン間でシングルサインオンを実現し、ユーザーが一度認証を行っただけですべての関連サービスを利用できるようにするために使用されます。

- LDAP認証はディレクトリサービス上のユーザー情報に対して認証を行う。

- SAML認証は異なるドメイン間でシングルサインオンを実現する。

- 使用目的はそれぞれ異なるが、どちらも認証のために使用される。

セキュリティの違い

LDAP認証は、ディレクトリサービスとの通信を暗号化するためにSSL/TLSを使用することができますが、SAML認証はXMLベースのメッセージ形式を使用し、デジタル署名や暗号化を適用してセキュリティを確保します。

- LDAP認証はSSL/TLSを使用して通信を暗号化できる。

- SAML認証はXMLベースのメッセージにデジタル署名や暗号化を適用する。

- どちらもセキュリティ対策が講じられており、安全な認証が可能である。

LDAP認証が失敗する原因は何ですか?

LDAP認証が失敗する主な原因は以下の通りです。

LDAPサーバーの設定ミス

LDAP認証が失敗する最も一般的な原因の1つは、LDAPサーバーの設定ミスです。以下のような設定項目が間違っていると、認証が失敗することがあります。

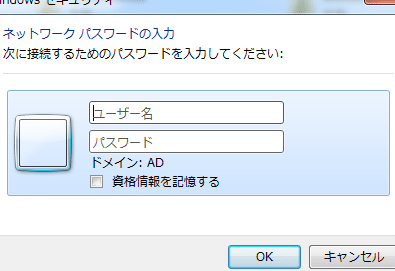

- サーバーのアドレス: LDAPサーバーのIPアドレスまたはホスト名が正しく設定されていない場合、クライアントがサーバーに接続できないため、認証が失敗します。

- ポート番号: LDAPサーバーが使用するポート番号が正しく設定されていない場合でも、クライアントがサーバーに接続できないため、認証が失敗します。

- バインドDNとパスワード: LDAPサーバーへのバインドに使用するDN (Distinguished Name) やパスワードが正しく設定されていない場合、認証が失敗することがあります。

ネットワーク接続の問題

ネットワーク接続に問題がある場合も、LDAP認証が失敗することがあります。以下のような要因が考えられます。

- ファイアウォール: ファイアウォールがLDAPトラフィックをブロックしている場合、クライアントがLDAPサーバーに接続できないため、認証が失敗します。

- ネットワーク障害: ネットワークに何らかの障害があり、クライアントとサーバー間の通信ができない場合、認証が失敗することがあります。

- DNSの問題: LDAPサーバーのホスト名を解決するためにDNSが使用されており、DNSに問題がある場合、クライアントがLDAPサーバーを見つけられないため、認証が失敗します。

LDAPスキーマやデータの不整合

LDAPスキーマやデータに不整合がある場合も、認証が失敗することがあります。以下のような状況が考えられます。

- ユーザーが存在しない: 認証しようとしているユーザーがLDAPディレクトリに存在しない場合、認証は失敗します。

- パスワードが間違っている: ユーザーが正しいパスワードを入力していない場合、認証は失敗します。

- 属性の不整合: LDAPディレクトリ内のユーザーオブジェクトに必要な属性が欠けている場合や、属性の値が期待される形式と一致していない場合、認証が失敗することがあります。

LDAPとActive Directoryの違いは何ですか?

LDAPとActive Directoryの主な違いは、LDAPはディレクトリサービスプロトコルであり、Active DirectoryはMicrosoftが開発したディレクトリサービスであることです。

LDAPの特徴

LDAPは、ライトウェイトディレクトリ・アクセス・プロトコル(Lightweight Directory Access Protocol)の略で、ディレクトリサービスにアクセスするための標準プロトコルです。主な特徴は以下の通りです。

- オープンスタンダード:LDAPはオープンスタンダードであるため、さまざまなベンダーのディレクトリサービスでサポートされています。

- シンプルなプロトコル:LDAPはシンプルなプロトコルであり、ディレクトリへのアクセスを効率的に行うことができます。

- 階層構造:LDAPはディレクトリ情報を階層構造で保持します。これにより、大規模なディレクトリでも効率的に検索が可能です。

Active Directoryの特徴

Active Directoryは、Microsoft Windows環境で使用されるディレクトリサービスです。主な特徴は以下の通りです。

- Microsoft製品との統合:Active DirectoryはWindowsオペレーティングシステムと緊密に統合されており、グループポリシー、DNS、DHCPなど、他のMicrosoft製品との連携が容易です。

- セキュリティ機能:Active Directoryは、Kerberos認証、アクセス制御リスト(ACL)、グローバル_catalogなど、強力なセキュリティ機能を提供しています。

- スキーマ拡張:Active Directoryはスキーマ拡張をサポートしており、カスタムオブジェクトと属性を追加することができます。

LDAPとActive Directoryの関係

Active Directoryは、LDAPプロトコルを使用してディレクトリ情報にアクセスします。つまり、Active DirectoryはLDAPを実装したディレクトリサービスの一つです。以下は、LDAPとActive Directoryの関係を示す特徴です。

- 互換性:LDAPクライアントは、Active Directoryとの間でディレクトリ情報をやり取りすることができます。

- プロトコルの拡張:Active Directoryは、LDAPに独自の拡張を追加しています。これにより、Active Directory固有の機能を利用することができます。

- 管理ツール:Microsoftは、Active Directoryを管理するための専用ツールを提供していますが、これらのツールはLDAPプロトコルを利用してディレクトリ情報にアクセスします。

LDAP認証の設定方法は?

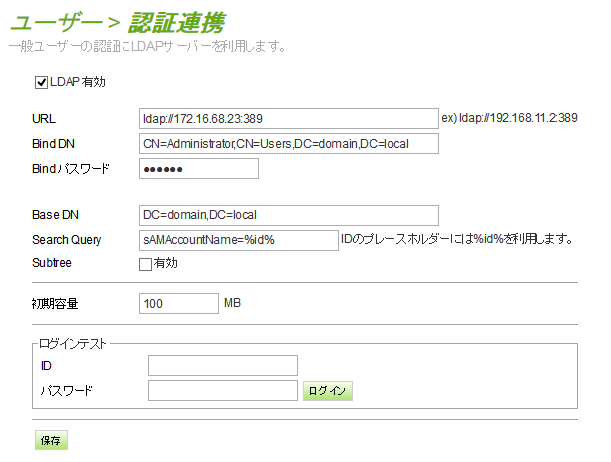

LDAP認証の設定方法は、以下の手順で行います。

LDAPサーバーの設定

LDAP認証を行うには、まずLDAPサーバーを設定する必要があります。OpenLDAPやActive DirectoryなどのLDAPサーバーを利用できます。設定内容は以下の通りです。

- LDAPサーバーのインストールと起動

- ディレクトリ情報の定義(スキーマの設定)

- ユーザー情報の登録

- アクセス制御の設定

LDAPクライアントの設定

LDAPサーバーが設定されれば、次はLDAPクライアントを設定します。クライアントがLDAPサーバーに接続して認証を行うことができます。設定内容は以下の通りです。

- LDAPクライアントのインストール

- LDAPサーバーの接続設定(URL、ポート番号等)

- 認証方式の設定(シンプルバインド、SASL等)

- 検索オプションの設定(検索ベースDN、フィルタなど)

アプリケーションとの連携

LDAP認証をアプリケーションで利用する場合、アプリケーション側でLDAPとの連携設定を行います。設定内容は以下の通りです。

- LDAPクライアントの設定情報を読み込む

- 認証要求時にLDAPサーバーに接続

- ユーザー情報を検索し、認証を実行

- 認証結果に応じた処理を実装

これらの設定を行うことで、LDAP認証を利用したユーザー管理が可能になります。

よくある質問

JavaからLDAPサーバーに接続する方法は?

JavaからLDAPサーバーに接続するには、javax.naming.ldapパッケージにあるLdapContextクラスを使用します。まず、HashtableオブジェクトにLDAPサーバーの設定情報を格納し、InitialLdapContextコンストラクタに渡します。これにより、LDAPサーバーへの接続が確立されます。

JavaでLDAP認証を実装する方法は?

JavaでLDAP認証を実装するには、LdapContextオブジェクトを使用してLDAPサーバーに接続した後、SimpleBindingsオブジェクトにユーザー名とパスワードを設定し、LdapContext.reconnect()メソッドを呼び出します。認証に成功すると、LdapContextオブジェクトが返されます。認証に失敗すると、AuthenticationExceptionがスローされます。

JavaでLDAPからユーザー情報を取得する方法は?

JavaでLDAPからユーザー情報を取得するには、LdapContextオブジェクトを使用してLDAPサーバーに接続した後、SearchControlsオブジェクトを使用して検索条件を設定し、LdapContext.search()メソッドを呼び出します。検索結果はNamingEnumerationオブジェクトとして返され、Attributeオブジェクトを使用してユーザー情報にアクセスできます。

JavaでLDAP操作時に発生する例外を処理する方法は?

JavaでLDAP操作時に発生する例外を処理するには、try-catchブロックを使用して、NamingExceptionおよびそのサブクラスの例外をキャッチします。また、finallyブロックを使用して、LdapContextオブジェクトのclose()メソッドを呼び出し、LDAPサーバーとの接続を確実にーズします。これにより、リソースリークのリスクを最小限に抑えることができます。

JavaからLDAPサーバーにアクセスする方法!認証&ユーザー情報取得 に類似した他の記事を知りたい場合は、Access 連携と活用 カテゴリにアクセスしてください。

関連記事