Access Type:アクセス許可の種類

アクセス許可の種類についての記事にあたり、はじめにアクセス許可の重要性とその役割について概要を説明します。あらゆるシステムやデータベースにおいて、アクセス許可は情報セキュリティを確保する上で不可欠な要素です。アクセス許可の種類は多岐にわたり、ユーザーが持つ権限や役割、さらにはシステムの設定によって様々に異なります。この記事では、基本的なアクセス許可の種類から高度な設定まで、幅広い範囲で説明を行います。また、適切なアクセス許可の設定方法や、設定にあたってのポイントなど、実践的な情報も提供します。

NTFSアクセス許可と共有アクセス許可の違いは何ですか?

NTFSアクセス許可と共有アクセス許可の違いは、ファイルシステムレベルとネットワークレベルでアクセスを管理する方法にあります。NTFSアクセス許可は、ローカルディスク上のファイルやフォルダに対して個々のユーザーまたはグループごとに設定されるアクセス制御リスト(ACL)によって管理されます。これにより、ファイルやフォルダへの具体的な操作(読み取り、書き込み、実行など)が制御されます。一方、共有アクセス許可は、ネットワークを通じてリソースにアクセスするユーザーに対して設定されます。これは、共有フォルダやプリンターなど、ネットワーク上のリソースに対して設定されるアクセス権限で、ユーザーがリソースにアクセスできるかどうかを制御します。

NTFSアクセス許可の特徴

NTFSアクセス許可は、ファイルやフォルダの詳細なアクセス制御を提供します。これには以下のような特徴があります:

- 詳細な権限:読み取り、書き込み、実行、削除、変更など、さまざまな権限を個別に設定できます。

- 継承の機能:親フォルダの権限を子フォルダやファイルに自動的に適用できます。

- ユーザーとグループの管理:個々のユーザーだけでなく、グループ単位で権限を設定できます。

共有アクセス許可の特徴

共有アクセス許可は、ネットワーク環境でのリソースアクセスを制御します。これには以下のような特徴があります:

- シンプルな権限:読み取り、変更、フルコントロールなどの基本的な権限のみを提供します。

- ネットワークユーザー向け:ネットワークを介してリソースにアクセスするユーザーに対して設定されます。

- 共有リソースの制御:共有フォルダやプリンターなどのリソースに対するアクセスを制御します。

NTFSアクセス許可と共有アクセス許可の組み合わせ

NTFSアクセス許可と共有アクセス許可は、リソースへのアクセスをより厳密に制御するために組み合わせて使用されます。以下にその組み合わせの特徴を説明します:

- 最小権限の原則:ユーザーがリソースにアクセスする際、NTFSアクセス許可と共有アクセス許可のうち、より制限の厳しい方の権限が適用されます。

- 柔軟な管理:ローカルとネットワークの両方からアクセスを制御できるため、組織内のセキュリティポリシーを柔軟に実装できます。

- 複雑さの管理:権限の設定が複雑になるため、適切な管理とドキュメント化が必要です。

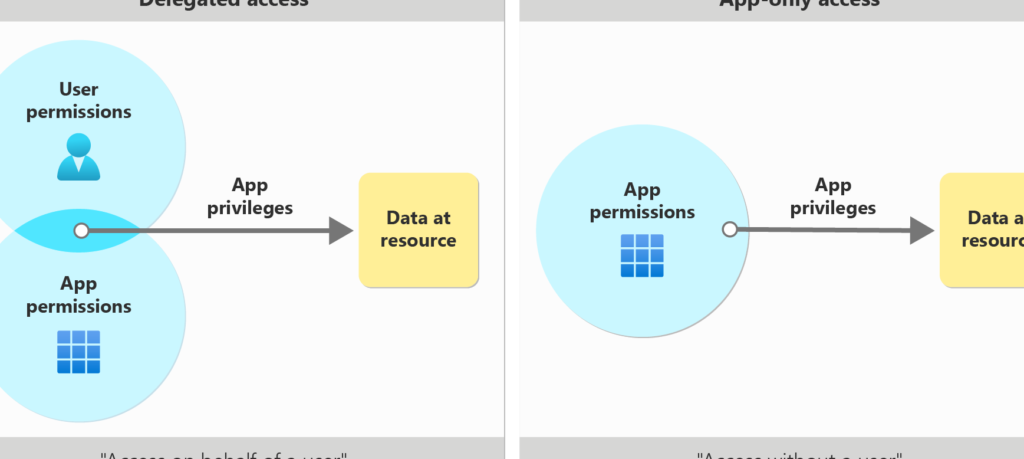

Access typeとは何ですか?

Access typeとは、システムやリソースに対するアクセス許可の種類を指します。システムやデータにアクセスするユーザーが何ができるか、どのような権限を持っているかを定義します。Access typeは通常、セキュリティポリシーやユーザーロールに基づいて設定されます。

アクセス許可の種類

アクセス許可の種類は、ユーザーがシステムやリソースに対して行える操作を制御します。主なアクセス許可の種類には以下のものがあります:

- 読み取り:リソースの内容を表示できます。

- 書き込み:リソースの内容を変更できます。

- 実行:プログラムやスクリプトを実行できます。

アクセスレベルの定義

アクセスレベルは、ユーザーが持つ権限の範囲を定義します。アクセスレベルは、システムのセキュリティポリシーに基づいて設定され、以下のようなレベルがあります:

アクセス制御の方法

アクセス制御は、ユーザーがシステムやリソースにアクセスする際の権限を管理する方法です。一般的なアクセス制御の方法には以下のものがあります:

- ロールベース:ユーザーの役割に基づいて権限を割り当てます。

- 属性ベース:ユーザーの属性(例:部署、職位)に基づいて権限を割り当てます。

- ディスクリーションベース:リソースの所有者がユーザーの権限を個別に設定します。

ファイルのアクセス権を許可するにはどうすればいいですか?

ファイルのアクセス権を許可するには、以下の手順に従ってください。

1. ファイルのアクセス権の確認

ファイルのアクセス権を変更する前に、まず現在のアクセス権を確認することが重要です。アクセス権は、ユーザーがファイルに対して行うことができる操作を制御します。例えば、読み取り、書き込み、実行などの権限があります。アクセス権を確認することで、必要な変更を明確に理解できます。

- ファイルのプロパティを開きます。

- 「セキュリティ」タブを選択します。

- 「ユーザー」または「グループ」のアクセス権を確認します。

2. アクセス権の変更

必要なアクセス権を設定するには、ファイルのプロパティからセキュリティ設定を変更します。この手順では、特定のユーザーまたはグループに対してアクセス許可を追加、変更、または削除できます。

- ファイルのプロパティを開きます。

- 「セキュリティ」タブを選択し、「編集」ボタンをクリックします。

- ユーザーまたはグループを選択し、必要なアクセス権をチェックボックスで選択します。

3. アクセス許可の種類

アクセス許可には複数の種類があります。それぞれのアクセス許可は、ユーザーがファイルに対して行える具体的な操作を定義します。

- 読み取り:ファイルの内容を読むことができます。

- 書き込み:ファイルの内容を変更することができます。

- 実行:ファイルをプログラムとして実行することができます。

アクセス許可の種類: Access Type

アクセス許可は、ユーザーがデータやリソースにどのようにアクセスできるかを制御するための重要な機能です。適切なアクセス許可設定は、セキュリティを確保し、情報漏洩や不正アクセスを防ぐために不可欠です。ここでは、アクセス許可の種類について詳しく説明します。

読み取りアクセス

読み取りアクセスは、ユーザーがデータやリソースを閲覧できることを許可します。しかし、変更や削除はできません。この種類のアクセスは、情報を参照する必要があるが、編集する権限は不要な場合に適しています。

書き込みアクセス

書き込みアクセスは、ユーザーがデータやリソースを変更、追加、削除できることを許可します。この種類のアクセスは、データの編集や更新が必要な場合に適しています。しかし、不正な書き込みを防ぐために、慎重に権限を設定する必要があります。

実行アクセス

実行アクセスは、ユーザーがプログラムやスクリプトを実行できることを許可します。この種類のアクセスは、ソフトウェアの実行が必要な場合に適しています。しかし、マルウェアの実行を防ぐためにも、実行権限の設定には注意が必要です。

| アクセス許可の種類 | 説明 |

|---|---|

| 読み取りアクセス | データやリソースの閲覧が可能 |

| 書き込みアクセス | データやリソースの変更、追加、削除が可能 |

| 実行アクセス | プログラムやスクリプトの実行が可能 |

完全制御アクセス

完全制御アクセスは、ユーザーに全てのアクセス許可を与えます。この種類のアクセスは、システム管理者やデータの所有者など、信頼できるユーザーにのみ与えるべきです。

特別なアクセス許可

特別なアクセス許可は、特定のリソースに対して特定のアクションを許可するものです。例えば、フォルダの作成やファイルの削除など、特定の操作に限定されたアクセス許可を設定できます。

よくある質問

アクセス許可の種類とは何ですか?

アクセス許可の種類とは、コンピューターシステムやネットワークにおいて、ユーザーが特定のリソースやデータにアクセスすることを許可または制限するためのルールや設定のことです。一般的には、読み取り、書き込み、実行のような基本的なアクセス許可がありますが、より詳細な設定も可能です。適切なアクセス許可の設定は、セキュリティやプライバシーの保護に重要です。

アクセス許可の設定はどうやって行いますか?

アクセス許可の設定は、オペレーティングシステムやアプリケーションによって異なりますが、一般的には、管理者権限が必要です。Windowsでは、ファイルまたはフォルダのプロパティからアクセス許可を設定できます。Linuxでは、chmodコマンドを使用して、アクセス許可を変更します。また、ネットワークリソースの場合は、アクセス制御リスト(ACL)を使用して、アクセス許可を管理することがあります。

アクセス許可の種類が不足していたらどうなりますか?

アクセス許可が不足していた場合、ユーザーは必要なリソースにアクセスできず、作業が中断されることがあります。例えば、読み取り権限がなければ、ファイルを開くことすらできません。また、書き込み権限がなければ、ファイルの変更や保存ができず、作業の進行が阻まれる可能性があります。したがって、適切なアクセス許可を設定することは、ユーザーの作業効率やシステムの安全性を確保するために非常に重要です。

アクセス許可の種類についてのベストプラクティスは何ですか?

アクセス許可の設定におけるベストプラクティスは、最小権限の原則に従うことです。これは、ユーザーに必要最低限の権限しか付与しないことで、セキュリティリスクを最小限に抑えるアプローチです。また、定期的にアクセス許可の設定をレビューし、不要な権限は削除することで、セキュリティを維持することが重要です。さらに、重要なデータにはバックアップを取ることで、事故や悪意のあるアクセスから保護できます。

Access Type:アクセス許可の種類 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事