SNMPd.confでアクセス制御を設定する方法 - SNMPd Conf Access

SNMPd.confは、SNMPデーモンの設定ファイルであり、ネットワーク管理プロトコルであるSNMP(Simple Network Management Protocol)を制御するために使用されます。本記事では、SNMPd.confを使用してアクセス制御を設定する方法について詳しく説明します。アクセス制御は、ネットワークデバイスに対する不正アクセスを防ぐために非常に重要であり、本記事では、SNMPd.confの各種設定オプションや、アクセス制御リスト(ACL)の作成方法、また具体的な設定例を紹介しています。 SNMPd.confでアクセス制御を適切に設定することで、ネットワークのセキュリティを強化し、安定した運用が可能となります。

Snmpdの設定はどこにありますか?

SNMPdの設定ファイルは通常、/etc/snmp/snmpd.conf にあります。このファイルはSNMPデーモンの動作を制御し、特にアクセス制御に関する設定を管理します。SNMPd.confファイルには、SNMPエージェントがどのようにネットワークからリクエストを処理し、どのような情報にアクセスを許可するかを定義するためのさまざまなオプションが含まれています。

SNMPd.confの基本的なアクセス制御設定

SNMPd.confファイルでアクセス制御を設定する基本的な方法は、community ディレクティブを使用することです。このディレクティブは、SNMPコミュニティ名(パスワードとして機能する文字列)とアクセス権限を関連付けるために使用されます。以下に例を示します:

- rocommunity:読み取り専用アクセスを許可します。

- rwcommunity:読み取りと書き込みの両方のアクセスを許可します。

- com2sec:コミュニティ名をセキュリティ名にマッピングします。

詳細なアクセス制御設定

SNMPd.confファイルでより詳細なアクセス制御を設定するには、view と access ディレクティブを使用します。これらのディレクティブは、特定のOID(オブジェクト識別子)に対するアクセスを細かく制御できます。以下に例を示します:

- view:OIDサブツリーに対するビューを定義します。

- access:特定のユーザーグループやセキュリティモデルに対して、どのビューにアクセスを許可するかを指定します。

- usmUser:SNMPv3ユーザーを定義し、その認証と暗号化を設定します。

SNMPd.confのセキュリティ強化

SNMPd.confファイルを使用してSNMPデーモンのセキュリティを強化する方法には、認証と暗号化の設定が含まれます。この設定により、SNMP通信の安全性が向上します。以下に例を示します:

- authcommunity:認証付きのコミュニティ名を指定します。

- createUser:SNMPv3ユーザーを作成し、そのパスワードとエンクリプションキーを設定します。

- rwuser:特定のSNMPv3ユーザーに書き込みアクセスを許可します。

SNMPを有効にするにはどうすればいいですか?

SNMPを有効にするには、SNMPデーモン(snmpd)をインストールし、設定ファイル(snmpd.conf)でアクセス制御を設定することが必要です。以下に、具体的な手順と注意点を説明します。

1. SNMPデーモンのインストール

SNMPを有効にする最初のステップは、SNMPデーモンをシステムにインストールすることです。Linuxのディストリビューションでは、通常、パッケージマネージャを使用してインストールします。例えば、Ubuntuでは以下のコマンドを使用します。

- ターミナルを開きます。

- 以下のコマンドを実行して、SNMPデーモンをインストールします。

sudo aptget updatesudo aptget install snmpd - インストールが完了したら、SNMPデーモンが自動的に起動します。

2. snmpd.confの編集

SNMPデーモンを有効にした後、アクセス制御を設定するためにsnmpd.confファイルを編集します。このファイルは通常、/etc/snmp/snmpd.confにあります。

- snmpd.confファイルを開きます。例えば、viエディタを使用する場合:

sudo vi /etc/snmp/snmpd.conf - ファイルに以下の内容を追加します。この例では、publicコミュニティ文字列を使用して、読み取り専用アクセスを許可します。

rocommunity public - 保存してファイルを閉じます。

3. SNMPデーモンの再起動

snmpd.confファイルを編集した後、SNMPデーモンを再起動して設定を適用します。

- 以下のコマンドを実行して、SNMPデーモンを再起動します。

sudo systemctl restart snmpd - SNMPデーモンの状態を確認します。

sudo systemctl status snmpd - 正常に動作していることを確認したら、SNMPが有効になったことを確認します。

SNMPのコミュニティ名を確認する方法は?

SNMPのコミュニティ名を確認する方法は、主にSNMPdの設定ファイルであるsnmpd.confを直接確認することです。このファイルには、SNMPエージェントが使用するコミュニティ名とそのアクセス制御が設定されています。通常、このファイルは/etc/snmp/snmpd.confにあります。

SNMPd.confの基本的な構成

SNMPd.confファイルは、SNMPエージェントの動作を制御するさまざまな設定を含んでいます。コミュニティ名は、rocommunityやrwcommunityディレクティブを使用して設定されます。これらのディレクティブは、読み取り専用(ReadOnly)と読み書き(ReadWrite)のアクセス権を定義します。

- rocommunity:読み取り専用アクセスを許可するコミュニティ名を指定します。

- rwcommunity:読み書きアクセスを許可するコミュニティ名を指定します。

- com2sec:コミュニティ名とセキュリティ名の対応関係を定義します。

コミュニティ名の確認方法

SNMPd.confファイルを確認するには、以下の手順に従います。

- ターミナルで、sudo nano /etc/snmp/snmpd.confやsudo vi /etc/snmp/snmpd.confなどのコマンドを使用してファイルを開きます。

- ファイル内をスールし、rocommunityやrwcommunityディレクティブを探します。

- これらのディレクティブの後に記載されている文字列が、使用されているコミュニティ名です。

アクセス制御の設定方法

SNMPd.confファイルでアクセス制御を設定するには、以下の手順に従います。

- com2secディレクティブを使用して、コミュニティ名とセキュリティ名の対応関係を定義します。例:com2sec readonly default public。

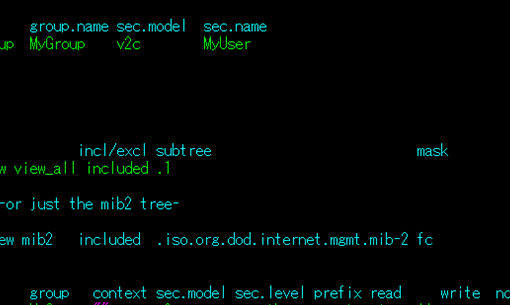

- groupディレクティブを使用して、セキュリティ名をグループに追加します。例:group MyROGroup v1 readonly。

- viewディレクティブを使用して、MIBビューを定義し、accessディレクティブを使用してグループのアクセス権を制御します。例:view all included .1.3.6.1.2.1.1、access MyROGroup any noauth exact all none none。

com2secとは何ですか?

com2secは、SNMP(Simple Network Management Protocol)のアクセス制御を設定するためのディレクティブの1つです。SNMPはネットワークデバイスの監視と管理に使用されるプロトコルであり、com2secはSNMPエージェント(通常はsnmpd)が受け取るCommunity String(コミュニティ文字列)をセキュリティモデルとユーザ名に関連付ける役割を持っています。

com2secの基本構文と使い方

com2secの基本構文は以下のようになります。 plaintext

com2sec <セキュリティ名> <ソースホスト> <コミュニティ文字列> 各パラメータの意味は以下の通りです。

- セキュリティ名:SNMPエージェントが使用するセキュリティモデルの名前を指定します。

- ソースホスト:アクセスを許可するホストのIPアドレスまたはネットワークを指定します。

- コミュニティ文字列:SNMP要求を認証するために使用される文字列を指定します。

com2secの例

以下は、com2secを使用してSNMPアクセス制御を設定する具体的な例です。 plaintext

com2sec myReadOnlyUser 192.168.1.0/24 public この設定は、192.168.1.0/24ネットワークからのpublicコミュニティ文字列を使用するmyReadOnlyUserというセキュリティ名のアクセスを許可します。

- 192.168.1.0/24:アクセスを許可するネットワークのCIDR表記。

- public:SNMP要求を認証するために使用されるコミュニティ文字列。

- myReadOnlyUser:セキュリティ名として使用される名前。

com2secとセキュリティモデルの関連性

com2secはSNMPv1とSNMPv2cのCommunitybased Security Model(コミュニティベースのセキュリティモデル)に使用されます。SNMPv3では、より高度なセキュリティ機能が導入されており、com2secの代わりにusmUserディレクティブを使用します。

- Communitybased Security Model:SNMPv1とSNMPv2cで使用されるシンプルな認証モデル。

- usmUser:SNMPv3で使用されるユーザベースのセキュリティモデル。

- セキュリティモデル:SNMP通信の認証と暗号化を制御するフレームワーク。

SNMPd.confでアクセス制御を設定する方法

SNMPd.confは、SNMPデーモンの設定ファイルであり、ネットワークデバイスの監視や管理を行うためのプロトコルであるSNMP(Simple Network Management Protocol)を制御するために使用されます。このファイルを使用して、アクセス制御を設定することができます。アクセス制御は、ネットワークデバイスへのアクセスを制限し、セキュリティを向上させるために重要です。

アクセス制御の基本

SNMPd.confファイルでのアクセス制御は、基本的に次の3つの要素によって構成されます。 1. コミュニティ名(Community Name):SNMPメッセージの送信者と受信者の間で共有される文字列です。この文字列は、SNMPパケットの認証に使用されます。 2. ソースIPアドレス(Source IP Address):SNMPリクエストを送信することが許可されたIPアドレスの範囲を指定します。 3. OID(Object Identifier):SNMPで管理されるオブジェクトの識別子です。OIDを使用して、アクセスを許可するオブジェクトや禁止するオブジェクトを指定します。 これらの要素を組み合わせて、SNMPd.confファイルにアクセス制御のルールを設定します。

シンプルなアクセス制御の設定例

以下は、SNMPd.confファイルでシンプルなアクセス制御を設定する例です。 conf rwcommunity: 読み取り/書き込みコミュニティ名 rocommunity: 読み取り専用コミュニティ名 rwcommunity private 192.168.1.0/24 rocommunity public この設定では、192.168.1.0/24のネットワーク範囲からのリクエストに対して、`private`というコミュニティ名で読み取り/書き込みアクセスを許可し、`public`というコミュニティ名で読み取り専用アクセスを許可しています。

詳細なアクセス制御の設定

より詳細なアクセス制御を行いたい場合は、`com2sec`、`group`、`view`、`access`ディレクティブを使用して設定を行います。 1. `com2sec`ディレクティブ:コミュニティ名とソースIPアドレスを関連付けます。 2. `group`ディレクティブ:セキュリティ名(コミュニティ名)とセキュリティモデルをグループに関連付けます。 3. `view`ディレクティブ:OIDの可視性を定義します。 4. `access`ディレクティブ:グループに対するアクセス権限を設定します。 以下は、その設定例です。 conf com2sec mynetwork 192.168.1.0/24 private group MyGroup v1 mynetwork view myview included .1.3.6.1.2.1 access MyGroup any noauth exact myview none none この設定では、192.168.1.0/24のネットワーク範囲からのリクエストに対して、`private`というコミュニティ名でアクセスを許可し、OID .1.3.6.1.2.1以下のオブジェクトへのアクセスを許可しています。

セキュリティの向上

SNMPのセキュリティを向上させるためには、以下の点に注意してください。 - コミュニティ名をデフォルトの`public`や`private`から変更する。 - SNMPv3を使用して、認証と暗号化を有効にする。 - アクセス制御を厳格に設定し、必要なオブジェクトのみへのアクセスを許可する。 - SNMPリクエストの送信元IPアドレスを制限する。 これらの対策を講じることで、SNMPを悪用した攻撃からネットワークデバイスを保護することができます。

まとめ

SNMPd.confファイルを使用して、アクセス制御を設定し、ネットワークデバイスのセキュリティを強化することができます。適切なアクセス制御の設定は、SNMPを使用したネットワーク管理の信頼性と安全性を確保するために欠かせません。SNMPv3の認証と暗号化機能を活用し、コミュニティ名やアクセス制御のルールを適切に設定することで、より安全なネットワーク管理が可能になります。

よくある質問

SNMPd.confでアクセス制御を設定する方法は何か?

SNMPd.confでアクセス制御を設定するには、まず、snmpd.confファイルを開きます。このファイルは、SNMPデーモンの設定を制御するためのものです。アクセス制御を設定するには、com2sec, group, view, accessという4つのディレクティブを使用します。まず、com2secディレクティブを使用して、コミュニティ文字列とセキュリティ名を関連付けます。次に、groupディレクティブを使用して、セキュリティ名をグループにマッピングします。viewディレクティブを使用して、OIDのサブツリーへのアクセスを定義します。最後に、accessディレクティブを使用して、グループにOIDへのアクセス権限を付与します。

com2secディレクティブの役割は何か?

com2secディレクティブは、SNMPバージョン1とバージョン2cで使用されるコミュニティ文字列とセキュリティ名を関連付けるために使用されます。このディレクティブは、SNMPマネージャがSNMPエージェントにクエリを送信する際に使用するコミュニティ文字列を設定し、そのコミュニティ文字列に対応するセキュリティレベルを定義します。たとえば、com2sec readonly default publicは、publicというコミュニティ文字列をreadonlyというセキュリティ名に関連付けます。

groupディレクティブの目的は何か?

groupディレクティブは、com2secディレクティブで定義されたセキュリティ名をグループにマッピングするために使用されます。このディレクティブを使用すると、複数のセキュリティ名を単一のグループにまとめることができます,這樣簡化アクセス制御の設定。たとえば、group MyROGroup v1 readonlyは、readonlyというセキュリティ名をMyROGroupというグループに関連付けます。

accessディレクティブはどのように使用されますか?

accessディレクティブは、グループにOIDへのアクセス権限を付与するために使用されます。このディレクティブは、グループ、コンテキスト、OIDのサブツリー、そしてアクセス権限を指定します。アクセス権限は、read, write, notifyの3つがあります。たとえば、access MyROGroup any noauth exact systemview none noneは、MyROGroupグループに、systemviewで定義されたOIDへの読み取りアクセスを許可しますが、書き込みおよび通知アクセスは許可されません。

SNMPd.confでアクセス制御を設定する方法 - SNMPd Conf Access に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事