AWSのアクセス管理をマスター!IAMポリシーでセキュリティ強化

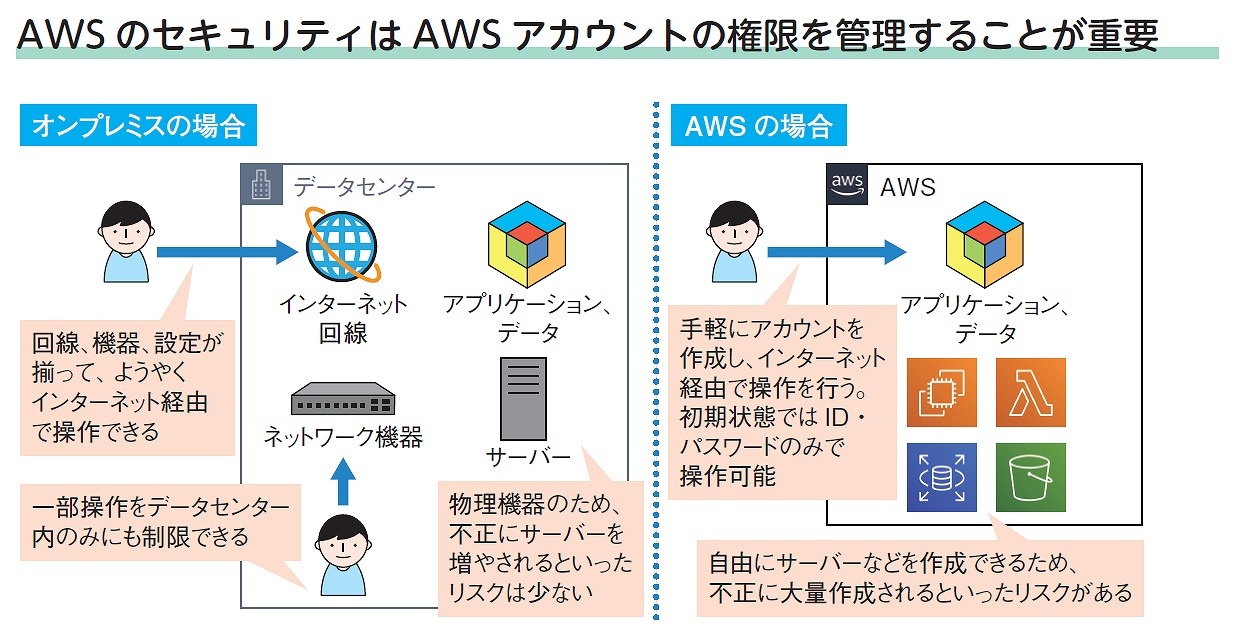

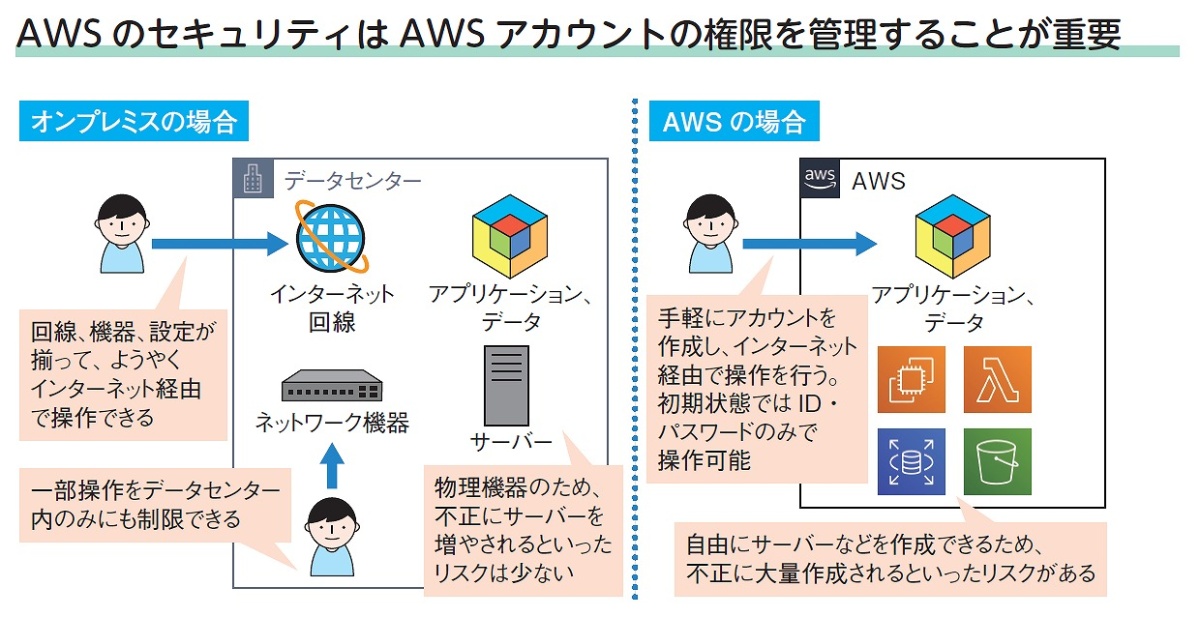

AWS(Amazon Web Services)は、クラウドコンピューティングサービスの代表的なプラットフォームであり、その利用が広がるにつれて、セキュリティの重要性も高まっています。特に、AWSのアクセス管理は、不正アクセスや情報漏洩などのリスクを抑制するために重要な役割を果たします。本記事では、IAM(Identity and Access Management)ポリシーを活用し、AWSのアクセス管理をマスターする方法を解説します。IAMポリシーを適切に設定することで、ユーザーやグループに対するアクセス権限を細かく制御できるため、安全性の向上につながります。また、ベストプラクティスや設定のポイントにも触れ、IAMポリシーを効果的に活用する方法を紹介します。

AWSのSCPとIAMポリシーの違いは何ですか?

AWSのSCP(Service Control Policies)とIAMポリシーの違いは、それぞれの役割と適用範囲にあります。SCPはAWS Organizations内のアカウントやOU(Organizational Units)に対して適用され、組織全体のセキュリティとコンプライアンスを確保するために使用されます。一方、IAMポリシーは特定のユーザー、グループ、またはロールに対して適用され、個々のリソースへのアクセスを細かく制御するために使用されます。

SCPとIAMポリシーの適用範囲

SCPはAWS OrganizationsのアカウントやOUに対して適用され、組織全体のセキュリティとコンプライアンスを管理します。SCPは特定のサービスやAPIアクションを制限することで、組織のポリシーを一元管理します。一方、IAMポリシーは特定のユーザー、グループ、またはロールに対して適用され、個々のリソースへのアクセスを細かく制御します。

- SCPは組織全体のセキュリティとコンプライアンスを管理します。

- IAMポリシーは個々のユーザー、グループ、またはロールのアクセスを制御します。

- SCPはサービスやAPIアクションの制限に焦点を当てます。

SCPとIAMポリシーの管理方法

SCPはAWS Organizationsの管理コンソールまたはAPIを通じて設定され、組織内のアカウントやOUに対して継続的に適用されます。SCPはデフォルトで許可ポリシーとして設定され、組織全体の制限を定義します。一方、IAMポリシーはAWS Management ConsoleやAWS CLIを通じて設定され、特定のユーザー、グループ、またはロールに対して個別に適用されます。

- SCPはAWS Organizationsの管理コンソールやAPIで設定されます。

- IAMポリシーはAWS Management ConsoleやAWS CLIで設定されます。

- SCPはデフォルトで許可ポリシーとして設定されます。

SCPとIAMポリシーの使用ケース

SCPは組織全体のセキュリティとコンプライアンスを確保するために使用されます。たとえば、特定のリージョンやサービスの使用を禁止したり、特定のAPIアクションを制限したりすることができます。一方、IAMポリシーは個々のユーザー、グループ、またはロールのアクセスを細かく制御するために使用されます。たとえば、特定のS3バケットへのアクセスを制限したり、特定のEC2インスタンスの操作を許可したりすることができます。

- SCPは組織全体のセキュリティとコンプライアンスを確保します。

- IAMポリシーは個々のユーザー、グループ、またはロールのアクセスを細かく制御します。

- SCPは特定のリージョンやサービスの使用を制限します。

IAMアクセスをアクティブ化するにはどうすればいいですか?

IAMアクセスをアクティブ化するには、以下の手順を実行します。まず、AWSマネジメントコンソールにログインします。次に、サービスメニューからIAMを選択します。IAMダッシュボードが表示されたら、ユーザタブをクリックし、新規ユーザの作成または既存ユーザの設定を変更します。ユーザの設定でアクセス権限を調整し、必要なポリシーをアタッチします。最後に、ユーザがIAMアクセスを使用できるようにアクセスキーとシークレットアクセスキーを生成します。

IAMユーザの作成手順

IAMユーザの作成手順は以下の通りです。

- 最初に、AWSマネジメントコンソールにログインし、サービスメニューからIAMを選択します。

- IAMダッシュボードのユーザタブをクリックし、ユーザの追加ボタンを押します。

- ユーザ名を入力し、アクセスタイプを選択します。通常はプログラムによるアクセスとAWSマネジメントコンソールへのアクセスをチェックします。

アクセス権限の設定方法

アクセス権限の設定方法は以下の通りです。

- ユーザの詳細ページでアクセス権限を追加を選択します。

- ポリシーの選択画面で、必要なポリシーを検索し、チェックボックスを選択します。

- 設定が完了したら、次に: パーミッションの設定ボタンをクリックし、ポリシーをアタッチします。

アクセスキーの生成と管理

アクセスキーの生成と管理方法は以下の通りです。

- ユーザの詳細ページでセキュリティ認証情報の管理を選択します。

- アクセスキーの作成ボタンをクリックし、アクセスキーとシークレットアクセスキーを生成します。

- 生成されたキーを安全な場所に保存し、必要に応じてダウンロードします。

IAMポリシーをアタッチする方法は?

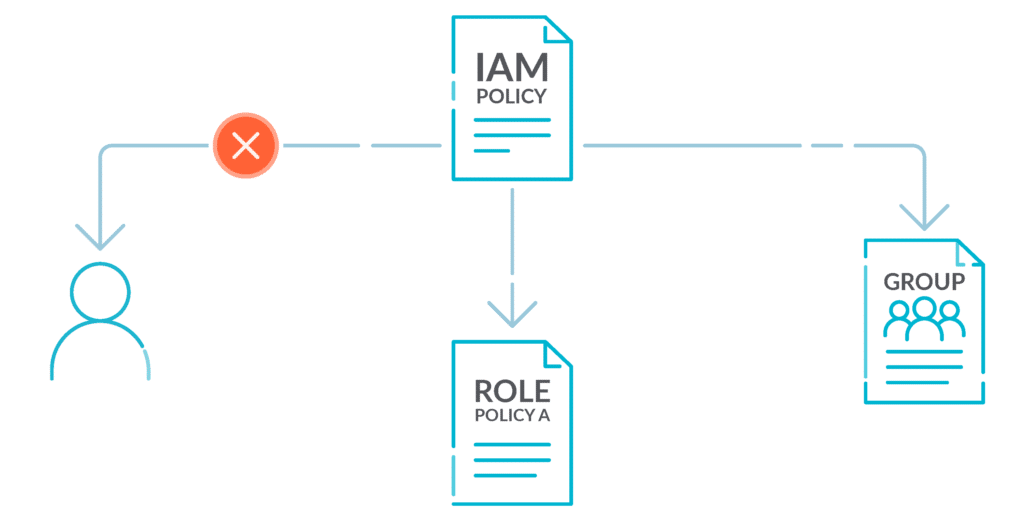

IAMポリシーをアタッチする方法は、AWS Management Console、AWS Command Line Interface (AWS CLI)、AWS SDKsを使用することができます。ポリシーのアタッチにより、ユーザー、グループ、またはロールに対するアクセス制御を詳細に指定できます。以下に、各方法での手順を詳しく説明します。

1. AWS Management Consoleを使用してIAMポリシーをアタッチする

AWS Management Consoleを使用してIAMポリシーをアタッチする手順は以下の通りです。

- AWS Management Consoleにログインし、Identity and Access Management (IAM)サービスに移動します。

- 左側のメニューからユーザー、グループ、またはロールを選択し、ポリシーをアタッチしたい対象を選択します。

- 対象の詳細ページで、アタッチポリシーボタンをクリックします。

- 利用可能なポリシーのリストから必要なポリシーを選択し、アタッチポリシーボタンをクリックして完了します。

2. AWS CLIを使用してIAMポリシーをアタッチする

AWS CLIを使用してIAMポリシーをアタッチする手順は以下の通りです。

- AWS CLIをインストールし、設定が完了していることを確認します。

- ターミナルまたはコマンドプロンプトを開き、以下のコマンドを実行します。

aws iam attachuserpolicy username ユーザー名 policyarn ポリシーアRN

または、aws iam attachgrouppolicy groupname グループ名 policyarn ポリシーアRN

または、aws iam attachrolepolicy rolename ロール名 policyarn ポリシーアRN - コマンドが成功すると、ポリシーが指定されたユーザー、グループ、またはロールにアタッチされます。

3. AWS SDKsを使用してIAMポリシーをアタッチする

AWS SDKsを使用してIAMポリシーをアタッチする手順は以下の通りです。

- 使用するプログラミング言語に対応したAWS SDKをインストールします。

- SDKを使用して、IAMクライアントを作成し、必要な認証情報を設定します。

- 以下のメソッドを呼び出してポリシーをアタッチします。

attachUserPolicy(ユーザー名, ポリシーアRN)

または、attachGroupPolicy(グループ名, ポリシーアRN)

または、attachRolePolicy(ロール名, ポリシーアRN) - メソッドの呼び出しが成功すると、ポリシーが指定されたユーザー、グループ、またはロールにアタッチされます。

IAMポリシーの基本を理解しよう

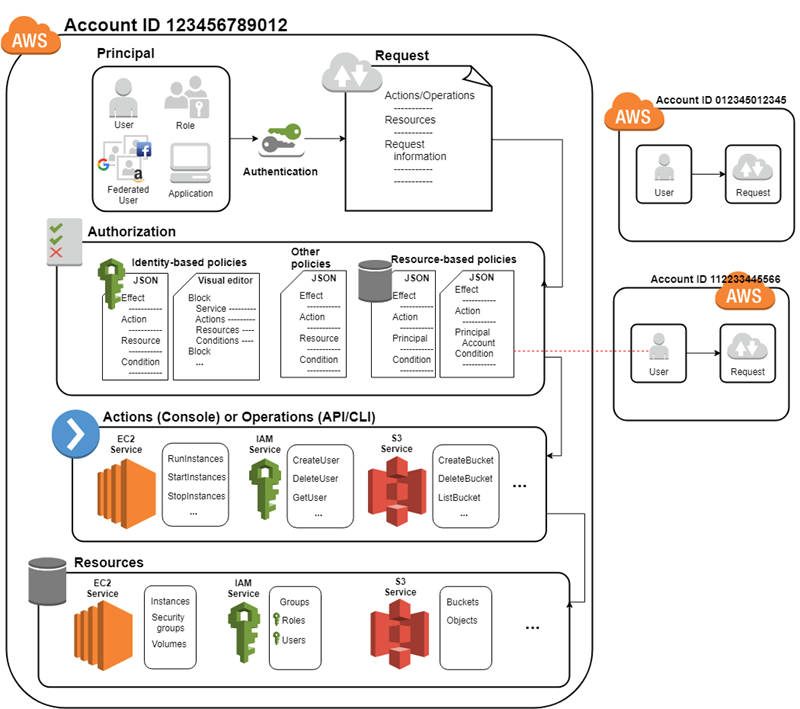

AWSのアクセス管理をマスターするためには、IAMポリシーの基本を理解することが不可欠です。IAMポリシーは、AWSリソースへのアクセスを制御するためのルールセットです。これにより、ユーザーが実行できるアクションとアクセスできるリソースを詳細に制御できます。

IAMポリシーの種類

IAMポリシーには、主に管理ポリシーとインラインポリシーの2種類があります。管理ポリシーは、複数のユーザー、グループ、ロールにアタッチできる再利用可能なポリシーです。一方、インラインポリシーは、特定のユーザー、グループ、またはロールに直接埋め込まれるポリシーです。

| ポリシーの種類 | 特徴 |

|---|---|

| 管理ポリシー | 複数のユーザー、グループ、ロールにアタッチ可能 |

| インラインポリシー | 特定のユーザー、グループ、またはロールに直接埋め込まれる |

IAMポリシーの要素

IAMポリシーは、以下の要素から構成されます。 - Effect: アクセスを許可または拒否するかを指定します。 - Action: ユーザーが実行できるアクションを指定します。 - Resource: アクセスできるリソースを指定します。 - Condition: ポリシーが適用される条件を指定します。 これらの要素を組み合わせて、細かなアクセス制御を実現します。

IAMのベストプラクティス

IAMのベストプラクティスには、以下のようなものがあります。 - 最小権限の原則: ユーザーに必要最低限の権限のみを付与します。 - MFAの利用: 多要素認証を使用してアカウントのセキュリティを強化します。 - IAMグループの活用: グループを使用して、権限の管理を効率化します。 - ポリシーの定期的なレビュー: 不要な権限や過剰なアクセス権を定期的に確認し、削除します。

IAMロールとその活用方法

IAMロールは、AWSリソースに一時的なアクセス権限を付与するためのものです。例えば、EC2インスタンスにアタッチされたIAMロールを使用して、インスタンスが他のAWSサービスとやり取りできるようにすることができます。

IAMポリシーのトラブルシューティング

IAMポリシーに関する問題が発生した場合は、以下の点を確認してください。 - ポリシーの構文: ポリシーのJSON構文が正しいか確認します。 - アクションとリソース: 指定したアクションとリソースが正しいか確認します。 - 拒否ルール: 他のIAMポリシーでアクセスが拒否されていないか確認します。 これらのポイントをチェックすることで、IAMポリシーに関する問題の多くを解決できるでしょう。

AWSのIAMポリシーとは何ですか?

AWSのIAMポリシーとは、AWS Identity and Access Management(IAM)サービスにおいて、ユーザー、グループ、ロールがAWSリソースに対して行うことができるアクションを定義するものです。IAMポリシーを使用することで、AWSリソースへのアクセスを制御し、セキュリティを強化することができます。

IAMポリシーの種類

IAMポリシーには、主に次の3種類があります。

- 管理ポリシー:AWSが用意している预 địnhのポリシーで、複数のユーザー、グループ、ロールにアタッチすることができます。

- インラインポリシー:特定のユーザー、グループ、ロールに直接関連付けられるポリシーで、カスタムのアクセス権限を定義することができます。

- リソースベースのポリシー:特定のAWSリソース(例えば、S3バケットやIAMロール)に関連付けられるポリシーで、そのリソースへのアクセスを制御します。

IAMポリシーの構造

IAMポリシーはJSON形式で表され、次の要素で構成されています。

- Version:ポリシードキュメントの言語バージョンを指定します。

- Statement:ポリシーのアクセス権限を定義する1つ以上のステートメントが含まれます。各ステートメントはさらに次の要素で構成されます。

- Effect:アクセスを許可するか拒否するかを指定します(Allow または Deny)。

- Action:許可または拒否するアクションを指定します。

- Resource:アクションが適用されるリソースを指定します。

- Condition(オプション):特定の条件下でアクションを制御するために使用されます。

IAMポリシーのベストプラクティス

IAMポリシーを作成・管理する際には、次のベストプラクティスに従うことが推奨されます。

- 最小特権の原則:ユーザーに必要な最小限のアクセス権限のみを付与します。

- 管理ポリシーの使用:カスタムポリシーを作成する前に、AWSが用意している管理ポリシーがニーズに適合するか確認します。

- ポリシーの定期的なレビュー:IAMポリシーを定期的にレビューし、不要なアクセス権限を削除します。

IAMのセキュリティ対策は?

IAM(Identity and Access Management)は、組織内のユーザーが適切なアクセス権限を持つように管理するためのシステムです。IAMのセキュリティ対策は、以下の点が重要です。

1. ユーザー認証の強化

ユーザー認証は、IAMのセキュリティ対策の基本です。パスワードだけでなく、多要素認証(Multi-Factor Authentication)を導入することで、セキュリティを強化できます。

- パスワードポリシー: 複雑なパスワードを設定することを義務付ける。

- 生体認証: 指紋や顔認識などの生体情報を利用した認証を導入する。

- ワンタイムパスワード:SMSやアプリを利用したワンタイムパスワードを導入する。

2. アクセス制御の適切な設定

ユーザーには、業務上必要なアクセス権限のみを付与する最小権限の原則を適用することが重要です。

- ロールベースのアクセス制御: ユーザーの役割に応じたアクセス権限を設定する。

- 属性ベースのアクセス制御: ユーザーの属性(部署、職位など)に応じたアクセス権限を設定する。

- 条件付きアクセス: アクセスする端末や場所、時間によってアクセス制御を変更する。

3. 監査とモニタリング

ユーザーのアクセス履歴や権限変更履歴を監査し、不正アクセスや不適切な権限変更を検知することが重要です。

- アクセスログの収集・分析: ユーザーのアクセス履歴を収集し、異常なアクセスパターンを検知する。

- 権限変更の監査: 権限の変更履歴を監査し、不適切な権限変更を検知する。

- リアルタイムモニタリング:リアルタイムでアクセス状況を監視し、不正アクセスを即時に検知する。

IAMとはアクセス管理の仕組みですか?

IAMとは、アクセス管理の仕組みであり、組織内のユーザーやリソースに対するアクセス権限を効率的に管理するためのシステムです。IAMは、ユーザーの認証と認可を中心に据えた一連のポリシーと手続きにより、適切な権限を持つユーザーだけがリソースにアクセスできるように制御します。

IAMの主な機能

IAMの主な機能は以下の通りです:

- ユーザー管理:ユーザーの登録、削除、更新などのライフサイクル管理を行い、ユーザー情報を一元管理します。

- 認証:ユーザーが本人であることを確認するために、パスワードや生体認証などの認証手法を使用します。

- 認可:ユーザーがアクセスを要求したリソースに対して、事前に定義されたポリシーに基づいてアクセス権限を付与します。

IAMの利点

IAMを導入することで、以下のような利点があります:

- セキュリティの向上:不正アクセスや内部脅威から組織のリソースを保護し、データの安全性を確保します。

- 効率的なアクセス管理:ユーザーのアクセス権限を一元管理することで、管理コストを削減し、効率的な運用が可能になります。

- コンプライアンスへの対応:法律や規制への遵守をサポートし、監査の追跡性を確保します。

IAMの実装方法

IAMを実装する際には、以下の方法が一般的です:

- オンプレミス型:組織内にIAMソリューションを導入し、自社で管理・運用する方法です。

- クラウド型:クラウドサービスプロバイダーが提供するIAMサービスを利用する方法です。メンテナンスやアップデートが容易で、スケーラビリティに優れています。

- ハイブリッド型:オンプレミス型とクラウド型を組み合わせた方法です。既存のオンプレミスシステムとクラウドサービスを連携させ、柔軟なIAM環境を構築します。

AWSのIAM認証とは何ですか?

AWSのIAM認証とは、AWS Identity and Access Management(IAM)を使用してAWSリソースへのアクセスを制御するための仕組みです。IAMは、ユーザーがAWSサービスやリソースに対して行う操作を認証および認可するセキュリティ機能を提供します。

IAMユーザーとIAMグループ

IAMでは、ユーザーとグループを管理できます。ユーザーは、アカウント内でアイデンティティを持つ個人またはサービスです。グループは、同じアクセス権限を持つ複数のIAMユーザーをまとめたものです。ユーザーとグループに適切なアクセス権限を割り当てることで、AWSリソースへのアクセスを制御できます。

- IAMユーザーを作成して、個々のユーザーに必要な権限を付与します。

- IAMグループを作成し、同じ権限を必要とする複数のユーザーをグループに割り当てます。

- IAMユーザーとグループに対してIAMポリシーをアタッチして、アクセス権限を設定します。

IAMロール

IAMロールは、AWSリソースに対して特定のアクセス権限を持つ一時的な認証情報を提供します。ロールを使用すると、必要な権限を他のAWSサービスやユーザーに委任できます。

- ロールを作成し、信頼されたエンティティ(アプリケーションやサービス)を指定します。

- ロールに対してIAMポリシーをアタッチして、アクセス権限を設定します。

- 信頼されたエンティティは、ロールの認証情報を一時的に取得し、AWSリソースにアクセスします。

IAMポリシー

IAMポリシーは、JSON形式で記述されたアクセス権限のルールです。ポリシーを使用して、特定のリソースや操作へのアクセスを許可または拒否できます。

- IAMポリシーを作成し、必要なアクセス権限を定義します。

- ポリシーをIAMユーザー、グループ、またはロールにアタッチします。

- AWSは、ポリシーに基づいてアクセス要求を評価し、適切なアクセスを許可または拒否します。

よくある質問

Q1: IAMポリシーとは何ですか、それらがAWSのセキュリティにどのように寄与しているか説明してください。

IAMポリシーは、AWSのIdentity and Access Management (IAM)サービスで使用されるもので、ユーザー、グループ、ロールがAWSリソースに対して実行できるアクションを定義するためのものです。IAMポリシーは、AWSのセキュリティを強化するために役立ちます。IAMポリシーを使用して、最小権限の原則に従い、各ユーザーやサービスに必要最低限のアクセス権限を付与することができます。これにより、意図しないリソースへのアクセスや変更を防ぐことができます。

Q2: IAMポリシーのタイプにはどのものがありますか、それぞれの特徴を説明してください。

IAMポリシーには、主にマネージドポリシーとインラインポリシーの2つがあります。マネージドポリシーは、AWSが管理するものとカスタムで作成するものがあり、複数のユーザー、グループ、ロールに対してアタッチできます。これらは再利用が容易であり、管理がシンプルです。一方、インラインポリシーは、特定のユーザー、グループ、またはロールに直接アタッチされるポリシーで、より具体的なアクセス制御が可能です。ただし、管理が複雑になる可能性があります。

Q3: IAMポリシーのベストプラクティスをいくつか教えてください。

IAMポリシーのベストプラクティスには、以下のようなものがあります。 - 最小権限の原則を遵守し、各ユーザーやサービスに必要最低限のアクセス権限を付与する。 - マネージドポリシーを積極的に活用し、ポリシーの再利用性と管理性を向上させる。 - 定期的にポリシーのレビューを行い、不要な権限や更新されたセキュリティ要件に合わせて調整する。 - 特定のリソースに対するアクセスを制限するため、条件を使用してポリシーを詳細に設定する。

Q4: IAMロールとIAMポリシーの違いは何ですか?

IAMロールは、一時的なセキュリティ認証情報を提供するもので、あるユーザーやサービスが別のAWSリソースにアクセスできるようにします。一方、IAMポリシーは、ユーザー、グループ、ロールがAWSリソースに対して実行できるアクションを定義するためのものです。ロールはポリシーをアタッチすることができ、ポリシーが定義するアクセス権限に従ってリソースにアクセスできます。要するに、ロールは誰がアクセスできるかを定義し、ポリシーは何ができるかを定義します。

AWSのアクセス管理をマスター!IAMポリシーでセキュリティ強化 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事