CiscoルータでIPv6アクセスリストを設定!ネットワークセキュリティ強化

Ciscoルータを使用してIPv6アクセスリストを設定し、ネットワークセキュリティを強化する方法について説明します。IPv6の利用が広がるにつれ、ネットワークセキュリティの重要性も高まっています。本記事では、CiscoルータでのIPv6アクセスリストの設定方法を詳しく解説し、ネットワークへの不正アクセスを防ぐための効果的な対策を提案します。IPv6アクセスリストの基本概念から、具体的な設定手順までを網羅的に紹介することで、ネットワーク管理者にとって価値のある情報を提供します。

CiscoルータでIPv6アクセスリストを設定する際、最も重要なセキュリティ考慮事項は何ですか?

CiscoルータでIPv6アクセスリストを設定する際、最も重要なセキュリティ考慮事項は、ネットワークの制御と監視、アクセスポリシーの明確化、およびアクセスリストの定期的なレビューです。これらの考慮事項は、ネットワークのセキュリティを強化し、潜在的な脅威から保護するために不可欠です。

ネットワークの制御と監視

IPv6アクセスリストを設定する際には、ネットワークの流入と流出のトラフィックを厳密に制御することが重要です。これにより、不要なトラフィックをブロックし、攻撃者の侵入を防ぐことができます。また、アクセスリストの設定によって、ネットワークのトラフィックを監視し、異常な活動を迅速に検出し、対応することができます。

- 流入トラフィックの制御

- 流出トラフィックの制御

- ネットワーク監視の強化

アクセスポリシーの明確化

IPv6アクセスリストの設定には、明確なアクセスポリシーが必要です。これにより、どのデバイスやユーザーがネットワークにアクセスでき、どのようなリソースにアクセスできるかを具体的に定義できます。明確なポリシーは、アクセス制御の効果を高め、セキュリティを強化します。

- アクセス権限の定義

- ポリシーのドキュメンテーション

- ポリシーの定期的なレビュー

アクセスリストの定期的なレビュー

IPv6アクセスリストの設定は、ネットワークの変化や新しい脅威に対応するために定期的にレビューする必要があります。アクセスリストの定期的なレビューにより、不要なエントリを削除し、新しいセキュリティ要件を反映させることができます。これにより、ネットワークのセキュリティが常に最新の状態に保たれます。

- アクセスリストの定期的な確認

- 不要なエントリの削除

- 新しい脅威への対応

IPv6アクセスリストを使用して、Ciscoルータで特定のトラフィックを許可または拒否する方法は?

IPv6アクセスリストを使用して、Ciscoルータで特定のトラフィックを許可または拒否する方法は以下の手順で設定します。

IPv6アクセスリストの基本構文

IPv6アクセスリストを設定するためには、CiscoルータでCLI(Command Line Interface)を使用します。基本的な構文は以下のようになります:

- ipv6 accesslist 名称:アクセスリストの名前を指定します。

- permit|deny ipv6 アドレス/プレフィックス長:許可または拒否するIPv6アドレスとプレフィックス長を指定します。

- exit:アクセスリストの設定を終了し、親のコンフィギュレーションモードに戻ります。

IPv6アクセスリストの適用

IPv6アクセスリストをインターフェースに適用することで、トラフィックの制御を実現します。

- interface インターフェース名:アクセスリストを適用するインターフェースを指定します。

- ipv6 trafficfilter アクセスリスト名 [in|out]:アクセスリストをインバウンドまたはアウトバウンド方向に適用します。

- exit:インターフェースの設定を終了し、親のコンフィギュレーションモードに戻ります。

IPv6アクセスリストの確認と管理

IPv6アクセスリストの設定を確認し、管理することが重要です。

- show ipv6 accesslists:現在設定されているIPv6アクセスリストを表示します。

- show ipv6 interface [インターフェース名]:特定のインターフェースに適用されているIPv6アクセスリストを確認します。

- no ipv6 accesslist 名称:不要なIPv6アクセスリストを削除します。

CiscoルータでIPv6アクセスリストを設定する際に、どのようなコマンドを使用しますか?

CiscoルータでIPv6アクセスリストを設定する際には、主にIPv6 ACL(アクセス制御リスト)を使用します。IPv6 ACLは、IPv6トラフィックの許可や拒否を制御するための強力なツールです。以下のコマンドは、IPv6アクセスリストを設定する際に使用されます: ipv6 accesslist

IPv6アクセスリストの基本コマンド

IPv6アクセスリストを設定する基本的なコマンドは以下の通りです:

- ipv6 accesslist

:IPv6アクセスリストの名前を指定します。 - permit/deny

/ / :アクセスリストのエントリを定義します。`permit`は許可、`deny`は拒否を意味します。 - exit:現在のモードから一つ上のモードに戻ります。

IPv6アクセスリストの詳細なオプション

IPv6アクセスリストには、より詳細な制御を行うためのオプションも用意されています:

- log:アクセスリストがマッチした場合にログを記録します。

- loginput:アクセスリストがマッチした場合に、パケットの入力インターフェース情報をログに記録します。

- timerange

:特定の時間帯にアクセスリストを適用します。

IPv6アクセスリストのインターフェースへの適用

設定したIPv6アクセスリストをインターフェースに適用するためのコマンドは以下の通りです:

- interface

:インターフェースを指定します。 - ipv6 trafficfilter

:アクセスリストをインターフェースの流入(`in`)または流出(`out`)方向に適用します。 - exit:現在のモードから一つ上のモードに戻ります。

IPv6アクセスリストの設定が正しく機能していることを確認するためのテスト方法はありますか?

IPv6アクセスリストの設定が正しく機能していることを確認するためには、いくつかのテスト方法があります。これらの方法は、設定の有効性と精度を確認し、ネットワークセキュリティが強化されていることを保証します。

测试1: IPv6トラフィックの送信

IPv6アクセスリストが正しく機能していることを確認するための最初のテスト方法は、IPv6トラフィックを送信して、アクセスリストが適用されているかを確認することです。具体的には、以下の手順を実行します。

- IPv6パケットを生成し、アクセスリストで許可または拒否されるべきアドレスに送信します。

- Ciscoルータのインターフェースでパケットカウントを確認し、アクセスリストが正しく適用されていることを確認します。

- アクセスリストのログを確認し、パケットが正しく処理されていることを確認します。

测试2: シミュレーションツールの使用

IPv6アクセスリストの設定が正しく機能していることを確認するための別の方法は、シミュレーションツールを使用することです。これらのツールは、設定の妥当性と効果を検証するのに役立ちます。

- シミュレーションソフトウェアを用意し、IPv6アクセスリストの設定をインポートします。

- 異なるシナリオを設定し、IPv6トラフィックがアクセスリストによって正しくフィルタリングされるかを確認します。

- シミュレーション結果を分析し、設定に問題がないかを確認します。

测试3: ネットワークスキャンの実行

IPv6アクセスリストの設定が正しく機能していることを確認するための最後の方法は、ネットワークスキャンを実行することです。この方法は、外部からの侵入を防ぐためにアクセスリストが効果的に働いているかを検証します。

- IPv6ネットワークスキャナを使用して、ネットワークのポートとサービスをスキャンします。

- アクセスリストでブロックされるべきアドレスやポートが正しくブロックされているかを確認します。

- スキャン結果を分析し、設定に問題がないかを確認します。

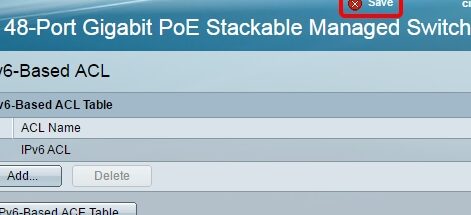

CiscoルータでIPv6アクセスリストを設定する方法

IPv6アクセスリストは、ネットワークセキュリティを強化するために不可欠な設定です。Ciscoルータでは、アクセスリストを使用してIPv6トラフィックを制御することができます。この記事では、CiscoルータでIPv6アクセスリストを設定する方法を詳しく説明します。

IPv6アクセスリストの基本

IPv6アクセスリストは、IPv6パケットのフィルタリングを行うためのルールセットです。アクセスリストは、許可または拒否のルールを指定し、パケットの送信元、宛先、プロトコルなどの条件に基づいてトラフィックを制御します。Ciscoルータでは、IPv6アクセスリストを使用して、特定のトラフィックを許可または拒否することができます。

IPv6アクセスリストの作成

CiscoルータでIPv6アクセスリストを作成するには、ipv6 access-listコマンドを使用します。以下は、IPv6アクセスリストを作成するための基本的な手順です。

- グローバルコンフィギュレーションモードに入る

- ipv6 access-listコマンドを使用して、アクセスリストを作成

- アクセスリストにルールを追加

IPv6アクセスリストの適用

作成したIPv6アクセスリストを適用するには、ipv6 traffic-filterコマンドを使用します。以下は、IPv6アクセスリストをインタフェースに適用する手順です。

- インタフェースコンフィギュレーションモードに入る

- ipv6 traffic-filterコマンドを使用して、アクセスリストを適用

IPv6アクセスリストの確認

設定したIPv6アクセスリストを確認するには、show ipv6 access-listコマンドを使用します。このコマンドを実行すると、現在設定されているIPv6アクセスリストとその内容が表示されます。

IPv6アクセスリストの例

以下は、CiscoルータでIPv6アクセスリストを設定するための具体的な例です。

| コマンド | 説明 |

|---|---|

| ipv6 access-list ACL NAME | ACL NAMEという名前のIPv6アクセスリストを作成 |

| permit tcp any any eq 80 | すべての送信元から宛先ポート80へのTCPトラフィックを許可 |

| deny udp any any | すべてのUDPトラフィックを拒否 |

| interface GigabitEthernet0/0 | GigabitEthernet0/0インタフェースのコンフィギュレーションモードに入る |

| ipv6 traffic-filter ACL NAME in | ACL NAMEという名前のIPv6アクセスリストをGigabitEthernet0/0インタフェースのインバウンドに適用 |

この例では、ipv6 access-listコマンドを使用してIPv6アクセスリストを作成し、TCPトラフィックを許可、UDPトラフィックを拒否するルールを追加しています。その後、ipv6 traffic-filterコマンドを使用して、アクセスリストをインタフェースに適用しています。

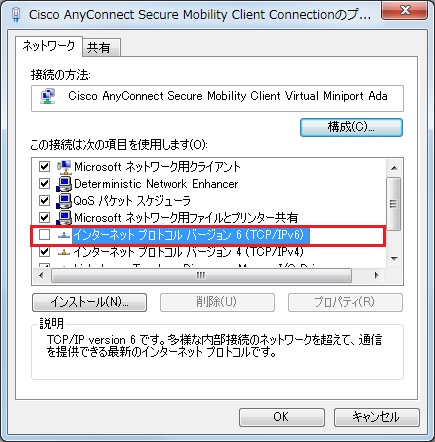

CiscoのIPv6を無効化するには?

ルータやスイッチでのIPv6の無効化

CiscoのルータやスイッチでIPv6を無効化するには、以下の手順を実行します。

- 特権EXECモードに移行します。

- configure terminalコマンドを使用してグローバルコンフィギュレーションモードに入ります。

- no ipv6 enableコマンドを使用して、インターフェースでのIPv6を無効にします。

インターフェースでのIPv6の無効化

特定のインターフェースでIPv6を無効化するには、以下の手順を実行します。

- 特権EXECモードに移行します。

- configure terminalコマンドを使用してグローバルコンフィギュレーションモードに入ります。

- interfaceコマンドを使用して、目的のインターフェースに移動します。

- no ipv6 enableコマンドを使用して、インターフェースでのIPv6を無効にします。

グローバルにIPv6を無効化

CiscoデバイスでグローバルにIPv6を無効化するには、以下の手順を実行します。

- 特権EXECモードに移行します。

- configure terminalコマンドを使用してグローバルコンフィギュレーションモードに入ります。

- no ipv6 unicast-routingコマンドを使用して、グローバルなIPv6ルーティングを無効にします。

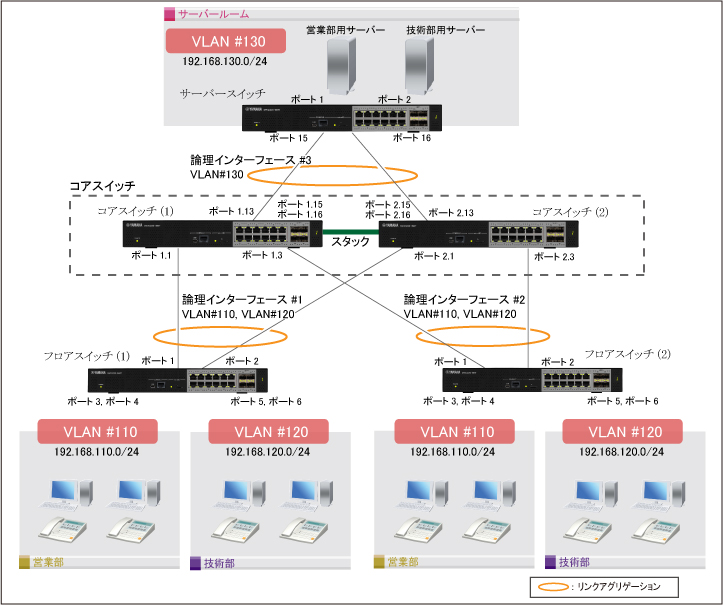

スイッチのACLとは?

スイッチのACLとは、アクセス制御リスト(Access Control List)の略で、ネットワークスイッチにおいて、パケットの送受信を制御するためのルールのことです。ACLは、スイッチがパケットをフィルタリングし、特定の条件に一致するパケットを許可または拒否するために使用されます。

ACLの種類

スイッチのACLには、主に以下の2種類があります。

- 標準ACL(Standard ACL): ソースIPアドレスのみを基準にしてパケットをフィルタリングする ACL.

- 拡張ACL(Extended ACL): ソースIPアドレスに加えて、宛先IPアドレス、プロトコル、ポート番号など、より詳細な条件を基準にしてパケットをフィルタリングする ACL.

ACLの構成

ACLは、以下の要素から構成されます。

- ACL番号または名前: ACLを識別するための番号または名前.

- ルール: パケットのフィルタリング条件と実行するアクション(許可または拒否)を定義する項目.

- シーケンス番号: ルールの順序を示す番号.

ACLの適用方法

ACLは、以下のようにスイッチに適用されます。

- スイッチのインタフェースにACLを割り当てる.

- 割り当てられたインタフェースに対して、入力(inbound)または出力(outbound)のどちらでACLを適用するかを指定する.

- パケットがインタフェースを通過する際に、ACLのルールに基づいてパケットがフィルタリングされる.

よくある質問

Q1: CiscoルータでIPv6アクセスリストを設定する目的は何ですか?

A1: CiscoルータでIPv6アクセスリストを設定する主な目的は、ネットワークのセキュリティを強化することです。アクセスリストを使用することで、特定のネットワークトラフィックを制御し、不正アクセスや悪意のある攻撃からネットワークを保護することができます。また、アクセスリストを使用して、特定のサブネットやプロトコルに対してフィルタリングを行い、ネットワークリソースの適切な利用を保証することもできます。

Q2: CiscoルータでのIPv6アクセスリストの設定方法を教えてください。

A2: CiscoルータでのIPv6アクセスリストの設定には、以下の手順を実行します。

- 特権EXECモードに入るために、enableコマンドを使用します。

- グローバルコンフィギュレーションモードに入るために、configure terminalコマンドを使用します。

- IPv6アクセスリストを作成するために、ipv6 access-listコマンドを使用し、アクセスリスト名を指定します。

- アクセスリストにルールを追加するために、permitまたはdenyコマンドを使用し、プロトコル、ソースアドレス、宛先アドレスを指定します。

- アクセスリストをインターフェイスに適用するために、インターフェイスコンフィギュレーションモードに入り、ipv6 traffic-filterコマンドを使用します。

Q3: CiscoルータでIPv6アクセスリストを設定する際のベストプラクティスは何ですか?

A3: CiscoルータでIPv6アクセスリストを設定する際のベストプラクティスは以下の通りです。

- 必要なトラフィックのみを許可し、それ以外のトラフィックは拒否するようにアクセスリストを構成します。

- アクセスリストのルールは特定性が高いものから低いものの順番で設定します。

- 定期的にアクセスリストの確認と更新を行い、適切なセキュリティレベルを維持します。

- アクセスリストのバックアップを取得し、設定の変更に備えます。

Q4: CiscoルータでのIPv6アクセスリストの設定にどのような利点がありますか?

A4: CiscoルータでのIPv6アクセスリストの設定には、以下のような利点があります。

- ネットワークのセキュリティを強化し、不正アクセスや悪意のある攻撃からネットワークを保護します。

- 特定のネットワークトラフィックを制御し、ネットワークリソースの適切な利用を保証します。

- IPv6ネットワークにおけるセキュリティポリシを実装し、コンプライアンス要件を満たすことができます。

- ネットワーク全体の可用性と信頼性を向上させ、ビジネスに必要なサービス品質を維持します。

CiscoルータでIPv6アクセスリストを設定!ネットワークセキュリティ強化 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事