リモートアクセスサーバーの構築方法!セキュリティ対策&アクセス制御

リモートアクセスサーバーの構築は、現在のデジタル化が進むビジネス環境において非常に重要な技術です。本記事では、リモートアクセスサーバーの構築方法について詳しく解説し、安全性を確保するためのセキュリティ対策やアクセス制御の方法も紹介します。リモートワークの普及により、どこからでも安全にオフィス環境にアクセスできるサーバーの構築が求められています。 この記事を通じて、効率的で安全なリモートアクセスサーバーの構築方法を学び、自社のネットワーク環境を最適化していただければ幸いです。

サーバーのセキュリティ対策には何がありますか?

サーバーのセキュリティ対策には、さまざまな方法があります。リモートアクセスサーバーを構築する際には、特にセキュリティ対策が重要です。以下の対策を実装することで、サーバーの安全性を大幅に向上させることができます。

ファイアウォールの設定

ファイアウォールは、ネットワークの出入り口で不正アクセスや攻撃を防ぐ重要な役割を果たします。リモートアクセスサーバーでは、ファイアウォールの設定を適切に行うことで、不要なポートの開放を防ぎ、外部からの攻撃を最小限に抑えることができます。

- ポートの最小限の開放:必要なポートのみを開くことで、攻撃の入口を絞り込みます。

- アクセス制御リスト(ACL):信頼されたIPアドレスのみからの接続を許可することで、不正アクセスを防ぎます。

- ログの監視:ファイアウォールのログを定期的に監視し、不審なアクセスを早期に検出します。

暗号化の使用

リモートアクセスでは、データの暗号化が不可欠です。暗号化を使用することで、データの盗聴や改ざんを防ぐことができます。以下は、主な暗号化技術です。

- SSL/TLS:HTTPSやSMTPSなどのプロトコルで使用され、通信を暗号化します。

- IPsec:IPレベルで通信を暗号化し、隧道化するプロトコルです。

- SSH:リモートログインやファイル転送などで使用され、セキュアな通信を提供します。

アクセス制御の実装

アクセス制御は、リモートアクセスサーバーのセキュリティを強化するための重要な手段です。アクセス制御を適切に実装することで、ユーザーの権限を管理し、不正な操作を防ぐことができます。

- ユーザー認証:ユーザー名とパスワード、または多要素認証を使用して、ユーザーの身份を確認します。

- 権限管理:ユーザーごとに異なる権限を設定し、最小限の権限で操作できるようにします。

- ログイン時間の制限:特定の時間帯にのみログインを許可することで、セキュリティを高めます。

RASとはリモートアクセスのことですか?

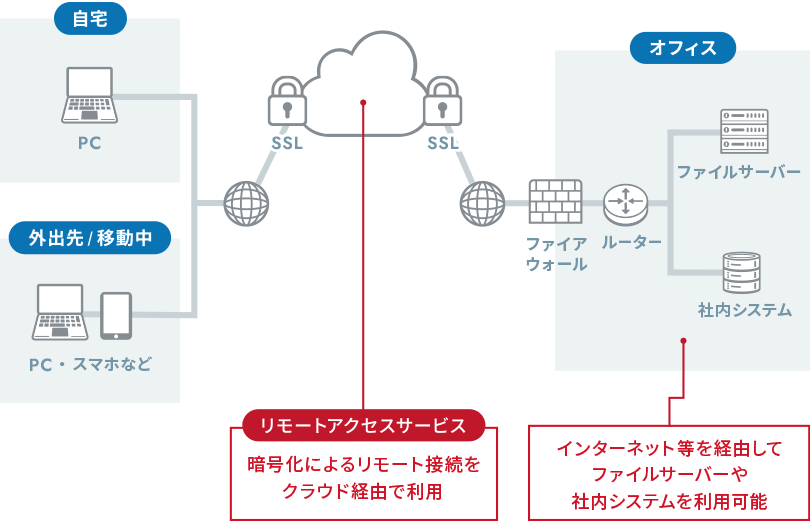

RAS(リモートアクセスサービス)は、リモートアクセスを提供するシステムのことを指します。リモートアクセスとは、インターネットや専用線などを通じて、遠隔地からネットワークに接続し、リモートのコンピュータやサーバーにアクセスする機能のことを指します。RASは、企業や組織が、従業員が自宅や出張先から社内ネットワークに安全に接続できるようにするための重要なツールです。

リモートアクセスサーバーの構築方法

リモートアクセスサーバーの構築にはいくつかの手順があります。まず、サーバーのハードウェアとソフトウェアを用意し、OSをインストールします。次に、リモートアクセスサービス(RAS)をインストールし、設定します。最後に、ネットワークの設定を確認し、必要に応じてファイアウォールやVPNなどのセキュリティ対策を施します。

- サーバーのハードウェアとOSのインストール

- リモートアクセスサービスのインストールと設定

- ネットワーク設定とセキュリティ対策の実施

セキュリティ対策の重要性

リモートアクセスサーバーを構築する際、セキュリティ対策は非常に重要です。不正アクセスやデータの漏洩を防ぐために、強力な認証メカニズム、暗号化、ファイアウォールの設定、および定期的なセキュリティパッチの適用が必要です。また、アクセスログの監視や異常検知システムの導入も有効です。

- 強力な認証メカニズムの導入

- データの暗号化とファイアウォールの設定

- 定期的なセキュリティパッチの適用とアクセスログの監視

アクセス制御の方法

リモートアクセスサーバーのアクセス制御は、適切なユーザー管理と権限設定によって実現されます。ユーザーの認証情報の管理、アクセス権限の設定、およびグループポリシーの適用が重要です。これにより、必要最小限の権限でリソースにアクセスできるようにし、過度なアクセスを防止します。

- ユーザーの認証情報とアクセス権限の管理

- グループポリシーの適用

- 必要最小限の権限でリソースにアクセス

リモートアクセスサーバーの構築方法とセキュリティ対策、アクセス制御

リモートアクセスサーバーを構築する際、セキュリティ対策とアクセス制御は非常に重要です。これにより、サーバーへの不正アクセスを防ぐことができます。本記事では、リモートアクセスサーバーの構築方法とそれに関連するセキュリティ対策、アクセス制御について詳しく説明します。

リモートアクセスサーバーの基本構築手順

リモートアクセスサーバーを構築するには、以下の基本手順を踏みます。 1. サーバーの設定: サーバーのOSを選択し、必要なソフトウェアをインストールします。 2. ネットワーク設定: サーバーがインターネットに接続できるよう、ネットワーク設定を行います。 3. リモートアクセスソフトウェアのインストール: リモートアクセスを可能にするソフトウェアをインストールし、設定を行います。

| 手順 | 内容 |

|---|---|

| サーバーの設定 | OSの選択、ソフトウェアのインストール |

| ネットワーク設定 | インターネット接続の設定 |

| リモートアクセスソフトウェアのインストール | リモートアクセス可能なソフトウェアの設定 |

セキュリティ対策の重要性

リモートアクセスサーバーはインターネット経由でアクセスされるため、セキュリティ対策が非常に重要です。以下のような対策を講じることが望ましいです。 - ファイアウォールの設定: 不必要なポートを閉じ、許可するIPアドレスを制限します。 - アンチウイルスソフトの導入: マルウェアからの攻撃を防ぐために、アンチウイルスソフトを導入します。

| 対策 | 内容 |

|---|---|

| ファイアウォールの設定 | ポートの制限、IPアドレスの制限 |

| アンチウイルスソフトの導入 | マルウェアからの攻撃防御 |

アクセス制御の設定

アクセス制御は、ユーザーがアクセスできるリソースを制限するために設定します。以下の設定を推奨します。 - ユーザー認証: ユーザー名とパスワードで認証を行います。 - アクセス権限の設定: ユーザーごとにアクセスできるリソースを制限します。

| 設定 | 内容 |

|---|---|

| ユーザー認証 | ユーザー名とパスワードによる認証 |

| アクセス権限の設定 | ユーザーごとのリソース制限 |

リモートアクセスプロトコルの選択

リモートアクセスには様々なプロトコルが存在します。セキュリティや使いやすさを考慮して、適切なプロトコルを選択することが重要です。 - SSH: セキュアなリモートアクセスが可能なプロトコルです。 - VPN: 仮想プライベートネットワークを構築し、安全な通信を行います。

| プロトコル | 特徴 |

|---|---|

| SSH | セキュアなリモートアクセス |

| VPN | 安全な通信 |

定期的なメンテナンスと監査

リモートアクセスサーバーのセキュリティを維持するためには、定期的なメンテナンスと監査が重要です。 - ソフトウェアの更新: 定期的にソフトウェアを更新し、脆弱性を修正します。 - アクセスログの監査: アクセスログを定期的にチェックし、不審なアクセスを検知します。

| 作業 | 目的 |

|---|---|

| ソフトウェアの更新 | 脆弱性の修正 |

| アクセスログの監査 | 不審なアクセスの検知 |

リモートアクセスサーバーとは何ですか?

リモートアクセスサーバーとは、ネットワークに接続されていないリモートコンピュータやデバイスが、ネットワークに接続し、リソースにアクセスできるようにするサーバーです。リモートアクセスサーバーは、ユーザーがどこからでも安全にネットワークに接続できるようにし、データやアプリケーションにアクセスできるようにします。

リモートアクセスサーバーの機能

リモートアクセスサーバーは、以下の機能を提供します。

- セキュリティ:リモートアクセスサーバーは、認証や暗号化を使用して、リモート接続のセキュリティを確保します。

- リソースへのアクセス:リモートアクセスサーバーは、リモートユーザーがネットワーク上のリソースにアクセスできるようにします。

- 管理:リモートアクセスサーバーは、リモート接続を管理し、ネットワーク管理者がリモートアクセスを制御できるようにします。

リモートアクセスサーバーの種類

リモートアクセスサーバーには、以下の種類があります。

- VPNサーバー:VPN(Virtual Private Network)サーバーは、リモートユーザーがインターネットを介して安全にネットワークに接続できるようにします。

- ダイアルアップサーバー:ダイアルアップサーバーは、リモートユーザーが電話回線を介してネットワークに接続できるようにします。

- 専用線サーバー:専用線サーバーは、リモートユーザーが専用線を介してネットワークに接続できるようにします。

リモートアクセスサーバーの利点

リモートアクセスサーバーは、以下の利点を提供します。

- 柔軟性:リモートアクセスサーバーは、ユーザーがどこからでもネットワークに接続できるようにし、リモートワークを可能にします。

- コスト削減:リモートアクセスサーバーは、リモートワークを可能にすることで、オフィスのスペースや設備のコストを削減できます。

- 生産性向上:リモートアクセスサーバーは、リモートワークを可能にすることで、従業員の生産性を向上させることができます。

リモートアクセス方式とは何ですか?

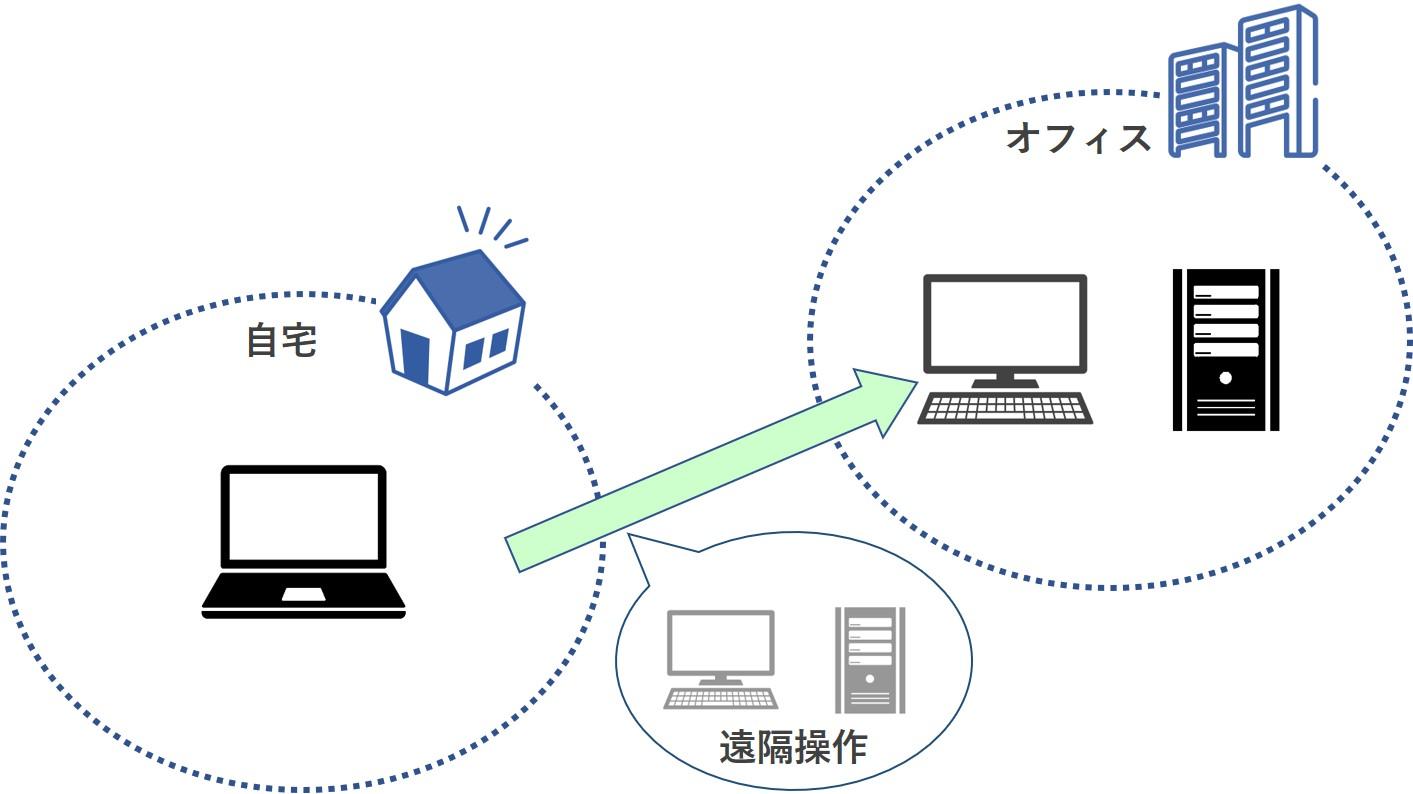

リモートアクセス方式とは、ネットワークを通じて遠隔地にあるコンピュータやサーバにアクセスする方法です。リモートアクセス方式を利用することで、どこからでもオフィスや自宅のコンピュータに接続し、作業を行うことができます。

リモートアクセスの種類

リモートアクセスにはいくつかの種類があります。以下に主なものを挙げます。

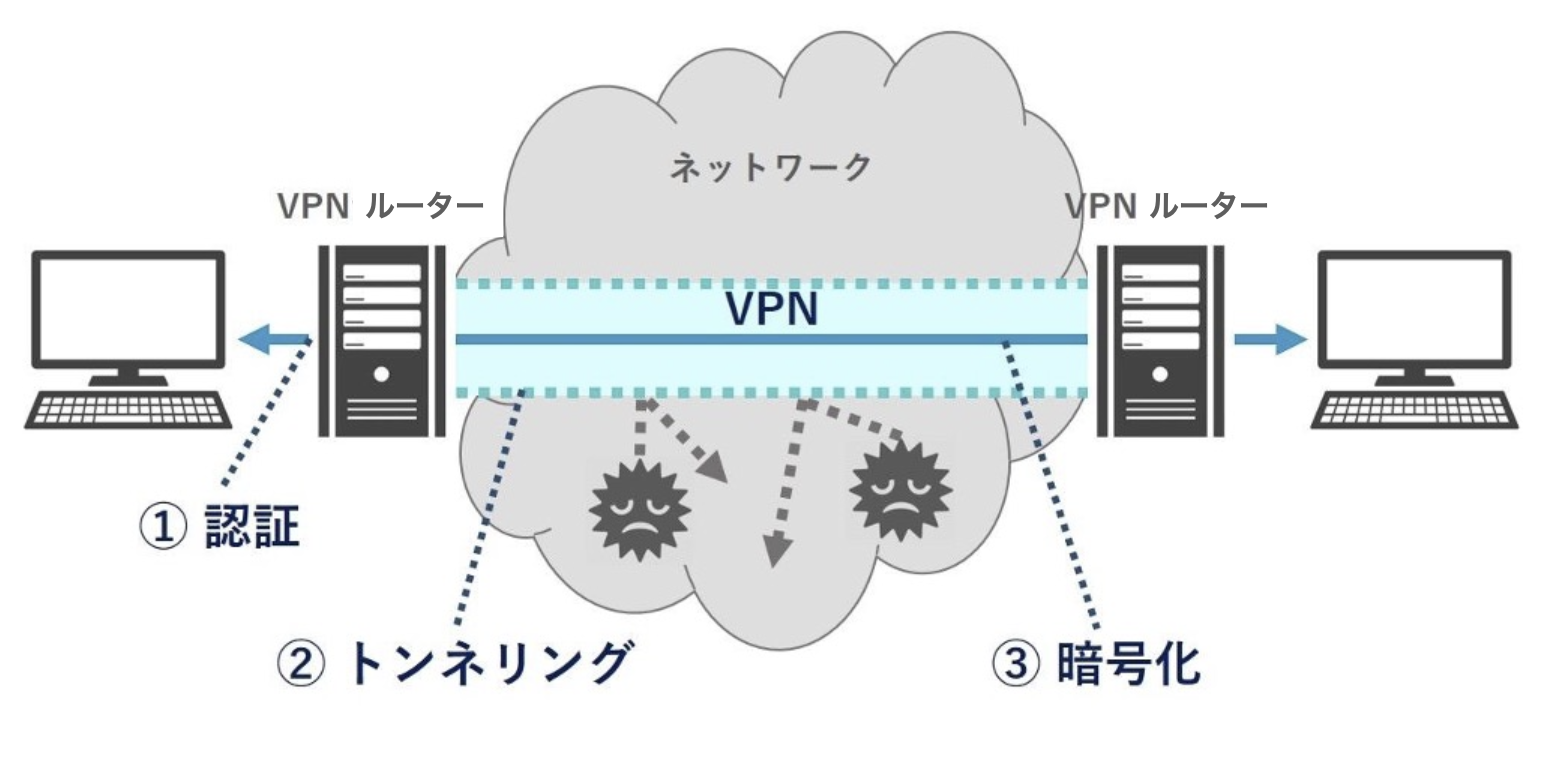

- VPN(Virtual Private Network):インターネット上に仮想的な専用線を構築し、安全にリモートアクセスする方法です。

- リモートデスクトップ:リモートコンピュータのデスクトップ画面をローカルコンピュータ上に表示し、操作する方法です。

- SSH(Secure Shell):暗号化された通信プロトコルを使用し、セキュアなリモートアクセスを実現する方法です。

リモートアクセスの利点

リモートアクセス方式を利用することで、以下のような利点があります。

- 作業の柔軟性:どこからでも作業ができるため、勤務時間や場所に制約されません。

- コスト削減:専用線を使用しないため、コストを削減することができます。

- セキュリティ:VPNやSSHなどの技術を使用することで、通信の暗号化が行われ、セキュリティが向上します。

リモートアクセスの注意点

リモートアクセス方式を利用する際には、以下の点に注意する必要があります。

- セキュリティ対策:アクセス制御や通信の暗号化など、適切なセキュリティ対策を講じる必要があります。

- 接続環境:インターネット接続の速度や安定性がリモートアクセスの品質に影響するため、十分な接続環境を確保することが重要です。

- 使いやすさ:リモートアクセスに適したツールやソフトウェアを選ぶことで、作業の効率を向上させることができます。

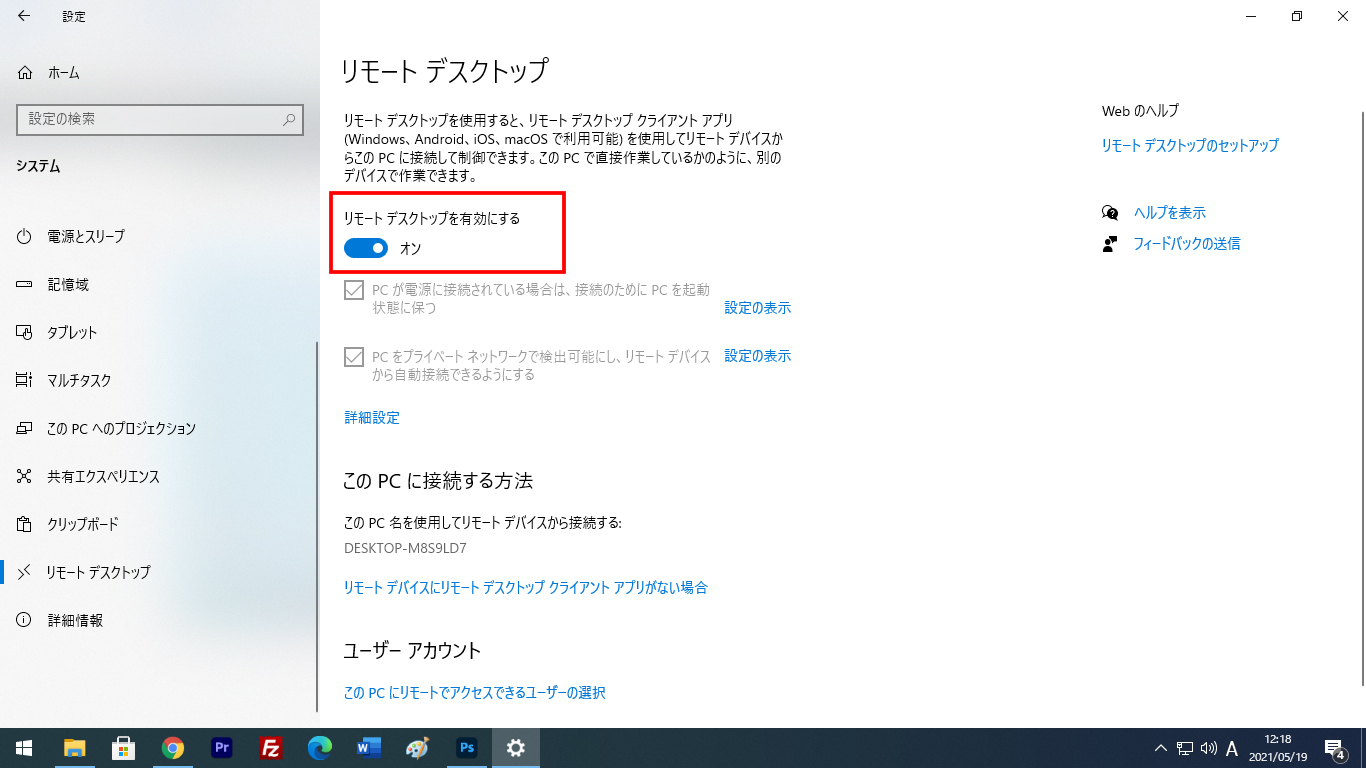

リモートアクセス設定とは何ですか?

リモートアクセス設定とは、遠隔地からコンピュータやネットワークデバイスにアクセスするための設定のことです。これにより、インターネット経由でオフィスや自宅のコンピュータに接続し、ファイルの操作やプログラムの実行が可能になります。

リモートアクセスのメリット

リモートアクセス設定を行うことで、以下のようなメリットがあります。

- 在宅勤務や出張中でもオフィスのコンピュータにアクセスできる

- 遠隔地にあるデバイスのメンテナンスや設定変更が可能

- データのバックアップや同期をリモートで行える

リモートアクセスの方法

リモートアクセスには様々な方法がありますが、一般的なものは以下の通りです。

- リモートデスクトップ接続(RDP)

- 仮想プライベートネットワーク(VPN)

- リモートアクセスソフトウェア(TeamViewer、AnyDesk等)

リモートアクセスのセキュリティ対策

リモートアクセス設定を行う際は、以下のセキュリティ対策を講じることが重要です。

- 強力なパスワード設定

- 二要素認証の導入

- ファイアウォールやアンチウイルスソフトの設定

リモートアクセスVPNのセキュリティは?

リモートアクセスVPNのセキュリティは、ユーザーがインターネット経由で安全に企業のネットワークに接続できるようにするための重要な技術です。VPNは、データを暗号化し、認証プロセスを通じて不正アクセスを防止します。以下に、リモートアクセスVPNのセキュリティに関連する3つの重要なポイントを紹介します。

1. VPNの暗号化技術

リモートアクセスVPNでは、データをインターネット上で送受信する際に強力な暗号化技術を使用しています。これにより、悪意のある第三者がデータを傍受することを防ぎます。一般的な暗号化技術には、次のようなものがあります。

- AES(Advanced Encryption Standard): 現在最も広く使用されている暗号化方式で、高度なセキュリティを提供します。

- SSL/TLS(Secure Sockets Layer/Transport Layer Security): ウェブブラウザとサーバー間の暗号化通信を実現する技術です。

- IPsec(Internet Protocol Security): IPパケットレベルでの暗号化と認証を提供するプロトコルです。

2. 認証と認可

リモートアクセスVPNでは、ユーザーの認証と認可が重要な役割を果たします。これにより、正当なユーザーのみがVPNに接続して企業のリソースにアクセスできるようになります。一般的な認証方法には、以下のようなものがあります。

- パスワードベースの認証: ユーザー名とパスワードを使用して認証を行います。

- 二要素認証(2FA): パスワードに加えて、携帯電話やハードウェアトークンによるワンタイムパスワードを使用します。

- デジタル証明書: ユーザーが所持するデジタル証明書を使用して認証を行います。

3. セキュリティポリシーと監査

企業は、リモートアクセスVPNのセキュリティを確保するために、適切なセキュリティポリシーを定義し、実施する必要があります。また、定期的な監査を行い、ポリシーの遵守状況を確認することが重要です。以下に、重要なセキュリティポリシーと監査に関するポイントを挙げます。

- アクセス制御: ユーザーがアクセスできるリソースを制限し、必要な権限のみを付与します。

- ログの監視と分析: VPNのログを監視し、不審なアクセスや異常な活動を検出します。

- ソフトウェアのアップデート: VPN装置やクライアントソフトウェアのアップデートを適時適切に行い、脆弱性を排除します。

よくある質問

リモートアクセスサーバーの構築に必要な要素は何ですか?

リモートアクセスサーバーの構築に必要な要素は主に以下の通りです。サーバー本体、オペレーティングシステム、リモートアクセスソフトウェア、そしてセキュリティ対策です。サーバー本体は、リモートアクセスを行うためのハードウェア基盤となります。オペレーティングシステムは、サーバーの動作を制御し、リモートアクセスソフトウェアが動作するための基盤となります。リモートアクセスソフトウェアは、リモートアクセスを行うための機能を提供します。最後に、セキュリティ対策は、不正アクセスや情報漏洩などを防ぐために必要です。

リモートアクセスサーバーのセキュリティ対策のポイントは何ですか?

リモートアクセスサーバーのセキュリティ対策において重要なポイントは以下の通りです。パスワードの強化、SSL暗号化、ファイアウォールの設定、そしてアクセス制御の実施です。パスワードの強化は、パスワードが推測されにくくすることで、不正アクセスを防ぎます。SSL暗号化は、データのやり取りを暗号化することで、盗聴などによる情報漏洩を防ぎます。ファイアウォールの設定は、不正なアクセスをブロックすることで、サーバーを保護します。アクセス制御の実施は、権限のあるユーザーだけがアクセスできるようにすることで、不正アクセスを防ぎます。

リモートアクセスサーバーでのアクセス制御はどのように実施するべきですか?

リモートアクセスサーバーでのアクセス制御は、ユーザー認証とアクセス権限の設定を適切に行うことで実施します。ユーザー認証は、ユーザーが正当な権限を持っているかどうかを確認するプロセスであり、通常はパスワードやデジタル証明書などを用いて行われます。アクセス権限の設定は、認証されたユーザーに対して、どのリソースにアクセスできるかを制御するものです。これにより、必要な情報だけにアクセスできるようになり、情報漏洩のリスクを減らすことができます。

リモートアクセスサーバーのメリットとデメリットは何ですか?

リモートアクセスサーバーのメリットは、どこからでもサーバーにアクセスできることで、リモートワークや遠隔地との連携が容易になります。また、セキュリティ対策を適切に実施することで、安全なリモートアクセスが可能になります。一方、デメリットは、セキュリティリスクが高まることです。不正アクセスや情報漏洩のリスクがあるため、厳格なセキュリティ対策が求められます。また、ネットワークの状況によっては、アクセス速度が遅くなる可能性もあります。

リモートアクセスサーバーの構築方法!セキュリティ対策&アクセス制御 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事