Restricted Access Windowとは?Windows Serverの機能

Restricted Access Windowとは、Windows Serverの機能の一つで、特定の期間のみリソースへのアクセスを制限することができるものです。この機能を利用することで、重要なデータやシステムへのアクセスを特定の時間帯に制限し、セキュリティを強化することが可能になります。本記事では、Restricted Access Windowの概要や設定方法、使用することによるメリットなどを詳しく解説していきます。

VPS Windows Serverとは何ですか?

VPS (Virtual Private Server) Windows Server は、クラウドまたはデータセンターで実行される仮想マシンの一種です。この仮想マシンは、物理サーバーを分割して複数の独立した仮想環境を作成することで、各ユーザーに個別のサーバーリソースを提供します。Windows ServerオペレーティングシステムがVPS上で実行され、ユーザーはリモートデスクトップ接続を使用してサーバーにアクセスし、アプリケーションをインストールしたり、設定を調整したりすることができます。

Restricted Access Windowとは?

Restricted Access Windowは、Windows Serverのセキュリティ機能の一つです。この機能は、特定のユーザーまたはグループがサーバーにアクセスできる時間帯を制限します。これにより、管理者はサーバーへの不正アクセスのリスクを低減し、組織のセキュリティポリシーを遵守することができます。たとえば、夜間にサーバーにアクセスする必要がないユーザーのアクセスを禁止することなどが可能です。

- アクセス制限の設定はグループポリシーを使用して行います。

- ユーザーやグループごとに異なるアクセス時間帯を設定できます。

- Restricted Access Windowは、Active Directory環境との統合が可能です。

VPS Windows Serverのセキュリティ機能

VPS Windows Serverは、強力なセキュリティ機能を備えています。防火牆、暗号化、アクセス制御などの機能が提供されており、ユーザーはアメリカ国家标准技術研究所(NIST)や国際標準化機構(ISO)などのセキュリティ基準に従ってサーバーを設定できます。Windows Defender Advanced Threat Protection (ATP)などの高度なセキュリティソリューションも利用可能です。

- Windows Defender Firewallでネットワークトラフィックを管理します。

- BitLockerを使用してデータを暗号化します。

- グループポリシーを使用してユーザーのアクセス権限を制御します。

VPS Windows Serverのリソース管理

VPS Windows Serverは、効率的なリソース管理機能を提供しています。Windows Serverのリソースモニターを使用することで、CPU、メモリ、ディスク、ネットワークリソースの使用状況をリアルタイムで監視できます。PowerShellスクリプトを使用して自動化することも可能です。リソースの割り当ては、ユーザーのニーズに応じて柔軟に行うことができます。

- リソースモニターでパフォーマンスを監視します。

- PowerShellを使用してリソース管理を自動化します。

- ユーザーごとに異なるリソース割り当てを設定できます。

ソフトウェアの制限ポリシーを解除するにはどうすればいいですか?

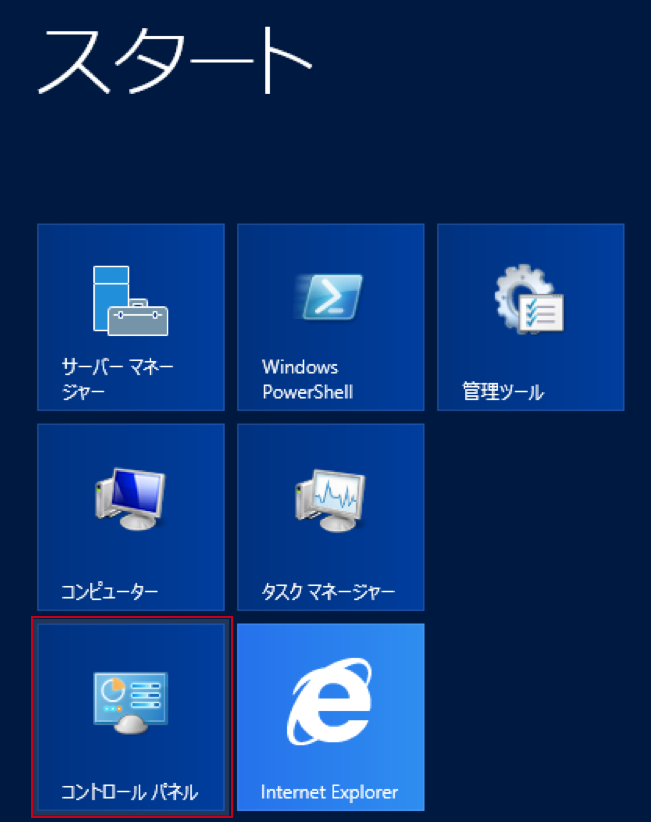

ソフトウェアの制限ポリシーを解除するには、Windows Serverのグループ ポリシー エディターを使用してソフトウェアの制限ポリシーの設定を変更します。このプロセスには管理者の権限が必要です。以下に具体的な手順を示します。

1. グループ ポリシー エディターの起動

グループ ポリシー エディターを起動するには、以下の手順を実行します。

- サーバーで管理者としてコマンド プロンプトを開きます。

- gpedit.mscと入力し、エンターを押します。

- 「ローカル グループ ポリシー エディター」が開きます。

2. ソフトウェアの制限ポリシーの場所

ソフトウェアの制限ポリシーを設定または変更するには、以下のパスに移動します。

- 「コンピューターの構成」を展開します。

- 「ポリシー」を展開します。

- 「管理テンプレート」を展開します。

- 「システム」をクリックします。

- 「ソフトウェアの制限ポリシー」をダブルクリックします。

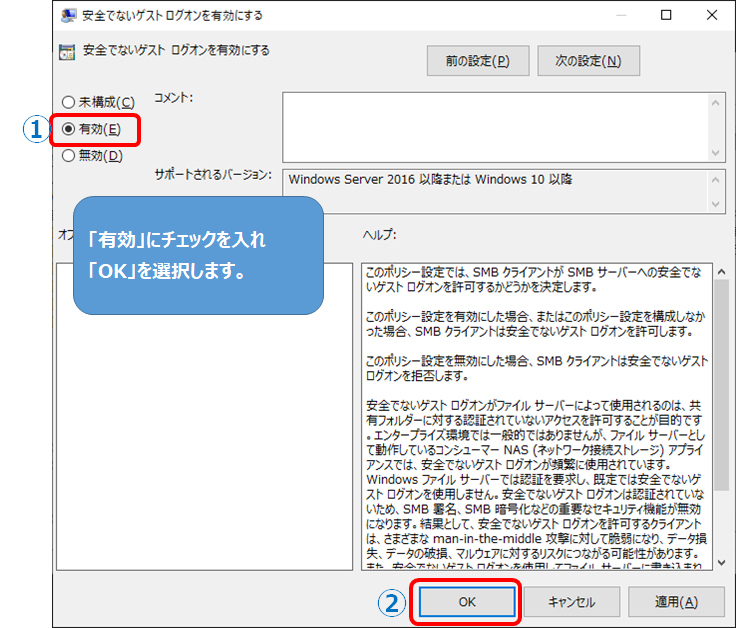

3. 制限の解除または変更

ソフトウェアの制限ポリシーを解除または変更するには、以下の手順を実行します。

- 「ソフトウェアの制限ポリシー」のプロパティを開きます。

- 「ポリシーを有効にする」または「ポリシーを無効にする」を選択します。

- 変更が完了したら、「適用」をクリックし、その後「OK」をクリックします。

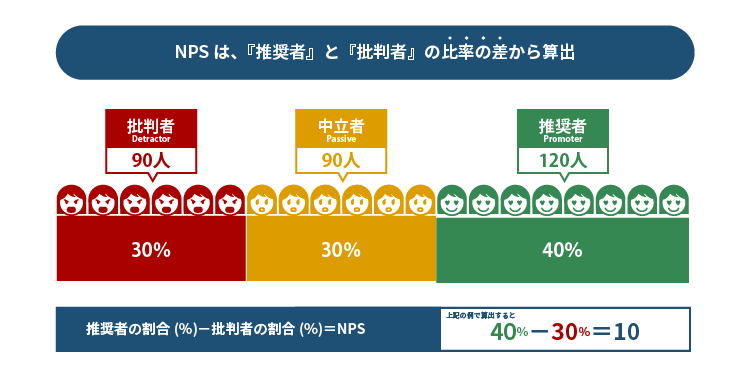

NPSとはどういう意味ですか?

NPSとは、Network Policy Serverの略称で、Windows Serverに含まれる機能の1つです。NPSは、ネットワーク接続の認証、承認、および監査を行い、ネットワークへのアクセスを管理します。NPSは、RADIUS(Remote Authentication DialIn User Service)プロトコルを使用して、ユーザーの認証とポリシーに基づいたアクセス制御を行うことができます。これにより、企業はネットワークのセキュリティを強化し、不正なアクセスを防ぐことができます。

1. NPSとRestricted Access Windowの関係

NPSは、Restricted Access Windowの設定に重要な役割を果たします。Restricted Access Windowは、ユーザーがネットワークにアクセスできる時間帯を制限する機能です。NPSを介して、管理者は特定のユーザーまたはグループに対して、アクセス可能な特定の時間帯を設定できます。

- 管理者はNPSのポリシーで、時間帯に基づいた制限を適用します。

- この設定は、組織のセキュリティ要件に基づいてカスタマイズできます。

- 例えば、夜間や休日のアクセスを制限することで、ネットワークの安全性を向上させることができます。

2. NPSの主な機能

NPSの主要な機能は、ネットワークへのアクセス制御と監査です。

- 認証:ユーザーの認証情報を検証し、有効なユーザーかどうかを確認します。

- 承認:認証が成功した後、ユーザーがネットワークにアクセスできるかどうかを決定します。

- 監査:アクセス試行の詳細を記録し、セキュリティ上の問題を検出するためにログを提供します。

3. NPSの設定方法

NPSの設定は、Windows Serverの管理ツールを使用して行います。

- NPSのインストール:サーバーマネージャーからNPSロールを追加します。

- ポリシーの作成:NPS管理コンソールで、必要なアクセス制御ポリシーを作成します。

- 監査設定:アクセス試行のログ記録を有効にして、セキュリティの監査を行います。

Windows Serverの制限は?

Windows Serverの制限は? Windows Serverにはアクセスを制限するための機能がいくつか含まれています。特に、Restricted Access Windowは、ユーザーがシステムにログオンできる時間帯を制御するためのセキュリティ機能です。この機能により、組織は不正アクセスのリスクを軽減することができます。例えば、従業員が通常の勤務時間外にログオンできないように設定することで、セキュリティを強化することができます。

Restricted Access Windowの設定方法

Restricted Access Windowの設定方法は、グループポリシーを使用して実行されます。Active Directory環境では、組織単位(OU)レベルでポリシーを適用することができます。以下の手順を実行することで、制限を設定できます。

- グループポリシーマネージャーを開く。

- 適切なOUを選択し、新しいグループポリシーオブジェクトを作成する。

- ユーザー設定 > Windows設定 > セキュリティ設定 > ローカルポリシー > ユーザー権利割り当てに移動し、ログオンの許可を設定する。

Restricted Access Windowの利点

Restricted Access Windowの利点は、セキュリティと管理の面で多大な効果があります。

- 不正アクセスのリスクを軽減する。

- システムの可用性とパフォーマンスを向上させる。

- 組織のポリシーに準拠し、コンプライアンスを確保する。

Restricted Access Windowの制約

Restricted Access Windowにも制約があります。実装前に注意すべきポイントを以下にまとめます。

- 時間帯の設定が複雑で、誤設定の可能性がある。

- 特定の業務で例外処理が必要な場合、柔軟性が欠ける可能性がある。

- ユーザーが不適切な時間帯にアクセスできない場合、生産性に影響する可能性がある。

Restricted Access Windowとは?Windows Serverの機能

Restricted Access Windowは、Windows Serverのセキュリティ機能の一つです。これは、特定の期間中に chỉ có thể truy cập được các tài nguyên trên máy chủ. Điều này giúp bảo vệ chống lại các truy cập trái phép và đảm bảo rằng chỉ những người dùng được ủy quyền mới có thể truy cập vào các tài nguyên quan trọng.

Restricted Access Windowの目的

Restricted Access Windowの目的は、サーバーのリソースへの不正なアクセスを防ぐことです。特定の時間帯にのみアクセスを許可することで、認証されていないユーザーがリソースにアクセスすることを防ぎます。これにより、重要なデータやシステムのセキュリティが向上します。

設定方法

Restricted Access Windowを設定するには、Windows Serverのグループポリシーオブジェクトエディターを使用します。ここで、アクセスを許可する日時を設定できます。また、アクセスを許可するユーザーやグループも指定できます。

| 設定項目 | 説明 |

|---|---|

| アクセス許可期間 | アクセスを許可する期間を設定します。 |

| 許可ユーザー/グループ | アクセスを許可するユーザーやグループを指定します。 |

効果的な使用方法

Restricted Access Windowを効果的に使用するためには、組織のセキュリティポリシーに従って設定を行うことが重要です。例えば、業務時間外にアクセスを制限したり、特定のリソースへのアクセスを特定のユーザーグループのみに許可したりすることができます。

制限事項

Restricted Access Windowは強力なセキュリティ機能ですが、設定が不適切な場合、正当なユーザーがリソースにアクセスできなくなることがあります。したがって、設定を行う前に、組織の要件とユーザーのニーズを慎重に考慮する必要があります。

サポートしているバージョン

Restricted Access Windowは、Windows Server 2012以降のバージョンでサポートされています。古いバージョンのWindows Serverを使用している場合は、アップグレードを検討することをお勧めします。

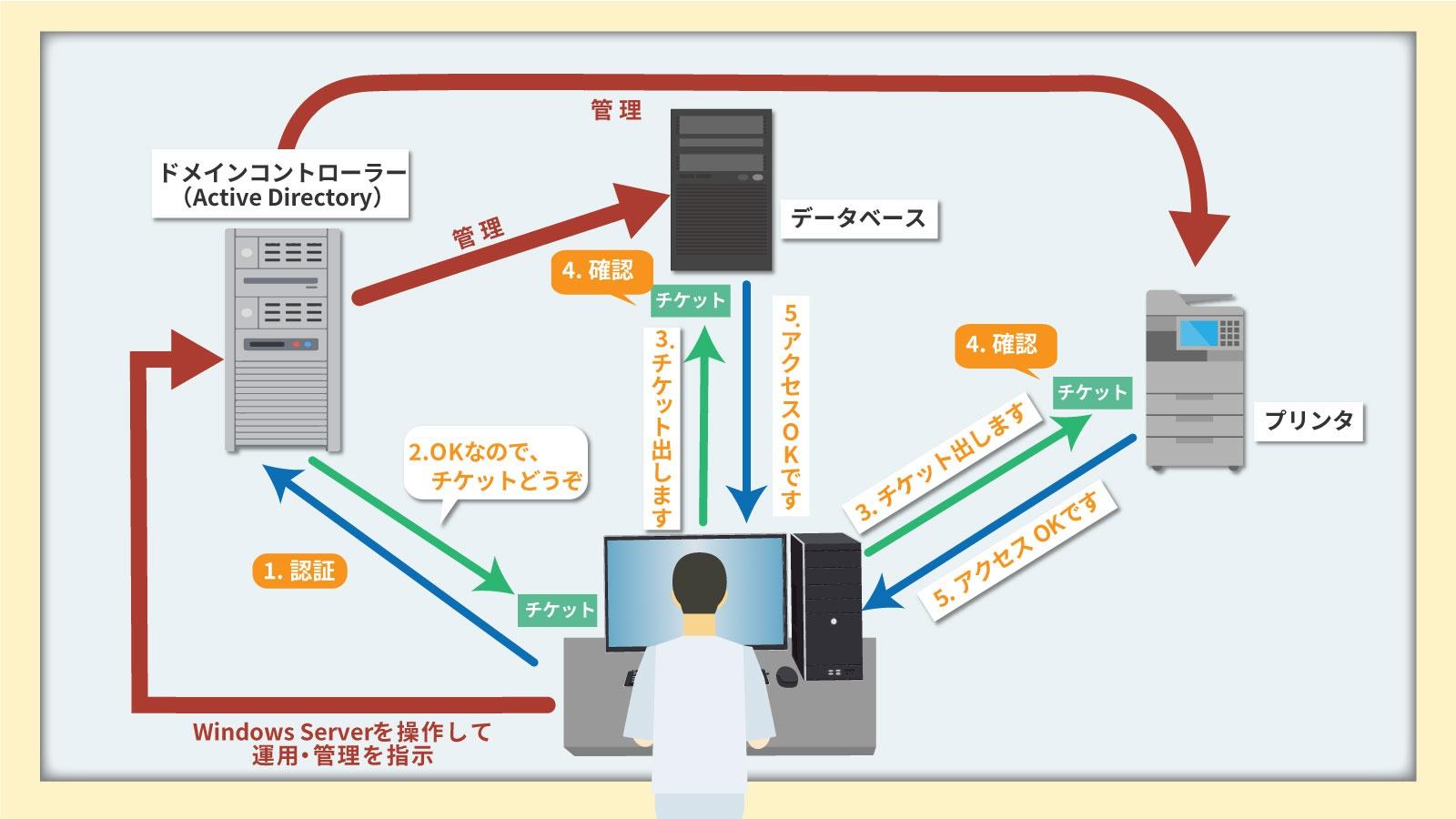

Windows ServerのAD機能とは?

Windows ServerのAD機能とは、Active Directory(アクティブ ディレクトリ)と呼ばれるディレクトリサービスを提供する機能です。Active Directoryは、ネットワーク上のコンピュータ、ユーザー、アプリケーション、およびその他のリソースを管理するための中心的なデータベースとして機能します。ADは、ユーザー認証、グループポリシーの適用、セキュリティ設定の管理など、ネットワーク管理の多くの側面を中央集權的に制御できるようにします。

Active Directoryの主な特徴

Active Directoryは、次のような特徴を持っています。

- 集中管理:ADを使用すると、ネットワークリソースを一元的に管理できます。これにより、管理タスクが効率化され、セキュリティポリシーの適用が簡単になります。

- スケーラビリティ:ADは、大規模なネットワークにも対応できます。数百万のオブジェクトを含めることができ、組織の成長に合わせて拡張できます。

- セキュリティ:ADは、強力な認証と認可のメカニズムを提供し、ネットワークリソースへのアクセスを制御します。また、暗号化やアクセス制御リスト(ACL)など、データのセキュリティを確保する機能もあります。

Active Directoryの役割と利点

Active Directoryは、ネットワーク管理において重要な役割を果たしています。その主な利点は以下の通りです。

- ユーザー認証:ADは、ユーザーがネットワークリソースにアクセスする際に認証を行います。これにより、認証されたユーザーのみがリソースにアクセスできるようになります。

- グループポリシーの適用:ADを使用すると、ユーザーまたはコンピュータのグループに対してポリシーを設定できます。これにより、セキュリティ設定やソフトウェアの配布などを一元的に管理できます。

- リソースの整理:ADは、ネットワークリソースを論理的に整理することができます。OU(Organizational Unit)を使用して、リソースを階層的に整理し、アクセス制御を効率的に行えます。

Active Directoryの展開と管理

Active Directoryを効果的に展開および管理するためには、次のようなポイントが重要です。

- 計画:ADの展開前に、組織の要件やネットワーク構造を考慮した計画を立てることが重要です。ドメイン構造やOUの設計、セキュリティポリシーの決定など、詳細な計画を立案する必要があります。

- 実装:計画に基づいて、ADを実際に展開します。これには、ドメインコントローラーの設定、OUの作成、ユーザーやコンピュータの追加、グループポリシーの適用などが含まれます。

- 維持管理:ADの展開後も、定期的なメンテナンスや監視が必要です。バックアップ、セキュリティアップデートの適用、パフォーマンスの監視など、継続的な管理が求められます。

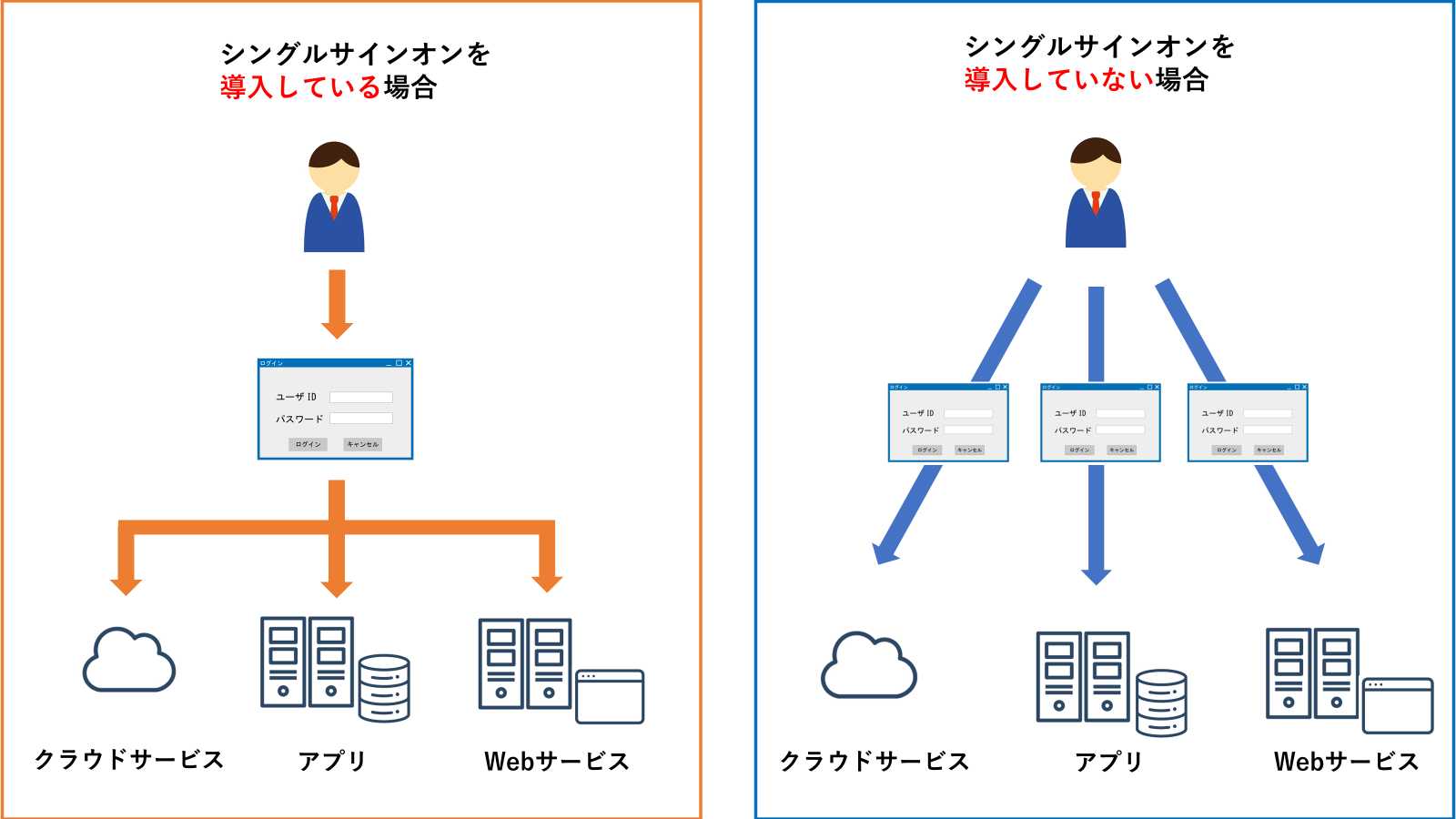

認証機関によりアサートされたIDとは何ですか?

認証機関によりアサートされたIDとは、何らかの認証機関がそのIDの所有者が本人であることを確認し、アサート(保証)したIDのことです。一般的に、認証機関は政府機関や信頼できる第三者機関であり、IDの信頼性を保証する役割を果たしています。

認証機関の役割

認証機関は、IDの所有者が本人であることを確認し、そのIDが正当なものであることを保証することが役割です。これにより、オンライン上での取引ややり取りが安全に行われることが可能になります。

- 本人確認:認証機関は、IDの所有者が本人であることを確認するための手続きを行います。

- IDの発行:認証機関は、本人確認が完了したら、IDを発行します。

- IDの管理:認証機関は、発行されたIDを適切に管理し、その信頼性を維持する役割を果たします。

アサートされたIDの利点

認証機関によりアサートされたIDを利用することで、以下のような利点があります。

- 安全性:IDが認証機関によって保証されているため、偽装やなりすましを防止できます。

- 信頼性:認証機関がIDの信頼性を保証しているため、オンライン上での取引が円滑に行われることが可能になります。

- 効率性:一度認証を受ければ、複数のサービスで同じIDを使用できるため、効率的な利用が可能になります。

認証機関によるアサートの重要性

認証機関によるアサートは、オンライン上での取引ややり取りの安全性を確保する上で非常に重要です。そのため、信頼できる認証機関を選択し、アサートされたIDを適切に管理することが求められます。

- 信頼できる認証機関:政府機関や信頼できる第三者機関が運営する認証機関を選択することが重要です。

- IDの適切な管理:アサートされたIDを適切に管理し、第三者に漏洩しないよう注意する必要があります。

- 定期的な更新:認証機関によるアサートは、定期的な更新が必要な場合があります。更新时期を見逃さないよう注意しましょう。

Windows Serverのスタートアップの種類は?

Windows Serverのスタートアップの種類は以下の通りです。

1. 通常起動

- 通常起動は、Windows Serverが標準的に使用する起動方法です。このモードでは、すべてのシステムサービスとドライバがロードされます。

2. セーフモード

- セーフモードは、問題の診断や解決を行うための起動方法です。このモードでは、必要最低限のサービスとドライバのみがロードされます。

- セーフモードは、システムが正常に起動しない場合や、悪意のあるソフトウェアからシステムを保護するために使用されます。

3. セーフモード with ネットワーキング

- セーフモード with ネットワーキングは、セーフモードに加えてネットワークドライバとサービスがロードされる起動方法です。

- このモードは、ネットワーク経由で問題の診断や解決を行う必要がある場合に使用されます。

- ただし、ネットワーク経由での攻撃リスクが高まるため、使用には注意が必要です。

安全でないゲストログオンとは何ですか?

安全でないゲストログオンとは、コンピューターシステムやネットワークにゲストアカウントを使用してログオンする際に、適切なセキュリティ対策が講じられていない状態を指します。ゲストアカウントは、通常、本来のユーザーよりも制限された権限を持ち、システムリソースや個人情報へのアクセスが制限されています。しかし、安全でないゲストログオンの場合、これらの制限が適切に機能していない、または回避されるリスクがあります。

安全でないゲストログオンのリスク

安全でないゲストログオンには、以下のようなリスクが伴います。

- 情報漏洩の危険性: ゲストアカウントが適切に制限されていない場合、機密情報へのアクセスが許可される可能性があります。

- システムの悪用: 悪意のあるユーザーがゲストアカウントを利用し、システムリソースを不正に使用したり、マルウェアをinstallしたりする可能性があります。

- ネットワークへの悪影響: ゲストアカウントから行われた不正アクセスや悪意のある活動が、ネットワーク全体に悪影響を及ぼすことがあります。

安全なゲストログオンの対策

安全でないゲストログオンのリスクを軽減するためには、以下の対策が効果的です。

- ゲストアカウントの権限制限: ゲストアカウントに対して、必要最低限の権限しか付与しないように設定します。

- アクセス制御の強化: ファイルやフォルダ、システムリソースへのアクセス制御を厳格に行い、ゲストアカウントからの不正アクセスを防ぎます。

- ログの監視: ゲストアカウントのアクティビティを定期的に監視し、不審な行動や不正アクセスの兆候を検出します。

安全でないゲストログオンに対する認識の向上

組織や個人が安全でないゲストログオンのリスクを認識し、適切な対策を講じることが重要です。

- セキュリティ教育: 従業員やユーザーに対して、安全でないゲストログオンのリスクと対策について教育を提供します。

- 定期的なセキュリティチェック: システムやネットワークのセキュリティ設定を定期的にチェックし、問題箇所を修正します。

- インシデント対応計画: 万が一、安全でないゲストログオンによる被害が発生した場合に、迅速に対応できる計画を立てておくことが重要です。

よくある質問

Restricted Access Windowとは何ですか?

Restricted Access Windowは、Windows Serverのセキュリティ機能の一つです。この機能により、特定の時間帯にのみ特定のユーザーがサーバーにアクセスできるようになります。つまり、アクセス制限を時間ベースで行うことができる機能です。これにより、サーバーのセキュリティを向上させることができます。

Restricted Access Windowはどのように設定しますか?

Restricted Access Windowを設定するには、まずグループポリシーオブジェクトエディタを開きます。その後、コンピューターの構成 -> ポリシー -> Windowsの設定 -> セキュリティの設定 -> ローカルポリシー -> ユーザー権利付与と進み、ログオン時間を制限するを選択します。ここで、特定のユーザーやグループに対して、許可されるログオン時間を設定することができます。

Restricted Access Windowの利点は何ですか?

Restricted Access Windowの主な利点は、サーバーのセキュリティを向上させることです。特定の時間帯に만アクセスを許可することで、不正アクセスのリスクを減らすことができます。また、業務時間外にサーバーへのアクセスを制限することで、サーバーのリソースを効率的に管理することも可能になります。

Restricted Access WindowはどのバージョンのWindows Serverで利用可能ですか?

Restricted Access Windowは、Windows Server 2012以降のバージョンで利用可能です。これには、Windows Server 2012、Windows Server 2012 R2、Windows Server 2016、Windows Server 2019、そしてWindows Server 2022が含まれます。これらのバージョンのWindows Serverでは、Restricted Access Windowを使用して、サーバーへのアクセスをより効果的に管理することができます。

Restricted Access Windowとは?Windows Serverの機能 に類似した他の記事を知りたい場合は、Access 機能と使い方 カテゴリにアクセスしてください。

関連記事