セキュアアクセス:情報資産を守るためのアクセス制御

セキュアアクセスは、現代のデジタル社会において、情報資産を保護するために不可欠な要素です。企業や組織は、重要なデータやシステムへのアクセスを制御することで、サイバー攻撃や内部からの情報漏洩を防ぐ必要があります。本記事では、セキュアアクセスの概念、アクセス制御の重要性、そして効果的なアクセス制御策の導入方法について詳しく解説します。さらに、実際の事例を通じて、アクセス制御がどのように情報セキュリティを強化するかを紹介します。

アクセス権を制御するとはどういうことですか?

アクセス権を制御するとは、情報システムやリソースへのアクセスを管理し、適切なユーザーが適切な権限でアクセスできるようにすることです。これは、情報資産のセキュリティを確保し、不正アクセスや情報漏洩を防止するための重要な手段です。アクセス権の制御には、ユーザー認証、権限の付与と取り消し、アクセスログの記録などが含まれます。

アクセス権の制御の目的

アクセス権の制御の目的は、情報資産を保護し、組織の情報セキュリティを強化することです。具体的には以下の点が挙げられます:

- 不正アクセスの防止:不正なユーザーが情報システムやリソースにアクセスすることを防ぎます。

- 情報漏洩の防止:適切なユーザーが適切な情報にアクセスできるようにすることで、情報の漏洩を防ぎます。

- コンプライアンスの遵守:法律や規制に準拠し、組織の内部統制を強化します。

アクセス権の制御の方法

アクセス権の制御には、複数の方法が用いられます。代表的な方法は以下の通りです:

- ユーザー認証:ユーザーIDとパスワード、二要素認証、バイオメトリクス認証などを使用してユーザーの正当性を確認します。

- ロールベースのアクセス制御(RBAC):ユーザーの役割や職務に応じて、アクセス権を割り当てます。

- アクセスログの記録と監査:ユーザーのアクセス履歴を記録し、定期的に監査を行います。

アクセス権の制御の重要性

アクセス権の制御は、情報資産を保護し、組織の情報セキュリティを強化する上で不可欠な要素です。以下にその重要性をまとめます:

- 情報の機密性の確保:重要な情報が不正な手段で取得されることを防ぎ、組織の競争力を維持します。

- 業務効率の向上:適切なユーザーが必要な情報に迅速にアクセスできるようにすることで、業務の効率化を促進します。

- リスク管理の強化:情報漏洩や不正アクセスのリスクを最小限に抑え、組織の信頼性を高めます。

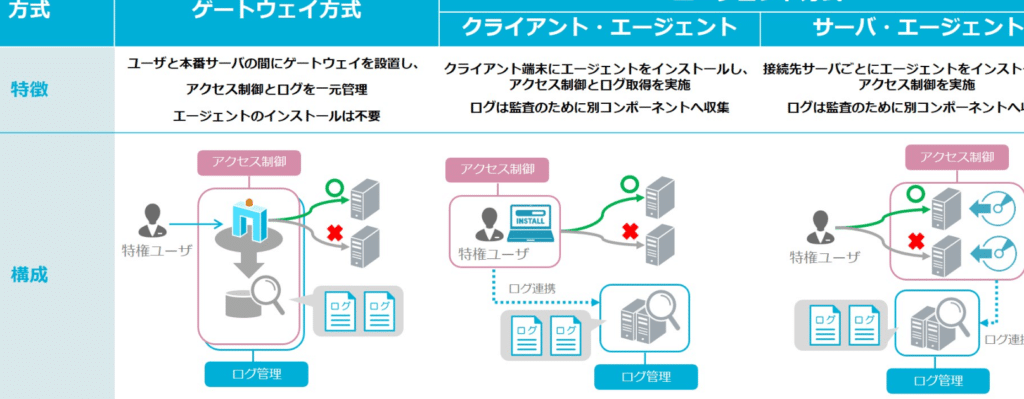

アクセス制御にはどんな種類がありますか?

アクセス制御には主に以下のような種類があります。

1. ユーザーベースのアクセス制御

ユーザーベースのアクセス制御は、個々のユーザーに応じてアクセス権を設定する方法です。これには、ユーザーの役割、部門、資格などに基づいてアクセスが制限されます。具体的には、次の方法があります。

- ユーザーIDとパスワード:ユーザーが自分のIDとパスワードを入力して認証を受け、その権限に基づいてシステムにアクセスします。

- バイオメトリクス:指紋、顔認識、虹彩スキャンなどの生体情報を使用してユーザーを認証します。

- トークン認証:物理的なデバイス(トークン)を使用してユーザーを認証します。

2. ロールベースのアクセス制御

ロールベースのアクセス制御(RBAC)は、ユーザーの役割に応じてアクセス権を設定する方法です。役割は組織内の職務や権限に基づいて定義され、ユーザーは一つまたは複数の役割を割り当てられます。具体的には、次の方法があります。

- 役割の定義:各役割に必要なアクセス権限を明確に定義します。

- ユーザーの役割割り当て:ユーザーに適切な役割を割り当て、その役割に基づいてアクセスが制御されます。

- 役割の更新と管理:組織の変化に応じて役割を更新し、ユーザーの役割割り当てを管理します。

3. アトリビュートベースのアクセス制御

アトリビュートベースのアクセス制御(ABAC)は、ユーザーやリソースの属性に基づいてアクセス権を設定する方法です。属性はユーザーの職位、部門、プロジェクトのメンバーシップ、時間帯、デバイスの種類など多岐にわたります。具体的には、次の方法があります。

- 属性の定義と管理:ユーザーやリソースの属性を定義し、管理します。

- ポリシーの設定:属性に基づいてアクセス制御ポリシーを設定します。

- リアルタイムの評価:アクセス要求が発生したときに、ポリシーに基づいてリアルタイムでアクセスを評価します。

アクセス制御がないとどうなる?

アクセス制御がない場合、組織の情報資産は著しく脅威にさらされます。誰でも機密情報や重要なリソースにアクセスできてしまうため、情報の漏洩や改ざんのリスクが高まります。これにより、組織の信頼性やブランド価値が損なわれ、さらには法的責任や金銭的損失につながる可能性があります。

認証の欠如によるリスク

認証の欠如により、不正ユーザーが組織のシステムに容易に侵入することができてしまいます。これにより、以下のリスクが高まります:

- データの窃盗:不正ユーザーが機密情報を盗む可能性があります。

- サービスの妨害:不正ユーザーがシステムを停止させ、サービスを妨害する可能性があります。

- 悪意のあるソフトウェアの導入:不正ユーザーがマルウェアを導入し、システムを破壊する可能性があります。

権限管理の欠如によるリスク

権限管理の欠如により、ユーザーが過度なアクセス権を持ってしまうことがあります。これにより、以下のリスクが高まります:

- 不適切なデータ操作:ユーザーが必要以上の権限を持つことで、データを不適切に操作する可能性があります。

- 内部統制の弱体化:組織内の内部統制が弱まり、監査やコンプライアンスの問題が生じる可能性があります。

- 情報の漏洩:ユーザーが不適切な権限を持つことで、情報の漏洩リスクが高まります。

監査と追跡の欠如によるリスク

監査と追跡の欠如により、組織は不正行為やエラーを検出することが困難になります。これにより、以下のリスクが高まります:

- 不正行為の隠蔽:不正行為が早期に検出されないことで、被害が拡大する可能性があります。

- 責任の追及の困難さ:不正行為やエラーの原因者を特定することが困難になり、責任の追及が難しくなります。

- コンプライアンスの違反:監査記録が不足していることで、法規制や業界基準の違反が生じる可能性があります。

アクセス制御システムの4つのプロセスは?

アクセス制御システムの4つのプロセスは、認証、認可、監査、強制アクセス制御です。これらのプロセスは、情報資産へのアクセスを効果的に管理し、非法なアクセスを防止するために不可欠です。

認証の重要性

認証は、ユーザーがシステムにアクセスする際に本人確認を行うプロセスです。これは、パスワード、バイオメトリクス、トークンなどの認証情報を使用して実行されます。認証の目的は、ユーザーが正当な権限を持つ者であることを確認することです。

- パスワードの定期的な変更

- 複数要素認証の導入

- 認証ログの監視

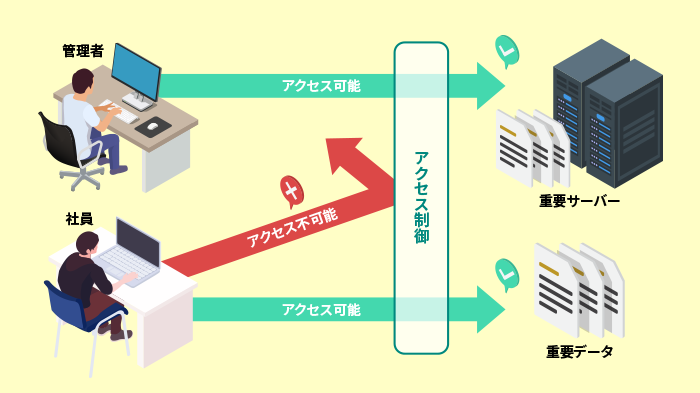

認可のプロセス

認可は、ユーザーが特定のリソースにアクセスする権限を持っているかどうかを判断するプロセスです。ロールベースのアクセス制御(RBAC)やアクセス制御リスト(ACL)など、様々な方法が使用されます。認可の目的は、ユーザーが必要最小限の権限を持つことを確保することです。

- ロールの定義と管理

- アクセス権の定期的な見直し

- 例外処理の対応

監査と強制アクセス制御の役割

監査は、システムのアクセスログを監視し、異常な活動を検出するプロセスです。これにより、セキュリティ違反や不正行為を早期に発見できます。一方、強制アクセス制御は、システムがポリシーに基づいてアクセスを許可または拒否するプロセスです。これは、情報資産の機密性と整合性を維持するために重要です。

- アクセスログの定期的なレビュー

- 異常検出システムの導入

- ポリシーの遵守状況のチェック

セキュアアクセス:情報資産を守るためのアクセス制御

セキュアアクセスは、組織の情報資産を不正アクセスやデータ漏洩から保護するために不可欠です。適切なアクセス制御を行うことで、認証されたユーザのみが必要な情報にアクセスできるように制限できます。本文では、セキュアアクセスを実現するためのアクセス制御について詳しく説明します。

アクセス制御の重要性

アクセス制御は、情報セキュリティにおいて非常に重要な役割を果たします。不正アクセスや内部者の悪意的な行為を防止し、情報資産の機密性、完全性、可 用性を維持するために必要です。また、適切なアクセス制御を行うことで、データ漏洩やシステムへの不正な改ざんのリスクを軽減できます。

| アクセス制御の利点 | 詳細 |

|---|---|

| 機密性確保 | 認証されたユーザのみが情報にアクセスできるように制限 |

| 完全性維持 | データの不正な改ざんを防止し、情報の正確性を保つ |

| 可用性向上 | システムやデータの安定稼働を確保し、業務の継続性を支援 |

アクセス制御の手法

アクセス制御には、認証、アクセス権限の設定、監査ログの記録など、いくつかの手法があります。

| アクセス制御の手法 | 詳細 |

|---|---|

| 認証 | ユーザの身元を確認し、正当なアクセスか検証 |

| アクセス権限の設定 | ユーザや役割に応じて、アクセスできる情報を制限 |

| 監査ログの記録 | アクセスの履歴を記録し、不正アクセスの検知や追跡を行う |

ロールベースアクセス制御(RBAC)

ロールベースアクセス制御(RBAC)は、ユーザの役割に基づいてアクセス権限を設定する方法です。ユーザの役割ごとに必要なアクセス権限を定義し、ユーザがその役割に割り当てられると、その権限が適用されます。これにより、アクセス制御の設定と管理が効率化できます。

多要素認証(MFA)

多要素認証(MFA)は、複数の認証手段を組み合わせて行う認証方法です。例えば、パスワードとともに、ワンタイムパスワードや生体認証を要求することで、認証の安全性を向上させることができます。MFAを導入することで、不正アクセスのリスクを大幅に低減できます。

アクセス制御のセキュリティポリシー

アクセス制御に関するセキュリティポリシーを策定し、組織全体で遵守することが重要です。ポリシーでは、アクセス権限の設定ルール、パスワードの管理方法、監査ログの記録要件などを定めます。ポリシーに従ったアクセス制御を実施することで、情報資産を効果的に保護できます。

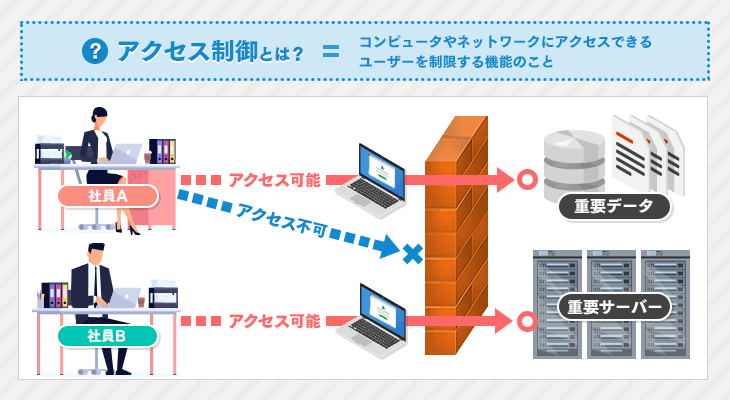

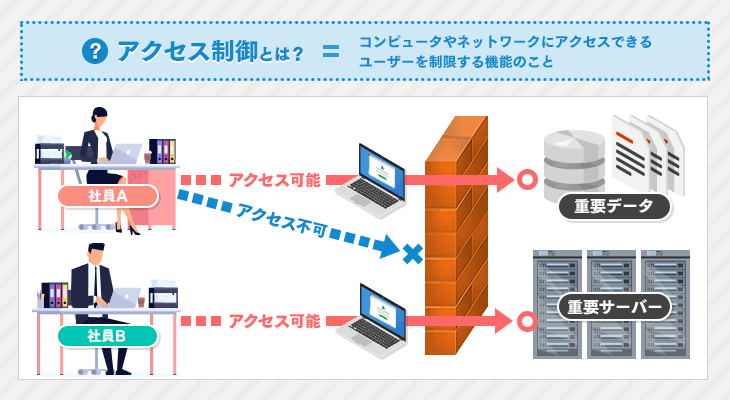

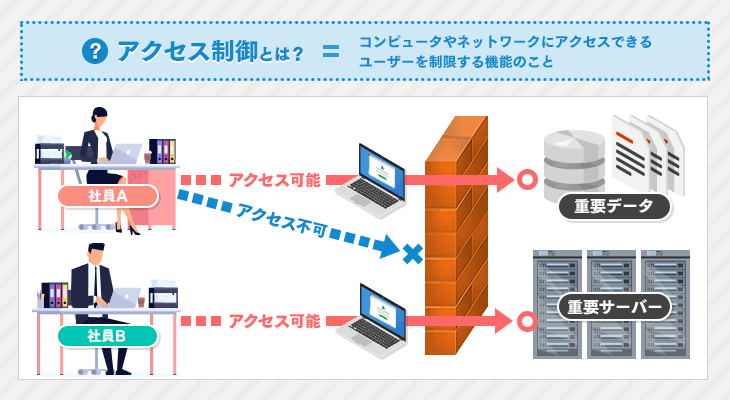

アクセス制御とは何ですか?

アクセス制御とは、何らかのリソース(データ、機能、システムなど)へのアクセスを制限するためのセキュリティ手法です。適切な権限を持つユーザーやシステムのみがリソースにアクセスできるように制御することで、情報漏洩や不正アクセスなどのリスクを低減します。

アクセス制御の重要性

アクセス制御は、情報セキュリティの重要な要素です。以下の理由から、アクセス制御は不可欠です:

- 機密情報の保護:機密性の高いデータを保護し、許可されていない者のアクセスから守ります。

- データの整合性維持:データの改ざんや削除を防ぎ、データの正確性と信頼性を維持します。

- コンプライアンス遵守:業界の規制や法律に沿ったアクセス制御を実装することで、コンプライアンス要件を満たします。

アクセス制御の方法

アクセス制御は、以下のようなさまざまな方法で実現できます:

- 認証ベースのアクセス制御:ユーザーが本人であることを確認するために、パスワード、生体認証、またはその他の認証情報を使用します。

- 役割ベースのアクセス制御(RBAC):ユーザーの役割や職務に基づいてアクセス権限を設定します。例えば、管理者、一般ユーザー、ゲストなどです。

- 属性ベースのアクセス制御(ABAC):ユーザー、リソース、環境などの属性に基づいてアクセス制御を行います。属性とは、ユーザーの役割、リソースの機密性、 アクセスしようとしている時間帯などの特性です。

アクセス制御の実装

アクセス制御を効果的に実装するために、以下のポイントが重要です:

- アクセス制御ポリシーの設:組織のセキュリティ要件に基づいて、アクセス制御に関する明確なポリシーを策定します。

- ユーザー管理:ユーザーアカウントの作成、更新、削除を適切に管理し、不必要なアクセス権限を付与しないようにします。

- 監査とロギング:アクセス制御の有効性を確認するために、アクセスログを監査し、不審なアクセスを検出します。

アクセスコントロールにはどんな種類がありますか?

アクセスコントロールには、物理的アクセスコントロール、技術的アクセスコントロール、および管理的アクセスコントロールの3つの主要な種類があります。

物理的アクセスコントロール

物理的アクセスコントロールは、物理的なバリアや制限を使用して、認可された人物だけが特定のエリア、設備、またはリソースにアクセスできるようにする方法です。例としては、次のようなものがあります。

- 鍵と錠: ドアやキャビネットを施錠して、許可された人だけが中身にアクセスできるようにします。

- セキュリティガード: 施設やエリアの出入り口で、アクセスを制御し、認証を行う責任があります。

- フェンスとゲート: 施設やエリアの境界を物理的に確保し、許可されたアクセスポイントだけを提供します。

技術的アクセスコントロル

技術的アクセスコントロールは、コンピューターシステムやネットワークリソースへのアクセスを制御するために使用される技術やソフトウェアによる解決策です。一般的な技術的アクセスコントロールには、以下のようなものがあります。

- パスワード: ユーザーがシステムやアカウントにアクセスする前に、事前設定されたパスワードを入力する必要があります。

- 二要素認証: ユーザーがパスワードに加えて、追加の認証要素(例えば、SMSで送信されたコード)を提供する必要があります。

- アクセス制御リスト(ACL): システムやリソースへのアクセスを許可または拒否するためのルールが定義されたリストです。

管理的アクセスコントロル

管理的アクセスコントロールは、組織のポリシー、手続き、および慣行を通じて実施されるアクセス制御です。これらの制御は、組織のセキュリティ目標と要件に従って策定されます。管理的アクセスコントロールの例としては、以下のようなものがあります。

- アクセス権限の定期レビュー: ユーザーのアクセス権限を定期的に確認し、不要な権限を削除します。

- セキュリティ意識向上トレーニング: 従業員にセキュリティリスクと適切なアクセス制御手続きを理解させるためのトレーニングを提供します。

- 雇用終了手続き: 従業員が退職する際、そのアクセス権限を速やかに削除する手続きを確立します。

アクセス制限の具体例は?

アクセス制限の具体例は、特定のリソースや情報に対して誰がどの程度アクセスできるかを制御するための方法です。一般的に、アクセス制限はセキュリティやプライバシーの確保、そして組織内の情報へのアクセスの管理などを目的としています。

物理的なアクセス制限

物理的なアクセス制限は、施設や機器へのアクセスを制御する方法です。例としては以下が挙げられます。

- 鍵や鍵付きドア: 施設や部屋への不正アクセスを防ぐための基本的な方法です。

- セキュリティカードや生体認証: 特定の個人だけがアクセスできるようにするための高度な方法です。

- セキュリティガードや監視カメラ: 不正アクセスを監視し、防ぐための人的、物理的な方法です。

論理的なアクセス制限

論理的なアクセス制限は、コンピュータシステムやネットワークリソースへのアクセスを制御する方法です。例としては以下が挙げられます。

- パスワード: ユーザーがシステムにログインする際に必要とされる基本的な認証手段です。

- ファイアウォール: ネットワークトラフィックを監視し、不正アクセスをブロックするためのセキュリティシステムです。

- アクセス制御リスト(ACL): ユーザーまたはグループごとにリソースへのアクセス権限を設定するリストです。

データベースのアクセス制限

データベースのアクセス制限は、データベース内の情報へのアクセスを制御する方法です。例としては以下が挙げられます。

- ユーザー認証: データベースにアクセスする前にユーザーの認証を要求します。

- ロールベースのアクセス制御: ユーザーの役割に基づいてデータへのアクセス権限を設定します。

- データベース暗号化: データベース内のデータを暗号化し、不正アクセスから保護します。

アクセスを制限する機能とは?

アクセスを制限する機能とは、コンピューターシステムやネットワークリソースに対して、特定のユーザーやグループのみがアクセスできるように制御する機能です。これにより、重要なデータやシステムの安全性を確保し、不正アクセスや情報漏洩を防ぐことができます。

アクセス制御の種類

アクセス制御にはいくつかの種類があり、それぞれが異なる方法でアクセスを制限します。

- DAC(ディスクリショナリ・アクセス制御):オブジェクトの所有者がアクセス権限を設定できる方式。

- MAC(マンダトリー・アクセス制御):セキュリティレベルに基づいてアクセスを制御する方式。中央の権限がアクセス権限を決定する。

- RBAC(ロールベース・アクセス制御):ユーザーの役割に準じてアクセス権限を設定する方式。

アクセス制御の重要性

アクセス制御は、以下の理由から非常に重要です。

- 情報保護:機密情報や個人情報を不正アクセスから守ることができます。

- システムの整合性維持:システムやデータの不正な変更を防ぎ、整合性を保ちます。

- コンプライアンス遵守:多くの業界では、情報セキュリティに関する法律や規制があり、アクセス制御はこれらを遵守するために必要です。

アクセス制御の実装方法

アクセス制御を効果的に実装するには、以下の方法が一般的です。

- 認証:ユーザーが本人であることを確認するプロセス。パスワードや生体認証が用いられる。

- 権限設定:ユーザーやグループに対して、リソースへのアクセス権限を設定します。

- アクセスの監査:アクセスログを記録し、不正アクセスや不審なアクセスパターンを監視します。

よくある質問

セキュアアクセスとは何ですか?

セキュアアクセスは、情報資産を不正アクセスや漏洩から守るために、アクセス制御を実施することです。アクセス制御は、ユーザーがシステムやデータにアクセスする際に、その権限をチェックし、許可された範囲内でのみアクセスを許可することで、情報の安全性を確保します。

アクセス制御の重要性は何ですか?

アクセス制御は、情報セキュリティの重要な要素です。不正アクセスや内部者の悪意のある行為から情報資産を守るためには、適切なアクセス制御が不可欠です。また、適切なアクセス制御により、データ漏洩やサイバー攻撃のリスクを減少させることができます。

アクセス制御の方法にはどのようなものがありますか?

アクセス制御の方法には、役割ベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)などがあります。RBACは、ユーザーの役割に基づいてアクセス権限を設定します。ABACは、ユーザー、リソース、および環境の属性に基づいてアクセス制御を行います。また、多要素認証(MFA)を利用することで、アクセスの安全性をさらに向上させることができます。

セキュアアクセスを実施する上で注意すべき点は何ですか?

セキュアアクセスを実施する際は、権限の最小限の原則を遵守することが重要です。これは、ユーザーに必要最小限のアクセス権限しか付与しないことで、リスクを最小限に抑えるという原則です。また、アクセス権限の定期的なレビューを行い、不要な権限を削除することも重要です。さらに、アクセスログの監査を行い、不正アクセスの兆候を早期に検知することも重要な対策です。

セキュアアクセス:情報資産を守るためのアクセス制御 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事