Role Based Access Control:役割ベースのアクセス制御

役割ベースのアクセス制御(Role Based Access Control、RBAC)は、組織内の個々のユーザーに対して、アクセス権限を直接割り当てるのではなく、ユーザーの役割に基づいてアクセス制御を実施するセキュリティモデルです。このアプローチは、組織のセキュリティポリシーを効率的に実装し、管理することができるため、広く採用されています。本記事では、RBACの基本概念、仕組み、そして実装上の利点と課題について詳しく解説します。

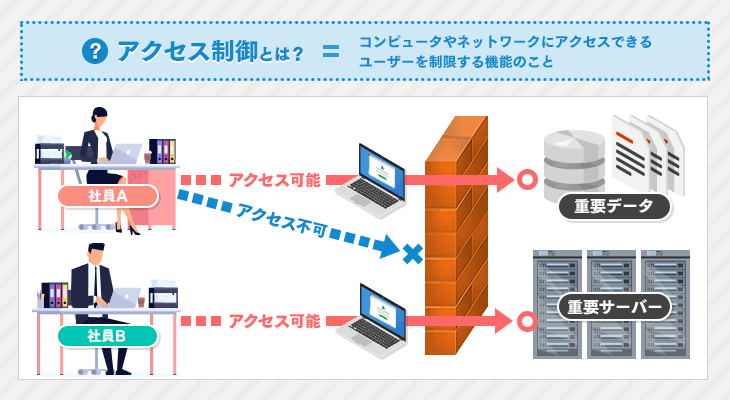

ロールベースのアクセス制御とは?

ロールベースのアクセス制御とは、システム内のリソースへのアクセス権限をユーザーの役割に基づいて管理する方法です。ユーザーがシステムにアクセスする際、そのユーザーが属する役割に応じて、特定のアクセス権限が付与されます。これにより、組織内のセキュリティと効率性を向上させることができます。

ロールベースのアクセス制御の基本原理

ロールベースのアクセス制御(RBAC)の基本原理は、ユーザーの役割に基づいてアクセス権限を管理することです。システム内では、ユーザーは1つ以上の役割に属し、それぞれの役割には特定のアクセス権限が結び付けられています。

- ユーザーは役割に割り当てられます。

- 役割はアクセス権限に結び付けられています。

- ユーザーは役割を通じてアクセス権限を取得します。

ロールベースのアクセス制御の主な利点

ロールベースのアクセス制御は、組織内のセキュリティと管理効率を大幅に向上させることができます。

- セキュリティの強化:ユーザーのアクセス権限が役割に結び付けられているため、不正アクセスのリスクが低減されます。

- 管理の簡素化:役割に基づいてアクセス権限を割り当てることで、ユーザー管理が簡単になります。

- コンプライアンスの向上:役割別のアクセス権限管理により、業界の規制要件を満たしやすくなります。

ロールベースのアクセス制御の実装方法

ロールベースのアクセス制御を実装する際には、以下の手順が一般的に採用されます。

- 役割の定義:組織内のさまざまな業務プロセスに応じて、必要な役割を定義します。

- アクセス権限の設定:各役割に適切なアクセス権限を設定します。

- ユーザーの割り当て:ユーザーを適切な役割に割り当て、必要なアクセス権限を付与します。

Role Based Access Controlの日本語訳は?

Role Based Access Controlの日本語訳は「役割ベースのアクセス制御」です。この技術は、ユーザーの役割に応じてシステムへのアクセス権限を管理する方法を指します。役割は組織内の職務や職位に相当し、それらに基づいてアクセス権限が設定されます。

役割ベースのアクセス制御の基本概念

役割ベースのアクセス制御(RBAC)では、システムのリソースへのアクセスが役割によって制御されます。各役割には、特定の権限が割り当てられており、ユーザーは一つまたは複数の役割を担うことで、その権限を取得します。

- ユーザー:システムを利用する個々の人物。

- 役割:ユーザーが所属する職種や職位。

- 権限:特定のリソースに対して実行可能な操作。

役割ベースのアクセス制御の利点

RBACは、組織におけるセキュリティと管理の効率性を向上させるための重要なツールです。

- セキュリティの強化:ユーザーが必要最小限の権限を持つことで、セキュリティリスクが低減されます。

- 管理の簡素化:役割に基づいた権限の管理により、ユーザーごとの個別設定が不要になります。

- コンプライアンスの確保:規制や法的要件への対応が容易になります。

役割ベースのアクセス制御の実装方法

RBACを実装する際には、以下のステップが一般的に含まれます。

- 役割の定義:組織内の役割を明確に定義します。

- 権限の割り当て:各役割に必要な権限を割り当てます。

- ユーザーの割り当て:ユーザーを適切な役割に割り当てます。

ルールベースのアクセス制御とは?

ルールベースのアクセス制御とは、システムやアプリケーションのリソースへのアクセスを、設定されたルールに基づいて制御する仕組みのことです。この仕組みでは、ユーザーが実行できる操作やアクセスできるリソースが、あらかじめ定義されたルールに従って決定されます。ルールベースのアクセス制御は、組織内のセキュリティを強化し、情報漏洩や不正アクセスを防止するために広く採用されています。

ルールベースのアクセス制御の基本概念

ルールベースのアクセス制御は、以下のような基本概念に基づいています:

- ルール:ユーザーのアクセス権限や操作を決定するための条件や基準。

- リソース:アクセス制御が適用されるデータやシステムの要素。

- 操作:ユーザーがリソースに対して行うことができる動作(読み取り、書き込み、削除など)。

ルールベースのアクセス制御の利点

ルールベースのアクセス制御には、以下のような利点があります:

- 柔軟性:複雑なアクセス制御を簡単に実装できる。

- スケーラビリティ:システムの拡大に伴ってアクセス制御を効率的に管理できる。

- セキュリティ強化:不正アクセスや情報漏洩のリスクを低減できる。

役割ベースのアクセス制御との違い

ルールベースのアクセス制御と役割ベースのアクセス制御(RBAC:RoleBased Access Control)には、以下のような違いがあります:

- ルールの定義:ルールベースは具体的な条件を設定するのに対し、RBACは役割に基づいてアクセス権限を定義する。

- 管理の簡易性:RBACは役割を介してアクセス権限を管理するため、よりシンプルで管理が容易。

- 適用範囲:ルールベースは特定の状況や条件に応じて細かい制御が可能だが、RBACは組織全体での一貫性を保つことができる。

役割ベースのアクセス制御:企業のセキュリティを強化する方法

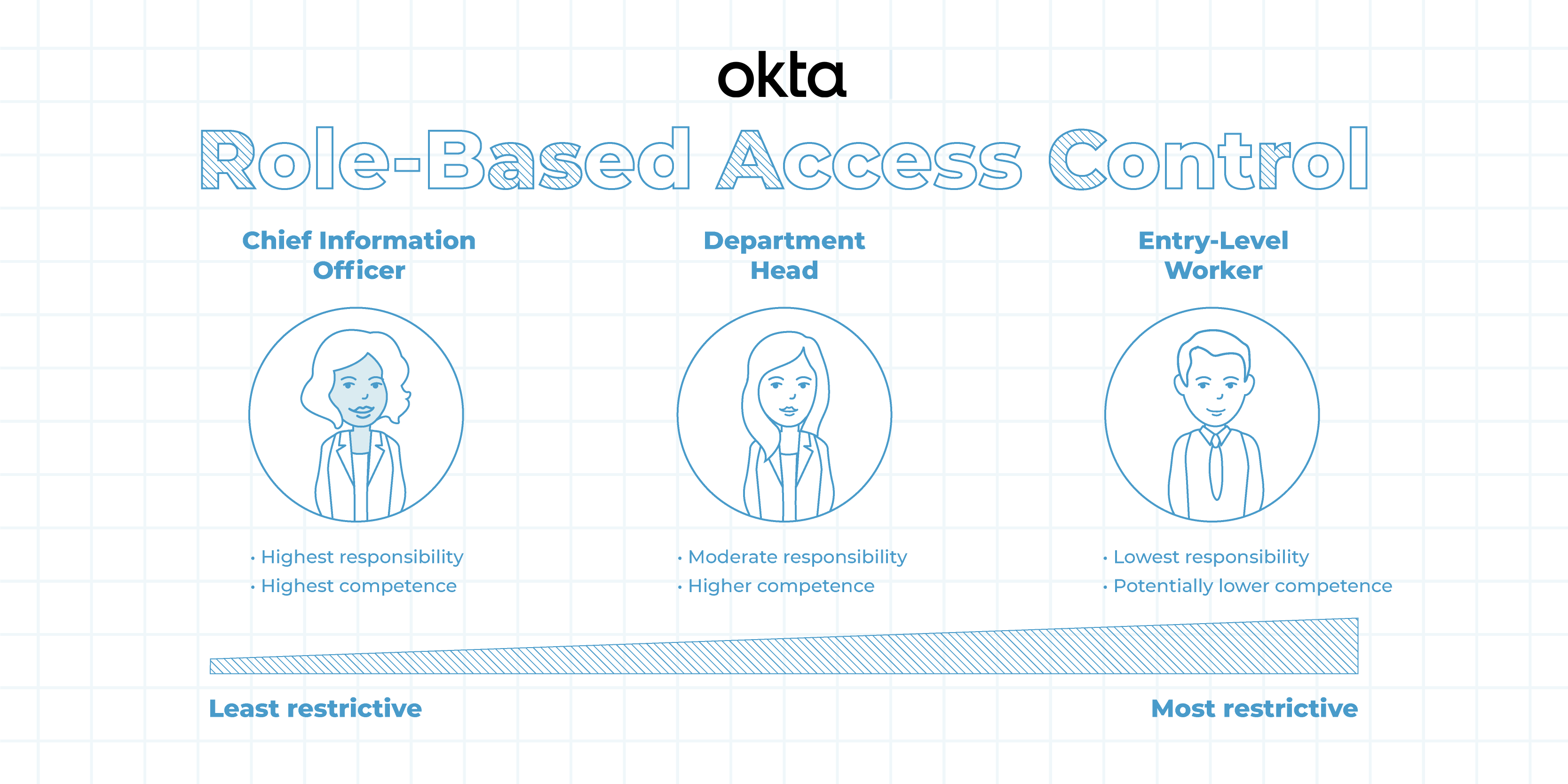

役割ベースのアクセス制御(RBAC)とは、組織内の個々のユーザーが持つ役割に基づいて、アクセス権限を割り当てるセキュリティモデルです。このアプローチでは、ユーザーがシステムやデータにアクセスできる範囲を、そのユーザーが組織内で担う役割に応じて制御します。役割ベースのアクセス制御は、企業のセキュリティを強化するための重要な手法です。

役割ベースのアクセス制御の基本原則

役割ベースのアクセス制御の基本原則は、最小権限の原則に基づいています。これは、ユーザーに必要最低限のアクセス権限のみを付与することで、セキュリティリスクを最小限に抑えるという考え方です。また、RBACでは、役割、権限、ユーザーの3要素を中心に、アクセス制御を実現します。

役割ベースのアクセス制御の利点

役割ベースのアクセス制御には、以下のような利点があります。 1. セキュリティの向上:最小権限の原則に基づいてアクセス権限を管理することで、セキュリティリスクを最小限に抑えます。 2. 管理の効率化:役割ごとにアクセス権限を設定することで、ユーザー個別にアクセス権限を管理する手間が省けます。 3. スケーラビリティの向上:組織の成長や変更に対応しやすく、役割や権限の追加・変更が容易になります。

役割ベースのアクセス制御の実装ステップ

役割ベースのアクセス制御を実装するためには、以下のステップを踏みます。 1. 役割の定義:組織内の各役割を明確に定義し、その役割ごとに必要なアクセス権限を決定します。 2. 権限の割り当て:各役割に必要なアクセス権限を割り当てます。 3. ユーザーの割り当て:各ユーザーに適切な役割を割り当て、アクセス権限を付与します。

| 役割 | 権限 |

|---|---|

| 管理者 | システム全体へのアクセス権限 |

| マネージャー | 部門別のデータへのアクセス権限 |

| 一般ユーザー | 自身が関与するプロジェクトのデータへのアクセス権限 |

役割ベースのアクセス制御の課題と対策

役割ベースのアクセス制御には、以下のような課題があります。 1. 役割の設定が複雑:組織内の役割が多様である場合、適切な役割と権限の設定が難しくなることがあります。 2. 権限の変更が煩雑:役割や権限の変更が頻繁に行われる場合、管理が煩雑になることがあります。 これらの課題に対処するためには、役割と権限の設定を適切に行い、変更管理プロセスを確立することが重要です。

役割ベースのアクセス制御の将来展望

役割ベースのアクセス制御は、組織のセキュリティ確保のための重要な手法として、今後も広く利用されることが予想されます。特に、クラウドコンピューティングやIoTの普及に伴い、データやシステムへのアクセスがより複雑化する中で、役割ベースのアクセス制御の重要性はさらに高まるでしょう。

役割に基づくアクセス制御とは何ですか?

役割に基づくアクセス制御(Role-Based Access Control、RBAC)は、個々のユーザーが持つ役割や責任に基づいてシステムリソースへのアクセスを制御する方法です。RBACでは、ユーザーが組織内で持つ役割に応じて、アクセス権限が割り当てられます。これにより、システムのセキュリティが向上し、権限の管理が効率化されます。

役割と権限の関係

役割に基づくアクセス制御では、ユーザーが持つ役割と、それに対応する権限が明確に定義されます。例えば、あるユーザーが「マネージャー」役割を持つ場合、そのユーザーはマネージャーが持つべき権限を自動的に受け取ります。これにより、権限の割り当てがシンプルかつ一貫性を持って行えます。

- 役割の定義: 組織内の各役割(例: マネージャー、スタッフ、部長)を定義します。

- 権限の割り当て: 役割ごとに必要な権限を割り当てます。

- ユーザーの役割付与: ユーザーに役割を付与し、その役割に対応する権限を自動的に受け取るようにします。

RBACの利点

役割に基づくアクセス制御には、以下のような利点があります。

- セキュリティの向上: ユーザーが必要な権限のみを持つことで、不必要なアクセスを防止します。

- 管理の効率化: 役割ごとに権限をまとめて管理できるため、個々のユーザーの権限管理が容易になります。

- スケーラビリティ: 組織の成長や変更に合わせて、役割と権限の設定を柔軟に調整できます。

RBACの実装

役割に基づくアクセス制御を実装する際は、以下の手順を踏みます。

- 役割の分析: 組織内の役割を分析し、必要な役割を特定します。

- 権限の定義: 各役割が必要とする権限を明確に定義します。”

- システムの設定: RBACをサポートするシステムを構築し、役割と権限を設定します。

ロールベースアクセス制御のメリットは?

ロールベースアクセス制御(RBAC)とは、ユーザーがシステム内で実行できる操作を役割に基づいて制限するアクセス制御モデルです。これには以下のような多くのメリットがあります。

セキュリティの向上

ロールベースアクセス制御の最も重要なメリットの一つは、システムのセキュリティを向上させることです。RBACは、ユーザーに必要なアクセス権限のみを付与することで、意図しないデータへのアクセスや変更を防ぎます。

- 最小権限の原則: ユーザーには、業務を遂行するために必要な最小限の権限のみが与えられるため、セキュリティリスクが軽減されます。

- データ保護: 機密情報へのアクセスが制限されるため、データ漏洩のリスクが減少します。

- 内部脅威の軽減: 不必要な権限が与えられていないため、内部ユーザーによる悪意のある行動のリスクが低まります。

管理の効率化

RBACは、ユーザー管理を大幅に効率化します。役割に基づいてアクセス権限をグループ化することで、個々のユーザーのアクセス権限を一つ一つ設定する必要がなくなります。

- 中央集権管理: 役割と権限の管理が一元化されるため、管理がシンプルになります。

- スケーラビリティ: 新しいユーザーを追加または削除する際、役割に基づいてアクセス権限を簡単に割り当てることができます。

- 一貫性の維持: 役割に基づいてアクセス権限を統一的に適用することで、設定ミスを減らすことができます。

コンプライアンス遵守

RBACは、企業が各種コンプライアンス要件を遵守するのに役立ちます。多くの業界では、情報アクセス制御に関する特定の基準を満たすことが求められています。

- 責任の所在確認: ユーザーの役割とアクセス権限が明確になるため、不正アクセスの追跡が容易になります。

- 監査証跡: 役割に基づくアクセス制御により、監査に必要な情報を提供しやすくなります。

- ポリシーの遵守: RBACを使用することで、企業は情報セキュリティポリシーに準拠したアクセス制御を実現できます。

ルールベースアクセス制御とは?

ルールベースアクセス制御とは、組織が定めたルールに基づいて、コンピュータシステムやネットワークリソースへのアクセスを制御するセキュリティ技術です。この方式は、ユーザーがリソースにアクセスする際に、事前に定めたポリシーに基づいてアクセス権限を決定します。

ルールベースアクセス制御の特徴

ルールベースアクセス制御には、以下のような特徴があります。

- ポリシーの事前定義:アクセス制御のルールは、組織のセキュリティポリシーに基づいて事前に定義されます。

- ルールベースの判定:リソースへのアクセスは、定められたルールに基づいて自動的に判定されます。

- 柔軟なアクセス制御:ルールを変更することで、簡単にアクセス制御を調整できます。

ルールベースアクセス制御の利点

ルールベースアクセス制御の主な利点は以下の通りです。

- 一貫性の確保:アクセス制御がルールに基づいて実施されるため、一貫性が保たれます。

- 効率的な管理:ルールを一元管理できるため、複数のリソースへのアクセス制御が効率的に行えます。

- 高度なセキュリティ:組織のセキュリティポリシーに基づいたルールを適用することで、より強力なアクセス制御が可能になります。

ルールベースアクセス制御のデメリット

ルールベースアクセス制御には、以下のようなデメリットも存在します。

- ルールの作成が複雑:適切なルールを定義するには、組織のセキュリティ要件を詳細に理解しておく必要があります。

- ルールの維持管理が煩雑:組織の変更やセキュリティ要件の変化に伴って、ルールの更新が必要になる場合があります。

- 実装コストが高い:ルールベースアクセス制御を実装するには、専用のソフトウェアやハードウェアが必要になることがあります。

任意アクセス制御(DAC)とロールベースアクセス制御(RBAC)の違いは?

任意アクセス制御(DAC)とロールベースアクセス制御(RBAC)の違いは、主にアクセス制御の方式にあります。DACは、個々のユーザーにリソースへのアクセス権限を設定する方式であり、RBACは、ロール(役割)に基づいてアクセス権限を設定する方式です。

DACの特徴

DACは、ユーザーごとにリソースへのアクセス権限を設定するため、柔軟性が高いです。しかし、この方式では、権限の設定が複雑になりがちで、管理が難しくなることがあります。

- ユーザーごとのアクセス制御が可能

- 権限の設定が複雑になることがある

- 管理が難しい場合がある

RBACの特徴

RBACは、ロールに基づいてアクセス権限を設定するため、権限の管理がしやすいです。また、ユーザーのロールが変更された場合でも、簡単に権限を変更することができます。

- ロールベースのアクセス制御

- 権限の管理がしやすい

- ユーザーのロール変更が簡単

DACとRBACの違い

主要な違いは、アクセス制御の方式にあります。DACはユーザーごとにアクセス権限を設定し、RBACはロールに基づいてアクセス権限を設定します。また、DACは柔軟性が高い 반면、RBACは権限の管理がしやすいです。

- アクセス制御の方式が異なる

- DACは柔軟性が高い

- RBACは権限の管理がしやすい

よくある質問

役割ベースのアクセス制御(RBAC)とは何ですか?

役割ベースのアクセス制御(RBAC)は、組織内の個々のユーザーに与えられるアクセス権限を決定するためのセキュリティモデルです。このモデルでは、役割に基づいてアクセス権限が割り当てられます。つまり、ユーザーが組織内で果たしている役割や職務に基づいて、システムやデータへのアクセスが制御されるということです。RBACを適切に設定することで、情報漏洩や不正アクセスのリスクを大幅に減らすことができます。

RBACの主な利点は何ですか?

RBACの主な利点は、セキュリティの向上と管理の効率化です。まず、セキュリティの面では、ユーザーが必要最低限の権限のみを持つことで、不正アクセスや情報漏洩のリスクを減らすことができます。また、役割に基づいてアクセス制御を行うことで、権限の設定がシステマチックになり、管理が容易になります。さらに、役割の変更があっても、個々のユーザーの権限を変更するのではなく、役割に対する権限を変更するだけでよくなるため、管理が効率化されます。

RBACを実装するには、どのようなステップが必要ですか?

RBACを実装するには、以下のステップが必要です。まず、組織内の役割を定義し、それぞれの役割が持つべき権限を決定します。次に、ユーザーをこれらの役割に割り当てます。そして、システム全体で一貫してアクセス制御を実施します。最後に、定期的に権限の再評価を行い、役割やユーザーの変更に合わせて権限を更新します。これらのステップを踏むことで、効果的なRBACを実現できます。

RBACでは、役割と権限の関係はどのように管理されますか?

RBACでは、役割と権限との関係は、権限の集合として管理されます。各役割には、特定のタスクを実行するために必要な権限の集合が割り当てられます。この権限の集合は、システムリソースへのアクセス権限、データの読み書き権限、特定の操作の実行権限などを含むことができます。ユーザーが役割に割り当てられると、その役割に関連付けられた権限の集合を自動的に受け継ぎます。これにより、権限の管理がシンプルかつ効率的になります。

Role Based Access Control:役割ベースのアクセス制御 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事