Show Access List:アクセスリストの表示

アクセスリストは、コンピュータネットワークにおいて、特定のリソースに対するアクセスを制御するための重要な機能です。_show access list_コマンドは、ネットワーク管理者やエンジニアが、アクセス制御リスト(ACL)を表示し、設定を確認するために使用します。本記事では、アクセスリストの表示方法や、その結果の解釈について詳しく説明します。また、アクセスリストの管理やトラブルシューティングのためのヒントも提供しますので、ネットワーク管理者の方にはぜひチェックしていただきたい内容です。

アクセスリストとは?

アクセスリストとは、ネットワークデバイスが使用するフィルタリングまたはパッケージ転送を制御するためのルールのリストです。これらのルールは、特定のIPアドレス、ポート番号、プロトコルに基づいて、トラフィックを許可または拒否します。アクセスリストは、セキュリティの強化、帯域幅の管理、およびネットワークのパフォーマンス向上に使用されます。

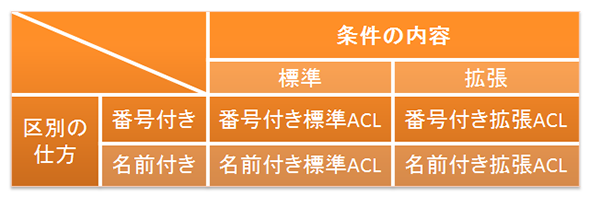

アクセスリストの種類

アクセスリストには複数の種類があります。主要な種類は以下の通りです:

- 標準アクセスリスト:ソースIPアドレスに基づいてパッケージをフィルタリングします。

- 拡張アクセスリスト:ソースと宛先のIPアドレス、ポート番号、プロトコルに基づいてより詳細な制御を提供します。

- 名前付きアクセスリスト:アクセスリストに名前を付けることで、管理が容易になります。

アクセスリストの表示方法

アクセスリストを表示するには、以下のコマンドを使用します:

- show accesslist:現在有効なすべてのアクセスリストを表示します。

- show ip accesslists [名前または番号]:特定のアクセスリストの詳細を表示します。

- show accesslists [名前または番号] counters:アクセスリストのカウンタ情報を表示します。

アクセスリストの適用場所

アクセスリストは、ネットワークデバイスのさまざまなインタフェースに適用できます。主な適用場所は以下の通りです:

- インバウンド方向:受信トラフィックに対してアクセスリストを適用します。

- アウトバウンド方向:送信トラフィックに対してアクセスリストを適用します。

- ルータまたはスイッチのグローバル設定モード:特定のインタフェースではなく、デバイス全体にアクセスリストを適用します。

ACLを確認するコマンドは?

基本的なACL表示コマンド

基本的なACLの表示には、show accesslist コマンドを使用します。このコマンドは、現在のコンフィギュレーションに適用されているすべてのアクセスリストを表示します。具体的には、以下のような情報が含まれます:

- ACLの名前と番号

- 各エントリの詳細(許可または拒否、プロトコル、ソースアドレス、デスティネーションアドレスなど)

- 各エントリがマッチしたパケット数

特定のインターフェースのACL表示

特定のインターフェースに適用されているACLを表示するには、show accesslists interface

- インターフェース名とID

- 入力方向のACLの詳細

- 出力方向のACLの詳細

詳細なACL表示オプション

より詳細なACL情報を表示するには、show accesslists | begin

- 指定したACL名または番号のエントリ

- 各エントリの詳細(許可または拒否、プロトコル、ソースアドレス、デスティネーションアドレスなど)

- 各エントリがマッチしたパケット数とバイト数

アクセスリストの表示:ネットワークのアクセス制御を把握する方法

ネットワーク管理者にとって、アクセスリストの表示は、ネットワークのアクセス制御を把握する上で非常に重要です。アクセスリストは、ネットワークにアクセスできるユーザーとデバイスを制御するためのルールの集まりです。アクセスリストを表示することで、現在適用されているルールを確認し、必要に応じて変更や修正を行うことができます。

アクセスリストの表示方法

アクセスリストを表示するためには、ネットワークデバイスの管理インターフェースにアクセスし、適切なコマンドを実行する必要があります。一般的なコマンドは以下の通りです。

| show access-lists | 全てのアクセスリストを表示します。 |

| show ip access-list | IPアクセスリストを表示します。 |

| show access-list [名前または番号] | 特定のアクセスリストを表示します。 |

アクセスリストの解析

アクセスリストを表示した後、各ルールを解析し、意図したとおりに動作しているか確認します。以下の点に注意してください。 - ルールの順序:ルールは上から下に向かって評価されるため、順序が重要です。 - 許可/拒否:各ルールが特定のアクセスを許可または拒否しているか確認します。 - プロトコルとポート番号:ルールが特定のプロトコルやポート番号に対して適用されているか確認します。

アクセスリストの変更と更新

アクセスリストの表示を通じて、不要なルールや誤った設定に気づくことがあります。その場合は、適切なコマンドを使用してアクセスリストを変更または更新します。変更を行う前に、必ずバックアップを取ることをお勧めします。

アクセスリストの最適化

アクセスリストは、ネットワークのパフォーマンスに影響を与える可能性があります。以下の点に注意して、アクセスリストを最適化します。 - 冗長性の排除:重複したルールや不要なルールを削除します。 - ルールの順序の最適化:アクセス頻度が高いルールを優先的に評価するように順序を調整します。

アクセスリストのセキュリティを確保する

アクセスリストは、ネットワークのセキュリティを確保するための重要なツールです。以下の点に注意して、アクセスリストのセキュリティを確保します。 - 最小権限の原則:各ユーザーやデバイスには、必要最低限のアクセス権限だけを付与します。 - 定期的なレビュー:ネットワークの変更に伴って、アクセスリストを定期的にレビューし、更新します。

アクセスリストを確認するコマンドは?

アクセスリストを確認するコマンドは「show access-list」です。

アクセスリストの確認方法

アクセスリストを確認するには、以下の手順を実行します。

- 特権EXECモードに移動し、「enable」コマンドを入力します。

- 「show access-list」コマンドを入力すると、現在設定されているアクセスリストが表示されます。

- 特定のアクセスリストを確認する場合は、「show access-list 」と入力します。

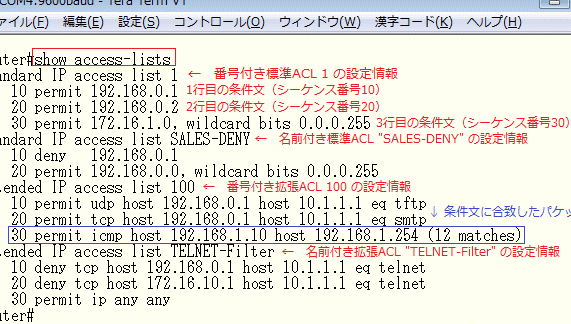

アクセスリストの表示内容

「show access-list」コマンドを実行すると、以下の情報が表示されます。

- アクセスリスト名: 設定されているアクセスリストの名前が表示されます。

- シーケンス番号: 各アクセスリストエントリのシーケンス番号が表示されます。

- アクセスリストの内容: プロトコル、ソースアドレス、デスティネーションアドレス、ポート番号などの詳細情報が表示されます。

アクセスリストの管理

アクセスリストを効果的に管理するには、以下の点に注意してください。

- アクセスリストは上から下に向かって評価されるため、より具体的なルールを上位に配置してください。

- 不要になったアクセスリストは定期的に削除して、リストを整理してください。

- アクセスリストの変更履歴をログに記録して、問題が発生した場合に追跡できるようにしてください。

Show access-listとはどういう意味ですか?

「Show access-list」とは、ネットワークデバイスにおけるアクセス制御リスト(ACL)の設定を表示するためのコマンドです。アクセス制御リストは、ネットワークトラフィックをフィルタリングし、セキュリティを強化するために使用されるルールの集まりです。このコマンドを使用することで、現在適用されているACLの設定を確認することができます。

アクセス制御リスト(ACL)とは

アクセス制御リスト(ACL)は、ネットワークデバイスがネットワークトラフィックを制御するために使用するルールの集まりです。ACLは、特定のソースIPアドレスや宛先IPアドレス、ポート番号、プロトコルなどに基づいてパケットをフィルタリングします。ACLは、ネットワークセキュリティを強化し、不正アクセスや悪意のあるトラフィックを防ぐために使用されます。

- 標準ACL:ソースIPアドレスのみに基づいてパケットをフィルタリングする基本的なACLです。

- 拡張ACL:ソースIPアドレス、宛先IPアドレス、ポート番号、プロトコルなど、より詳細な条件に基づいてパケットをフィルタリングするACLです。

- 名前付きACL:番号ではなく名前で識別されるACLで、標準ACLと拡張ACLの両方があります。

Show access-listコマンドの使い方

「Show access-list」コマンドは、ネットワークデバイスのCLI(コマンドラインインターフェイス)で実行します。このコマンドを入力すると、現在適用されているアクセス制御リストの設定が表示されます。コマンドの実行方法は以下の通りです。

- ネットワークデバイスにログインし、特権EXECモードに移動します。

- show access-list コマンドを入力します。

- 現在適用されているACLの設定が表示されます。

Show access-listコマンドの出力

「Show access-list」コマンドを実行すると、以下のような情報が表示されます。

- ACL番号または名前:ACLを識別する番号または名前が表示されます。

- ソースIPアドレスとマスク:パケットのソースIPアドレスとサブネットマスクが表示されます。

- 宛先IPアドレスとマスク:パケットの宛先IPアドレスとサブネットマスクが表示されます(拡張ACLの場合)。

- プロトコルとポート番号:パケットのプロトコルとポート番号が表示されます(拡張ACLの場合)。

- アクション:パケットに対するアクション(許可または拒否)が表示されます。

拡張アクセスリストと標準アクセスリストの違いは何ですか?

拡張アクセスリストと標準アクセスリストの主な違いは、フィルタリング機能の柔軟性と設定の詳細さにあります。

フィルタリング機能の違い

拡張アクセスリストは、標準アクセスリストよりも高度なフィルタリング機能を提供します。拡張アクセスリストでは、プロトコル、ソースIPアドレス、宛先IPアドレス、ポート番号など、より詳細な条件を指定できます。これにより、より精密なパケット制御が可能になります。

- プロトコルの指定: TCP、UDP、ICMPなど、特定のプロトコルをフィルタリングできます。

- ソースおよび宛先IPアドレスの指定: 特定のIPアドレスやサブネットからのトラフィックを制御できます。

- ポート番号の指定: 特定のアプリケーションやサービスに関連するトラフィックを制御できます。

設定の詳細さ

拡張アクセスリストは、標準アクセスリストよりも複雑な設定を要します。拡張アクセスリストでは、複数の条件を組み合わせてフィルタリングルールを作成できます。これにより、ネットワーク管理者は、ネットワークセキュリティやトラフィック制御に関するより詳細な要件を満たすことができます。

- 複数条件の組み合わせ: プロトコル、IPアドレス、ポート番号などの条件を組み合わせて、特定のトラフィックを許可または拒否できます。

- 優先順位の設定: 複数のルールを定義し、ルールの適用順序を制御できます。

- ログの記録: マッチしたトラフィックに関するログを記録し、ネットワークの監査やトラブルシューティングに役立てることができます。

使用目的の違い

標準アクセスリストは、単純なフィルタリング要件に対応することができますが、拡張アクセスリストは、より複雑なネットワーク環境や高度なセキュリティ要件に対応することができます。

- 標準アクセスリスト: 基本的なIPアドレスベースのフィルタリングに向いています。

- 拡張アクセスリスト: プロトコル、ポート番号、ソース/宛先IPアドレスベースの詳細なフィルタリングに向いています。

- 適用シナリオ: 拡張アクセスリストは、 VPN、DMZ、イントラネット/エクストラネットなどの高度なネットワーク環境でのアクセス制御に適しています。

アクセスコントロールリストとは何ですか?

アクセスコントロールリスト(ACL)は、コンピュータセキュリティにおけるアクセス制御のためのメカニズムです。ACLは、ネットワークリソースやファイル、ディレクトリなどへのアクセス権限を決定するために使用されます。ACLは、リソースに対して誰がどのような操作を行えるかを定義するルールの集合体であり、セキュリティポリシーの実装に役立ちます。

ACLの種類

ACLにはいくつかの種類がありますが、一般的にはネットワークACLとファイルシステムACLの2つに大別されます。

- ネットワークACL:ネットワークトラフィックの制御に使用され、特定のIPアドレスやポート番号からのアクセスを許可または拒否します。

- ファイルシステムACL:ファイルやディレクトリへのアクセスを制御し、特定のユーザーやグループに対して読み取り、書き込み、実行などの権限を設定します。

- 任意アクセス制御(DAC)と強制アクセス制御(MAC):DACはリソースの所有者がアクセス制御を設定できる一方、マックはシステム全体のセキュリティポリシーに基づいてアクセス制御が行われます。

ACLの利点

ACLを使用することで、以下のような利点があります。

- セキュリティの向上:ACLにより、リソースへの不正アクセスを防止し、システムのセキュリティを向上させることができます。

- 柔軟なアクセス制御:ACLを使用すると、ユーザーまたはグループごとに詳細なアクセス制御を設定できるため、きめ細かなアクセス制御が可能になります。

- ポリシーの統一性:ACLを使用することで、組織全体でのセキュリティポリシーの統一性を保つことができます。

ACLの設定と管理

ACLの設定と管理は、システム管理者が責任を持って行う重要なタスクです。ACLの設定には、以下のような点に注意が必要です。

- 最小権限の原則:ユーザーやグループには、必要最低限の権限のみを付与することが重要です。

- 定期的な見直し:ACLの設定は定期的に見直しを行い、不要なアクセス権限を削除することが望ましいです。

- ログの監査:ACLに関するログを監査することで、不正アクセスの検知やセキュリティポリシーの遵守状況を確認することができます。

よくある質問

アクセスリストとは何ですか?

アクセスリストは、ネットワークデバイスが持つセキュリティ設定の一つで、特定のトラフィックを許可または拒否するためのルールの集まりです。これらのルールは、IPアドレス、ポート番号、プロトコルなどによって指定され、ネットワークへのアクセスを制御します。

アクセスリストを表示するコマンドは何ですか?

アクセスリストを表示するには、show access-listコマンドを使用します。このコマンドは、Ciscoルータやスイッチなどのネットワークデバイスで利用できます。コマンドを実行すると、現在設定されているすべてのアクセスリストとその詳細が表示されます。

アクセスリストの表示結果には何が含まれますか?

show access-listコマンドの表示結果には、アクセスリストの名前または番号、それぞれのルールの詳細(許可または拒否、プロトコル、ソースおよび宛先アドレスなど)、およびルールが最後に一致した日付と時刻が含まれます。また、各ルールにマッチしたトラフィックのヒットカウントも表示されます。

アクセスリストを表示する際に特定のリストだけを表示する方法はありますか?

はい、特定のアクセスリストだけを表示することが可能です。show access-list [リスト名または番号]と入力することで、指定したアクセスリストだけを表示できます。これは、特定のリストの設定を確認したい場合や、多数のアクセスリストが設定されているデバイスで特定のリストを探す場合に便利です。

Show Access List:アクセスリストの表示 に類似した他の記事を知りたい場合は、Access 機能と使い方 カテゴリにアクセスしてください。

関連記事