IDおよびアクセス管理ベンダー:セキュリティ対策を強化

IDおよびアクセス管理は、組織のセキュリティ対策において重要な役割を果たしています。最近では、データ漏洩や不正アクセスのリスクが高まる中、適切なIDおよびアクセス管理ベンダーの選択が求められています。この記事では、セキュリティ対策を強化するために、IDおよびアクセス管理ベンダーが提供するさまざまな機能やサービスについて詳しく解説します。また、適切なベンダーの選び方や、導入にあたってのポイントなども紹介します。

セキュリティ管理を強化するにはどうすればいいですか?

IDおよびアクセス管理ベンダー:セキュリティ対策を強化の観点から、セキュリティ管理を強化する方法について詳しく説明します。

1. 多要素認証の導入

セキュリティ管理を強化するためには、多要素認証(MFA)の導入が効果的です。MFAは、ユーザーがログインする際に、パスワードだけでなく、追加の認証手段(例:携帯電話、スマートカード、バイオメトリクス)を用いることで、不正アクセスのリスクを大幅に低減します。以下にMFAの利点をいくつか挙げます。

- 不正アクセスの防止:パスワードだけでは脆弱性があるため、MFAを導入することで、不正アクセスの可能性を大幅に減少させます。

- ユーザーの利便性の向上:MFAは、ユーザーが安全にログインできるだけでなく、パスワードの管理や変更の頻度を減らすことで、ユーザーの利便性も向上させます。

- 規制の遵守:多くの業界では、セキュリティ基準や規制が存在します。MFAは、これらの規制を遵守するための重要な手段となります。

2. アクセス制御の強化

アクセス制御の強化は、セキュリティ管理において重要な要素です。最小権限原則(Least Privilege Principle)に基づいて、ユーザーが業務遂行に必要な最小限の権限のみを付与することで、不正アクセスや内部からの脅威を防ぎます。以下にアクセス制御の強化方法をいくつか挙げます。

- ロールベースのアクセス制御(RBAC)の導入:ユーザーの役割に基づいてアクセス権限を管理することで、過剰な権限の付与を防ぎます。

- 定期的なアクセス権限の見直し:定期的にユーザーのアクセス権限を見直し、不要な権限を削除することで、セキュリティを維持します。

- アクセスログの監視:アクセスログを監視し、不審な活動を早期に発見することで、セキュリティインシデントの影響を最小限に抑えます。

3. ID管理システムの利用

ID管理システム(Identity Management System)を導入することで、ユーザーのIDとアクセス権限を一元管理し、セキュリティを強化できます。ID管理システムは、ユーザーのライフサイクル全体(登録、変更、削除)を効率的に管理し、セキュリティリスクを低減します。以下にID管理システムの利点をいくつか挙げます。

- 一元管理:ユーザーのIDとアクセス権限を一元管理することで、不必要な権限の付与や漏洩を防ぎます。

- 自動化による効率化:ユーザーのライフサイクル管理を自動化することで、管理者の負担を軽減し、セキュリティ管理の精度を向上させます。

- コンプライアンスの遵守:規制や基準に基づいてアクセス権限を管理し、コンプライアンスの遵守を容易にします。

IdassとSSOの違いは何ですか?

IdassとSSOの基本的な概念

Idass(Identity and Access Management Solution)は、ユーザーのアイデンティティとアクセス権限を管理するための包括的なソリューションです。Idassはユーザーの認証、認可、アイデンティティのライフサイクル管理などを提供します。一方、SSO(シングルサインオン)は、ユーザーが一度の認証で複数のシステムやアプリケーションにアクセスできるようにする仕組みです。IdassはSSOを含む機能群の一部として提供されることが多いです。

IdassとSSOの主な機能の比較

Idassの主な機能には以下のものがあります:

- ユーザー管理:ユーザーの登録、属性管理、パスワードポリシーの設定など。

- 認証管理:多要素認証(MFA)やリスクベースの認証を含む認証方法の提供。

- アクセス制御:RBAC(ロールベースのアクセス制御)やABAC(属性ベースのアクセス制御)などのアクセス制御メカニズム。

一方、SSOの主な機能には以下のものがあります:

- 単一の認証ポイント:ユーザーが一度ログインすれば、その認証情報が複数のシステムやアプリケーションに適用されます。

- シームレスなユーザー体験:ユーザーは各システムに個別にログインする手間が省け、利便性が向上します。

- セキュリティの強化:パスワードの再入力を不要とすることで、パスワードの管理が容易になり、セキュリティが向上します。

IdassとSSOのセキュリティ対策の違い

Idassは、全体的なアイデンティティとアクセス管理のセキュリティを強化することに焦点を当てています。これには、ユーザーのアイデンティティの検証、アクセス権限の厳格な管理、および不正アクセスの検出と防止が含まれます。一方、SSOは、認証プロセスの利便性とセキュリティを同時に向上することに重点を置いています。具体的には、ユーザーが一度の認証で複数のシステムにアクセスできるようにすることで、パスワードの再入力や管理の手間を削減し、同時に不正アクセスのリスクを低減します。

IDおよびアクセス管理ベンダー:セキュリティ対策を強化

今や、サイバーセキュリティはすべての組織にとって重要な課題です。IDおよびアクセス管理(IAM)は、組織のセキュリティ対策を強化する上で中心的な役割を果たしています。IAMベンダーは、ユーザーのIDを管理し、システムやデータへのアクセスを制御するソリューションを提供しています。これにより、正当なユーザーだけがリソースにアクセスできるようになり、不正アクセスやデータ漏洩のリスクを軽減することができます。

IDおよびアクセス管理の重要性

IDおよびアクセス管理(IAM)は、組織のセキュリティ対策の中核をなすものです。IAMは、ユーザーがシステムやデータにアクセスする際に、そのIDを確認し、アクセス権限を制御することで、不正アクセスやデータ漏洩のリスクを軽減します。また、IAMはコンプライアンス要件を満たすために必要なアクセス制御を実施することもできます。

IAMベンダーの役割

IAMベンダーは、組織のセキュリティニーズに応じたIAMソリューションを提供しています。これには、シングルサインオン(SSO)、マルチファクタ認証(MFA)、アクセス制御リスト(ACL)など、さまざまな機能が含まれます。IAMベンダーはまた、システムの設定、管理、監視を支援するサービスも提供しています。

IAMの実装による利点

IAMの実装は、組織に多くの利点をもたらします。まず、セキュリティが向上することです。不正アクセスやデータ漏洩のリスクが軽減され、コンプライアンス要件を満たすことができます。また、ユーザーのアクセス管理が効率化されるため、生産性が向上します。

IAMソリューションの選び方

IAMソリューションを選ぶ際には、組織のニーズや要件を考慮することが重要です。IAMベンダーが提供する機能やサービスを評価し、組織のセキュリティニーズや予算に適したものを選ぶ必要があります。また、IAMソリューションが既存のシステムとの統合性を有することも重要な要素です。

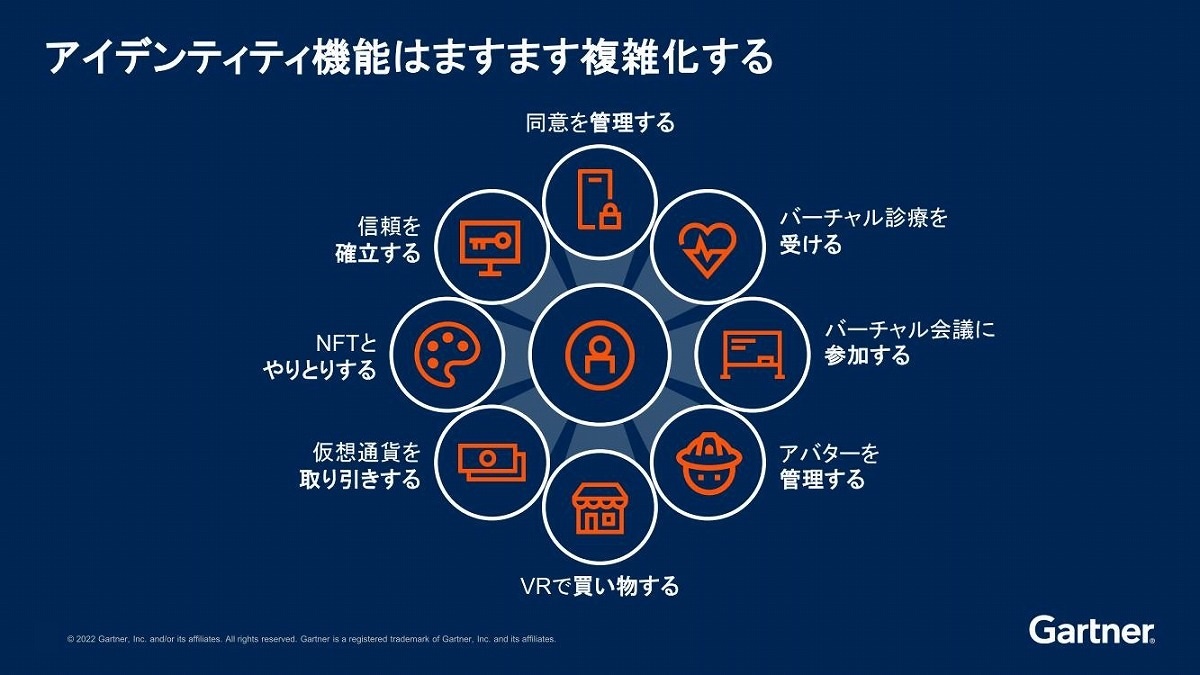

IAMの未来展望

IAM技術は進化を続けており、今後もより高度なセキュリティ機能が開発されることが期待されています。例えば、人工知能(AI)や機械学習(ML)を活用した異常検知や予測分析などが可能性の一つです。これらの技術を取り入れたIAMソリューションは、セキュリティ対策をさらに強化することができます。

| IDおよびアクセス管理(IAM) | 機能 |

|---|---|

| シングルサインオン(SSO) | 1回のログインで複数のシステムにアクセスできる |

| マルチファクタ認証(MFA) | 複数の要素を組み合わせた認証でセキュリティを向上させる |

| アクセス制御リスト(ACL) | ユーザーごとにアクセス権限を設定し、リソースへのアクセスを制御する |

IDアクセス管理とは何ですか?

IDアクセス管理とは、組織内の個々のユーザーが持つデジタルIDと、それに伴うアクセス権限を管理する仕組みです。この管理により、適切な権限を持つユーザーだけが特定のデータやシステムにアクセスできるようになり、情報セキュリティを確保できます。また、不正アクセスや内部者の悪意による情報漏洩を防ぐ効果も期待できます。

IDアクセス管理の重要性

IDアクセス管理は、組織の情報セキュリティを守る上で非常に重要です。以下の点がその理由として挙げられます。

- 情報漏洩の防止: ユーザーのアクセス権限を適切に設定することで、内部者による情報漏洩を防ぐことができます。

- 不正アクセスの抑止: アクセス制御を強化することで、外部からの不正アクセスのリスクを軽減します。

- コンプライアンス遵守: 法令や業界標準に準拠したアクセス管理を行うことで、コンプライアンス要件を満たすことができます。

IDアクセス管理の主要機能

IDアクセス管理には、以下のような主要機能があります。

- 認証: ユーザーが本人であることを確認するための機能です。パスワードや生体認証などが用いられます。

- 認可: ユーザーが特定のリソースにアクセスできるかどうかを制御する機能です。ロールベースのアクセス制御が一般的です。

- 監査: ユーザーのアクセス履歴を記録し、不正アクセスや情報漏洩の事後検証に利用します。

IDアクセス管理のベストプラクティス

効果的なIDアクセス管理を行うために、以下のベストプラクティスが推奨されます。

- 最小権限の原則: ユーザーに必要な最小限の権限のみを付与し、過剰なアクセス権限を与えないことが重要です。

- 定期的な権限レビュー: ユーザーのアクセス権限を定期的に見直し、不要な権限は削除することでリスクを低減します。

- シングルサインオン(SSO): 複数のシステムに対して一つの資格情報でアクセスできるようにすることで、ユーザビリティを向上させるとともに、パスワード管理の負担を軽減します。

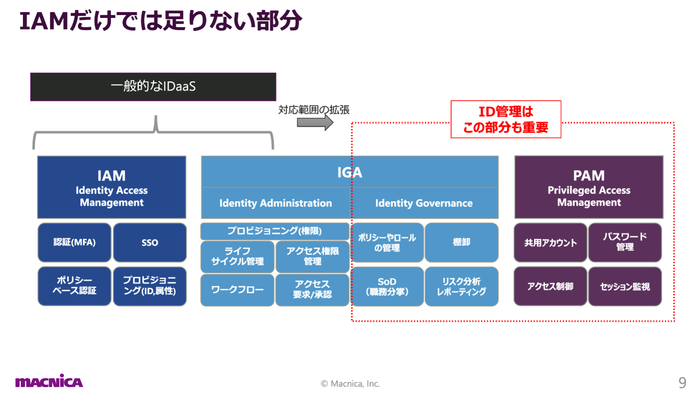

IAMとIDaaSの違いは何ですか?

IAMとIDaaSの定義

IAM(Identity and Access Management)は、組織内のユーザーが適切なアクセス権限を持つことを保証するためのセキュリティ框架です。一方、IDaaS(Identity as a Service)は、IAMの機能をクラウドベースで提供するサービスです。

- IAM:ユーザーの認証と権限管理を中心に行い、組織内のリソースへのアクセスを制御します。

- IDaaS:クラウド上でIAMの機能を提供し、ユーザーの認証や権限管理をクラウドサービスとして実現します。

- 主な違い:IDaaSはIAMの機能をクラウド上で提供する点が異なります。また、IDaaSは多くの場合、サブスクリプションモデルで利用できます。

IAMとIDaaSの利点

IAMとIDaaSの両方に、組織のセキュリティと効率性を向上させる利点があります。

- IAMの利点:

- アクセス制御の強化

- セキュリティポリシーの遵守

- コンプライアンス要件への対応

- IDaaSの利点:

- クラウドサービスとの統合が容易

- スケーラビリティの向上

- コスト削減

IAMとIDaaSの選択基準

組織がIAMとIDaaSのどちらを選択するかは、以下の要素によって決定されます。

- ビジネスニーズ:組織の規模や業種、セキュリティ要件などによって、適切なソリューションが異なります。

- 技術的な要件:既存のシステムとの統合性や、クラウドサービス利用の方針も考慮すべきです。

- 予算:初期投資や運用コストを含めた総コストを評価し、適切なソリューションを選択します。

よくある質問

IDおよびアクセス管理ベンダーはどのようなサービスを提供していますか?

IDおよびアクセス管理ベンダーは、組織のセキュリティ対策を強化するために、多くのサービスを提供しています。主なものには、認証と認可の管理、シングルサインオン(SSO)の実装、多要素認証(MFA)の導入、パスワード管理、そしてアクセス制御が含まれます。これらのサービスは、不正アクセスを防ぐだけでなく、組織の従業員が安全にリソースにアクセスできるようにするために設計されています。

IDおよびアクセス管理ベンダーを選択する際に考慮すべき重要な要素は何ですか?

IDおよびアクセス管理ベンダーを選択する際には、いくつかの重要な要素を考慮する必要があります。まず、ベンダーが組織のニーズに適合したソリューションを提供しているかどうかを確認してください。また、ベンダーの評判と市場での存在感も考慮する必要があります。さらに、サポートとカスタマーサービスの質、そして価格も重要な要素です。最後に、ベンダーが最新のセキュリティ標準を遵守しているかどうかも確認することが重要です。

IDおよびアクセス管理ソリューションを導入することで、組織はどのようなメリットがありますか?

IDおよびアクセス管理ソリューションを導入することで、組織は多くのメリットを享受できます。まず、セキュリティ対策が向上し、不正アクセスやデータ漏洩のリスクが大幅に減少します。また、従業員が1つの認証情報で複数のアプリケーションやリソースにアクセスできるため、利便性が向上し、生産性が向上します。さらに、アクセス権限の管理が容易になり、組織のコンプライアンス要件を満たすことが容易になります。

多要素認証(MFA)はなぜ重要ですか?

多要素認証(MFA)は、組織のセキュリティ対策を強化するために非常に重要な要素です。MFAは、パスワードに加えて、生体情報や携帯電話などの追加の要素を使用してユーザーの認証を行います。これにより、パスワードが漏洩した場合でも、不正アクセスのリスクが大幅に減少します。また、MFAは、フィッシング攻撃や他のタイプのサイバー攻撃からも保護を提供します。したがって、組織はMFAを導入することで、全体的なセキュリティ対策を大幅に強化することができます。

IDおよびアクセス管理ベンダー:セキュリティ対策を強化 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事