Access Control Allow Methods:API開発で必須のヘッダー設定

API開発において、Access Control Allow Methodsは不可欠なヘッダー設定です。この設定は、クライアントがサーバーに送信するリクエストメソッドを制御することで、セキュリティの向上と意図しない操作の防止を実現します。本記事では、Access Control Allow Methodsの重要性、アクセス制御の方法、そしてAPI開発においてこの設定を正しく実装するためのベストプラクティスを解説します。また、さまざまなリクエストメソッド(GET、POST、PUT、DELETEなど)を適切に扱う方法や、CORS(Cross-Origin Resource Sharing)ポリシーとの関連性も考察します。この知識は、安全で効率的なAPI開発に繋がります。

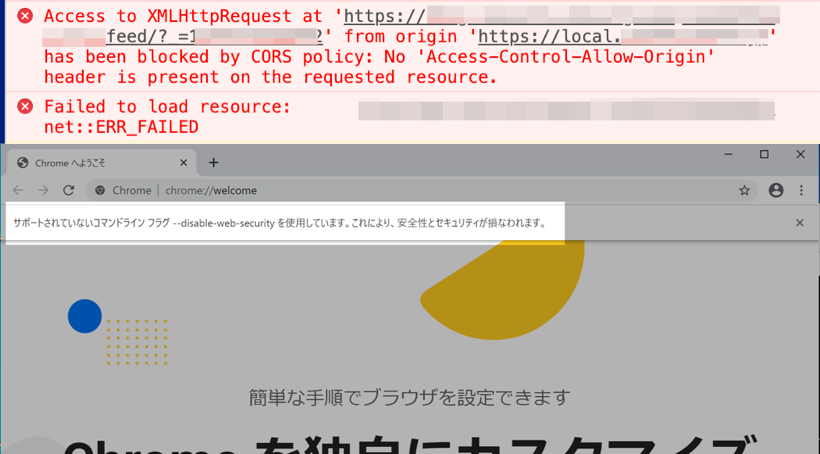

Access-Control-Allow-Originのリスクは?

AccessControlAllowOriginのリスクは、ウェブセキュリティにおいて重要な問題であり、適切に設定しないと様々なセキュリティリスクが発生します。特に、API開発においては、このヘッダーの設定が必須となるため、理解し、適切に管理することが重要です。

1. スサイトスクリプティング (XSS) のリスク

AccessControlAllowOriginヘッダーを広範囲に設定すると、悪意のあるスクリプトが他のドメインからAPIを呼び出すことが可能になります。これにより、ユーザーの機密情報を盗む、またはアプリケーションに不正な操作を加えるような攻撃が行われる可能性があります。

- 悪意のあるスクリプトがAPIを呼び出す可能性がある。

- ユーザーの機密情報が盗まれる可能性がある。

- アプリケーションに不正な操作が加えられる可能性がある。

2. CSRF攻撃のリスク

CrossSite Request Forgery (CSRF)攻撃は、ユーザーがすでに認証済みのウェブサイトで、悪意のあるリクエストを実行させることを目的とした攻撃です。AccessControlAllowOriginヘッダーが適切に設定されていないと、攻撃者がユーザーの認証状態を悪用して、不正なリクエストを送信する可能性があります。

- ユーザーが認証済みの状態で悪意のあるリクエストが実行される。

- 攻撃者がユーザーの認証状態を悪用する。

- 不正なリクエストが送信され、システムに被害が及ぶ。

3. データ漏洩のリスク

AccessControlAllowOriginヘッダーが適切に設定されていないと、他のドメインからAPIにアクセスすることが可能になります。これにより、機密データが漏洩する可能性があります。特に、認証情報や個人情報が含まれるAPIに対しては、このリスクが高まります。

- 他のドメインからAPIにアクセスが可能になる。

- 機密データが漏洩する可能性がある。

- 認証情報や個人情報が含まれるAPIに対してリスクが高まる。

CORSは必要ですか?

API開発において、AccessControlAllowMethodsヘッダーを設定することで、CORS(CrossOrigin Resource Sharing)の制御が可能になります。CORSは、異なるオリジンからリソースへのアクセスを許可するためのメカニズムで、API開発ではセキュリティと機能性の両面から重要な役割を果たします。このヘッダーを適切に設定することで、どのHTTPメソッドが許可されるのかをブラウザに通知し、セキュリティ上のリスクを最小限に抑えつつ、必要なリクエストを許可できます。

CORSの基本的な機能

CORSは、異なるドメイン、プロトコル、またはポートからのリクエストを許可するための仕組みです。API開発では、以下の点が重要です:

- セキュリティの向上:CORSは、APIへのアクセスを制限し、悪意のあるサイトからの不正なリクエストを防ぎます。

- 柔軟なリクエスト許可:特定のオリジンやHTTPメソッドを許可することで、APIの利用範囲を細かく制御できます。

- 開発の効率化:開発者にとっては、CORSの設定により、テストやデバッグが容易になります。

AccessControlAllowMethodsヘッダーの重要性

AccessControlAllowMethodsヘッダーは、API開発において非常に重要な役割を果たします。以下がその理由です:

- メソッドの指定:このヘッダーにより、APIが許可するHTTPメソッド(GET, POST, PUT, DELETEなど)を明確に指定できます。

- プリフライトリクエストの対応:特定のHTTPメソッドを使用する場合、ブラウザはプリフライトリクエスト(OPTIONSメソッド)を送信します。このヘッダーがないと、プリフライトリクエストが失敗し、APIへのアクセスがブロックされます。

- セキュリティと性能のバランス:不要なメソッドを許可しないことで、APIのセキュリティを高めつつ、必要なリクエストだけを迅速に処理できます。

CORSの設定方法と例

CORSの設定は、APIサーバー側で行われます。以下の例では、Node.jsとExpressを使用した設定方法を示しています:

- 基本的な設定:以下のコードは、GETとPOSTメソッドを許可するCORS設定の例です。

const express = require('express'); const cors = require('cors'); const app = express(); app.use(cors({ methods: ['GET', 'POST'] })); app.listen(3000, () => { console.log('Server is running on port 3000'); }); - 特定のオリジンの許可:特定のオリジンからのアクセスを許可する場合、以下のように設定します。

app.use(cors({ origin: 'https://example.com', methods: ['GET', 'POST'] })); - プリフライトリクエストのハンドリング:プリフライトリクエストを明示的にハンドルする場合、以下のようにOPTIONSメソッドを追加します。

app.options('', cors());

Access Control Allow Methods:API開発で必須のヘッダー設定

API開発において、セキュリティと機能性を確保するために、「Access Control Allow Methods」というヘッダー設定が非常に重要です。この設定を適切に行うことで、APIが安全かつ効率的に動作することを保証します。

Access Control Allow Methodsの概要

「Access Control Allow Methods」は、CORS(Cross-Origin Resource Sharing)ポリシーに関連するHTTPヘッダーの一つです。このヘッダーは、サーバーが許可するHTTPメソッドを指定し、スオリジンリクエスト時のアクセス制御を定義します。例えば、GETやPOSTなどのメソッドが一般的に許可されますが、リソースに応じてPUTやDELETEなども許可する場合があります。

| メソッド | 説明 |

|---|---|

| GET | リソースの取得 |

| POST | リソースの作成 |

| PUT | リソースの更新 |

| DELETE | リソースの削除 |

セキュリティの観点から見たAccess Control Allow Methods

Access Control Allow Methodsは、セキュリティの観点からも非常に重要です。不必要なメソッドを許可することは、悪意のある攻撃者の操作のリスクを高めることになります。そのため、APIが実際に使用するメソッドのみを許可することが推奨されます。

APIの設計とAccess Control Allow Methods

APIの設計において、「Access Control Allow Methods」は、APIが提供する機能とその利用方法を明確に定義するために不可欠です。適切なメソッドのみを許可することで、APIの意図した使用方法をユーザーに示すことができます。

実装における注意点

Access Control Allow Methodsを実装する際には、サーバー側での設定を正確に行う必要があります。また、フロントエンドとバックエンドの両方でCORSポリシーの設定が一致していることを確認することも重要です。

ブラウザとの互換性

CORSポリシーは、最新のブラウザでは広くサポートされていますが、古いブラウザでは問題が発生することがあります。そのため、「Access Control Allow Methods」を設定する際には、ターゲットとするブラウザの互換性も検討する必要があります。 Access Control Allow Methodsは、API開発におけるセキュリティと機能性を確保するための重要な設定です。適切な設定を行うことで、APIの安全性と使いやすさを向上させることができます。

Access-control-allow-originヘッダーとは何ですか?

Access-control-allow-originヘッダーとは、スオリジンリソースシェアリング(CORS)における重要なセキュリティ機能です。CORSは、Webアプリケーションが異なるオリジン(ドメイン)間でリソースを共有することを可能にします。Access-control-allow-originヘッダーは、サーバーがレスポンスに含めることで、特定のオリジンからリソースをリクエストすることを許可するかどうかを指定します。

Access-control-allow-originヘッダーの役割

Access-control-allow-originヘッダーは、スオリジンリクエストに関連するセキュリティ上のリスクを軽減するために使用されます。このヘッダーを使用することで、サーバーは信頼できるオリジンからのリクエストのみを受け入れることができます。

- オリジン間のアクセス制御:このヘッダーは、どのオリジンがリソースにアクセスできるかを制御します。

- 安全なスオリジンリクエスト:Access-control-allow-originヘッダーを使用すると、悪意のあるオリジンからのリクエストをブロックし、安全なスオリジンリクエストを可能にします。

- CORSポリシーの実施:このヘッダーは、サーバーのCORSポリシーを実施するために使用されます。

Access-control-allow-originヘッダーの設定方法

サーバーは、Access-control-allow-originヘッダーを設定することで、どのオリジンがリソースにアクセスできるかを制御できます。

- 単一のオリジンの許可:特定のオリジンを許可する場合、Access-control-allow-originヘッダーにそのオリジンを指定します(例:Access-control-allow-origin: https://example.com)。

- すべてのオリジンの許可:すべてのオリジンからのリクエストを許可する場合、ワイルドカード()を使用します(例:Access-control-allow-origin: )。ただし、資格情報を含むリクエストには使用しないでください。

- CORSプリフライトリクエスト:プリフライトリクエスト中には、Access-control-allow-originヘッダーが返される必要があります。このリクエストは、実際のリクエストを行う前にブラウザによって送信されます。

Access-control-allow-originヘッダーの制限事項

Access-control-allow-originヘッダーは強力なセキュリティ機能ですが、制限事項も存在します。

- ワイルドカードの使用:ワイルドカード()を使用すると、すべてのオリジンからのリクエストが許可されるため、セキュリティリスクが増加する可能性があります。

- 複数のオリジンの許可:複数の特定のオリジンを許可する場合、サーバー側でリクエストのOriginヘッダーをチェックし、許可されているオリジンの場合にのみ、Access-control-allow-originヘッダーを設定する必要があります。

- 資格情報を含むリクエスト:Access-control-allow-originヘッダーがワイルドカード()の場合、資格情報を含むリクエストは許可されません。特定のオリジンを指定する必要があります。

Access-control-allow-credentialsとは何ですか?

Access-control-allow-credentialsとは、スオリジンリクエスト時にクッキーなどの認証情報を含めることを許可するかどうかの設定です。この設定は、CORS (Cross-Origin Resource Sharing) ポリシーの一部として使用されます。アクセス制御は、異なるオリジン間でリソースを共有する際のセキュリティを確保するために重要です。以下の3つの項目でより詳しく説明します。

Access-control-allow-credentialsの役割

Access-control-allow-credentialsは、スオリジンリクエストで認証情報を送信できるかどうかを制御します。これは、次のような場合に重要です。

- 異なるオリジン間でデータを送受信する必要がある場合

- リクエストに認証情報が含まれる場合

- セキュリティを確保しつつ、必要なリソースへのアクセスを許可する場合

設定方法と注意点

Access-control-allow-credentialsを使用する際は、次の点に注意する必要があります。

- サーバー側で、Access-Control-Allow-Credentials ヘッダーを true に設定する必要があります。

- クライアント側では、XMLHttpRequestやFetch APIのオプションで withCredentials を true に設定します。

- Access-Control-Allow-Origin ヘッダーにはワイルドカード () は使用できず、具体的なオリジンを指定する必要があります。

セキュリティへの影響

Access-control-allow-credentialsを適切に設定しないと、次のようなリスクがあります。

- CORSの設定ミスにより、意図しないオリジンからのリクエストが許可される場合があります。

- 認証情報が漏洩するリスクがあります。セキュリティ上の問題が発生する可能性があります。

- CSRF (Cross-Site Request Forgery) 攻撃のリスクが高まります。

以上の点から、Access-control-allow-credentialsの設定は、セキュリティに配慮しながら慎重に行う必要があります。

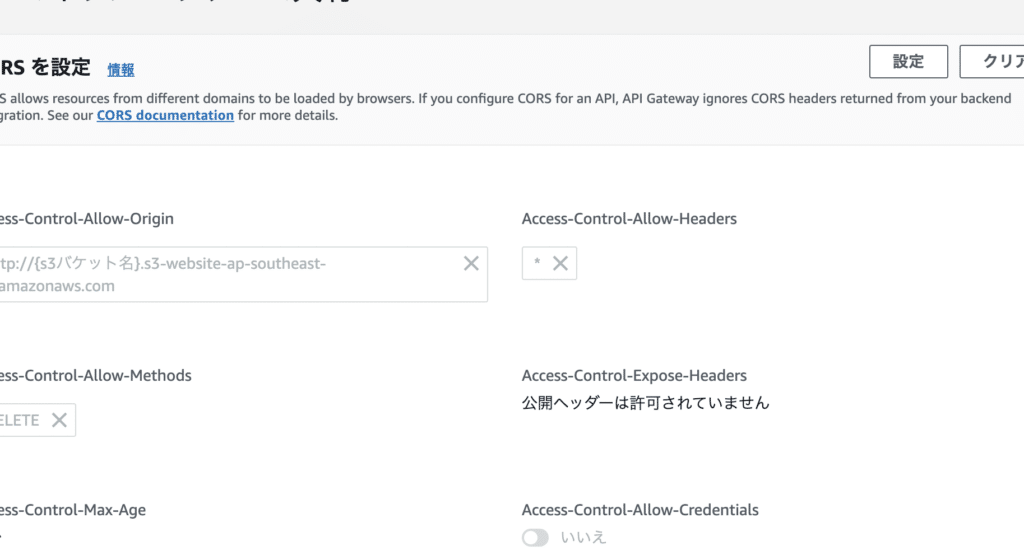

CORSの設定を変更するにはどうすればいいですか?

CORS(Cross-Origin Resource Sharing)の設定を変更するには、サーバー側でアクセス制御を適切に設定する必要があります。以下に、CORSの設定変更方法に関する詳細情報と関連するサブタイトルを記載します。

CORS設定を変更する手順

CORSの設定を変更するには、以下の手順を実行します。

- サーバー側の設定ファイルを開く。

- Access-Control-Allow-Originヘッダーを追加し、許可するオリジンを指定する。

- 必要に応じて、Access-Control-Allow-MethodsやAccess-Control-Allow-Headersなどの他のCORSヘッダーを設定する。

Access-Control-Allow-Originヘッダーの設定

- 特定のオリジンを許可する場合:Access-Control-Allow-Origin: https://example.comと設定する。

- すべてのオリジンを許可する場合:Access-Control-Allow-Origin: と設定する。

CORS設定のベストプラクティス

CORS設定を安全に行うためのベストプラクティスを以下に示します。

- 必要最低限のオリジンのみを許可する。

- 許可するHTTPメソッドを制限する。

- セキュリティ上のリスクを考慮して、CORS設定を慎重に行う。

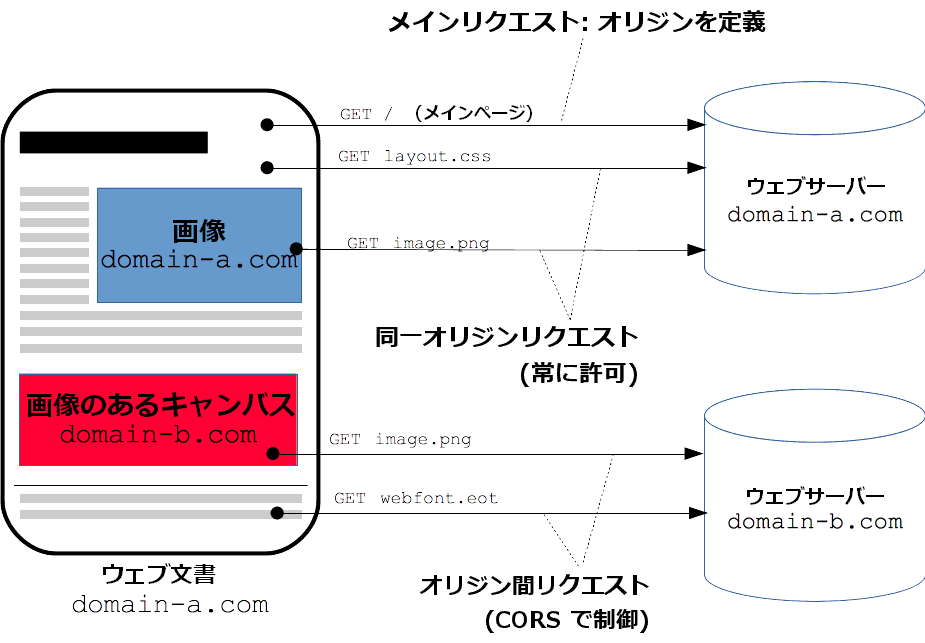

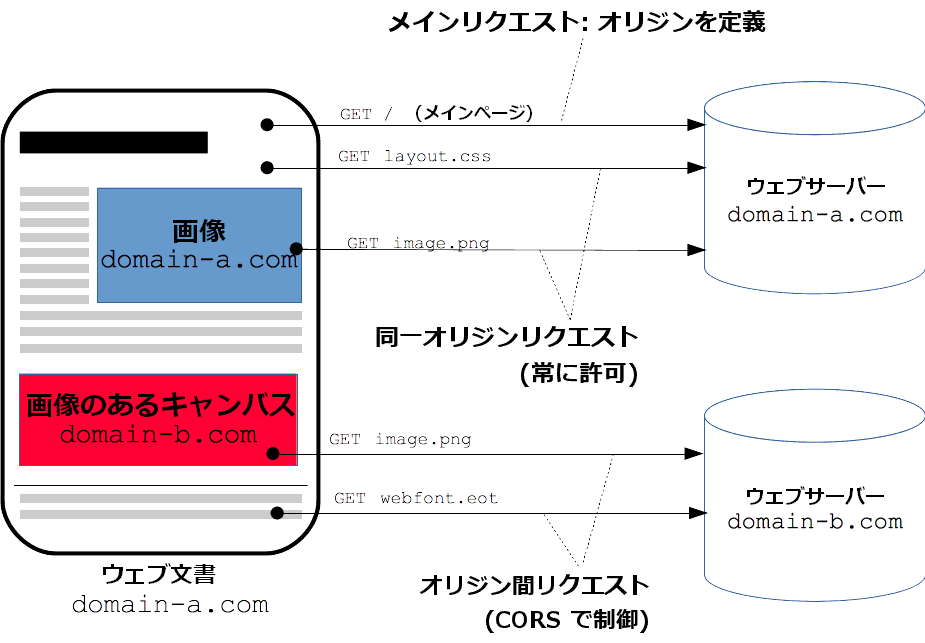

クロスオリジンリソース共有設定とは?

スオリジンリソース共有(CORS : Cross-Origin Resource Sharing)設定とは、Webアプリケーションが異なるドメインのリソースにアクセスすることを制御するセキュリティ機能です。同一生成元ポリシー(Same-Origin Policy)によって、異なるドメイン間でのリソース共有は制限されていますが、CORS設定を適切に構成することで、特定のドメインからのリソース要求を許可することができます。

CORSの目的

CORSの主な目的は、Webアプリケーションのセキュリティを確保しながら、信頼できるドメイン間でのリソース共有を可能にすることです。以下の点が重要です。

- スサイトスクリプティング(XSS)攻撃などのリスクを軽減する。

- 異なるドメイン間でリソースを安全に共有できるようにする。

- Webアプリケーションの動作を制御し、セキュリティを向上させる。

CORSの設定方法

CORSを設定するには、サーバー側でHTTPレスポンスヘッダーを適切に指定する必要があります。主なヘッダーには次のようなものがあります。

- Access-Control-Allow-Origin:許可するドメインを指定します。ワイルドカード「」を使用してすべてのドメインを許可することができますが、セキュリティリスクが高まります。

- Access-Control-Allow-Methods:許可するHTTPメソッド(GET、POST、PUT、DELETEなど)を指定します。

- Access-Control-Allow-Headers:許可するリクエストヘッダーを指定します。

CORSの制限事項

CORSには、いくつかの制限事項があります。以下に主なものを挙げます。

- CORSは、サーバー側での設定が必要であり、クライアント側だけで制御することはできません。

- 古いブラウザではCORSがサポートされていないため、互換性に注意が必要です。

- CORSは、同一生成元ポリシーの緩和であり、完全なセキュリティ対策ではないため、他のセキュリティ対策と組み合わせて使用することが重要です。

よくある質問

Access Control Allow Methodsとは何ですか?

Access Control Allow Methodsは、API開発で使用されるHTTPヘッダーの1つで、サーバーがサポートするHTTPメソッドを指定します。このヘッダーは、スオリジンリソースシェアリング(CORS)ポリシーの一部として機能し、クライアントが実行可能なリクエストメソッドを制限します。例えば、GET、POST、PUT、DELETEなどのメソッドが含まれることが一般的です。この設定は、サーバーのリソースを不正アクセスから保護するために重要です。

Access Control Allow Methodsはどのように設定しますか?

Access Control Allow Methodsを設定するには、サーバー側でHTTPレスポンスヘッダーにAccess-Control-Allow-Methodsを追加し、サポートするメソッドを指定します。例えば、Node.jsのExpressフレームワークを使用している場合、corsミドルウェアを使用して次のように設定できます。 app.use(cors({ methods: ['GET', 'POST', 'PUT', 'DELETE'] })); この設定により、クライアントは指定されたメソッドでのみリクエストを送信できます。

Access Control Allow Methodsを設定しない場合はどうなりますか?

Access Control Allow Methodsを設定しない場合、デフォルトですべてのHTTPメソッドが許可されることになります。これにより、セキュリティリスクが高まる可能性があります。なぜなら、悪意のあるユーザーが想定されていないメソッドでリクエストを送信し、サーバーのリソースを不正に操作する可能性があるからです。したがって、必要なメソッドのみを明示的に許可することで、APIのセキュリティを向上させることができます。

Access Control Allow MethodsとAccess Control Allow Originの違いは何ですか?

Access Control Allow Methodsは、サーバーがサポートするHTTPメソッドを指定するヘッダーですが、Access Control Allow Originは、スオリジンリクエストを許可するオリジン(ドメイン)を指定するヘッダーです。Access Control Allow Originは、CORSポリシーを実装するうえで最も基本的なヘッダーであり、許可されたオリジンからのみリクエストを受け入れることで、スサイトリクエストフォージェリ(CSRF)攻撃などのリスクを軽減します。一方、Access Control Allow Methodsは、許可されたオリジンから送信されるリクエストのメソッドを制限する役割を果たします。ともに、APIのセキュリティを強化する重要なヘッダーです。

Access Control Allow Methods:API開発で必須のヘッダー設定 に類似した他の記事を知りたい場合は、Access 機能と使い方 カテゴリにアクセスしてください。

関連記事