Access List Permit設定でAccess Denied?コマンドを確認しよう

「Access List Permit設定でAccess Denied」は、ネットワーク管理者が直面する典型的な問題の一つです。この問題は、設定が誤っている場合や、適切なコマンドが使用されていない場合に発生することがあります。この記事では、Access List Permit設定に関する一般的な問題と、その解決方法を解説します。また、Access List Permit設定で使用される主要なコマンドについても詳しく説明し、設定の誤りを避ける方法を提案します。この記事を読むことで、ネットワーク管理者はAccess List Permit設定に関する理解を深め、Access Deniedの問題を効果的に解決できるようになるでしょう。

標準アクセスリストで指定できる条件は?

標準アクセスリストで指定できる条件は、主にIPアドレス、プロトコル、およびポート番号です。これらの条件を使用して、ネットワークトラフィックを許可または拒否することができます。標準アクセスリストは、主にソースIPアドレスに基づいてフィルタリングが行われ、詳細な制御には拡張アクセスリストが使用されます。以下は、標準アクセスリストで指定できる条件に関する詳細です。

IPアドレスの指定方法

IPアドレスは、ネットワークの特定のデバイスを識別するために使用されます。標準アクセスリストでは、次の方法でIPアドレスを指定できます。

- 完全なIPアドレス: 例: 192.168.1.1

- ワイルドカードマスクを用いたサブネット指定: 例: 192.168.1.0 0.0.0.255

- ホストキーワードを使用した指定: 例: host 192.168.1.1

プロトコルの指定方法

プロトコルは、ネットワーク通信の規則を定義します。標準アクセスリストでは、主にTCP、UDP、ICMPなどのプロトコルを指定できます。

- TCP (Transmission Control Protocol): リアブルな通信に使用されるプロトコル

- UDP (User Datagram Protocol): リアルタイム通信に適したプロトコル

- ICMP (Internet Control Message Protocol): エラーメッセージや診断メッセージを送信するプロトコル

ポート番号の指定方法

ポート番号は、特定のサービスやアプリケーションを識別するために使用されます。標準アクセスリストでは、ポート番号を指定することで、特定のサービスの通信を制御できます。

- ウェルノウンポート (01023): 例: HTTP (80), HTTPS (443)

- レジストリポート (102449151): 例: SSH (22), FTP (21)

- ダイナミックポート (4915265535): 例: 一時的なクライアント接続

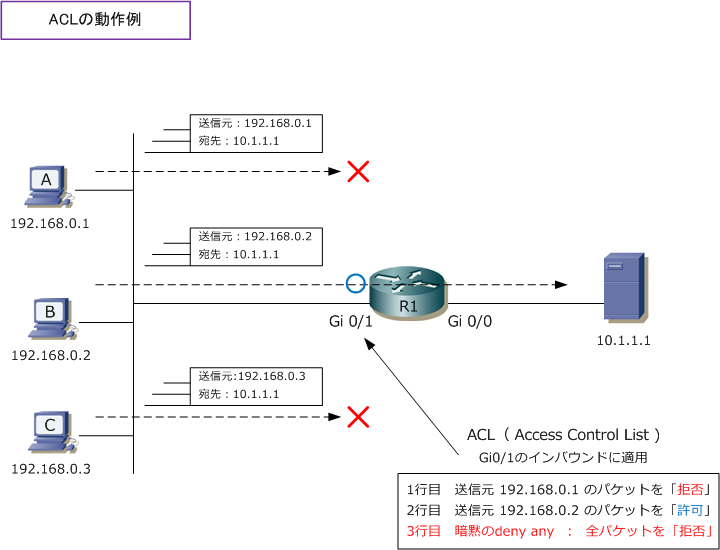

ACL設定とは何ですか?

ACL設定とは、アクセス制御リスト (Access Control List) の設定を指します。ACLは、ファイルやディレクトリに対するアクセス権限を細かく管理するための仕組みです。これにより、特定のユーザーまたはグループがファイルやディレクトリに対してどのような操作ができるかを制限したり、許可したりすることができます。ACLは、ファイルシステムのセキュリティを強化し、情報の保護に役立ちます。

ACL設定の基本的な機能

ACL設定にはいくつかの基本的な機能があります。まず、ユーザーとグループの権限設定が可能です。これにより、特定のユーザーまたはグループに対して、読み取り、書き込み、実行などの権限を個別に設定できます。

- 読み取り権限:ファイルの内容を表示できます。

- 書き込み権限:ファイルの内容を変更できます。

- 実行権限:ファイルを実行できます。

ACL設定の適用範囲

ACL設定は、ファイルやディレクトリに対して適用されます。ディレクトリに対してACLを設定すると、そのディレクトリ内のすべてのファイルやサブディレクトリにも同様の権限が適用されます。これにより、組織内のファイルやディレクトリのアクセスを一元管理することができます。

- ファイルへのACL設定:特定のファイルに対して権限を設定します。

- ディレクトリへのACL設定:ディレクトリとその内容に対して権限を設定します。

- デフォルトACL設定:新規に作成されるファイルやディレクトリに自動的に適用される権限を設定します。

ACL設定の管理ツール

ACL設定を管理するためのさまざまなツールがあります。代表的なものとして、setfaclとgetfaclコマンドがあります。これらのコマンドを使用することで、ファイルやディレクトリのACLを設定、確認、変更することができます。

- setfaclコマンド:ACLを設定または変更します。

- getfaclコマンド:現在のACL設定を確認します。

- ファイルマネージャ:グラフィカルなインターフェースでACLを管理するツールもあります。

ACLのインバウンドとアウトバウンドの使い分けは?

ACLのインバウンドとアウトバウンドの使い分けは、ネットワークのセキュリティと通信制御に重要な役割を果たします。インバウンドは、外部から内部への通信を制御します。一方、アウトバウンドは、内部から外部への通信を制御します。それぞれの設定により、特定のトラフィックを許可または拒否することができます。

インバウンドACLの特徴

インバウンドACLは、ネットワークの外部から内部への通信を管理します。以下に主な特徴を挙げます。

- 外部からの不正アクセスを防ぐ。

- 特定のポートやプロトコルのトラフィックを制限する。

- ファイアウォールとしての役割を果たす。

アウトバウンドACLの特徴

アウトバウンドACLは、ネットワークの内部から外部への通信を管理します。以下に主な特徴を挙げます。

- 内部ネットワークからの不適切な通信を制御する。

- 特定のウェブサイトやサービスへのアクセスを制限する。

- データの漏洩を防止する。

インバウンドとアウトバウンドの設定例

インバウンドとアウトバウンドの設定は、ネットワークの安全性を高めるために重要です。以下に具体的な設定例を示します。

- インバウンドACLで、外部からのSSHアクセスを許可する。

- アウトバウンドACLで、内部から外部へのFTPアクセスを制限する。

- インバウンドとアウトバウンドのACLを組み合わせて、特定のIPアドレスからのアクセスを完全に遮断する。

Access List Permit設定でAccess Denied?コマンドを確認しよう

「Access List Permit設定でAccess Denied」は、ネットワーク管理者が直面する一般的な問題の1つです。この問題は、Access Listの設定が間違っているときに発生します。このセクションでは、Access List Permit設定における「Access Denied」問題の解決方法を詳しく説明します。

Access Listの基本

Access Listは、ネットワークトラフィックを制御するための強力なツールです。基本的に、Access Listはパケットがネットワークを通過することを許可または拒否するルールのセットです。Access Listは、IPアドレス、ポート番号、プロトコルなどに基づいてトラフィックをフィルタリングできます。

「Access Denied」の意味

「Access Denied」とは、要求されたネットワークリソースへのアクセスが拒否されたことを意味します。これは、Access Listの設定が間違っている場合や、適切なアクセス権限がユーザーに与えられていない場合に発生する可能性があります。

コマンドの確認

Access Listの設定を確認するためには、以下のコマンドが役立ちます。 1. `show access-lists`: これは、現在のAccess Listの設定を表示します。 2. `show running-config`: このコマンドは、ルーターの現在の設定を表示し、Access Listの設定も含まれます。

| コマンド | 説明 |

|---|---|

| show access-lists | 現在のAccess Listの設定を表示します。 |

| show running-config | ルーターの現在の設定を表示します。 |

設定の確認と修正

Access Listの設定を確認し、問題を特定したら、適切な変更を加えることが重要です。以下の点を確認してください。 1. 正しいアドレスやポートが指定されているか 2. アクセスが許可されているか拒否されているか 3. 正しいプロトコルが指定されているか

ベストプラクティス

Access Listの設定は、ネットワークのセキュリティにとって非常に重要です。以下のベストプラクティスを遵守することで、問題を最小限に抑えることができます。 1. 定期的な設定の確認と更新 2. アクセス権限の最小特権の原則に従う 3. 変更前のバックアップ これらのステップを踏むことで、「Access List Permit設定でAccess Denied」の問題を効果的に解決し、ネットワークの安全性を確保することができます。

ACLの設定コマンドは?

ACLの設定コマンドは、以下の通りです。

1. 標準ACLの設定

標準ACLは、パケットのソースIPアドレスに基づいてフィルタリングを行います。以下のコマンドを使用します。

- access-list permit|deny

- interface

- ip access-group in|out

2. 拡張ACLの設定

拡張ACLは、パケットのソースIPアドレス、宛先IPアドレス、プロトコル、ポート番号など、より詳細な条件でフィルタリングを行います。以下のコマンドを使用します。

- access-list permit|deny

- interface

- ip access-group in|out

3. 名前付きACLの設定

名前付きACLは、ACLに名前を付けることができます。以下のコマンドを使用します。

- ip access-list standard|extended

- permit|deny

- interface

- ip access-group in|out

ACLの設定箇所はどこですか?

ACLの設定箇所は、一般的にネットワーク機器やコンピュータシステムでアクセス制御を行うための機能です。設定箇所は以下の通りです。

ネットワーク機器におけるACL設定箇所

ネットワーク機器では、ルータやスイッチなどの装置にACLを設定します。これらの機器では、ACLを設定することで、ネットワークトラフィックを制御し、セキュリティを確保することができます。設定箇所は、通常、以下のようになります。

- ルータのインタフェース

- スイッチのポート

- ファイアウォールのポリシールール

オペレーティングシステムにおけるACL設定箇所

オペレーティングシステムでは、ファイルやディレクトリへのアクセス制御を行うためにACLを設定します。これにより、ファイルやディレクトリのセキュリティを確保することができます。設定箇所は、以下のようになります。

- ファイルシステムのACL設定

- ディレクトリごとのACL設定

- ユーザーまたはグループごとのACL設定

アプリケーションにおけるACL設定箇所

アプリケーションでは、リソースや機能へのアクセス制御を行うためにACLを設定します。これにより、アプリケーションのセキュリティとプライバシーを確保することができます。設定箇所は、以下のようになります。

- アプリケーションの設定ファイル

- データベースのACL設定

- APIやWebサービスへのアクセス制御

IPアクセスリストとは何ですか?

IPアクセスリストとは、インターネット接続を行う際に、アクセスを許可または拒否するIPアドレスの一覧表です。ネットワークセキュリティを確保するために使用され、特定のIPアドレスからのアクセスを制限することができます。

IPアクセスリストの目的

IPアクセスリストの主な目的は、ネットワークへの不正アクセスを防ぐことです。以下のような機能があります。

- アクセス制御: 特定のIPアドレスからのアクセスを許可または拒否することができます。

- セキュリティ向上: 悪意のある攻撃や不正アクセスからネットワークを保護します。

- リソース管理: 重要なリソースへのアクセスを制限し、認証されたユーザーだけがアクセスできるようにします。

IPアクセスリストの設定方法

IPアクセスリストは、ルーター、ファイアウォール、サーバーなど、さまざまなネットワーク装置で設定することができます。設定方法は以下の通りです。

- 許可ルール: 許可するIPアドレスやサブネットを指定します。

- 拒否ルール: 拒否するIPアドレスやサブネットを指定します。

- 優先順位: 許可ルールと拒否ルールの適用順序を決定します。

IPアクセスリストのメリット

IPアクセスリストを使用することで、以下のようなメリットがあります。

- セキュリティ強化: ネットワークへの不正アクセスを防止し、セキュリティを向上させることができます。

- アクセス制御の柔軟性: IPアドレス単位でアクセス制御を行うことができるため、詳細なアクセス制御が可能です。

- 簡単な設定: 許可ルールと拒否ルールを設定するだけで、簡単にアクセス制御を実現することができます。

「Permit IP any any」とはどういう意味ですか?

「Permit IP any any」とは、ネットワークのアクセス制御リスト(ACL)において、すべてのIPアドレスからのすべてのトラフィックを許可するルールを表します。このルールは、ファイアウォールやルーターなどのネットワークデバイスに適用され、ネットワークのセキュリティ制御を設定するために使用されます。

「Permit IP any any」の利点

「Permit IP any any」ルールの利点は以下の通りです。

- シンプルで設定が容易

- ネットワークデバイス間の通信を制限しない

- 初期設定やテスト段階で便利

「Permit IP any any」の欠点

「Permit IP any any」ルールの欠点は以下の通りです。

- ネットワークセキュリティが低くなる

- 悪意のあるトラフィックが通過しやすくなる

- 特定のサービスやプロトコルを制御できない

「Permit IP any any」を使用する際の注意点

「Permit IP any any」ルールを使用する際は、以下の点に注意してください。

- 本番環境では使用を避ける

- 特定のプロトコルやポートへのアクセスを制御する場合は追加のルールを設定する

- ネットワークデバイスのセキュリティ設定を定期的に確認し、不必要なアクセスを制限する

よくある質問

Access List Permit設定でAccess Deniedが表示される理由は何ですか?

Access List Permit設定でAccess Deniedが表示される主な理由は、設定が正しく行われていないことです。例えば、許可するはずのIPアドレスやポート番号が正確に入力されていない場合や、ACLの適用先が間違っている場合などが考えられます。また、ACLの行番号やシーケンスが正しく設定されていないと、意図した通り動作しないことがあります。これらの設定を再度確認し、必要があれば修正してください。

Access List Permit設定で特定のIPアドレスを許可する方法は?

特定のIPアドレスを許可するためには、標準ACLまたは拡張ACLを使用します。標準ACLの場合、以下のように設定します。 access-list 1 permit 192.168.1.100 ここで、`1`はACLの番号で、`192.168.1.100`が許可するIPアドレスです。 拡張ACLの場合は、プロトコルやポート番号も指定できます。 access-list 101 permit tcp any host 192.168.1.100 eq 80 これにより、TCPプロトコルでポート80へのアクセスを`192.168.1.100`に許可します。

Access List Permit設定でネットワーク全体を許可する方法は?

ネットワーク全体を許可する場合、ワイルドカードマスクを使用します。例えば、`192.168.1.0/24`ネットワークを許可する設定は以下のようになります。 access-list 1 permit 192.168.1.0 0.0.0.255 ここで、`0.0.0.255`がワイルドカードマスクです。これにより、`192.168.1.0`から`192.168.1.255`までのIPアドレスが全て許可されます。

Access List Permit設定をインターフェースに適用する方法は?

Access List Permit設定をインターフェースに適用するには、以下のコマンドを使用します。 interface GigabitEthernet 0/0 ip access-group 1 in ここで、`GigabitEthernet 0/0`は適用先のインターフェース名、`1`はACLの番号です。また、`in`はACLをインバウンドで適用することを示します。アウトバウンドで適用する場合には、`in`の代わりに`out`を使用します。これにより、インターフェースへのパケットの流入または流出にACLが適用されます。

Access List Permit設定でAccess Denied?コマンドを確認しよう に類似した他の記事を知りたい場合は、Access エラー カテゴリにアクセスしてください。

関連記事