Accessログの見方:Access Deniedエラーの原因特定

について解説します。ウェブサイトやアプリケーションの管理者にとって、Accessログはユーザーアクセスに関する貴重な情報源です。しかし、ときにAccess Deniedエラーが発生し、ユーザーが望む情報にアクセスできない状況が発生します。このエラーの原因を特定することは、適切な対策を講じるために重要です。本記事では、Accessログを読み解く方法と、Access Deniedエラーの原因を特定する方法について詳しく説明します。

アクセスログとエラーログはどこにありますか?

アクセスログとエラーログの位置は、サーバーの設定やウェブアプリケーションの構成によって異なります。一般的には、以下の場所に保存されています。 Apacheの場合は、通常は `/var/log/apache2/` ディレクトリに配置されています。具体的には、アクセスログは `access.log` という名前で、エラーログは `error.log` という名前で保存されます。 Nginxの場合は、通常は `/var/log/nginx/` ディレクトリに配置されています。アクセスログは `access.log`、エラーログは `error.log` という名前で保存されます。 IISの場合は、通常は `C:inetpublogsLogFiles` ディレクトリに配置されています。アクセスログとエラーログは、日付ごとにファイルが作成され、ファイル名は `u_exYYYYMMDD.log` または `u_errYYYYMMDD.log` の形式で保存されます。

Apacheのログファイルの場所

Apacheのアクセスログとエラーログは、以下のパスに保存されています。

- /var/log/apache2/access.log: アクセスログが保存されるファイルです。

- /var/log/apache2/error.log: エラーログが保存されるファイルです。

- これらのパスは、`/etc/apache2/apache2.conf` または `httpd.conf` ファイルで設定できます。

Nginxのログファイルの場所

Nginxのアクセスログとエラーログは、以下のパスに保存されています。

- /var/log/nginx/access.log: アクセスログが保存されるファイルです。

- /var/log/nginx/error.log: エラーログが保存されるファイルです。

- これらのパスは、`/etc/nginx/nginx.conf` ファイルで設定できます。

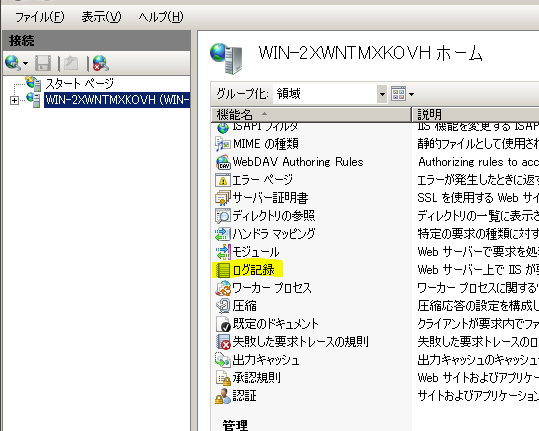

IISのログファイルの場所

IISのアクセスログとエラーログは、以下のパスに保存されています。

- C:inetpublogsLogFiles: アクセスログとエラーログが保存されるディレクトリです。

- ログファイル名は、日付に基づいて `u_exYYYYMMDD.log` または `u_errYYYYMMDD.log` という形式で生成されます。

- これらの設定は、IIS Manager のログファイル設定で変更できます。

エラーログにはどんな内容が含まれていますか?

エラーログには、システムやアプリケーションが正常に動作していない状況やエラーが発生したときに記録される情報が含まれています。これらのログは、システム管理者や開発者が問題を特定し、修正するために使用されます。エラーログには、エラーメッセージ、エラーの発生時刻、エラーの種類、エラーの詳細、影響を受けたコンポーネント、エラーが発生した環境などの情報が含まれます。

エラーログの基本的な内容

エラーログの基本的な内容は以下の通りです:

- エラーメッセージ:エラーの原因や状況を説明するテキスト。

- エラーの発生時刻:エラーが発生した日時。

- エラーの種類:エラーの分類(例:システムエラー、ネットワークエラー、データベースエラー)。

エラーログの詳細情報

エラーログの詳細情報は以下の通りです:

- エラーの詳細:エラーが発生した具体的な状況やプロセス。

- 影響を受けたコンポーネント:エラーによって影響を受けたシステムやアプリケーションの部分。

- エラーが発生した環境:エラーが発生した環境の設定や状態(例:OSのバージョン、メモリ使用量)。

エラーログの分析方法

エラーログの分析方法は以下の通りです:

- エラーメッセージの確認:エラーメッセージを仔細に読み、エラーの原因を特定。

- エラーの発生時刻の確認:エラーの発生時刻を確認し、他のログやイベントと照らし合わせる。

- エラーの詳細と影響範囲の調査:エラーの詳細情報を元に、影響範囲や解決策を調査。

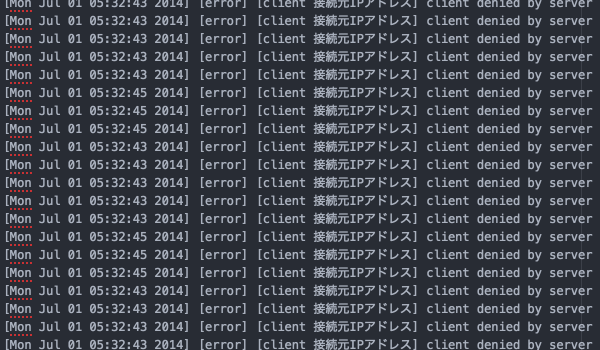

Apacheのエラーログとは何ですか?

Apacheのエラーログは、Webサーバーが動作中に発生したエラーや警告情報を記録したファイルです。これらの情報は、サーバーのトラブルシューティングやデバッグに非常に役立ちます。エラーログには、HTTPリクエストの処理中に発生した具体的なエラー、コンフィギュレーションの問題、スクリプトの実行エラーなどが含まれます。エラーログファイルは通常、`/var/log/apache2/error.log`や`/var/log/httpd/error_log`などの場所に保存されます。

Apacheのエラーログの用途

Apacheのエラーログは、Webサーバーの管理と保守に欠かせないツールです。具体的には以下の用途があります。

- エラーの特定:エラーログをチェックすることで、サーバー上で発生した具体的なエラーを特定し、その原因を調査できます。

- システムの監視:定期的にエラーログを確認することで、システムの状態をモニタリングし、潜在的な問題を早期に発見できます。

- セキュリティ対策:エラーログには、不正なアクセスや攻撃の痕跡が記録されることがあります。これらの情報を分析することで、セキュリティ対策を強化できます。

エラーログの構造とフォーマット

エラーログの構造とフォーマットは、Apacheのバージョンや設定によって異なる場合がありますが、一般的には以下の情報が含まれます。

- 日時:エラーが発生した日付と時間。

- エラーレベル:エラーの重要度(例:`[error]`, `[warn]`, `[notice]`)。

- エラーメッセージ:エラーの詳細な説明や、発生した場所のファイル名と行番号。

エラーログの設定と管理

エラーログの設定は、Apacheのコンフィギュレーションファイル(通常は`httpd.conf`や`apache2.conf`)で行います。以下の設定項目が主に使用されます。

- ErrorLog:エラーログファイルの保存先を指定します。

- LogLevel:エラーログに記録する詳細度(例:`debug`, `info`, `warn`, `error`)を設定します。

- LogFormat:エラーログのフォーマットをカスタマイズします。

CloudFrontのログを有効にするにはどうすればいいですか?

CloudFrontのログを有効にするには、以下の手順に従ってください。

1. CloudFrontディストリビューションの選択

まず、AWS Management Consoleにログインし、CloudFrontダッシュボードに移動します。次に、ログを有効にしたいディストリビューションを選択します。選択したディストリビューションの設定ページに移動します。

- AWS Management Consoleにログインします。

- CloudFrontダッシュボードに移動します。

- 対象のディストリビューションを選択します。

2. ログの設定

ディストリビューションの設定ページで、ディストリビューション設定タブを選択します。次に、ログ設定セクションを展開し、ログの有効化チェックボックスをオンにします。この際、S3バケットの名前を指定し、ログの保存先を選択します。

- ディストリビューション設定タブを選択します。

- ログ設定セクションを展開します。

- ログの有効化チェックボックスをオンにし、S3バケットの名前を指定します。

3. ログの確認と管理

ログを有効にした後、指定したS3バケットにログファイルが定期的に保存されます。これらのログファイルは、アクセスの分析やトラブルシューティングに役立ちます。必要に応じて、S3バケットからログファイルをダウンロードしたり、AWSの他のサービスと連携して分析を行うことができます。

- 指定したS3バケットにログファイルが保存されることを確認します。

- 必要に応じて、ログファイルをダウンロードします。

- AWSの他のサービスと連携して、ログデータを分析します。

Accessログの見方:Access Deniedエラーの原因特定

Accessログは、Webサーバーが受けたリクエストとその結果を記録したものです。リクエストが拒否された場合、「Access Denied」エラーが記録されます。このエラーの原因を特定するには、Accessログの見方を理解することが重要です。

Accessログの基本構造

Accessログの基本構造は、以下の通りです。

| 要素 | 説明 |

|---|---|

| リモートホスト | リクエストを送信したクライアントのIPアドレスまたはホスト名 |

| ユーザーID | 認証が必要な場合、ユーザーIDが記録される |

| 日付と時刻 | リクエストが受け付けられた日付と時刻 |

| メソッドとリソース | HTTPメソッド(GET、POSTなど)とリソースのURL |

| ステータスコード | リクエストの結果を示すHTTPステータスコード |

| 転送されたバイト数 | クライアントに転送されたバイト数 |

Access Deniedエラーの場合、ステータスコードが403になります。

リクエストが拒否された理由の特定

Accessログを分析し、リモートホスト、リクエストされたリソース、ステータスコードを確認することで、リクエストが拒否された理由を特定できます。例えば、特定のIPアドレスからのリクエストが繰り返し拒否されている場合、アクセス制限が設定されている可能性があります。また、特定のリソースに対するリクエストが拒否されている場合、そのリソースへのアクセス権限が不足している可能性があります。

ログ解析ツールの利用

Accessログを手動で分析するのは時間がかかるため、ログ解析ツールを利用すると効率的です。ログ解析ツールは、Accessログから重要な情報を抽出し、視覚化してくれるため、エラーの原因を特定するのに役立ちます。

アクセス制御の設定確認

Access Deniedエラーの原因として、アクセス制御の設定が原因である場合があります。Webサーバーの設定ファイルを確認し、アクセス制御のルールが正しく設定されているかどうかを検証してください。

ファイルやディレクトリのアクセス権限の確認

リソースへのアクセスが拒否されるもう一つの原因は、ファイルやディレクトリのアクセス権限が不足していることです。リソースのアクセス権限を確認し、適切な権限が設定されていることを確認してください。

よくある質問

Accessログで「Access Denied」エラーが表示される理由は何ですか?

「Access Denied」エラーが表示される主な理由は、ユーザーが指定されたリソースへのアクセス権限がない場合です。このエラーは、Webサーバーがリクエストを拒否したことを示しており、通常はセキュリティ設定やアクセス制御リスト(ACL)が関与しています。たとえば、ファイルやディレクトリのパーミッションが不適切である場合や、ユーザーが必要な認証情報を提供していない場合に、このエラーが発生する可能性があります。

Accessログの「Access Denied」エラーから、不正アクセスの試みを特定するにはどうすればよいですか?

Accessログを分析して、不正アクセスの試みを特定することができます。特に、異常な接続試行の頻度や不審なIPアドレスに注目します。また、認証が繰り返し失敗している場合や、存在しないリソースへのアクセスが試みられている場合にも要注意です。これらの兆候を検知すると、不正アクセスの試みが行われている可能性が高いため、適切な対策を講じる必要があります。

「Access Denied」エラーの発生を防ぐために、どのような対策を取るべきですか?

「Access Denied」エラーの発生を防ぐために、まず適切なアクセス制御を設定することが重要です。ユーザーがアクセスすべきリソースのみにアクセスできるように、ファイルやディレクトリのパーミッションを正確に設定します。また、Webアプリケーションのセキュリティ更新を適時適切に行い、脆弱性を悪用された場合の不正アクセスを防ぎます。

Accessログを分析する際に注意すべき点は何ですか?

Accessログの分析では、ログの完全性とリアルタイム性に注意すべきです。ログが改ざんされていないか確認し、また、ログの情報が最新であることを確認します。また、ログ解析の自動化ツールを活用し、不正アクセスの兆候をリアルタイムで検出できるようにすることも重要です。これにより、迅速に対応することが可能となり、リスクを最小限に抑えることができます。

Accessログの見方:Access Deniedエラーの原因特定 に類似した他の記事を知りたい場合は、Access エラー カテゴリにアクセスしてください。

関連記事