Identity and Access Management:IDとアクセス権限を一元管理

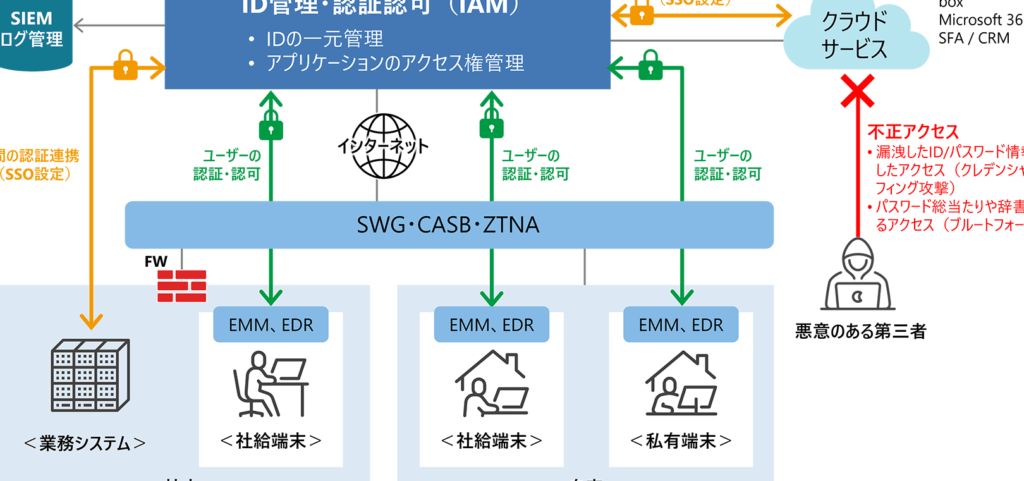

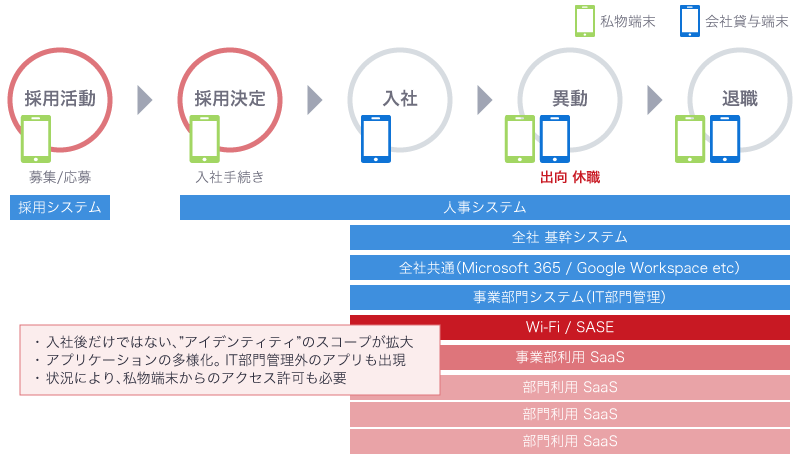

IDとアクセス権限を一元管理するIdentity and Access Management(IAM)は、現代のデジタル社会において重要な役割を果たしています。IAMは、組織内の個々のユーザーに適切なアクセス権限を割り当てることで、情報セキュリティを強化し、データへの不正アクセスを防ぐことを目的としています。本記事では、IAMの基本概念、役割、そして実装上のベストプラクティスについて詳しく解説します。さらに、IAMがもたらす利点や、導入に伴う注意点も紹介します。デジタル時代のビジネス環境下で、IAMは不可欠の技術であり、その重要性は今後さらに高まることでしょう。

IDとアクセス管理とは何ですか?

IDとアクセス管理とは、IDとアクセス権限を一元的に管理するシステムのことを指します。この管理手法は、組織内のユーザーがシステムやアプリケーションにアクセスする際のセキュリティを強化し、リソースへの適切なアクセスを確保するために使用されます。IDとアクセス管理は、ユーザーの認証、認可、および監査のプロセスを包括的に扱います。

IDとアクセス管理の目的

IDとアクセス管理の主な目的は、組織内のセキュリティとコンプライアンスを向上させることです。これには以下の要素が含まれます:

- ユーザー認証:ユーザーが正しい人であることを確認するプロセス。

- アクセス権限の管理:ユーザーがアクセスできるリソースを制御し、最小限の権限原則を適用する。

- 監査とレポート:アクセスログを記録し、不正行為やセキュリティ侵害を検出する。

IDとアクセス管理の主要なコンポーネント

IDとアクセス管理には、以下の主要なコンポーネントが含まれます:

- アイデンティティ管理:ユーザーのID、プロファイル情報、属性を管理する。

- アクセス制御:リソースへのアクセスを許可または拒否する。

- 認証と認可:ユーザーが正当なユーザーであることを確認し、適切な権限を付与する。

IDとアクセス管理の利点

IDとアクセス管理を導入することで、組織は以下の利点を得ることができます:

- セキュリティの強化:不正アクセスのリスクを低減し、データ保護を強化する。

- 運用効率の向上:ユーザーのプロビジョニングとデプロビジョニングを自動化し、管理負荷を軽減する。

- コンプライアンスの確保:規制や法律に準拠し、監査に備える。

アイデンティティ・アクセス管理とは何ですか?

アイデンティティ・アクセス管理(IAM)とは、組織内でユーザーアイデンティティ(ID)とアクセス権限を一元管理するためのシステムやプロセスのことを指します。IAMは、適切なユーザーが適切なリソースに適切なアクセスを行うことを確保し、セキュリティと効率性を向上させるために設計されています。これにより、組織はユーザーの認証、認可、および監査を効果的に行うことができます。

アイデンティティ・アクセス管理の主な目的

IAMの主な目的は、組織のリソースへの安全かつ効率的なアクセスを確保することです。具体的には以下の点が挙げられます。

- セキュリティの強化:不正アクセスやデータ漏洩を防ぐことで組織の情報を保護します。

- コンプライアンスの遵守:規制や法律に準拠するための管理を容易にします。

- ユーザー体験の向上:シングルサインオン(SSO)などにより、ユーザーが複数のシステムにログインする手間を省きます。

アイデンティティ・アクセス管理の主な機能

IAMシステムは、様々な機能を提供します。主な機能は以下の通りです。

- ユーザーマネジメント:ユーザーの登録、更新、削除などの管理を行います。

- 認証:ユーザーが正しいIDとパスワードを持っていることを確認します。

- 認可:ユーザーがアクセスできるリソースと権限を管理します。

アイデンティティ・アクセス管理の導入メリット

IAMを導入することで、組織は以下のメリットを享受できます。

- リスクの軽減:不正アクセスや内部脅威を防ぐことができます。

- 運用効率の向上:ユーザー管理の自動化やプロセスの簡素化により、IT部門の負担を軽減します。

- コンプライアンスの確保:規制や法律に準拠するための管理を容易にします。

IAMユーザは使いまわしできますか?

IAMユーザは、基本的には使いまわしすることは推奨されていません。各ユーザには固有のIDとアクセス権限が割り当てられることで、セキュリティと管理の観点から、ユーザの行動を正確に追跡し、必要に応じてアクセスを制限または削除することができます。使いまわしを行うと、どのユーザがどのリソースにアクセスしたかの追跡が難しくなり、セキュリティ上のリスクが高まります。

IAMユーザの使いまわしのリスク

IAMユーザの使いまわしは、以下のようなリスクをもたらします。

- ユーザの特定が困難になる:複数のユーザが同じIAMユーザを使用している場合、どのユーザがどのアクションを行ったかを正確に特定することが難しくなります。

- アクセス制御の難しさ:各ユーザに異なるアクセス権限が必要な場合、使いまわしでは適切なアクセス制御が困難になります。

- セキュリティの脆弱性:パスワードやアクセスキーが複数のユーザ間で共有されると、漏洩のリスクが高まり、システムのセキュリティが脅かされる可能性があります。

IAMユーザの使いまわしを避ける理由

IAMユーザの使いまわしを避ける理由は、以下の通りです。

- アカウントの管理が容易になる:各ユーザに個別のIAMユーザを割り当てることで、アカウントの管理が容易になり、アクセス権限の変更や削除が简单に行えます。

- 監査と追跡の精度が向上する:ユーザの行動を正確に追跡できるため、問題が発生した際の原因特定や対処が迅速に行えます。

- セキュリティの強化:ユーザ毎に固有のアクセス権限を設定することで、不正アクセスのリスクを低減することができます。

IAMユーザの管理方法

IAMユーザの管理方法として、以下のアプローチが推奨されます。

- ユーザごとのIAMユーザ作成:各ユーザに対して個別のIAMユーザを作成し、必要最低限のアクセス権限を割り当てます。

- 定期的なアクセス権限の見直し:ユーザのロールや役割が変更された場合や、定期的にアクセス権限を見直し、不要な権限は削除します。

- 強力なパスワードポリシーの適用:IAMユーザのパスワードは、定期的に変更し、複雑なパスワードを設定することで、セキュリティを強化します。

Identity and Access Management:IDとアクセス権限を一元管理

Identity and Access Management(IAM)は、組織内の個々のユーザーに適切なアクセス権限を付与し、リソースへのアクセスを制御するための重要なセキュリティ戦略です。IAMを使用すると、ユーザーIDやパスワード、アクセス権限を一元管理でき、セキュリティリスクを最小限に抑えることができます。

ID管理の重要性

ID管理は、組織のセキュリティ体制を強化するための基盤です。ユーザーごとにユニークなIDを割り当てることで、どのユーザーがどのリソースにアクセスしたかを追跡できます。また、ID管理により、ユーザーのアクセス権限を一元管理し、必要な場合には迅速に変更または削除できます。

アクセス権限の設定と制御

アクセス権限の設定と制御は、IAMの核心をなす機能です。ユーザーに適切なアクセス権限を付与し、必要なリソースのみにアクセスできるようにします。これにより、機密情報の漏洩や不正アクセスのリスクを低減できます。

シングルサインオン(SSO)の活用

シングルサインオン(SSO)は、ユーザーが一度ログインするだけで、複数のアプリケーションやサービスにアクセスできる機能です。SSOを導入することで、ユーザーが複数のIDとパスワードを記憶する必要がなくなり、セキュリティを向上させると同時に、ユーザビリティを向上させることができます。

多要素認証の導入

多要素認証(MFA)は、ユーザーが本人であることを確認するために、複数の認証情報を要求するセキュリティ手法です。一般的なMFAの例として、パスワードに加えて、携帯電話に送信されるワンタイムパスワード(OTP)が挙げられます。MFAを導入することで、不正アクセスのリスクを大幅に低減できます。

監査とレポート

IAMシステムでは、ユーザーのアクセス履歴や権限変更履歴を監査・レポートとして出力できます。これにより、セキュリティインシデントが発生した場合に、迅速に対応し、被害を最小限に抑えることができます。また、監査ログを定期的に確認することで、不正アクセスや権限の濫用を早期に検知できます。

| 機能 | 説明 |

|---|---|

| ID管理 | ユーザーごとにユニークなIDを割り当て、アクセス権限を一元管理 |

| アクセス権限の制御 | ユーザーに適切なアクセス権限を付与し、必要なリソースのみにアクセスできるようにする |

| シングルサインオン(SSO) | 一度のログインで複数のアプリケーションやサービスにアクセスできる機能 |

| 多要素認証(MFA) | 複数の認証情報を要求することで、不正アクセスのリスクを低減 |

| 監査とレポート | ユーザーのアクセス履歴や権限変更履歴を監査・レポートとして出力 |

Identity and Access Managementとはどういう意味ですか?

Identity and Access Managementの基本的な概念

Identity and Access Management(アイデンティティおよびアクセス管理)は、組織内の個々のユーザーが持つデジタルアイデンティティを適切に管理し、システムやリソースに対するアクセス権限を制御するための仕組みです。これにより、認証と権限の管理が一元化され、セキュリティが向上します。

- ユーザー認証: ユーザーが本人であることを確認するプロセス。

- アクセス制御: ユーザーがアクセスできるリソースや実行できる操作を制御する機能。

- 権限管理: ユーザーが持つ権限を集中管理し、適切なアクセス権限を設定する仕組み。

Identity and Access Managementの重要性

Identity and Access Managementは、組織の情報セキュリティを確保する上で非常に重要です。適切なIAMの導入により、以下のような利点が得られます。

- 情報漏洩のリスク軽減: 不正アクセスや内部者の悪意による情報漏洩を防ぐ。

- コンプライアンス遵守: 法令や業界標準に準拠したアクセス制御を実現する。

- 生産性向上: ユーザーが必要なリソースに迅速かつ確実にアクセスできることで作業効率が向上する。

Identity and Access Managementの主要なコンポーネント

Identity and Access Managementは、以下のような主要なコンポーネントで構成されます。

- ディレクトリサービス: ユーザー情報やアクセス権限を一元管理するデータベース。

- シングルサインオン(SSO): 一度の認証で複数のシステムやアプリケーションにアクセスできる機能。

- 多要素認証(MFA): パスワードに加え、別の認証要素(ワンタイムパスワード、生体情報など)を組み合わせることで、セキュリティを強化する認証方式。

IDアクセス管理とは何ですか?

IDアクセス管理とは、組織内の個々のユーザーがアクセスできる情報やリソースを制御するプロセスです。これには、ユーザーアカウントの作成、管理、監視、および削除が含まれます。IDアクセス管理の主な目的は、機密データへの不正アクセスを防ぐことであり、セキュリティとコンプライアンスの両方に重要な役割を果たしています。

IDアクセス管理の重要性

IDアクセス管理は、組織のセキュリティ対策の重要な要素です。不適切なアクセス管理は、データ漏洩、内部者脅威、そして最終的には組織の評判や財務状況に悪影響を及ぼす可能性があります。以下は、IDアクセス管理が重要な理由の一部です。

- データ保護:機密情報へのアクセスを制御することで、データの安全性を確保できます。

- コンプライアンス:多くの業界では、データ保護のための特定のアクセス制御が法律で要求されています。

- 効率の向上:適切なアクセス管理は、ユーザーが必要なリソースにすばやくアクセスできるようにし、生産性を向上させます。

IDアクセス管理のベストプラクティス

IDアクセス管理を効果的に実装するには、以下のベストプラクティスに従うことが重要です。

- 最小特権の原則:ユーザーには、業務を遂行するために必要なアクセス権のみを付与します。

- 定期的なアクセスレビュー:ユーザーのアクセス権を定期的に確認し、不要なアクセス権を削除します。

- 多要素認証:パスワードに加えて、別の形態の認証(例:SMS、生体認証)を要求することで、セキュリティを強化します。

IDアクセス管理のツールと技術

IDアクセス管理を効率的に実装するためには、適切なツールと技術を使用することが重要です。以下は、IDアクセス管理に使用される一般的なツールと技術です。

- ディレクトリサービス:ユーザー情報とアクセス権限を中央で管理するためのデータベースです。例としては、Active Directoryがあります。

- シングルサインオン(SSO):ユーザーが一回のログインで複数のアプリケーションにアクセスできるようにする技術です。

- IDおよびアクセス管理(IAM)ソリューション:アカウントの作成、管理、監視を自動化するための包括的なソフトウェアです。

アクセス権限の管理とはどういうことでしょうか?

アクセス権限の管理とは、コンピュータシステムやネットワークにおいて、ユーザーやプロセスがアクセスできるリソースを制御する仕組みです。これにより、システムのセキュリティを確保し、権限のない者が重要なデータや機能にアクセスすることを防ぎます。

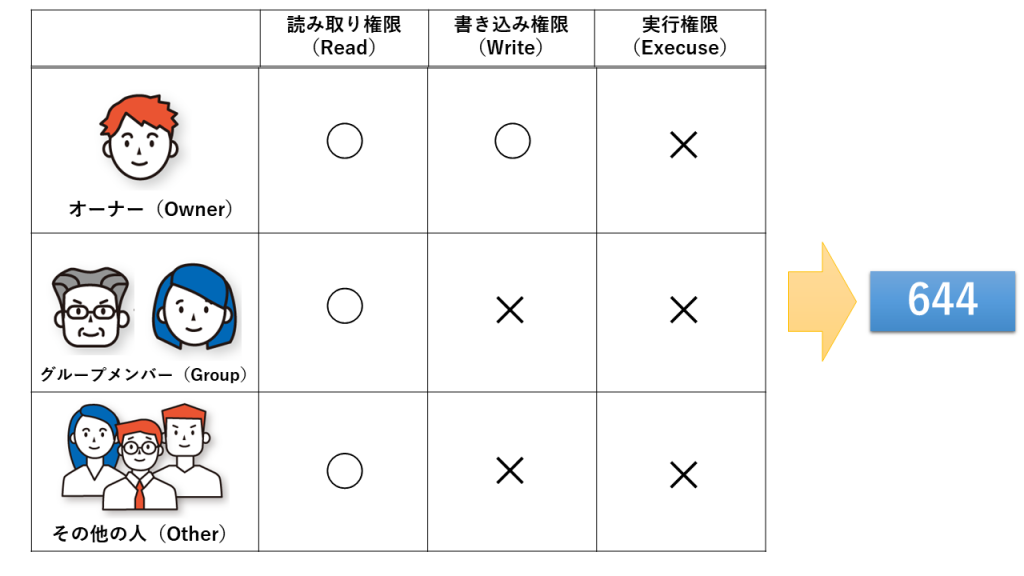

アクセス権限の種類

アクセス権限には、以下のような種類があります。

- 読み取り権限:ファイルやデータを読むことができる権限。

- 書き込み権限:ファイルやデータを書き換えることができる権限。

- 実行権限:プログラムを実行することができる権限。

アクセス制御の方法

アクセス制御には、以下のような方法があります。

- DAC(Discretionary Access Control):所有者がアクセス権限を設定する方式。

- MAC(Mandatory Access Control):システムがアクセス権限を設定する方式。

- RBAC(Role-Based Access Control):役割に基づいてアクセス権限を設定する方式。

アクセス権限の管理の重要性

アクセス権限の管理は、以下のような理由で重要です。

- 情報漏洩防止:権限のない者が重要な情報にアクセスすることを防ぐ。

- システムの信頼性確保:権限のない者がシステムを改ざんすることを防ぐ。

- コンプライアンス遵守:法律や規制に準拠したアクセス制御を実現する。

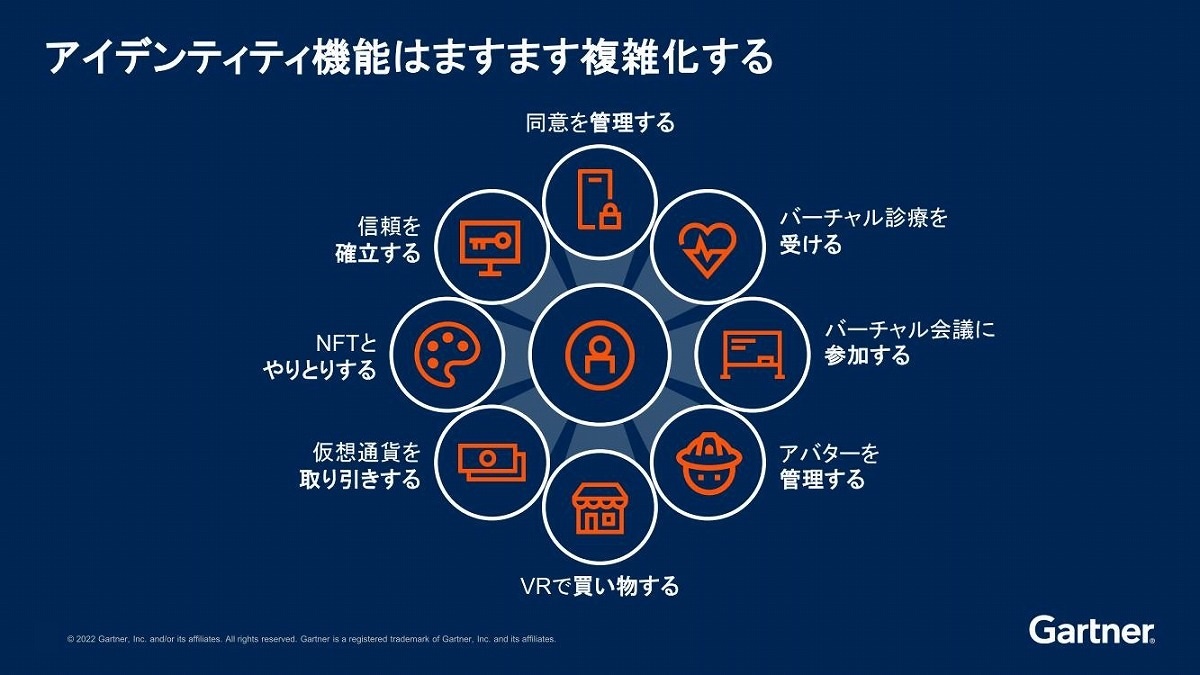

アイデンティティ管理とは何ですか?

アイデンティティ管理とは、組織やシステムにおける個人のアイデンティティに関する情報を効率的に管理・制御するための手法や技術のことです。具体的には、ユーザーアカウントの作成、権限の設定、アクセスの監視や制御などが含まれます。アイデンティティ管理の目的は、セキュリティを確保しつつ、ユーザーが必要なリソースに適切にアクセスできるようにすることです。

アイデンティティ管理の重要性

アイデンティティ管理は、組織のセキュリティや効率性を確保する上で非常に重要です。適切なアイデンティティ管理が行われていないと、以下のような問題が発生する可能性があります。

- 不正アクセス: 認証情報が漏洩した場合、不正なユーザーがシステムにアクセスできてしまいます。

- 権限の乱用: ユーザーが不必要な権限を持っていると、重要なデータの漏洩や改ざんのリスクが高まります。

- コンプライアンス違反: いくつかの業界では、アイデンティティ管理に関する特定の規制があり、遵守しなければなりません。

アイデンティティ管理の機能

アイデンティティ管理システムは、一般に以下のような機能を提供します。

- ユーザー管理: ユーザーアカウントの作成、更新、削除を中央集権的に管理します。

- 認証: ユーザーが本人であることを確認するために、パスワード、生体認証などを使用します。

- 権限管理: ユーザーごとに、アクセスできるリソースや実行できる操作を制御します。

アイデンティティ管理のベストプラクティス

効果的なアイデンティティ管理を行うには、以下のようなベストプラクティスに従うことが重要です。

- 最小権限の原則: ユーザーに必要最低限の権限のみを付与し、不必要な権限は与えないようにします。

- 定期的なアクセスレビュー: ユーザーのアクセス権限を定期的にレビューし、不要な権限は削除します。

- 多要素認証の導入: パスワードだけでなく、携帯電話やハードウェアトークンなど、複数の要素を組み合わせて認証を行います。

よくある質問

IDとアクセス権限の一元管理とは何ですか?

IDとアクセス権限の一元管理は、組織内の個々のユーザーのアイデンティティとアクセス権限を一か所で管理するためのシステムです。このシステムは、ユーザーが適切なリソースにアクセスすることができるよう、また、認められていないリソースへのアクセスを防ぐために設計されています。一元管理することで、組織はセキュリティを強化し、コンプライアンス要件を満たし、効率的なアクセス管理を実現することができます。

IDとアクセス権限の一元管理の主な利点は何ですか?

IDとアクセス権限の一元管理の主な利点は、セキュリティの向上、効率の向上、およびコンプライアンスの確保です。セキュリティの向上は、一元管理によりアクセス権限の誤った設定や過剰な権限を排除できるため実現されます。また、効率の向上は、ユーザーのアクセス権限の管理が一か所で行え、手動での管理が減ることで達成されます。最後に、コンプライアンスの確保は、一元管理システムにより監査や報告が簡素化されるため、規制要件を満たすことが容易になります。

IDとアクセス権限の一元管理システムにはどのような機能が含まれますか?

IDとアクセス権限の一元管理システムには、通常、以下のような機能が含まれます:ユーザー管理(ユーザーの作成、更新、削除)、アクセス権限管理(ユーザーのアクセス権限の割り当てと制御)、認証と認可(ユーザーのアイデンティティの確認とアクセス権限のチェック)、そして監査と報告(アクセス履歴の記録とコンプライアンス報告の生成)です。これらの機能を通じて、組織はユーザーのIDとアクセス権限を効果的に管理できます。

IDとアクセス権限の一元管理システムを導入する際に考慮すべきポイントは何ですか?

IDとアクセス権限の一元管理システムを導入する際には、以下のポイントを考慮することが重要です:スケーラビリティ(システムが組織の成長に対応できるか)、セキュリティ(システムが強力なセキュリティ機能を提供しているか)、ユーザビリティ(システムがユーザーフレンドリーで管理が容易か)、そしてインテグレーション(システムが既存のシステムやアプリケーションと簡単に統合できるか)です。これらの要素を慎重に評価することで、組織はニーズに最適なIDとアクセス権限の一元管理システムを選択できます。

Identity and Access Management:IDとアクセス権限を一元管理 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事