JWTアクセストークン:API認証の仕組み

JWTアクセストークンは、API認証の仕組みにおいて重要な役割を果たしています。この記事では、JWTアクセストークンがAPI認証においてどのように機能するか、またその利点と注意点について解説します。JWTは、JSON Webトークンの略で、ユーザーの認証情報を安全に転送するための技術です。API認証でJWTが使用される理由や、実装方法、セキュリティ上の考慮点など、JWTアクセストークンに関連するさまざまな情報を 제공します。この記事を通じて、JWTアクセストークンを効果的に活用し、安全なAPI認証を実現する方法を学びましょう。

アクセストークンとはAPIと何が違うの?

アクセストークンとは、APIとは異なる目的と機能を持っています。API(Application Programming Interface)は、ソフトウェア間の通信を可能にする仕組みであり、特定の機能やデータを提供します。一方、アクセストークンは、ユーザーがAPIを使用する際の認証と承認のための手段です。アクセストークンは、ユーザーのアイデンティティを確認し、アクセス権限を管理するために使用されます。

アクセストークンとAPIの主な違い

アクセストークンとAPIの主な違いは、用途と役割にあります。

- アクセストークンは認証と承認に使用される一方、APIは機能やデータの提供に使用されます。

- アクセストークンは一時的であり、定期的に更新が必要ですが、APIは継続的に利用できます。

- アクセストークンはセキュリティを強化するために使用され、APIは機能性を提供するために存在します。

JWTアクセストークンの特徴

JWTアクセストークン(JSON Web Token)は、アクセストークンの一種で、以下の特徴があります。

- JWTは自己完結型のトークンで、トークン自体にユーザーの情報やアクセス権限が含まれています。

- JWTは署名付きであるため、トークンの改ざんを防止できます。

- JWTは軽量で高速な処理が可能であり、APIのパフォーマンスを向上させます。

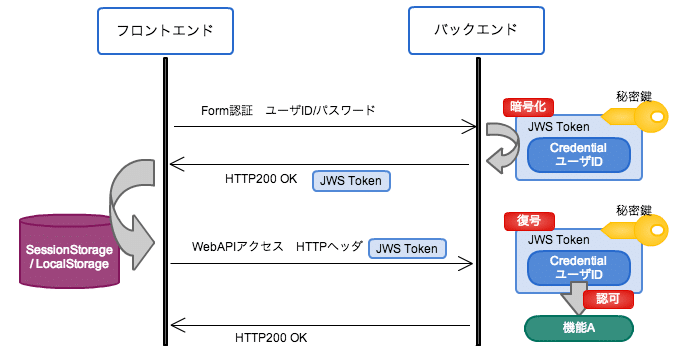

API認証におけるJWTアクセストークンの使用方法

API認証においてJWTアクセストークンは、以下の方法で使用されます。

- ユーザーが認証リクエストを送信し、サーバーがユーザーのアイデンティティを確認します。

- 認証が成功すると、サーバーはJWTアクセストークンをユーザーに発行します。

- ユーザーは、その後のAPIリクエストでJWTアクセストークンを含めることで認証と承認を完了します。

JWTとはどういうトークンですか?

JWT(JSON Web Token)は、ユーザーの認証情報を安全に伝送するためのデータ構造です。JWTは、JSON形式でエンコードされた情報のペイロードを含み、デジタル署名または暗号化することで、情報の整合性と機密性を確保します。APIの認証において、JWTはクライアントとサーバー間の認証情報を効率的にやり取りする手段として広く利用されています。

JWTの構造

JWTは3つの部分から構成されています:

- ヘッダー(Header):トークンのタイプ(JWT)と使用する署名アルゴリズム(例:HMAC SHA256)を含みます。

- ペイロード(Payload):ユーザーの識別情報や他のメタデータ(クレーム)を含みます。これらの情報はクライアントとサーバー間で安全に伝送されます。

- 署名(Signature):ヘッダーとペイロードを署名アルゴリズムでハッシュ化し、シークレットキーで署名したものを含みます。これにより、トークンの整合性と信頼性を保証します。

JWTの認証フロー

JWTを使用したAPI認証のフローは以下のようになります:

- ユーザーが認証情報を提供し、サーバーにログインリクエストを送信します。

- サーバーが認証情報を検証し、有効であればJWTを生成します。

- サーバーが生成したJWTをレスポンスとしてクライアントに返します。

- クライアントがJWTを保存し、sequentなAPIリクエストにおいて、ヘッダーのAuthorizationフィールドにトークンを含めて送信します。

- サーバーが受信したJWTの署名を検証し、有効であればリクエストを処理します。

JWTの利点と注意点

JWTの利点と注意点は以下の通りです:

- 利点:ステートレスな認証を実現し、スケーラビリティが向上します。また、トークンに情報が含まれているため、データベースへのアクセス頻度が減ります。

- 注意点:トークンのサイズが大きくなると、パフォーマンスに影響を及ぼす可能性があります。また、トークンの有効期限の管理やリフレッシュの仕組みが必要です。

- セキュリティ:トークンの署名や暗号化が適切に行われなければならないため、適切なセキュリティ対策を講じる必要があります。

JWT認証の特徴は?

JWT認証の特徴は、API認証において非常に効率的かつセキュアな方法を提供することです。JWT(JSON Web Token)は、認証情報を含んだトークンをJSON形式でエンコードしたものです。このトークンは、クライアントとサーバー間で安全に伝送され、認証と認可の情報が含まれています。JWTは、ステートレスな認証メカニズムであり、サーバーはトークンを検証することでユーザーの認証状態を確認できます。これにより、セッション管理の負荷が軽減され、スケーラビリティが向上します。

JWTアクセストークンの安全性

JWTアクセストークンは、署名が施されており、この署名はトークンの改ざんを防止します。トークンが送信された後、クライアントがトークンを改ざんしても、サーバーが署名の検証を行うことで改ざんを検知できます。この仕組みにより、認証情報の安全性が保証されます。

- 署名は、秘密鍵または公開鍵を使用して生成されます。

- サーバーは、トークンの署名を検証することで改ざんを確認できます。

- 署名が一致しないトークンは、無効とみなされます。

JWTアクセストークンの効率性

JWTアクセストークンは、ステートレスな認証メカニズムであるため、サーバーはユーザーのセッション情報を保存する必要がありません。これにより、サーバーの負荷が軽減され、スケーラビリティが向上します。また、トークンはクライアント側で保持されるため、リクエストごとにサーバーに認証情報を照会する必要がありません。

- サーバーはトークンの検証のみでユーザーの認証状態を確認できます。

- セッション情報を保存する必要がないため、サーバーの負荷が軽減されます。

- トークンはクライアント側で保持され、リクエストに含まれて送信されます。

JWTアクセストークンの柔軟性

JWTアクセストークンは、カスタムクレームを含めることができるため、様々な情報をトークンに埋め込むことができます。これにより、ユーザーの属性や権限などの情報を効率的に伝送できます。また、トークンの有効期限を設定することで、セキュリティを高めることができます。

- カスタムクレームは、ユーザーの属性や権限などの情報を含められます。

- トークンの有効期限を設定することで、セキュリティを高められます。

- トークンの情報を簡単に変更できるため、柔軟な認証管理が可能です。

JWTアクセストークン:API認証の仕組み

JWTアクセストークンは、API認証の重要な仕組みの一つであり、安全なデータ転送を実現するために広く使用されています。以下では、JWTアクセストークンに関する詳細な情報を提供します。

JWTアクセストークンの概要

JWT(Json Web Token)アクセストークンは、JSON形式でデータを格納し、デジタル署名で保護されたトークンです。これにより、データの改ざんが防止されます。一般的に、JWTはヘッダー、ペイロード、署名の3つの部分から構成されます。

JWTの構造

JWTは以下の3つの部分で構成されています。 1. ヘッダー:トークンのタイプと署名のアルゴリズムが含まれます。 2. ペイロード:ユーザー情報や有効期限などのクレームが含まれます。 3. 署名:ヘッダーとペイロードを秘密鍵で署名したものが含まれます。

JWTの利点/WebAPIでの使用

JWTアクセストークンには、以下のような利点があります。 1. ステートレス:サーバーはトークンの検証のみを行うので、サーバーの負担が軽減されます。 2. 拡張性:複数のサーバー間でトークンを共有できるため、拡張性に優れています。 3. セキュリティ:デジタル署名により、データの改ざんを防止します。

| 特徴 | 説明 |

|---|---|

| ステートレス | サーバーはトークンの検証のみを行う |

| 拡張性 | 複数のサーバー間でトークンを共有できる |

| セキュリティ | デジタル署名により、データの改ざんを防止 |

JWTの生成と検証

JWTの生成は、以下の手順で行われます。 1. ヘッダーとペイロードをBase64でエンコードする。 2. エンコードしたヘッダーとペイロードを秘密鍵で署名する。 3. 生成した署名をヘッダーとペイロードに追加し、JWTを完成させる。 JWTの検証は、以下の手順で行われます。 1. 受け取ったJWTからヘッダーとペイロードを分離する。 2. ヘッダーとペイロードから署名を計算する。 3. 計算した署名と受け取った署名が一致するか確認する。

JWTのベストプラクティス

JWTを使用する際には、以下のベストプラクティスに従うことが推奨されます。 1. 有効期限を設定し、トークンの再利用を防ぐ。 2. センシティブな情報はペイロードに含めない。 3. 署名のアルゴリズムはセキュアなものを使用する。 4. トークンの長さに注意し、必要な情報のみを含める。

アクセストークンの認証方式は?

アクセストークンの認証方式には以下のようなものがあります。

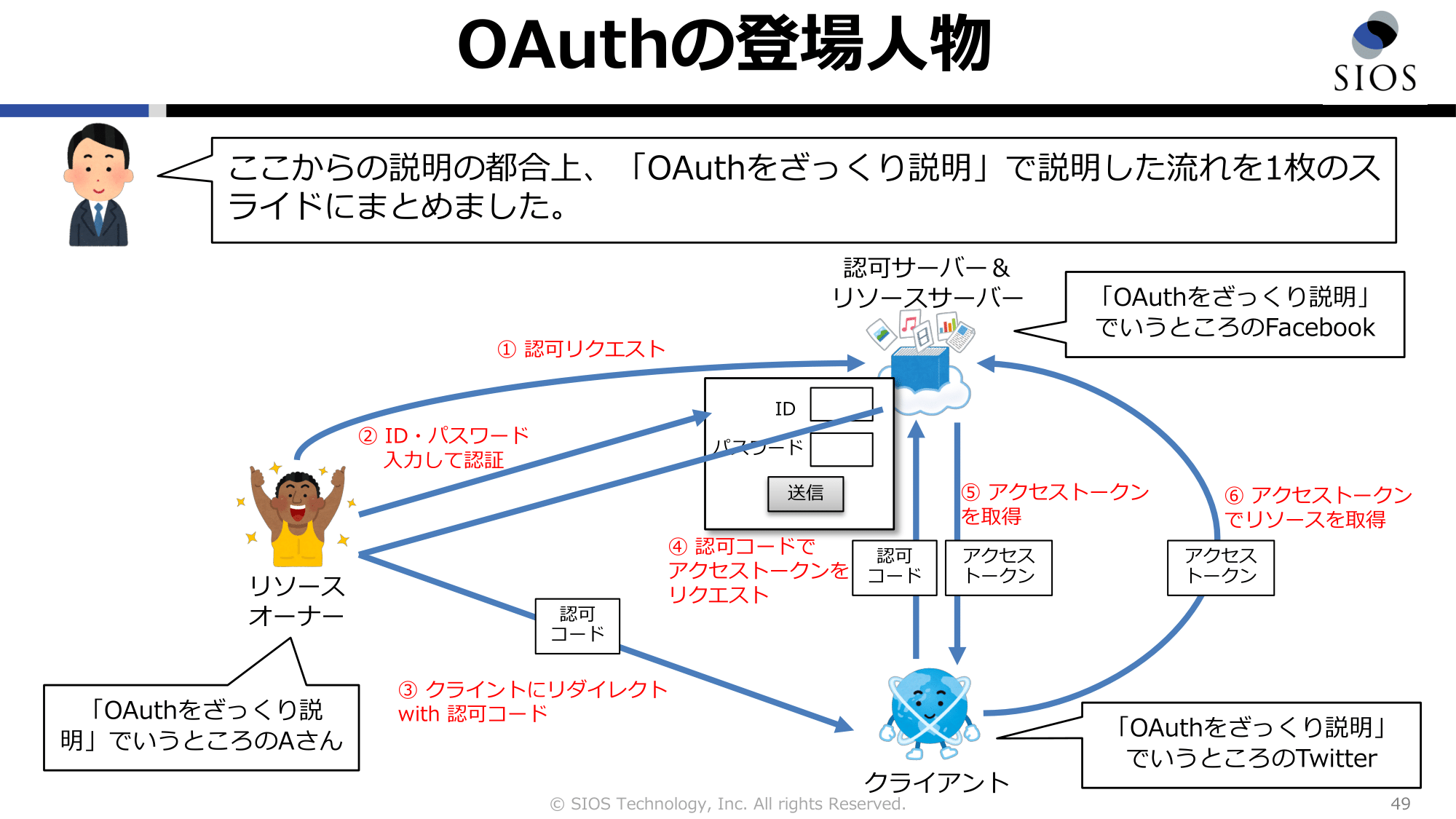

OAuth 2.0

OAuth 2.0は、現在広く使われているアクセストークンの認証方式です。これは、Authorization Serverがクライアントにアクセストークンを発行し、そのトークンを使用してリソースサーバーにアクセスするという仕組みです。主な特徴は以下の通りです。

- セキュリティが高い

- 柔軟性があり、様々な場面で使える

- アクセス制御が容易

JWT (JSON Web Token)

JWTは、JSON形式を使用したトークンフォーマットで、自己-containedな認証情報を持ちます。これは、JWTをサーバーが発行し、クライアントがそれを保持してリクエストのたびに送信することで認証を行うものです。主な特徴は以下の通りです。

- ステートレスなのでサーバーの負担が軽い

- 容易に複数のデバイス間で使い回しができる

- 编码やデコードが簡単に行える

Bearer Token

Bearer Tokenは、トークンそのものがリソースへのアクセス権を示すものです。これは、Bearer Tokenをリクエストに含めるだけで、アクセス制御ができるというシンプルな方式です。主な特徴は以下の通りです。

- シンプルで実装が容易

- トークンの改ざんが困難

- アクセストークンが漏洩したら誰でも使えてしまうリスクがある

APIトークン認証とは何ですか?

APIトークン認証は、アプリケーションプログラミングインターフェイス(API)を使用する際に、ユーザーが本人であることを確認するための認証方法です。この認証方式は、APIリクエストにトークンと呼ばれる一意の識別子を付加することで行われます。このトークンは、通常、ユーザーがログインしたときに生成され、有効期限が設けられています。

APIトークンの利点

APIトークン認証には、以下のような利点があります。

- セキュリティの向上:パスワードの代わりにトークンを使用することで、パスワードが漏洩するリスクを軽減できます。

- アクセス制御:トークンには、有効期限やアクセスできるリソースの範囲を設定できるため、細かなアクセス制御が可能です。

- スケーラビリティ:トークンは、サーバー側で簡単に生成、管理できるため、大規模なシステムでもスケーラビリティが確保されます。

APIトークンの種類

APIトークンには、以下のような種類があります。

- Bearerトークン:最も一般的なトークン形式で、APIリクエストのAuthorizationヘッダーに持ちます。

- OAuthトークン:OAuth 2.0認証フローにより生成されるトークンで、第三者アプリケーションがユーザーの代わりにリソースにアクセスできるようになります。

- JWT(JSON Web Token):JSON形式で表現されるトークンで、自己包含的にユーザーの情報を保持できるため、状態レスな認証が可能です。

APIトークンの注意点

APIトークン認証を使用する際には、以下のような注意点があります。

- トークンの保護:トークンは、悪意のある者によって取得されると、不正アクセスのリスクがあります。トークンを安全に保管し、漏洩しないよう注意が必要です。

- 有効期限の設定:トークンの有効期限を適切に設定し、長期間有効なトークンを避けることで、リスクを低減できます。

- リフレッシュトークンの使用:アクセストークンの有効期限が切れた場合、リフレッシュトークンを使用して、新しいアクセストークンを取得する仕組みを導入すると便利です。

JWT方式の仕組みは?

JWT方式の仕組みは、JSON Web Token(JWT)と呼ばれる暗号化されたトークンを使用して、サーバーとクライアント間の認証と認可を実現する方法です。JWTは、ヘッダー、ペイロード、シグニチャの3つの部分から構成されています。

JWTの生成と検証

JWTは、サーバー側で生成され、クライアントに送信されます。クライアントは、以降のリクエストでJWTを送信し、サーバーはJWTのシグニチャを検証して、改ざんされていないかどうかを確認します。

- ヘッダー:トークンのタイプと署名に使用するアルゴリズムが含まれています。

- ペイロード:ユーザーの情報や有効期限などのクレーム(要求)が含まれています。

- シグニチャ:ヘッダーとペイロードを秘密鍵で署名したものです。

JWTの利点

JWT方式には、以下のような利点があります。

- ステートレス:サーバーは、セッション情報を保持する必要がなく、スケーラビリティが向上します。

- セキュリティ:JWTは署名され、改ざんされないように保護されています。

- 拡張性:JWTは、さまざまなプラットフォームや言語でサポートされています。

JWTの使用シナリオ

JWTは、以下のような場合に使用されます。

- 認証:ユーザーがログインした後、サーバーからJWTを取得し、以降のリクエストでJWTを送信します。

- 認可:JWTに含まれるクレームを使用して、ユーザーのアクセス権限を制御します。

- 情報交換:JWTは、セキュアな方法で情報を交換するためにも使用されます。

トークンベースの認証とは何ですか?

トークンベースの認証とは、ユーザーがシステムにアクセスする際に、ユーザー名とパスワードの代わりにトークンと呼ばれる一意の符号を使用して認証する方法です。トークンは、ユーザーが本人であることを証明するものであり、通常、一定期間のみ有効です。

トークンの種類

トークンベースの認証では、さまざまな種類のトークンが使用されます。主なものには以下のようなものがあります。

- アクセストークン: ユーザーがリソースにアクセスする権限を付与するトークンです。

- リフレッシュトークン: アクセストークンの有効期限が切れた場合、新しいアクセストークンを取得するために使用されるトークンです。

- セッショントークン: ユーザーのセッション情報を保持するトークンです。

トークンベースの認証の利点

トークンベースの認証には、以下のような利点があります。

- セキュリティ: トークンはユーザー名やパスワードを含まないため、改ざんや漏洩のリスクが低くなります。

- スケーラビリティ: トークンはステートレスであり、サーバーがユーザーのセッション情報を保持する必要がないため、大規模なシステムにも対応できます。

- 柔軟性: トークンには有効期限やスコープを設定できるため、アクセス制御が容易になります。

トークンベースの認証のしくみ

トークンベースの認証は、一般的に以下の手順で行われます。

- ユーザーがユーザー名とパスワードを使用してシステムにログインします。

- システムはユーザーを認証し、トークンを生成してユーザーに返します。

- ユーザーは以降のリクエストでトークンを送信して、システムに対して自分自身を認証します。

よくある質問

JWTアクセストークンとは何ですか?

JWTアクセストークン(JSON Web Token)は、認証と情報交換を安全に行うためのコンパクトで自己-containedな方法です。JWTは、デジタル署名を使って署名されるため、信頼できること証明されます。さらに、JWTはHMACアルゴリズムやRS256などの暗号化方式を利用して生成されるため、改ざんされにくく、安全な情報伝達が可能です。

JWTアクセストークンを使用する利点は何ですか?

JWTアクセストークンを使用する主な利点は以下の通りです。 1. 状態レス:JWTはサーバー側で状態を保持する必要がなく、スケーラビリティが向上します。 2. セキュリティ:デジタル署名や暗号化により、改ざんや改変が困難になります。 3. 効率性:一度発行されたトークンは、複数のサービスで再利用可能です。 4. 標準化:JWTは広くサポートされているため、さまざまなプラットフォームや言語との互換性があります。

JWTアクセストークンの構造はどのようなものですか?

JWTアクセストークンは、以下の3つのパートで構成されています。 1. ヘッダー(Header):トークンのタイプと署名に使用するアルゴリズムが含まれています。 2. ペイロード(Payload):クレーム(claims)と呼ばれるユーザー情報や有効期限などの情報が含まれています。 3. 署名(Signature):ヘッダーとペイロードを秘密鍵で署名したものです。 これら3つのパートは、Base64エンコードされ、ドット(.)で連結されています。

JWTアクセストークンはどのようにして安全に保たれていますか?

JWTアクセストークンの安全性は、主に以下の要素によって確保されています。 1. デジタル署名:送信者が正当であることを確認し、トークンが改ざんされていないことを保証します。 2. 暗号化:HMACやRS256などの暗号化アルゴリズムを使用することで、トークンの内容が第三者に読まれることを防ぎます。 3. 有効期限:トークンに有効期限を設定することで、万が一トークンが漏洩してもその影響を限定できます。 4. 適切な秘密鍵管理:秘密鍵を安全に保管し、アクセス制御を厳格に行うことで、トークンの信頼性を維持します。

JWTアクセストークン:API認証の仕組み に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事