Apacheサーバーへのアクセス権を設定!セキュリティ強化&不正アクセス防止

Apacheサーバーは、世界中で広く利用されているウェブサーバーソフトウェアです。そのため、セキュリティ強化と不正アクセス防止は非常に重要な課題となっています。本記事では、Apacheサーバーへのアクセス権の設定方法を解説します。適切なアクセス制御を行うことで、サーバーの安全性を向上させることができます。また、基本的なセキュリティ対策だけでなく、より高度な設定も紹介しますので、不正アクセスからサーバーを守るための手段を学ぶことができます。

Apacheの危険性は?

Apacheの危険性は、主にサーバーのセキュリティに関連しています。Apacheはオープンソースのウェブサーバーであるため、そのソースコードが公開されていることから、攻撃者は脆弱性を発見しやすく、不正アクセスやデータの盗難、サービスの停止などのリスクが高まります。また、適切なアクセス権の設定がされていない場合は、サーバーがさらなるリスクに晒されることになります。

Apacheサーバーへのアクセス制御の重要性

Apacheサーバーへのアクセス制御は、セキュリティ強化の基本的な要素です。適切なアクセス制御を行うことで、不正アクセスやマルウェアの侵入を防ぐことができます。以下に、アクセス制御の重要性を説明します。

- 認証と認可:ユーザーがサーバーにアクセスする際には、認証と認可が行われる必要があります。これは、適切なユーザーだけがリソースにアクセスできるようにするためです。

- アクセスログ:アクセスログを記録することで、不審なアクセスを検出し、対策を講じることができます。

- ファイルパーミッション:ファイルやディレクトリのパーミッションを適切に設定することで、不要なアクセスを防ぐことができます。

Apacheサーバーのセキュリティ強化方法

Apacheサーバーのセキュリティを強化するには、複数の対策が必要です。以下に、主なセキュリティ強化方法を挙げます。

- 最新バージョンの使用:常に最新のバージョンを使用することで、既知の脆弱性を修正することができます。

- 不要なモジュールの無効化:使用していないモジュールを無効化することで、攻撃の入口を減らすことができます。

- ファイアウォールの設定:ファイアウォールを設定することで、不正なトラフィックをブロックし、サーバーを保護することができます。

不正アクセスの防止策

不正アクセスを防止するためには、多層的な防御策が重要です。以下に、主な不正アクセス防止策を挙げます。

- SSL/TLSの使用:SSL/TLSを使用することで、通信の暗号化を実現し、データの窃取を防ぐことができます。

- 定期的なセキュリティ監査:定期的にセキュリティ監査を行うことで、潜在的な脆弱性を早期に発見し、対策を講じることができます。

- DDoS攻撃対策:DDoS攻撃対策ツールを導入することで、大規模なトラフィックによるサーバーのダウンを防ぐことができます。

Apacheのアップデート手順は?

Apacheのアップデート手順は、セキュリティ強化と不正アクセス防止の観点から重要な作業です。ここでは、Apacheサーバーのアップデート手順を詳細に説明します。また、Apacheサーバーへのアクセス権を設定する方法も紹介します。

1. 現在のApacheバージョンの確認

まずは、現在のApacheのバージョンを確認します。バージョンを確認することで、アップデートが必要かを判断できます。以下のコマンドを実行してください。

- コマンド:`apachectl v`

- このコマンドを実行すると、Apacheのバージョン情報が表示されます。

- 表示されたバージョンが最新かどうかを確認し、アップデートが必要かどうかを判断します。

2. アップデート前のバックアップ

アップデート前に、重要なファイルや設定をバックアップしておくことが重要です。これにより、アップデートに問題が発生した場合でも、迅速に元の状態に戻ることができます。

- バックアップ対象:Apacheの設定ファイル(`httpd.conf`、`virtualhosts.conf`など)、ウェブサイトのコンテンツファイル。

- バックアップは、以下のコマンドで行うことができます:`cp /path/to/your/file /path/to/backup/file`

- すべての重要なファイルをバックアップしたら、バックアップファイルの整合性を確認します。

3. Apacheのアップデート手順

Apacheのアップデートは、以下の手順で行います。セキュリティパッチが含まれているため、最新のバージョンにアップデートすることが重要です。

- 更新パッケージのインストール:`sudo yum update httpd`(CentOSの場合)または `sudo aptget update && sudo aptget upgrade apache2`(Ubuntuの場合)

- アップデートが完了したら、Apacheサービスを再起動します:`sudo systemctl restart httpd`(CentOSの場合)または `sudo systemctl restart apache2`(Ubuntuの場合)

- 再起動後、Apacheのバージョンを再確認し、アップデートが正しく適用されていることを確認します。

4. アクセス権の設定

Apacheサーバーへのアクセス権を適切に設定することで、セキュリティを強化し、不正アクセスを防止できます。以下の手順でアクセス権を設定します。

- 設定ファイルの編集:`sudo nano /etc/httpd/conf/httpd.conf`(CentOSの場合)または `sudo nano /etc/apache2/apache2.conf`(Ubuntuの場合)

- ファイル内のディレクティブを編集し、必要なディレクトリのアクセス権を設定します。例えば、`

`ディレクティブを使用して、指定したディレクトリのアクセス権を設定します。 - 設定が完了したら、保存してファイルを閉じ、Apacheサービスを再起動します。

5. セキュリティ強化のための追加設定

Apacheサーバーのセキュリティをさらに強化するためには、以下の設定も行うことをお勧めします。

- 不要なモジュールの無効化:使用していないモジュールを無効化することで、攻撃の入口を減らすことができます。`sudo a2dismod modulename`コマンドを使用します。

- HTTPヘッダーの設定:`httpd.conf`や`apache2.conf`ファイルに次のディレクティブを追加することで、HTTPレスポンスヘッダーを設定し、ブラウザのセキュリティを強化します。例えば、`Header always set ContentSecurityPolicy defaultsrc 'self';`

- ログの監視:定期的にApacheのログファイルを確認し、異常なアクセスを検出します。`/var/log/httpd/`(CentOSの場合)または `/var/log/apache2/`(Ubuntuの場合)

Apacheの最新バージョンは?

Apache HTTP Serverの最新バージョンは2.4.57です(2023年12月時点)。このバージョンでは、さまざまなセキュリティ強化とパフォーマンスの向上が行われており、不正アクセスの防止にも貢献しています。最新バージョンへのアップデートは、システムの安全性を確保するための重要なステップです。

最新バージョンでのセキュリティ強化

最新バージョンのApache HTTP Serverでは、以下のようなセキュリティ強化が行われています:

- 脆弱性の修正:過去のバージョンで発見された脆弱性が修正され、不正アクセスのリスクが軽減されています。

- 認証と認可の機能向上:ユーザー認証と認可のメカニズムが改善され、より厳格なアクセス制御が可能になりました。

- 暗号化の強化:TLSプロトコルのサポートが更新され、より安全な通信が確保できるようになりました。

アクセス権の設定方法

Apache HTTP Serverの最新バージョンでは、アクセス権の設定がより柔軟かつ安全に行えます:

- .htaccessファイルの利用:ディレクトリごとにアクセス制御を設定できる.htaccessファイルの機能が強化されています。

- mod_authz_coreモジュール:新規追加されたmod_authz_coreモジュールを使用することで、複雑なアクセス制御ルールを簡単に設定できます。

- IPアドレス制限:特定のIPアドレスからのアクセスを許可または拒否する設定が簡素化されました。

不正アクセスの防止策

最新バージョンのApache HTTP Serverでは、以下の不正アクセスの防止策が採られています:

- ログの詳細化:アクセスログとエラーログが詳細化され、異常の検出が容易になりました。

- 強制的なHTTPS接続:HTTPからHTTPSへのリダイレクトを自動で設定できる機能が強化されました。

- ファイアウォール連携:外部ファイアウォールとの連携が強化され、複合的なセキュリティ対策が可能になりました。

Apacheサーバーへのアクセス権設定によるセキュリティ強化方法

Apacheサーバーへのアクセス権を適切に設定することで、セキュリティを強化し、不正アクセスを防止することができます。この記事では、アクセス権設定の基本から、具体的な設定方法まで詳しく解説します。

アクセス権の基本

アクセス権とは、ファイルやディレクトリに対して、誰がどのような操作を行えるかを制御するための設定です。一般的に、読み取り、書き込み、実行の3種類の権限があります。これらの権限を適切に設定することで、不正アクセスを防止し、セキュリティを強化できます。

| 権限 | 意味 |

|---|---|

| 読み取り (r) | ファイルの内容を読むことができる |

| 書き込み (w) | ファイルの内容を変更・削除できる |

| 実行 (x) | ファイルを実行できる |

ユーザーとグループ

Linuxシステムでは、ユーザーとグループを用いてアクセス権を管理します。ユーザーは個人を、グループは複数のユーザーをまとめたものを表します。アクセス権の設定では、所有者、グループ、その他ユーザーに対してそれぞれ異なる権限を割り当てることができます。

.htaccessファイルを利用したアクセス制御

Apacheサーバーでは、.htaccessファイルを利用して、ディレクトリ単位でアクセス制御を行うことができます。例えば、特定のIPアドレスからのアクセスを制限したり、パスワード認証を設定したりすることが可能です。

ディレクトリのアクセス権の設定

ディレクトリのアクセス権を設定することで、不正アクセスを防ぐことができます。例えば、ウェブサイトのルートディレクトリには、所有者に読み取り・書き込み・実行権限を、他ユーザーには読み取り・実行権限のみを付与することが望ましいです。

ファイルのアクセス権の設定

ファイルのアクセス権についても、適切な設定が重要です。一般的には、プログラムファイルや設定ファイルには実行権限を付与せず、所有者に読み取り・書き込み権限、他ユーザーには読み取り権限のみを付与することが推奨されます。 Eres un redactor nativo en Japonés y escribes de manera neutral solo en Japonés.

Apacheは危険ですか?

Apache自体は危険ではありません。ApacheはオープンソースのWebサーバーソフトウェアであり、世界中で広く使用されています。ただし、Apacheを使用する際には、セキュリティに関するいくつかの注意点があります。

Apacheのセキュリティ設定

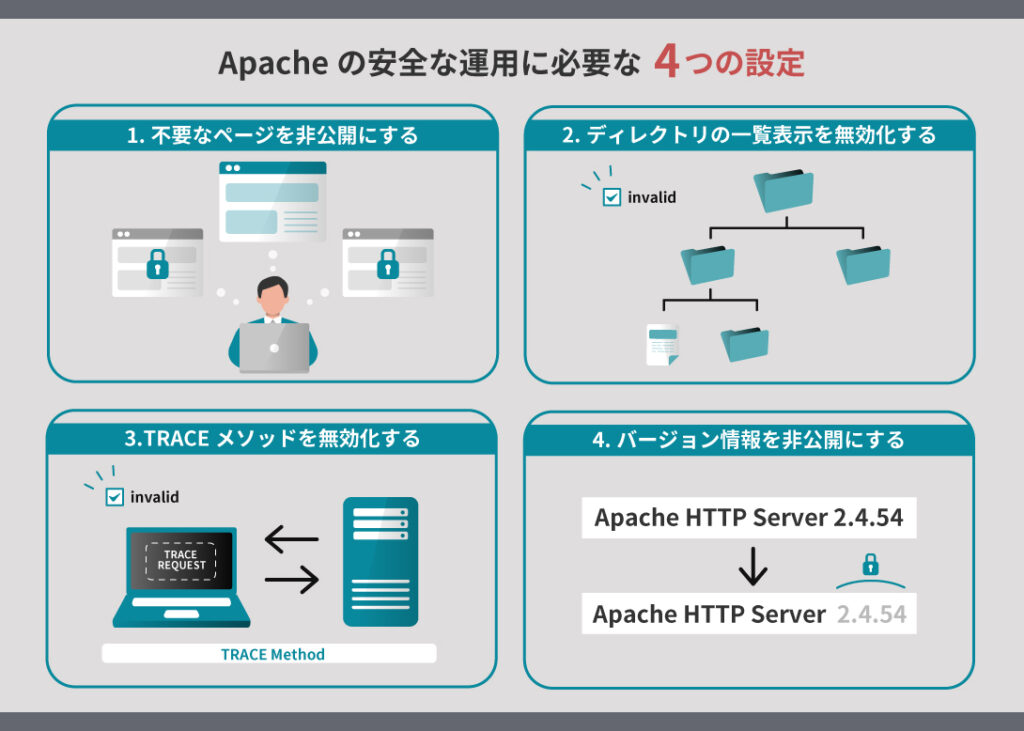

Apacheを安全に使用するために、適切なセキュリティ設定を行うことが重要です。以下に、重要なセキュリティ設定をいくつか紹介します。

- ディレクトリのアクセス制御:必要なディレクトリのみアクセス権限を与えることで、不正アクセスを防止します。

- ファイルの権限設定:ファイルの権限を適切に設定し、不必要な書き込み権限を与えないようにします。

- SSL/TLSの利用:SSL/TLSを使用して、データの暗号化通信を行い、情報漏洩を防止します。

Apacheの脆弱性対策

Apacheにも脆弱性が存在することがあります。以下に、脆弱性対策に関するポイントを挙げます。

- 定期的なアップデート:Apacheの更新を定期的に行い、脆弱性が修正された最新バージョンを使用します。

- セキュリティパッチの適用:セキュリティパッチがリリースされた場合は、速やかに適用します。

- 脆弱性スキャン:定期的な脆弱性スキャンを行い、脆弱性の有無を確認します。

Apacheのロギングと監視

Apacheのロギングと監視を行うことで、異常や不正アクセスを早期に検知できます。

- アクセスログの分析:アクセスログを分析し、不審なアクセスや異常なアクセスパターンを検知します。

- エラーログのチェック:エラーログを定期的にチェックし、エラーが発生していないか確認します。

- リアルタイム監視:リアルタイム監視ツールを使用し、Apacheの状態を常時監視します。

サーバーのセキュリティ対策には何がありますか?

サーバーのセキュリティ対策にはいくつかの重要な要素があります。それらには、ファイアウォールの設定、侵入検知システムの導入、定期的なソフトウェアアップデート、強力なパスワードポリシーの適用、データの暗号化などが含まれます。これらの対策を適切に実装することで、サーバーへの不正アクセスやデータ漏洩のリスクを大幅に減らすことができます。

ファイアウォールの設定

ファイアウォールは、サーバーへのネットワークトラフィックを制御し、不正アクセスを防止するための重要なセキュリティ対策です。ファイアウォールは、送信元IPアドレスやポート番号に基づいてトラフィックをフィルタリングし、許可されたトラフィックのみを通過させることができます。

- ファイアウォールの設定を強化し、必要なポートのみを開放する。

- インバウンドとアウトバウンドのトラフィックを両方制御する。

- ファイアウォールのログを定期的に確認し、異常なアクセス試行を検出する。

侵入検知システムの導入

侵入検知システム(IDS)は、ネットワークやシステムへの不正アクセスを検出し、警告するセキュリティ対策です。IDSは、異常なトラフィックパターンや известные атакиを検出することができます。

- IDSを導入し、リアルタイムで不正アクセスを検出する。

- 検知された脅威に対しては迅速に対応し、被害を最小限に抑える。

- IDSのシグネチャを定期的に更新し、新たな脅威に対応できるようにする。

データの暗号化

データの暗号化は、機密情報を保護するための重要なセキュリティ対策です。データを暗号化することで、認められていない第三者がデータを読むことができなくなります。

- 重要なデータを保存する前に暗号化する。

- データベースやストレージへのアクセスにはSSL/TLSを使用する。

- バックアップデータも暗号化して保管する。

Apacheの攻撃手法は?

Apacheの攻撃手法は、主に次の3つがあります。

1. DDoS攻撃

DDoS攻撃は、分散型サービス拒否攻撃のことで、複数のコンピュータから一斉に特定のサーバーやネットワークにアクセスし、過負荷状態にしてサービスを停止させる攻撃方法です。Apacheに対するDDoS攻撃は、以下のような手法があります。

- SYNフラッド攻撃: 複数のコンピュータからApacheサーバーにSYNパケットを送りつけ、応答待ちの状態にしてサービスを妨害する。

- HTTPリクエストフラッド攻撃: 高速で大量のHTTPリクエストを送りつけ、Apacheサーバーのリソースを消費させてダウンさせる。

- スロットルアタック: 低速で継続的にHTTPリクエストを送信し、Apacheサーバーのリソースを徐々に消費させる。

2. セキュリティホールを突いた攻撃

Apacheやそのモジュールに存在するセキュリティホールを悪用し、サーバーに不正アクセスや権限昇格を試みる攻撃です。代表的な攻撃手法は以下の通りです。

- リモートコマンドインジェクション: シェルコマンドのインジェクションを行い、サーバー上で任意のコマンドを実行する。

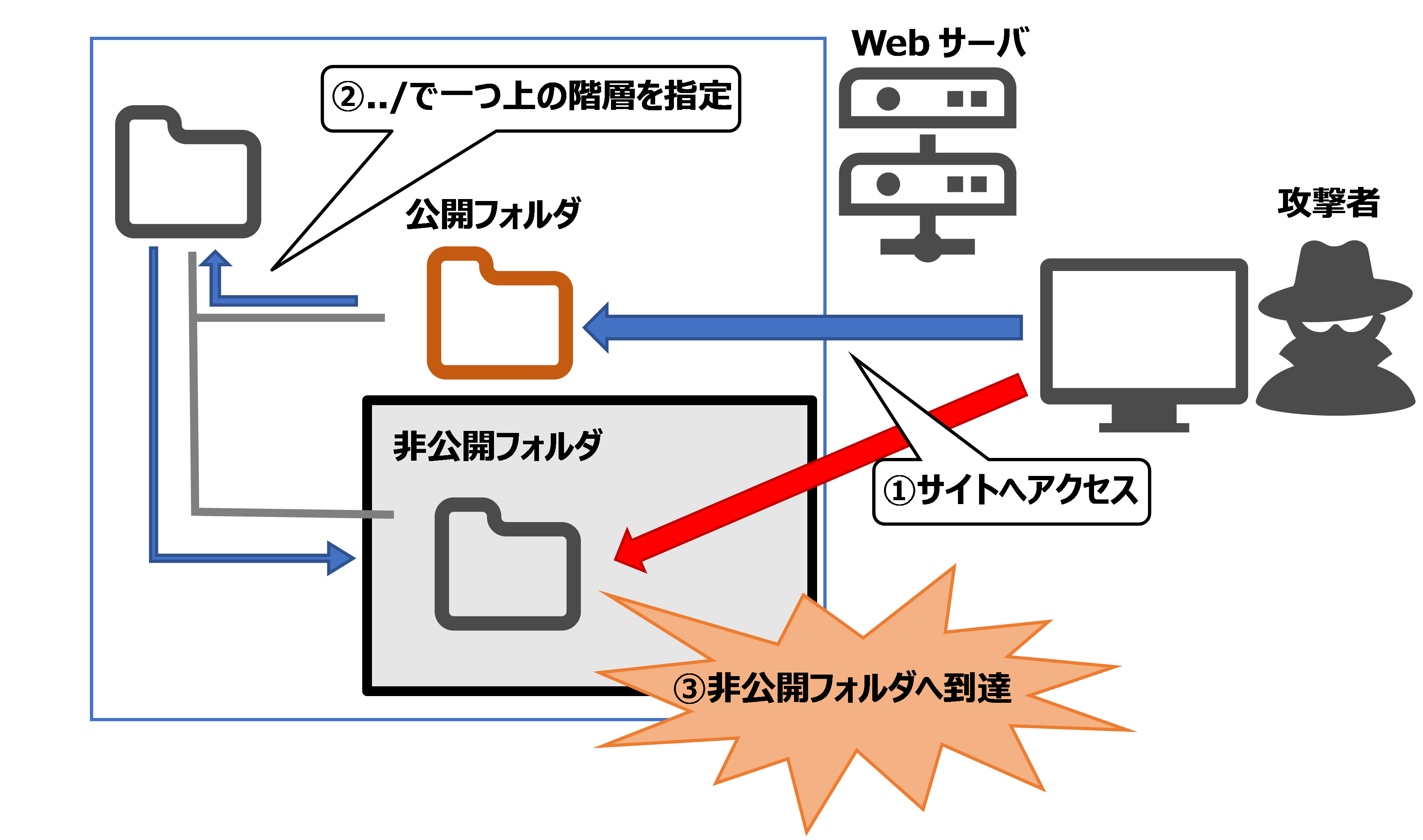

- ディレクトリトラバーサル攻撃: パス名への不正な操作を行い、サーバーの任意のディレクトリにアクセスする。

- バッファオーバーフロー攻撃: プログラムのバッファサイズを超えるデータを送信し、メモリを破壊して任意のコードを実行する。

3. Webアプリケーションを狙った攻撃

Apache上で動作するWebアプリケーションの脆弱性を突き、データの改ざんや盗難、権限昇格などを試みる攻撃です。以下のような手法があります。

- SQLインジェクション: SQLクエリに悪意のあるコードを挿入し、データベースを不正に操作する。

- スサイトスクリプティング(XSS): Webページに悪意のあるスクリプトを埋め込み、ユーザーのブラウザ上で実行する。

- CSRF(スサイトリクエストフォージェリ): 悪意のあるリクエストをユーザーに送信させ、意図しない操作を実行させる。

Webサーバのセキュリティリスクは?

Webサーバのセキュリティリスクは、インターネットに接続されているサーバーが外部からの攻撃を受ける可能性があることを指します。 攻撃者は、サーバーの脆弱性を利用して、データを盗んだり、システムを破壊したり、悪意のあるコードを実行したりすることができます。 以下に、Webサーバのセキュリティリスクに関連する3つのサブタイトルと、それぞれの詳細な説明を記載します。

1. サーバーの脆弱性

Webサーバーの脆弱性は、攻撃者がシステムに不正アクセスするための入り口となる可能性があります。一般的な脆弱性には、以下のようなものがあります。

- ソフトウェアの脆弱性: オペレーティングシステムやアプリケーションソフトウェアに存在するバグやエラーコードが、攻撃者に悪用されることがあります。

- 設定ミス: サーバーの設定が不適切である場合、攻撃者がその弱点を利用してアクセスを取得する恐れがあります。

- パッチ未適用: セキュリティアップデートが適時に適用されないと、既知の脆弱性が攻撃者に利用される可能性があります。

2. データ漏洩のリスク

データ漏洩は、Webサーバーのセキュリティが侵害された際に発生する深刻な問題です。以下は、データ漏洩が起こる可能性のあるシナリオです。

- データベースの侵入: 攻撃者がデータベースにアクセスし、個人情報や財務情報などの重要なデータを盗むことがあります。

- 通信の傍受: セキュアでない通信がインターセプトされると、攻撃者が送信中のデータを取得することが可能になります。

- 内部者の悪意: 社内の人間が悪意を持って情報を漏らすことも、データ漏洩のリスクのひとつです。

3. DoS攻撃とDDoS攻撃

DoS攻撃とDDoS攻撃は、Webサーバを利用不能にすることを目的とした攻撃です。以下は、これらの攻撃に関する詳細です。

- DoS攻撃: 単一のシステムから大量のリクエストを送信し、サーバーのリソースを使い果たさせてダウンさせる攻撃方法です。

- DDoS攻撃: 複数のシステムから同時にリクエストを送信することで、サーバーを圧倒し、サービスを停止させる攻撃です。

- 対策の重要性: サーバーに対する攻撃を防ぐため、適切な対策を講じることが重要です。ファイアウォールや侵入検知システムの導入、帯域幅の管理などが効果的です。

よくある質問

Apacheサーバーでのアクセス権設定の基本は何ですか?

Apacheサーバーでのアクセス権設定の基本は、ディレクトリやファイルへのアクセスを制御することです。具体的には、ディレクトリのアクセス権やファイルのアクセス権を適切に設定することが重要です。例えば、一般ユーザーがアクセスすべきでないディレクトリやファイルには、アクセス権を制限することで、不正アクセスを防止できます。また、グループや所有者によるアクセス権の設定も行い、より細かくアクセス制御を行うことができます。

Apacheサーバーのセキュリティ強化にはどのような方法がありますか?

Apacheサーバーのセキュリティ強化には、様々な方法があります。まず、ソフトウェアの更新を定期的に行い、セキュリティ上の脆弱性を修正することが重要です。また、不要なモジュールや機能を無効化することで、攻撃の対象となる可能性を減らすことができます。また、SSL/TLSを使用し、データの暗号化を行うことで、通信の盗聴を防止できます。ファイアウォールの設定や侵入検知システムの導入も、セキュリティ強化のための有効な手段です。

Apacheサーバーでの不正アクセス防止にはどのような対策が効果的ですか?

Apacheサーバーでの不正アクセス防止には、認証の導入が効果的です。基本的な認証方法としては、基本認証やダイジェスト認証があります。また、アクセス制御を強化するために、.htaccessファイルを使用して、ディレクトリごとにアクセス制御を行うことができます。ファイアウォールの設定を適切に行い、不正なアクセスを遮断することも重要です。

Apacheサーバーでのアクセス権設定にありがちなミスは何ですか?

Apacheサーバーでのアクセス権設定にありがちなミスとして、アクセス権が緩すぎるということが挙げられます。アクセス権が緩いと、不正アクセスのリスクが高まります。また、所有者やグループの設定が不適切であることも、問題となることがあります。所有者やグループの設定が不適切だと、アクセス制御が期待通りに機能しないことがあります。そのため、アクセス権の設定には十分に注意を払い、適切な設定を行うことが重要です。

Apacheサーバーへのアクセス権を設定!セキュリティ強化&不正アクセス防止 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事