AWSでAssumeRoleが「アクセス拒否」エラー!原因と解決策

AWSを利用していると、AssumeRoleで「アクセス拒否」エラーが発生することがあります。このエラーは、AssumeRoleの権限設定やIAMロールのポリシーが適切でない場合に発生することが多いです。本記事では、AssumeRoleで「アクセス拒否」エラーが発生する原因と、解決策について詳しく解説します。IAMロールの設定方法やAssumeRoleの権限設定、信頼ポリシーの設定など、エラーを解決するために必要な知識を提供します。さらに、実際のエラー事例を元に、具体的な解決手順を紹介します。AWSユーザー必見の一記事です。

AWSのPassRoleとは?

AWSのPassRoleとは、AWSサービスが他のAWSサービスやリソースのロールを仮想的に引き受けることを許可するポリシーのアクションです。これは、AWSサービスが他のリソースにアクセスしたり、特定の操作を実行したりするために必要な権限を提供します。PassRoleを使用することで、セキュリティを維持しながら、サービス間の相互作用を効率的に実現できます。

PassRoleの目的

PassRoleの目的は、AWSサービスが他のリソースやサービスにアクセスする際の権限を動的に管理することです。具体的には、以下のようなシナリオで使用されます:

- EC2インスタンスがS3バケットにアクセスする場合

- Lambda関数が他のLambda関数を呼び出す場合

- CloudFormationスタックがリソースを作成または更新する場合

PassRoleのセキュリティ面

PassRoleのセキュリティ面では、以下の点が重要です:

- 最小限の権限原則を適用し、必要な権限のみを付与する

- ロールの使用を限定した時間に制限する

- CloudTrailのような監査ツールを使用して、ロールの使用状況を監視する

PassRoleの設定方法

PassRoleの設定方法は、以下の手順で実行します:

- IAMコンソールにログインし、ポリシーを作成または編集する

- ポリシーに

iam:PassRoleアクションを追加する - ロールにポリシーをアタッチする

AccessDeniedExceptionの原因は?

AccessDeniedExceptionは、ユーザーが特定のリソースにアクセスしようとしたときに、アクセス権限が不足している場合に発生します。この例外は、セキュリティポリシーや認証メカニズムによって制御され、リソースへのアクセスを拒否します。以下に、AccessDeniedExceptionが発生する主な原因を挙げます:

1. 不十分なユーザー権限

ユーザーがリソースにアクセスするための権限が不足している場合、AccessDeniedExceptionが発生します。これは、ユーザーがログインしているアカウントがリソースにアクセスする権限を保持していないことを意味します。

- ユーザーアカウントがリソースにアクセスする権限を保持していない

- リソースがプロテクトされているが、ユーザーが適切な認証情報を提供していない

- ユーザーがグループに所属しているが、そのグループがリソースにアクセスする権限を持っていない

2. セキュリティポリシーの制約

セキュリティポリシーが設定されている場合、ユーザーがリソースにアクセスする権限が制約され、AccessDeniedExceptionが発生します。これは、システム管理者がセキュリティの観点からアクセスを制限することを意味します。

- システム管理者がユーザーの権限を制限している

- セキュリティポリシーが特定のリソースへのアクセスを禁止している

- ユーザーがセキュリティポリシーの要件を満たしていない(例:強制的な認証プロセス)

3. 認証メカニズムの失敗

ユーザーが認証プロセスを通過できない場合、AccessDeniedExceptionが発生します。これは、ユーザーが認証情報を正しく提供できない、または認証サーバーに問題があることを意味します。

- ユーザーが認証情報を間違えて入力している

- 認証サーバーに問題があり、ユーザーの認証が失敗している

- ユーザーの認証情報が期限切れまたは無効になっている

AWSでAssumeRoleが「アクセス拒否」エラー!原因と解決策

AWSを利用していると、AssumeRoleでの「アクセス拒否」エラーに遭遇することがあります。このエラーは、AssumeRoleを実行する権限がない場合や、ロールの信頼ポリシーが正しく設定されていない場合に発生します。この記事では、AssumeRoleが「アクセス拒否」エラーが発生する原因と解決策について詳しく説明します。

AssumeRoleのアクセス拒否エラーの原因

AssumeRoleでアクセス拒否エラーが発生する主な原因は以下の通りです。 1. AssumeRoleを実行するための権限がない:AssumeRoleを実行するユーザーまたはロールに、必要な権限が付与されていない場合、アクセス拒否エラーが発生します。 2. ロールの信頼ポリシーが正しく設定されていない:AssumeRoleしようとしているロールの信頼ポリシーが、AssumeRoleを実行するユーザーまたはロールを許可していない場合、アクセス拒否エラーが発生します。

AssumeRoleのアクセス拒否エラーの解決策

AssumeRoleのアクセス拒否エラーを解決するには、以下の手順を行ってください。 1. AssumeRoleを実行するユーザーまたはロールに必要な権限を付与する:AssumeRoleを実行するユーザーまたはロールに、sts:AssumeRoleアクションを許可するポリシーをアタッチします。 2. ロールの信頼ポリシーを正しく設定する:AssumeRoleしようとしているロールの信頼ポリシーを確認し、AssumeRoleを実行するユーザーまたはロールが許可されていることを確認してください。

AssumeRoleを実行するためのIAMポリシーの例

AssumeRoleを実行するためのIAMポリシーの例を以下に示します。 json { Version: 2012-10-17, Statement: { Effect: Allow, Action: sts:AssumeRole, Resource: arn:aws:iam::123456789012:role/example-role } }

ロールの信頼ポリシーの例

ロールの信頼ポリシーの例を以下に示します。 json { Version: 2012-10-17, Statement: { Effect: Allow, Principal: { AWS: arn:aws:iam::123456789012:user/example-user }, Action: sts:AssumeRole } }

AssumeRoleでのアクセス拒否エラーのトラブルシューティング

AssumeRoleでのアクセス拒否エラーのトラブルシューティングを行う際は、以下の点を確認してください。

| 確認点 | 説明 |

|---|---|

| AssumeRoleを実行するユーザーまたはロールの権限 | AssumeRoleを実行するユーザーまたはロールに、sts:AssumeRoleアクションを許可するポリシーがアタッチされていることを確認します。 |

| ロールの信頼ポリシー | AssumeRoleしようとしているロールの信頼ポリシーが、AssumeRoleを実行するユーザーまたはロールを許可していることを確認します。 |

| リソースベースのポリシー | AssumeRoleしようとしているロールが、リソースベースのポリシーでAssumeRoleを許可していることを確認します。 |

| セッション名 | AssumeRoleのリクエストにセッション名が指定されている場合は、一意のセッション名を使用していることを確認します。 |

| 外部ID | AssumeRoleのリクエストに外部IDが指定されている場合は、正しい外部IDを使用していることを確認します。 |

AWSでAccess deniedエラーになるのはなぜ?

AWSでAccess deniedエラーが発生する主な理由は、以下の通りです。

IAMロールやポリシーの設定不備

AWSのリソースへのアクセス権限は、IAM(Identity and Access Management)によって管理されます。IAMロールやポリシーの設定が不適切である場合、アクセスが拒否されることがあります。

- IAMロールに適切な権限が割り当てられていない

- IAMポリシーの設定が不足または誤っている

- リソースベースのポリシー(バケットポリシーなど)が適切に設定されていない

認証情報の誤り

AWSへのアクセスに必要な認証情報(アクセスキー、シークレットアクセスキー)が間違っている場合、アクセスが拒否されます。

- アクセスキーやシークレットアクセスキーが誤っている

- 認証情報が期限切れになっている

- 認証情報が無効化されている

ネットワーク関連の問題

セキュリティグループやネットワークACLなどのネットワーク設定が原因で、AWSリソースへのアクセスが拒否されることがあります。

- セキュリティグループのインバウンドルールが適切に設定されていない

- ネットワークACLのルールが適切に設定されていない

- VPCエンドポイントの設定が不適切である

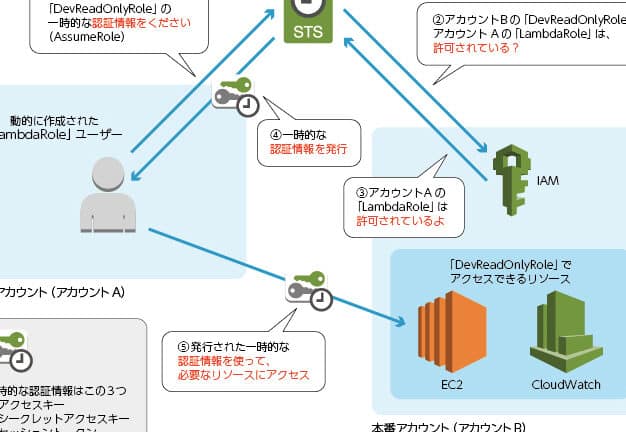

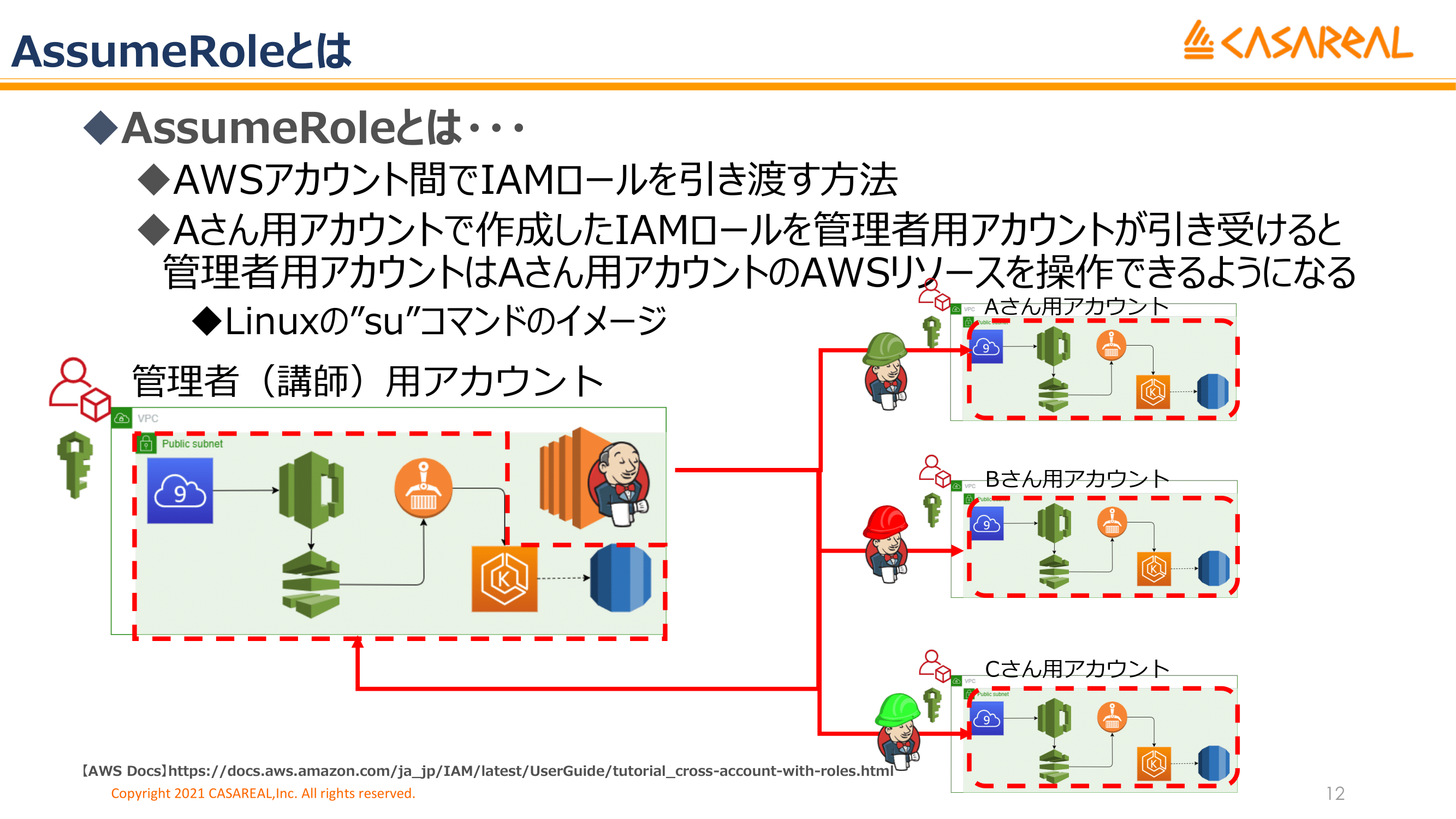

AWSのAssumeRoleとは何ですか?

AWSのAssumeRoleとは、AWS Identity and Access Management(IAM)ロールを引き受けるプロセスです。AssumeRoleを使用すると、一時的なセキュリティ認証情報を取得し、その認証情報を使用してAWSサービスにアクセスできます。この機能は、異なるAWSアカウント間でリソースを安全に共有したり、AWSサービスにアクセスするためにアプリケーションやユーザーに一時的な権限を付与したりするために使用されます。

AssumeRoleの利点

AssumeRoleには、以下のような利点があります。

- セキュリティ強化:一時的な認証情報を使用することで、長期的な認証情報の漏洩リスクを軽減できます。

- 一時的な権限付与:アプリケーションやユーザーに必要な権限のみを一時的に付与することができます。

- スアカウントアクセスの容易さ:異なるAWSアカウント間でリソースを安全に共有できます。

AssumeRoleの使用方法

AssumeRoleを使用するには、以下の手順を実行します。

- IAMロールを作成し、AssumeRoleポリシーを定義します。

- 必要なアクセス許可をロールに関連付けるポリシーをアタッチします。

- プログラムまたはAWS CLIを使用して、AssumeRole APIを呼び出し、一時的な認証情報を取得します。

AssumeRoleのベストプラクティス

AssumeRoleを効果的に使用するために、以下のベストプラクティスに従ってください。

- 最小権限の原則:ロールに必要な最小限のアクセス許可のみを付与します。

- 一時的な認証情報の適切な管理:一時的な認証情報の有効期限を適切に設定し、不要になった認証情報はすぐに破棄します。

- セキュアなロール信頼ポリシー:AssumeRoleを許可するアカウントやサービスを明確に指定し、信頼できるエンティティのみがロールを引き受けられるようにします。

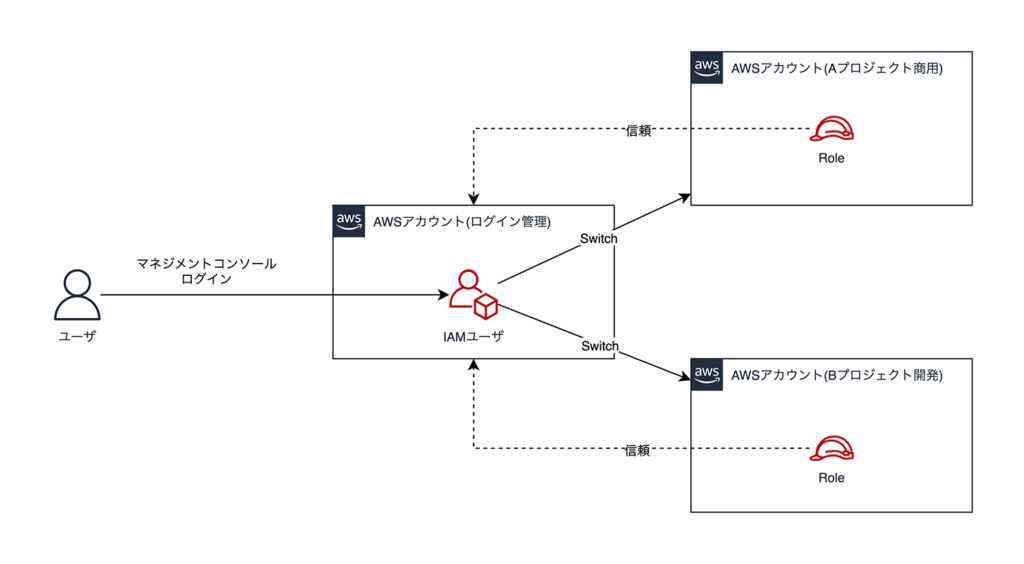

AWS Switch Roleとは何ですか?

AWS Switch Roleとは、アマゾン ウェブ サービス(AWS)で異なるIAMロールに切り替える機能です。 diesem Funktion können Benutzer ihre Zugriffsrechte temporär ändern, um verschiedene Aufgaben innerhalb der AWS-Infrastruktur auszuführen, ohne sich abzumelden und erneut anzumelden.

1. IAMロールの切り替え

AWS Switch Roleを使用すると、ユーザーは簡単にIAMロールを切り替えることができます。これにより、ユーザーは異なるアクセス権限が必要なタスクを実行できます。例えば、開発者が本番環境にアクセスする必要がある場合、Switch Roleを使用して本番環境用のIAMロールに切り替えることができます。

- IAMロール:AWS Identity and Access Management(IAM)ロールは、AWSリソースに対するアクセス権限を定義します。

- アクセス権限:IAMロールに切り替えることで、ユーザーはロールに関連付けられたアクセス権限を取得します。

- シームレスな切り替え:ユーザーはAWSコンソール上でシームレスにIAMロールを切り替えることができます。

2. セキュリティとアクセス制御

AWS Switch Roleは、セキュリティとアクセス制御を強化するために使用されます。ユーザーが必要な権限のみを持つIAMロールに切り替えることで、リスクを最小限に抑えることができます。

- 最小権限の原則:IAMロールを使用すると、ユーザーは必要最低限のアクセス権限を付与받ます。

- アクセスの監査:Switch Roleを使用したアクセスは監査ログに記録され、セキュリティ監査が容易になります。

- 一時的な権限:Switch Roleにより、ユーザーは一時的なアクセス権限を取得できます。これは、特定のタスクを実行するために使用されます。

3. 複数アカウント間のアクセス

AWS Switch Roleは、複数のAWSアカウント間でアクセス権限を切り替えるためにも使用されます。これにより、ユーザーは異なるアカウントで管理されているリソースにアクセスできます。

- スアカウントアクセス:Switch Roleを使用すると、ユーザーは異なるAWSアカウントのリソースにアクセスできます。

- アカウント間の連携:異なるAWSアカウント間でリソースを共有し、連携することができます。

- セキュリティの強化:スアカウントアクセスを制御することで、セキュリティリスクを最小限に抑えることができます。

AWS Accessdeniedexceptionの原因は?

AWS AccessDeniedExceptionの原因は、一般的に、ユーザーがAWSリソースへのアクセス権限が不足していることが主な要因です。これは、IAMユーザーまたはロールに関連付けられたアクセス権限が不適切である場合、またはリソースベースのポリシーがアクセスを制限している場合に発生することがあります。

権限不足

IAMユーザーまたはIAMロールに適切な権限が付与されていないことが、AccessDeniedExceptionの一般的な原因です。IAMポリシーを確認し、必要なアクセス権限が与えられていることを確認してください。

- IAMユーザーのアクセス権限を確認する。

- IAMロールにアタッチされたポリシーを確認する。

- 必要なアクセス権限を追加する。

リソースベースのポリシー

S3バケットやKMSキーなどの特定のAWSリソースには、リソースベースのポリシーが設定されています。これらのポリシーは、リソースへのアクセスを制御し、適切なアクセス権限が与えられていない場合、AccessDeniedExceptionが発生することがあります。

- S3バケットポリシーを確認し、適切なアクセス権限が設定されていることを確認する。

- KMSキーポリシーを確認し、適切なアクセス権限が設定されていることを確認する。

- 必要に応じて、リソースベースのポリシーを更新する。

VPCエンドポイントの設定

AWS PrivateLinkを使用してVPCエンドポイントを設定している場合、エンドポイントポリシーがアクセスを制限している可能性があります。適切なアクセス権限が与えられていない場合、AccessDeniedExceptionが発生することがあります。

- VPCエンドポイントのエンドポイントポリシーを確認する。

- 必要なアクセス権限が付与されていることを確認する。

- エンドポイントポリシーを更新して、適切なアクセス権限を付与する。

よくある質問

AWSでAssumeRoleが「アクセス拒否」エラーが発生する原因は何ですか?

AWSでAssumeRoleが「アクセス拒否」エラーが発生する主な原因は、IAMロールやIAMポリシーの設定が不適切であることです。具体的には、AssumeRoleを実行するIAMユーザーやIAMロールに、対象のIAMロールを引き受けるための十分な権限が付与されていない場合や、対象のIAMロールの信頼関係が不適切である場合に、このエラーが発生します。また、対象のIAMロールにアタッチされたIAMポリシーが、必要なアクセス権限を正しく定義していない場合も、アクセス拒否エラーの原因となります。

「アクセス拒否」エラーを解決するための基本的な手順は何ですか?

「アクセス拒否」エラーを解決するためには、まずIAMロールとIAMポリシーの設定を確認することが重要です。AssumeRoleを実行するIAMユーザーやIAMロールに、対象のIAMロールを引き受けるためのsts:AssumeRole権限が付与されていることを確認してください。また、対象のIAMロールの信頼関係が正しく設定され、AssumeRoleを実行するIAMユーザーやIAMロールが信頼されていることを確認します。さらに、対象のIAMロールにアタッチされたIAMポリシーが、必要なアクセス権限を正しく定義していることを確認してください。

IAMロールの信頼関係とは何ですか?設定方法を教えてください。

IAMロールの信頼関係とは、どのIAMユーザーやIAMロールが対象のIAMロールを引き受けることを許可するかを定義するものです。信頼関係は、IAMロールの設定で信頼関係ポリシーとして定義されます。信頼関係を設定するには、IAMコンソールで対象のIAMロールを選択し、「信頼関係」タブをクリックします。そこで「信頼関係の編集」ボタンをクリックし、信頼関係ポリシーを編集します。例えば、特定のIAMユーザーにIAMロールを引き受けることを許可する場合、以下のような信頼関係ポリシーを定義します。

{ Version: 2012-10-17, Statement: [ { Effect: Allow, Principal: { AWS: arn:aws:iam::123456789012:user/example-user }, Action: sts:AssumeRole } ] } AssumeRoleに必要なIAMポリシーの設定方法を教えてください。

AssumeRoleに必要なIAMポリシーを設定するには、IAMコンソールで対象のIAMユーザーやIAMロールを選択し、「アクセス権限」タブをクリックします。そこで「インラインポリシーの追加」ボタンをクリックし、以下のようなIAMポリシーを定義します。

{ Version: 2012-10-17, Statement: [ { Effect: Allow, Action: sts:AssumeRole, Resource: arn:aws:iam::123456789012:role/example-role } ] } このポリシーでは、sts:AssumeRoleアクションが許可され、特定のIAMロール(例: arn:aws:iam::123456789012:role/example-role)に対してAssumeRoleを実行できることが定義されています。このようなIAMポリシーをAssumeRoleを実行するIAMユーザーやIAMロールにアタッチすることで、アクセス拒否エラーを解決できます。

AWSでAssumeRoleが「アクセス拒否」エラー!原因と解決策 に類似した他の記事を知りたい場合は、Access エラー カテゴリにアクセスしてください。

関連記事