Access 実行ログ: 処理内容を記録

Access実行ログは、データベースの操作や処理内容を記録する重要な機能です。この機能を利用することで、データの変更履歴を追跡し、不正アクセスや操作ミスに対して迅速に対応できるようになります。また、ログを分析することで、システムの利用状況や性能瓶頸を把握し、効率的な運用が可能になります。本記事では、Access実行ログの活用方法について詳しく解説し、処理内容を記録するための実践的なテクニックを紹介します。さらに、ログ解析のベストプラクティスや、セキュリティ面での注意点も取り上げますので、Accessを活用するすべての方にとって参考になるはずです。

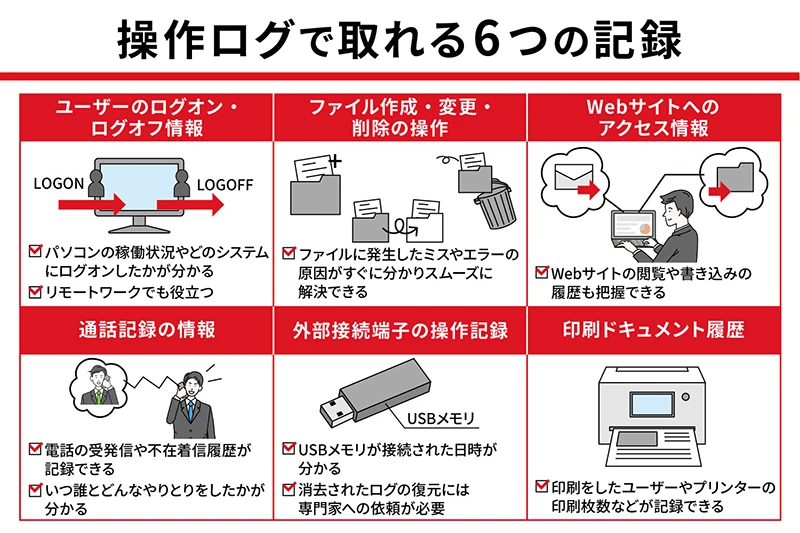

アクセスログで記録する内容は?

アクセスログで記録する内容は、システムへのアクセスや操作の詳細を記録します。具体的には、ユーザーのログイン情報、アクセス時間、アクセス元のIPアドレス、実行した操作や処理、およびそれらの結果などが含まれます。これらの情報を記録することで、システムの利用状況の把握、問題発生時の原因特定、セキュリティの強化などが可能になります。

ログイン情報の記録

ログイン情報は、ユーザーがシステムにアクセスする際の詳細を記録します。

- ユーザー名とパスワードの入力

- ログインの成功や失敗の状態

- ログインの日時と時間

操作と処理の記録

実行した操作や処理の詳細も重要な記録内容です。

- データベースへのアクセスやクエリの実行

- ファイルの読み込みや書き込みの操作

- アプリケーションの設定変更や機能の使用

セキュリティと監査の記録

セキュリティと監査目的での記録も不可欠です。

- 不正アクセスの試みやエラーメッセージ

- 権限の変更やアカウントの作成・削除

- システムのパフォーマンスや負荷の監視

ログに記録とは何ですか?

ログに記録とは、システムやアプリケーションの動作状況を記録することを指します。Access 実行ログにおけるログに記録は、データベース内の処理内容やユーザーの操作を詳細に追跡・記録することで、問題のデバッグや監査に役立ちます。これにより、システムの信頼性と透明性が向上し、不適切な活動を検出・防止することができます。

ログの種類

ログに記録される情報には、複数の種類があります。Access 実行ログでは主に以下の3つの種類が使用されます。

- 操作ログ:ユーザーが実行した操作(例:レコードの追加、編集、削除)を記録します。

- エラーログ:システムで発生したエラーや例外を記録します。

- システムログ:システムの起動、シャットダウン、その他のシステムイベントを記録します。

ログの記録方法

Access 実行ログのログに記録は、以下の手順で設定されます。

- まず、Access のデータベースを開きます。

- 「ファイル」メニューから「オプション」を選択します。

- 「現在のデータベース」を選択し、ログの記録に関するオプションを設定します。

ログの分析と活用

ログに記録された情報は、以下の目的で分析され、活用されます。

- 問題解決:システムのエラーやバグの原因を特定し、対策を講じることができます。

- パフォーマンス最適化:操作の履歴を元に、システムのパフォーマンスを改善できます。

- セキュリティ監査:不適切なアクセスや操作を監査し、セキュリティを強化できます。

アクセスログでどこまでわかるのか?

アクセスログは、システムやウェブサイトへのアクセス情報を記録するツールです。これらのログは、ユーザーの行動を詳細に追跡し、システムのセキュリティやパフォーマンスの最適化に役立ちます。アクセスログには、アクセス日時、ユーザーID、アクセス元IPアドレス、要求されたリソース、レスポンスコード、転送されたデータ量などの情報が含まれます。これらの情報を分析することで、不正アクセスの検出、ユーザーエクスペリエンスの向上、システムのトラブルシューティングなどが可能になります。

アクセスログで把握できる情報

アクセスログは、システムへのアクセスに関する詳細な情報を提供します。以下に、主な情報項目を挙げます:

- アクセス日時:ユーザーがシステムにアクセスした日時を正確に記録します。

- ユーザーID:アクセスを行ったユーザーの識別情報を記録します。

- アクセス元IPアドレス:ユーザーがアクセスした場所やデバイスを特定するための情報です。

アクセスログのセキュリティへの貢献

アクセスログは、システムのセキュリティを向上させる重要なツールです。以下に、具体的な役割を挙げます:

- 不正アクセスの検出:異常なアクセスパターンや未知のIPアドレスからのアクセスを検出します。

- 攻撃の痕跡の追跡:マルウェア感染やハッキングの痕跡を追跡し、対策を講じます。

- コンプライアンスの遵守:規制やガイドラインに従ってアクセス情報を記録し、監査に備えます。

アクセスログのパフォーマンス最適化への活用

アクセスログは、システムのパフォーマンスを最適化するためのデータとしても活用されます。以下に、具体的な活用方法を挙げます:

- リソースの利用状況の分析:どのリソースが最も頻繁にアクセスされているかを分析し、リソースの最適化を行います。

- レスポンス時間の改善:レスポンス時間が長いリクエストを特定し、性能問題の原因を特定します。

- ユーザーエクスペリエンスの向上:ユーザーの行動パターンを分析し、サイトのデザインや機能を改善します。

Accessデータベースのログとは?

Accessデータベースのログとは、データベースで実行された操作の履歴を記録したものです。ログは、システムの信頼性やセキュリティを向上させるために使用され、問題が発生した場合に原因を突き止める手がかりとなります。また、ログは監査の際にも重要な役割を果たし、不正行為の検出や操作の再現に役立ちます。

ログの種類と用途

ログは主に2つの種類に分類されます。

- トランザクションログ:各トランザクションの詳細な記録を保持し、データの変更履歴を追跡します。

- オペレーションログ:ユーザーが実行した操作やシステムイベントを記録します。

- エラーログ:システムで発生したエラーや警告を記録し、問題の特定と解決に役立ちます。

ログの設定方法

Accessデータベースでログを設定するには、以下の手順を実行します。

- データベースの設定:最初に、ログ機能を有効にするためのデータベースの設定を行います。

- ログテーブルの作成:ログ情報を記録するテーブルを作成します。このテーブルには、ログの種類、日時、ユーザー名、操作内容などのフィールドを含めます。

- トリガーの設定:トリガーを使用して、特定の操作が実行されたときに自動的にログ情報を記録します。

ログの分析と活用

ログを活用するためには、定期的な分析と監視が重要です。

- 問題の特定:ログを分析することで、システムの問題やエラーの原因を特定できます。

- パフォーマンスの最適化:ログから頻繁に実行される操作やボトルネックを特定し、システムのパフォーマンスを向上させます。

- セキュリティの強化:ログを監視することで、不正アクセスや不正操作を早期に検出できます。

Access 実行ログ: 処理内容を記録する重要性

Access 実行ログは、データベースの操作や処理内容を記録するための機能です。このログを効果的に活用することで、システムのトラブルシューティングやパフォーマンス改善に役立ちます。また、監査やセキュリティの観点からも重要な意味を持ちます。

実行ログの活用方法

実行ログを活用することで、システムの問題を迅速に特定し、解決することができます。また、ログの分析を通じて、パフォーマンスのボトルネックを発見し、改善策を立案することが可能です。

実行ログの設定方法

Accessで実行ログを設定するには、オプションからログの記録内容や保存先を指定します。適切な設定を行うことで、必要な情報を効果的に収集することができます。

ログ解析のポイント

実行ログを効果的に活用するためには、ログ解析のポイントを理解することが重要です。エラーメッセージや処理時間、実行されたクエリなどに着目し、問題の原因を特定することができます。

セキュリティ向上への活用

実行ログをセキュリティ向上への活用することができます。不審なアクセスや操作を検知することで、システムの安全性を確保します。

監査機能としての実行ログ

実行ログは、監査機能としても重要です。データの変更や操作履歴を追跡することで、内部統制やコンプライアンス要件を満たすことができます。

| 項目 | 説明 |

|---|---|

| 実行ログの活用 | トラブルシューティングやパフォーマンス改善に役立つ |

| 設定方法 | オプションから記録内容や保存先を指定 |

| ログ解析 | エラーメッセージや処理時間、クエリに着目 |

| セキュリティ向上 | 不審なアクセスや操作を検知 |

| 監査機能 | データ変更や操作履歴を追跡 |

よくある質問

Access 実行ログ: 処理内容を記録とは何ですか?

Access 実行ログは、Microsoft Accessデータベースで実行される処理内容を記録する機能です。この機能を利用することで、データベースの操作履歴を追跡し、不具合の原因解析やセキュリティ監査に役立てることができます。実行ログには、データの追加、更新、削除などのデータベース操作が詳細に記録されます。

実行ログを有効にする方法を教えてください。

Access 実行ログを有効にするためには、以下の手順を実行します。まず、Accessデータベースを開き、「ファイル」タブをクリックして「オプション」を選択します。その後、「クライアント設定」をクリックし、「履歴ログと実行ログ」のセクションまでスールします。「実行ログを有効にする」チェックボックスにチェックを入れ、OKをクリックします。これにより、Accessでの操作が実行ログに記録されるようになります。

実行ログのデータはどこに保存されますか?

Access 実行ログのデータは、データベースファイルと同じフォルダにある「実行ログ」という名前のテキストファイルに保存されます。このファイルには、実行された各処理のタイムスタンプや詳細情報が記録されています。実行ログファイルは、テキストエディタやログ解析ツールを使って開いて閲覧することができます。

実行ログを解析する方法はありますか?

実行ログを解析することで、データベースの操作履歴やパフォーマンスに関する貴重な情報を獲得できます。解析には、テキストエディタやExcelなどの一般的なツールを使って、ログファイルを開いて内容を確認することが一つの方法です。また、ログ解析専用のソフトウェアを利用して、実行ログを絞り込んだり、視覚化したりすることもできます。これにより、特定の期間や操作に焦点を当てた分析が可能になります。

Access 実行ログ: 処理内容を記録 に類似した他の記事を知りたい場合は、Access 機能と使い方 カテゴリにアクセスしてください。

関連記事