アクセスセキュリティサービス:情報資産を保護

情報化が進展する現代社会において、企業や組織が所有する情報資産の保護は極めて重要な課題となっています。アクセスセキュリティサービスは、ネットワークへの不正アクセスや内部情報の漏洩を防ぐために不可欠な役割を果たしています。本記事では、アクセスセキュリティサービスの概要とその重要性、さらに、さまざまなセキュリティ技術や対策について詳しく解説します。安全な情報管理環境を構築するために、企業や組織が取り組むべきアクセスセキュリティ対策についても紹介します。

情報資産の保護はどうすればいいですか?

情報資産の保護は、組織の重要な資産を脅威から守り、事業の継続性と競争力を維持するために不可欠です。アクセスセキュリティサービスは、情報資産の保護において重要な役割を果たします。以下に、情報資産の保護に関する具体的な方法を解説します。

アクセス制御の強化

アクセス制御は、情報資産への不正アクセスを防止するための基本的な手段です。組織は、以下の点を考慮してアクセス制御を強化する必要があります。

- 認証手法を多要素認証に変更し、パスワードの強度を高めること。

- 権限の最小化原則を適用し、ユーザーが業務遂行に必要な最小限のアクセス権のみを持つようにする。

- アクセスログを定期的に監査し、不審な活動を迅速に検出し対応する。

データ暗号化の導入

データ暗号化は、情報資産が盗まれた際に内容を保護する効果的な方法です。組織は、以下の点を考慮してデータ暗号化を導入する必要があります。

- 静止データと動的データの両方を暗号化し、データが保存されている場所や転送経路に関わらず保護を確保する。

- 暗号化キー管理を適切に行い、キーの紛失や不正利用を防止する。

- 暗号化のパフォーマンスに配慮し、システムの運用に影響を与えないようにする。

セキュリティポリシーの策定と実施

セキュリティポリシーは、情報資産の保護に関する組織の方針とルールを明確に定めるものです。組織は、以下の点を考慮してセキュリティポリシーを策定し、実施する必要があります。

- ポリシーを定期的に更新し、新たな脅威や技術に対応する。

- 全従業員に対して、セキュリティトレーニングを実施し、意識向上を図る。

- ポリシーの遵守を監査し、違反行為には適切な対応を講じる。

企業が保護すべき情報資産とは?

企業が保護すべき情報資産とは、企業の競争優位性や継続的な事業運営に不可欠な情報のことを指します。これらの情報には、顧客データ、財務情報、技術的な知識、営業戦略、社内文書などが含まれます。情報漏洩や不正アクセスが発生すると、企業の評判が損なわれ、経済的な損失や法的責任を被る可能性があります。そのため、アクセスセキュリティサービスの提供は、これらの情報資産の保護に不可欠であり、適切な管理とセキュリティ対策が求められます。

情報資産の種類と重要性

情報資産には様々な種類があり、それぞれが企業にとって異なる重要性を持っています。たとえば、顧客データは企業との取引に不可欠であり、その保護が顧客信頼の維持につながります。

- 顧客データ:個人情報や取引履歴など、顧客との関係を維持する上で重要な情報。

- 財務情報:経営判断の基礎となる情報であり、漏洩や改ざんを防ぐ必要があります。

- 技術的な知識:製品開発やサービス提供の基盤となる情報で、競合他社に漏洩すると大きな損失につながる。

情報資産の脅威と対策

情報資産の保護には、様々な脅威に立ち向かう必要があります。これらの脅威には、サイバー攻撃、内部からの不正アクセス、人的ミスなどが含まれます。

- サイバー攻撃:ハッキングやマルウェアなどによる不正アクセスを防ぐために、ファイアウォールや暗号化技術を導入することが重要です。

- 内部からの不正アクセス:従業員による意図的または不注意による情報漏洩を防ぐために、アクセス制御や監査ログの管理が必要です。

- 人的ミス:誤操作や誤送信を防ぐための教育や訓練を定期的に実施することが有効です。

アクセスセキュリティサービスの役割

アクセスセキュリティサービスは、情報資産の保護に大きく貢献します。これらのサービスは、適切なアクセス制御、認証、監査などを提供し、情報漏洩や不正アクセスのリスクを最小限に抑えます。

- アクセス制御:情報へのアクセスを適切に制限し、必要な従業員のみがアクセスできるようにします。

- 認証:ユーザーの正当性を確認し、不正アクセスを防止します。

- 監査:アクセス履歴を記録し、不正行為を検知しやすくします。

アクセスセキュリティサービス:情報資産を保護

アクセスセキュリティサービスは、企業や組織の情報資産を保護するために不可欠です。情報漏洩やサイバー攻撃の脅威が増加する中で、適切なセキュリティ対策を講じることが重要です。この記事では、アクセスセキュリティサービスの重要性やその具体的な方法について詳しく説明します。

アクセス制御の重要性

アクセス制御は、情報資産を保護する上で最も基本的なセキュリティ対策です。権限を持つユーザーのみが情報にアクセスできるように制御することで、不正アクセスや情報漏洩のリスクを軽減します。具体的なアクセス制御の方法としては、ユーザー認証、権限管理、ロールベースのアクセス制御(RBAC)などがあります。

| アクセス制御の種類 | 説明 |

|---|---|

| ユーザー認証 | ユーザー名とパスワード、生体情報などを使用してユーザーを認証します。 |

| 権限管理 | ユーザーごとにアクセス権限を設定し、情報へのアクセスを制御します。 |

| ロールベースのアクセス制御(RBAC) | 役割に基づいてアクセス権限をグループ化し、管理を効率化します。 |

暗号化技術による情報保護

暗号化技術は、情報を第三者に盗聴や改ざんされないよう保護するために使用されます。データの暗号化と復号化には、共通鍵暗号方式と公開鍵暗号方式が使用されます。共通鍵暗号方式は、同じ鍵で暗号化と復号化を行いますが、鍵の管理が難しいという問題があります。一方、公開鍵暗号方式は、公開鍵と秘密鍵のペアを使用することで、鍵の管理が容易になります。

侵入検知システム(IDS)と侵入防止システム(IPS)

侵入検知システム(IDS)と侵入防止システム(IPS)は、ネットワークへの不正アクセスを検知・防止するためのセキュリティシステムです。IDSは、ネットワークトラフィックを監視し、不正アクセスの兆候を検知します。IPSは、IDSの検知機能に加え、不正アクセスを自動的にブロックする機能を備えています。

セキュリティログの監視と分析

セキュリティログは、システムやネットワークの動作状況を記録したデータです。セキュリティログを監視・分析することで、不正アクセスやシステムの異常を早期に検知することができます。また、セキュリティインシデントが発生した場合、ログを分析することで原因究明や被害範囲の特定が可能になります。

セキュリティ教育と意識啓発

情報セキュリティを確保するためには、技術的な対策だけでなく、人々の意識啓発も重要です。社員や従業員に対して、適切なセキュリティ教育を実施し、情報セキュリティに対する意識を高める必要があります。また、定期的な教育や研修を通じて、最新のセキュリティ脅威や対策について最新情報を提供することも重要です。 以上の5つのポイントを踏まえたアクセスセキュリティサービスの導入により、情報資産を効果的に保護することが可能になります。また、これらの対策は単独で実施するだけでなく、相互に連携させて総合的なセキュリティ戦略を構築することが重要です。

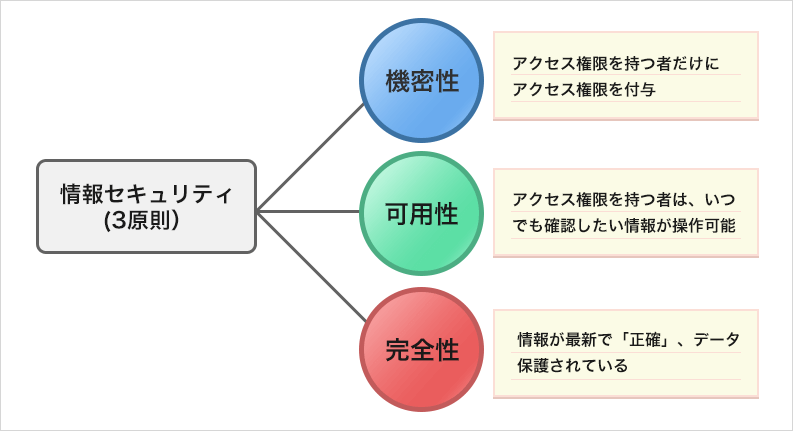

情報セキュリティとは保有する情報資産の何を維持するのでしょうか?

情報セキュリティとは、保有する情報資産の機密性、完全性、および可用性を維持するための措置や対策のことを指します。これらの要素は、組織が情報資産を適切に管理し、不正アクセスや紛失、改ざんなどのリスクから保護するために必要です。

機密性の確保

機密性は、情報が許可された者だけにアクセスできる状態を維持することを意味します。以下の方法で機密性を確保できます。

- アクセス制御:情報資産へのアクセスを権限を持つ者に限定する。

- 暗号化:情報を暗号化して、許可されていない者が読むことができないようにする。

- 情報漏洩防止:情報が外部に流出しないよう、適切な管理・監視体制を整える。

完全性の維持

完全性は、情報が正確で変更されていない状態を保つことを意味します。以下の方法で完全性を維持できます。

- データのバックアップ:定期的にデータをバックアップして、障害や事故時に復旧できるようにする。

- 改ざん検知:情報の改ざんを検知する仕組みを導入し、不正な変更を早期に発見する。

- アクセス履歴の監査:情報資産へのアクセス履歴を監査し、不審なアクセスを検出する。

可用性の確保

可用性は、情報が必要なときに利用できる状態を保つことを意味します。以下の方法で可用性を確保できます。

- 冗長化:システムや設備を複数用意し、一部が故障してもサービスを継続できるようにする。

- 負荷分散:システムの負荷を分散させ、遅延や停止を防ぐ。

- ビジネス継続計画:災害や障害時に業務を継続できるよう、計画を立案し準備する。

情報資産を守る理由は何ですか?

情報資産を守る理由は多岐にわたりますが、その主なものは以下の通りです。

企業の競争力維持

企業が持つ情報資産は、その企業の競争力の源泉であることが多いです。特に、技術情報やビジネスノウハウ、顧客情報などは、他社との差別化を生み出し、利益を生み出す源となります。これら情報資産を守ることで、企業は競争力を維持し、市場での優位性を保つことができます。

- 技術情報の漏洩防止

- ビジネスノウハウの独占維持

- 顧客情報の保護

法律遵守の義務

企業は、情報セキュリティに関わる様々な法律や規制に従う義務を負っています。例えば、個人情報保護法により、企業は取得した個人情報を適切に管理し、漏洩や悪用を防ぐことが求められています。また、情報セキュリティマネジメントに関する国際標準であるISO/IEC 27001への適合も求められることがあります。これらの法律や規制を遵守することは、企業が情報資産を適切に保護するために必要です。

- 個人情報保護法の遵守

- 情報セキュリティマネジメントの適応

- その他の法律や規制への遵守

信頼性の向上

情報資産を適切に保護することは、企業の信頼性向上にもつながります。特に、顧客情報や取引先情報を適切に管理し、漏洩や悪用を防ぐことで、顧客や取引先からの信頼を獲得することができます。また、情報セキュリティに対する取り組みを公開することで、企業の透明性が向上し、社会的信頼を高めることができます。

- 顧客情報の保護

- 取引先情報の保護

- 情報セキュリティへの取り組みの公開

サイバーセキュリティで守るべき資産は?

サイバーセキュリティで守るべき資産は、情報資産、ハードウェア資産、人的資産の3つです。これらは、情報セキュリティを維持し、組織の業務を円滑に進めるために保護されるべき重要な要素です。

情報資産

情報資産とは、組織が所有するデータや情報のことです。例えば、顧客情報、財務データ、知的財産、企業の戦略や計画、従業員の個人情報などが含まれます。これらの情報は、不正アクセスや漏洩、改ざんから守る必要があります。

- データの暗号化:保存および転送中のデータを暗号化することで、不正アクセスから保護できます。

- アクセス制御:情報へのアクセスを必要な人物のみに制限することで、情報漏洩のリスクを減らすことができます。

- バックアップ:定期的なバックアップを行い、情報の損失に対して備えます。

ハードウェア資産

ハードウェア資産とは、コンピュータ、サーバー、ネットワーク機器、モバイルデバイスなど、物理的な機器のことです。これらの機器は、サイバー攻撃や物理的な損傷から保護する必要があります。

- 物理的セキュリティ:機器を盗難や破損から守るために、施錠や監視カメラなどを使用して物理的セキュリティを確保します。

- ソフトウェアのアップデート:機器にインストールされているソフトウェアやファームウェアを最新の状態に保つことで、脆弱性を減らすことができます。

- 機器の管理:機器の在庫管理を行い、紛失や盗難に気づくことができるようにします。

人的資産

人的資産とは、組織に属する従業員や関係者のことです。サイバーセキュリティの観点からは、内部犯行や知らない間に引き起こされるセキュリティインシデントを防ぐために、人的資産の教育と管理が重要です。

- セキュリティ研修:従業員に対して定期的にセキュリティ研修を行い、セキュリティ意識を高めます。

- アクセス権限の管理:従業員の役割に応じてアクセス権限を設定し、必要以上の権限を与えないようにします。

- 雇用終了時の手続き:従業員が退社する際、アカウントの無効化や資産の返却を確実に行います。

情報セキュリティにおいて守るべき3つの要素は?

情報セキュリティにおいて守るべき3つの要素は、機密性(Confidentiality)、完全性(Integrity)、可用性(Availability)です。これらはCIAの3原則とも呼ばれています。

機密性(Confidentiality)

機密性は、情報が許可された人物のみがアクセスできることを保証するものです。それには、以下の措置が含まれます。

- アクセス制御:情報へのアクセスを許可された人物のみに制限する。

- 暗号化:情報を暗号化して、許可されていない人物が読むことができないようにする。

- 情報漏洩防止:情報が外部に漏洩しないよう、適切な管理を行う。

完全性(Integrity)

完全性は、情報が正確で変更されていないことを保証するものです。それには、以下の措置が含まれます。

- データのバックアップ:定期的にデータをバックアップして、データ損失時の復旧が可能にする。

- アクセス制御:情報を変更できる人物を制限し、意図しない変更を防ぐ。

- データの検証:データが変更されていないか定期的にチェックし、変更があれば検知する。

可用性(Availability)

可用性は、情報が必要なときにアクセスできることを保証するものです。それには、以下の措置が含まれます。

- システムの継続的な監視:システムが正常に稼働しているか監視し、問題があれば迅速に対応する。

- 冗長性の確保:システムに障害が発生した場合にも、別のシステムで業務を続行できるようにする。

- バックアップ:データを定期的にバックアップして、システム障害時にデータを復旧できるようにする。

よくある質問

アクセスセキュリティサービスとは何ですか?

アクセスセキュリティサービスは、組織の情報資産を保護するために設計されたサービスです。このサービスは、認証、認可、アクセス制御などの機能を提供し、許可されたユーザーだけが情報資産にアクセスできるようにします。また、悪意のある攻撃や不正アクセスから情報を保護するために、ファイアウォール、侵入検知システム、悪意のあるコードから保護する機能など、包括的なセキュリティ対策も含んでいます。

アクセスセキュリティサービスはどのような情報資産を保護できますか?

アクセスセキュリティサービスは、多種多様な情報資産を保護できます。これには、データベース、ソフトウェア、アプリケーション、ネットワーク、ハードウェア、そしてクラウドリソースなどが含まれます。これらの資産は、組織の営業秘密、財務情報、個人データ、知的財産など、重要な情報を含んでいる可能性があります。アクセスセキュリティサービスは、これらの資産へのアクセスを制御し、情報漏洩や悪意のある攻撃から保護します。

アクセスセキュリティサービスの重要性は何です わけですか?

今日のデジタル世界では、情報は経営資源の重要な一部です。そのため、情報資産を保護することは、ビジネスの成功に直接影響します。アクセスセキュリティサービスは、情報資産への不正アクセスを防ぐことで、データ漏洩、サイバー攻撃、内部者の不正行為などのリスクを軽減します。また、これらのサービスは、業界標準や法律遵守の要件を満たし、組織の評判と信頼性を維持することも助けます。

アクセスセキュリティサービスを実装する際に考慮すべき重要な要素は何ですか?

アクセスセキュリティサービスを実装する際には、いくつかの重要な要素を考慮する必要があります。まず、組織のニーズと要件を理解することが重要です。これには、保護する必要のある情報資産の種類や、どの程度のセキュリティが必要かが含まれます。また、ユーザーのアクセス権限を適切に設定し、必要な場合のみ情報にアクセスできるようにすることも重要です。さらに、継続的な監視とログ管理を行い、不正アクセスやセキュリティ上の問題を迅速に検出できるようにすることも必要です。

アクセスセキュリティサービス:情報資産を保護 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事