匿名でインターネットアクセス!セキュリティ対策ソフト「Anon」

インターネットの匿名性は、現代のデジタル社会においてますます重要な要素となっています。そのため、個人情報の保護やプライバシーの確保を目的としたセキュリティ対策ソフトの需要が高まっています。そんな中、注目を集めるのが「Anon」という匿名でインターネットアクセスを可能にするソフトウェアです。この記事では、「Anon」の機能や特徴、そしてどういった状況で活用できるのかなどについて詳しく解説します。さらに、同種のソフトウェアと比較してのメリットや、ユーザーの口コミも紹介しますので、匿名でのインターネットアクセスに興味のある方は必見です。

アノニマスはハッカー集団ですか?

アノニマスは、ハッカー集団として広く知られています。この集団は、さまざまな目的でインターネット上の活動を行い、その多くは匿名性を活用しています。アノニマスのメンバーは、しばしば政治的なメッセージを伝えるためにサイバーアタックを仕掛け、または情報漏洩を行います。彼らの活動は、しばしばセキュリティ対策を強化する必要性を示唆しています。

アノニマスの匿名性とセキュリティ対策

アノニマスのメンバーは、匿名性を最も重要な武器の一つとして使用しています。彼らは、VPNやTorネットワークを利用して、自身のIPアドレスや物理的な位置情報を隠すことで、追跡を困難にしています。また、匿名性を保つためには、セキュリティ対策ソフトの使用も重要です。これらのツールは、個人情報を保護し、インターネット上の活動を監視から守ります。

- 匿名性を保つために、暗号化技術を活用する。

- 個人情報を漏洩しないように、セキュリティ対策ソフトを使用する。

- 匿名ブラウジングツール(例:Tor)を利用して、追跡を困難にする。

アノニマスの活動とその影響

アノニマスの活動は、多くの場合、社会的や政治的なメッセージを伝えるために行われます。例えば、彼らは政府機関や企業に対してDDoS攻撃を仕掛け、その結果、ウェブサイトがダウンするといった事態を引き起こします。また、個人情報の漏洩や機密文書の公開も、彼らの主な活動の一つです。これらの活動は、多くの組織にとってセキュリティ対策の強化を迫る契機となっています。

- 政府機関や企業に対するDDoS攻撃。

- 個人情報や機密文書の漏洩。

- 社会的、政治的なメッセージを伝えるためのプロテスト活動。

アノニマスとセキュリティ対策ソフト「Anon」

アノニマスの活動を防ぐためには、セキュリティ対策ソフトの使用が不可欠です。「Anon」は、ユーザーが匿名でインターネットアクセスするためのツールの一つです。このソフトウェアは、ユーザーの接続を暗号化し、IPアドレスを隠すことで、インターネット上のプライバシーを保護します。また、「Anon」は、マルウェアやフィッシング攻撃からユーザーを守る機能も備えています。

- ユーザーの接続を暗号化。

- ユーザーのIPアドレスを隠す。

- マルウェアやフィッシング攻撃からユーザーを守る。

匿名という意味がある国際的なハッカー集団は?

匿名という意味がある国際的なハッカー集団は、Anonymousです。この集団は、2003年に形成され、主にインターネット上の活動を通じて、さまざまな社会問題や政治問題に対する抗議や暴露を行っています。Anonymousは、メンバーのアイデンティティを隠すことで、個人の安全を確保し、共同で活動を行うことができます。彼らの活動は、匿名性と分散化を基盤としており、それが彼らの強力な特徴となっています。

Anonymousの活動目的と手法

Anonymousの活動目的は、主に情報の自由と表現の自由を守ることにあります。彼らは、政府機関や企業が不正行為や人権侵害を行っている場合、その情報を暴露することで、社会的な変革を促進します。手法としては、以下のようなものがあります:

- DDoS攻撃:多数のコンピューターを用いて、特定のウェブサイトを過度にアクセスさせ、サービスを停止させる。

- 情報漏洩:機密情報を盗み出し、公開することで、不正行為を暴露する。

- 抗議デモ:オンライン上や現実世界で、マスメディアの注目を集める抗議活動を行う。

Anonソフトウェアと匿名性の確保

匿名でインターネットアクセスを実現するためのセキュリティ対策ソフト「Anon」は、ユーザーのプライバシーを保護し、情報の追跡を防ぐために設計されています。このソフトウェアは、以下のような機能を提供しています:

- VPN接続:仮想プライベートネットワークを使用して、ユーザーのインターネットトラフィックを暗号化し、ISPや政府機関からの監視を防ぐ。

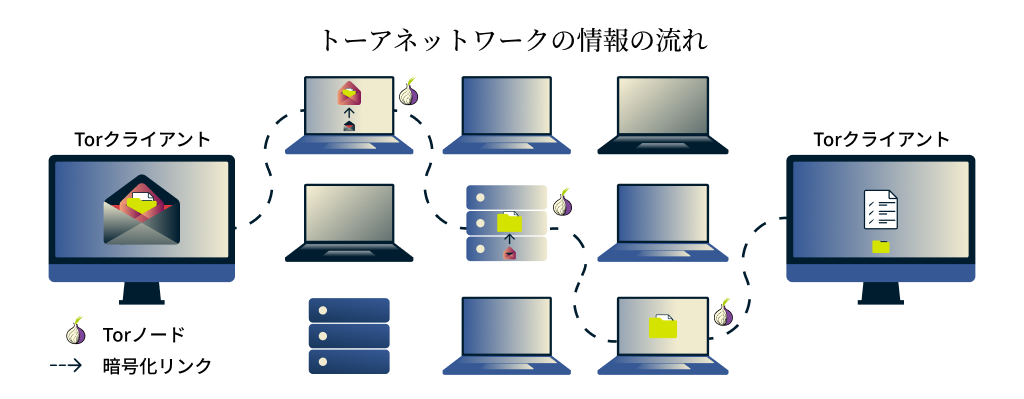

- Torネットワーク: Onion Routerを通じて、ユーザーの接続を複数のサーバーでリレーし、匿名性を高める。

- ブラウザ設定:追跡クッキーのブロックや指紋偽装などの機能を備え、個人情報の漏洩を防ぐ。

匿名性とセキュリティの重要性

匿名性とセキュリティは、現代のインターネット社会において非常に重要な概念です。以下に、その重要性について説明します:

- プライバシー保護:個人情報が THIRD PARTIES に漏洩せず、ユーザーのプライバシーが尊重される。

- 言論の自由:政府や企業からの圧力から解放され、自由に意見を表明できる。

- 安全なコミュニケーション:敏感な情報を安全にやり取りでき、ユーザーがより安心してインターネットを利用できる。

アノニマスが日本を攻撃した理由は何ですか?

アノニマスは、匿名でインターネットにアクセスすることができる特性を活かし、日本のさまざまな組織や政府機関に対して攻撃を行いました。これらの攻撃の背後には、主に以下の理由が挙げられます。まず、情報の非公開や不正行為を暴露することを目指しています。次に、社会的な正義や自由の追求のため、政府や企業の不当な行動に抗議する目的があります。さらに、匿名性を保つことで、個人のプライバシー保護や、政府や企業による監視からの逃避を図ることも重要な理由の一つです。

アノニマスの攻撃の背景

アノニマスが日本を攻撃する背景には、政府や企業の不透明な活動があります。これらの組織が情報公開を拒否したり、市民の権利を侵害する行動を取った場合、アノニマスはそのような状況を批判し、公開することを目的としています。また、セキュリティ対策ソフト「Anon」の使用によって、個人が匿名でインターネットにアクセスできることも、アノニマスの活動を支える重要な要素となっています。

- 政府や企業の情報隠蔽

- 市民のプライバシー保護

- 社会的正義の追求

アノニマスの攻撃の目的

アノニマスの攻撃は、主に情報の公開と社会的影響力の行使を目的としています。情報の公開は、政府や企業の不正行為を暴露し、社会に影響を与えることを目指しています。また、社会的影響力の行使は、政府や企業の政策変更を促すことが目標となっています。さらに、匿名性を保つことで、個人が自由に意見を表明できる環境を提供することも重要な目的の一つです。

- 不正行為の暴露

- 政策変更の促進

- 自由な意見表明

アノニマスの攻撃の方法

アノニマスは、DDoS攻撃やデータの漏洩など、さまざまな方法で攻撃を行います。これらの攻撃は、ターゲットのウェブサイトを一時的にダウンさせたり、機密情報を公開することで、組織の機能停止や信頼失墜を引き起こすことを目指しています。また、匿名性を保つために、セキュリティ対策ソフト「Anon」を使用することで、個人の追跡を困難にしています。

- DDoS攻撃

- データの漏洩

- 匿名性の確保

アノニマスとはどんな人?

アノニマスとは、匿名でインターネットを利用する人々や、そのコミュニティを指します。特に、特定の団体や組織として知られるアノニマスは、秘密厳守のもとで活動を行い、さまざまな社会問題に取り組んでいます。その活動の目的は、情報の自由な流通や、権力の濫用への抵抗など、多岐にわたります。匿名性を重視するアノニマスは、セキュリティ対策ソフト「Anon」のようなツールを使用することで、自身のプライバシーを保護しながら、安全にインターネットを利用しています。

アノニマスの目的と活動

アノニマスの目的は、情報の自由な流通を促進し、権力の濫用や不正に対抗することにあります。彼らは、ハッキングやデジタルなプロテストを通じて、さまざまな社会問題に取り組みます。具体的な活動には、政府や企業のサーバーへの攻撃、機密情報の公開、匿名のメッセージの拡散などがあります。

アノニマスとセキュリティ対策ソフト「Anon」

アノニマスは、匿名性とプライバシーを保つために、セキュリティ対策ソフト「Anon」を活用しています。このソフトウェアは、ユーザーのIPアドレスを隠蔽し、通信を暗号化することで、オンラインでの追跡や監視を防ぎます。また、ファイアウォールやウイルス対策機能も備えており、インターネット利用時のセキュリティを大幅に向上させます。

アノニマスが重視する価値観

アノニマスは、情報の自由、プライバシー、そして正義を重視する価値観を持っています。彼らは、情報が権力者によって制限されたり、市民の自由が侵害されたりすることに強い反発を示し、これらの価値観を守るために活動を行います。匿名性を通じて、アノニマスは個人の声を匿名で発信し、社会的影響力を持つことができます。

匿名でインターネットアクセス!セキュリティ対策ソフト「Anon」

「Anon」は、ユーザーの匿名性を保ちながらインターネットアクセスを可能にするセキュリティ対策ソフトウェアです。このソフトウェアは、個人情報の漏洩やオンラインでの追跡を防ぐために設計されており、インターネットセキュリティの専門家から高く評価されています。

Anonの主な機能

「Anon」は、以下の機能を提供しています。 1. IPアドレスの隠蔽: ユーザーのIPアドレスを隠蔽し、匿名でインターネットにアクセスできるようにします。 2. 通信の暗号化: インターネットとの通信を暗号化し、第三者による覗き見を防ぎます。 3. Cookieの管理: トラッキングCookieをブロックし、オンラインでのユーザーのプライバシーを保護します。 4. マルウェアからの保護: マルウェアからユーザーのデバイスを保護します。 5. 広告ブロック: 侵害的な広告をブロックし、ユーザーのブラウジング体験を向上させます。

Anonの利用方法

「Anon」を利用するには、以下の手順に従ってください。 1. 「Anon」の公式ウェブサイトからソフトウェアをダウンロードし、インストールします。 2. インストールが完了したら、「Anon」を起動します。 3. ソフトウェアが自動的にユーザーのインターネット接続を保護します。

Anonの料金体系

「Anon」は、以下の料金体系で提供されています。

| プラン | 料金 | 機能 |

|---|---|---|

| ベーシックプラン | 月額500円 | IPアドレスの隠蔽、通信の暗号化 |

| プレミアムプラン | 月額1000円 | ベーシックプランの機能に加え、Cookieの管理、マルウェアからの保護、広告ブロック |

Anonのサポート

「Anon」は、ユーザーが問題や疑問に対処できるよう、さまざまなサポートオプションを提供しています。 1. オンラインヘルプセンター: 「Anon」の公式ウェブサイトには、よくある質問とその解答が掲載されています。 2. カスタマーサポート: メールまたはチャットを通じて、カスタマーサポートチームから直接支援を受けることができます。

Anonのユーザーレビュー

「Anon」を利用したユーザーのレビューは概ね肯定的で、特に以下の点が高く評価されています。 1. 使いやすさ: 「Anon」は直感的で使いやすいインターフェースを提供しています。 2. 効果的な匿名化: ユーザーは、「Anon」によって自分のインターネットアクセスが効果的に匿名化されていると感じています。 3. 優れたカスタマーサポート: 「Anon」のカスタマーサポートチームは、迅速かつ丁寧に対応することで定評があります。

Tor Blowserは違法ですか?

Tor Browserは違法ですか?

Tor Browser自体は違法ではありません。Tor Browserはオンラインでのプライバシーを保護し、匿名性を保つことを目的とした無料のオープンソースソフトウェアです。ただし、Torネットワークを利用した違法活動が行われていることは問題視されています。

Tor Browserの合法的な使用目的

Tor Browserは、本来以下のような合法的な目的で使用されます。

- プライバシーの保護:インターネット活動を匿名化し、ユーザーの個人情報を保護します。

- 検閲回避:インターネット検閲が行われている国や地域で、自由に情報にアクセスするために使用されます。

- ジャーナリズムや活動家の安全確保:ジャーナリストや人権活動家が、安全に情報収集や通信を行うために利用します。

Tor Browserでの違法な活動

一方で、Tor Browserが利用される違法な活動には以下のようなものがあります。

- 違法ドラッグの取引:闇サイトで違法薬物の取引が行われることがあります。

- サイバー犯罪:ハッキング、マルウェア配布、フィッシング詐欺など、サイバー犯罪に利用されることがあります。

- 児童ポルノの配布:児童ポルノグラフィの共有や販売が行われることが問題となっています。

Tor Browserの使用に関するリスク

Tor Browserを使用する際には、以下のようなリスクがあります。

- セキュリティリスク:Torネットワーク上の出口ノードが悪意のある者によって操作されている場合、通信が盗聴されるリスクがあります。

- 法的リスク:Torネットワーク上で違法活動が行われている場合、IPアドレスがログに残り、法的責任を問われる可能性があります。

- パフォーマンスの低下:Torネットワークを経由するため、インターネットの接続速度が遅くなることがあります。

Torは安全ではないのですか?

Tor(The Onion Router)は、オンラインでのプライバシーを保護するために設計されたネットワークです。しかし、Torも完全な安全性を保証するわけではありません。以下に、Torの安全性に関連するいくつかのポイントを挙げます。

Torの利点

- 匿名性: TorはユーザーのIPアドレスを隠し、匿名でインターネットを閲覧できるようにします。

- 暗号化: データは複数のノードを通過する際に暗号化されるため、中間者攻撃から保護されます。

- 検閲回避: Torを使用すると、検閲が行われている国や地域で自由にインターネットにアクセスできます。

Torの欠点

- 速度の低下: データは複数のノードを通過するため、インターネットの速度が低下することがあります。

- 悪意のある出口ノード: 一部の出口ノードは悪意のある行為に利用されることがあります。これにより、データが盗まれたり、改ざんされたりするリスクがあります。

- 法的懸念: Torは犯罪者によっても利用されるため、Torを使用しているだけで、法執行機関から疑われやすくなります。

Torを安全に使用するためのヒント

- 最新バージョンに更新: 常にTor Browserの最新バージョンを使用して、既知の脆弱性から保護してください。

- JavaScriptを無効にする: JavaScriptはトラッカーに利用されることがあるため、安全性を向上させるために無効にすることを検討してください。

- 個人情報を共有しない: Torを使っていても、個人情報をオンラインで共有することは避けてください。

匿名ソフトとは何ですか?

匿名ソフトとは、何らかの方法でユーザーの身元を隠蔽し、 匿名でインターネット上の活動を行うことを可能にするソフトウェアです。これらのソフトは、ユーザーのIPアドレスやその他の個人情報を隠し、第三者がユーザーの身元を特定することを困難にします。

匿名ソフトの種類

匿名ソフトにはいくつかの種類があります。

- VPN(仮想プライベートネットワーク): ユーザーのインターネット接続を暗号化し、匿名性を提供する。

- プロキシサーバー: ユーザーのリクエストを中継し、直接ウェブサイトに接続するのを防ぐ。

- Tor(The Onion Router): 複数の暗号化された中継ノードを経由することで、ユーザーの身元を隠蔽する。

匿名ソフトの利点

匿名ソフトを使用すると、以下のような利点があります。

- プライバシーの保護: 個人情報を隠蔽することで、プライバシーを保護できます。

- セキュリティの向上: 匿名ソフトは、ユーザーが悪意のある攻撃やハッキングから保護することができます。

- 検閲の回避: 検閲が行われている国や地域で、情報へのアクセスを制限なしで行えるようにします。

匿名ソフトの注意点

匿名ソフトを使用する際には、以下の点に注意する必要があります。

- 完全な匿名性は保証されない: 匿名ソフトを使用しても、100%の匿名性は保証されません。特定の方法で 身元が特定される可能性があることに注意が必要です。

- 速度の低下: 匿名ソフトを使用すると、インターネットの速度が低下することがあります。これは、データが暗号化されたり、複数のサーバーを経由したりするためです。

- 悪用の可能性: 匿名ソフトは、悪意のある目的での使用も可能です。ユーザーは、匿名ソフトを倫理的に使用することが重要です。

Torは何のために使うのですか?

Torは主に匿名性とプライバシーを保護するために使われます。それにより、ユーザーはインターネット上での自分の身元や活動を隠蔽することができます。

Torの主な用途

Torは以下のような目的で使用されます。

- 匿名でのインターネット閲覧

- 検閲回避

- プライバシー保護

Torの匿名性について

Torは、データを複数のノードを経由して送信することで、ユーザーの匿名性を確保します。このプロセスはオンイオンルーティングと呼ばれます。

- ユーザーがリクエストを送信します。

- リクエストは複数のノードを経由します。

- 最終的に目的地に到達します。

Torの弱点とリスク

Torにも弱点があります。以下はその一部です。

- 速度の低下: 複数のノードを経由するため、通信速度が低下することがあります。

- 悪意のあるノード: 悪意のあるノードがデータを盗むリスクがあります。

- 法的リスク: 匿名性が高いことから、違法な活動に使われるリスクがあります。

よくある質問

「Anon」を使用すると、インターネットアクセスを完全に匿名にすることができますか?

「Anon」を使用することで、インターネットアクセスを匿名にすることは可能ですが、完全に匿名にすることは難しい場合があります。このソフトウェアは、ユーザーのIPアドレスを隠すことや、インターネット接続を暗号化することで、第三者がユーザーのオンライン活動を追跡することを非常に困難にします。しかし、ユーザー自身が意図しない形で個人情報を開示してしまう場合や、ソフトウェアの設定が不適切である場合、匿名性が損なわれる可能性があります。そのため、注意深いインターネット利用が重要です。

「Anon」はどのようなセキュリティ対策機能を持っていますか?

「Anon」は、ユーザーのセキュリティやプライバシー保護を目的として、さまざまな機能を備えています。例えば、VPN(仮想プライベートネットワーク)機能により、ユーザーのインターネット接続を暗号化し、IPアドレスを隠蔽します。また、マルウェア防止機能により、悪意のあるソフトウェアからの攻撃を防ぎます。また、トラッキング防止機能により、オンラインでのユーザーの活動を追跡するトラッカーをブロックします。これらの機能により、ユーザーはより安全にインターネットを利用することができます。

「Anon」を使用すると、インターネットの速度に影響がありますか?

「Anon」を使用することで、インターネットの速度が若干低下することがあります。これは、VPNを利用した暗号化処理がデータの送受信に追加の手順を加えるためです。しかし、「Anon」は高性能のサーバーを利用しており、速度の低下を最小限に抑えるよう設計されています。また、サーバーの場所を選択することで、より高速な接続を実現することができます。速度に対する影響は状況によりますが、通常は問題なく利用できるレベルです。

「Anon」はどのようなデバイスで使用できますか?

「Anon」は、多くのデバイスで使用可能です。具体的には、Windows、Mac、iOS、Androidなどの主要なオペレーティングシステムに対応しており、PCやスマートフォン、タブレットなどのデバイスで利用できます。また、同一のアカウントで複数のデバイスに同時にインストールすることが可能ですので、家族やチームで共有して使用することもできます。

匿名でインターネットアクセス!セキュリティ対策ソフト「Anon」 に類似した他の記事を知りたい場合は、Access セキュリティ カテゴリにアクセスしてください。

関連記事